首页基于Liunx怎么被动定位到中间人施骗者

基于Liunx怎么被动定位到中间人施骗者

时间: 2023-05-25 09:05:06 浏览: 122

在Linux中,可以通过使用一些网络分析工具和技术来 passively 定位到中间人攻击者(man-in-the-middle attacker),以下是一些常用的方法:

1. ARP Spoofing检测(ARP欺骗检测):ARP欺骗是中间人攻击的一种形式,它涉及欺骗目标设备的 ARP 响应,使得攻击者能够访问网络通信。可以使用工具如arpwatch、arp-scan、arpspoof等来检测网络中是否存在ARP欺骗。

2. 抓包分析:使用例如tcpdump、wireshark等网络协议分析工具,对网络流量进行抓包分析,检查是否存在异常的网络数据包,例如被篡改的SSL证书。

3. Port Mirror(端口镜像):通过设定交换机的端口镜像功能,将被监测的目标设备的网络流量镜像至另一台机器上进行分析,以便掌握其中是否存在中间人攻击。

4. 证书检查:SSL证书用于建立安全连接,攻击者可能通过欺骗终端设备的证书来进行攻击。使用工具如openssl、certtool等来检查SSL证书的合法性。

5. DNS Spoofing检测:攻击者可能通过DNS欺骗将用户定向到恶意的站点。可以通过dig、nslookup等工具来检查DNS解析情况。

除此以外,需要不断关注IT安全动态发展,及时更新安全措施,加强员工培训,提高安全意识。

阅读全文

CSDN会员

开通CSDN年卡参与万元壕礼抽奖

大家在看

台达变频器资料.zip

台达变频器

有限元软件Patran的二次开发语言PCL入门笔记

有限元软件Patran的二次开发语言PCL入门笔记

电力行业数字化转型智慧电力一体化监管云平台整体解决方案.docx

电力行业数字化转型智慧电力一体化监管云平台整体解决方案.docx

摩托车ECU硬件设计,程序源代码需自己开发

摩托车 ECU 电喷系统

多无人机和实时局部轨迹规划最佳防撞算法附matlab代码.zip

1.版本:matlab2014/2019a,内含运行结果,不会运行可私信

2.领域:智能优化算法、神经网络预测、信号处理、元胞自动机、图像处理、路径规划、无人机等多种领域的Matlab仿真,更多内容可点击博主头像

3.内容:标题所示,对于介绍可点击主页搜索博客

4.适合人群:本科,硕士等教研学习使用

5.博客介绍:热爱科研的Matlab仿真开发者,修心和技术同步精进,matlab项目合作可si信

最新推荐

基于Linux/Qt的智能家居系统设计

【基于Linux/Qt的智能家居系统设计】是一种针对现代家庭需求而设计的综合控制系统,它结合了先进的硬件平台和软件技术,旨在提供便捷、安全、智能化的生活体验。该系统的核心是飞思卡尔公司的i.MX51处理器,它基于...

基于Linux的USB主/从设备之间的三种通信方式

在嵌入式系统中,Linux还提供了对USB设备控制器的驱动支持,使得基于Linux的设备能够作为USB设备与主机进行通信。USB设备端的驱动程序可以是简单的,也可以是复杂的,具体取决于设备的特性和通信需求。 总的来说,...

基于Linux操作系统C语言开发的多人聊天室程序设计与实现.docx

基于Linux操作系统C语言开发的多人聊天室程序设计与实现 本文档主要介绍了基于Linux操作系统使用C语言开发的多人聊天室程序的设计与实现。该项目的设计目的是为了开发一个功能完备的聊天室程序,提供多人实时聊天的...

基于zynq的Linux根文件系统生成

本文将详细介绍如何基于BusyBox来创建一个针对ZYNQ的Linux根文件系统。 首先,我们需要建立一个ARM GNU交叉编译环境。这里以Ubuntu 11.04为例,因为许多开发工具和依赖项在这个版本的Ubuntu中更容易获取。通过Git...

基于Linux的Gameboy模拟器移植和优化研究

本研究聚焦于将Gameboy模拟器gnuboy移植到基于ARM920T的嵌入式Linux平台上,并对其进行性能优化。Gameboy,作为一款广受欢迎的8位掌上游戏机,其模拟器在Linux上的应用具有很高的研究价值和实际意义。 Gnuboy是一款...

租赁合同编写指南及下载资源

资源摘要信息:《租赁合同》是用于明确出租方与承租方之间的权利和义务关系的法律文件。在实际操作中,一份详尽的租赁合同对于保障交易双方的权益至关重要。租赁合同应当包括但不限于以下要点:

1. 双方基本信息:租赁合同中应明确出租方(房东)和承租方(租客)的名称、地址、联系方式等基本信息。这对于日后可能出现的联系、通知或法律诉讼具有重要意义。

2. 房屋信息:合同中需要详细说明所租赁的房屋的具体信息,包括房屋的位置、面积、结构、用途、设备和家具清单等。这些信息有助于双方对租赁物有清晰的认识。

3. 租赁期限:合同应明确租赁开始和结束的日期,以及租期的长短。租赁期限的约定关系到租金的支付和合同的终止条件。

4. 租金和押金:租金条款应包括租金金额、支付周期、支付方式及押金的数额。同时,应明确规定逾期支付租金的处理方式,以及押金的退还条件和时间。

5. 维修与保养:在租赁期间,房屋的维护和保养责任应明确划分。通常情况下,房东负责房屋的结构和主要设施维修,而租客需负责日常维护及保持房屋的清洁。

6. 使用与限制:合同应规定承租方可以如何使用房屋以及可能的限制。例如,禁止非法用途、允许或禁止宠物、是否可以转租等。

7. 终止与续租:租赁合同应包括租赁关系的解除条件,如提前通知时间、违约责任等。同时,双方可以在合同中约定是否可以续租,以及续租的条件。

8. 解决争议的条款:合同中应明确解决可能出现的争议的途径,包括适用法律、管辖法院等,有助于日后纠纷的快速解决。

9. 其他可能需要的条款:根据具体情况,合同中可能还需要包括关于房屋保险、税费承担、合同变更等内容。

下载资源链接:【下载自www.glzy8.com管理资源吧】Rental contract.DOC

该资源为一份租赁合同模板,对需要进行房屋租赁的个人或机构提供了参考价值。通过对合同条款的详细列举和解释,该文档有助于用户了解和制定自己的租赁合同,从而在房屋租赁交易中更好地保护自己的权益。感兴趣的用户可以通过提供的链接下载文档以获得更深入的了解和实际操作指导。

【项目管理精英必备】:信息系统项目管理师教程习题深度解析(第四版官方教材全面攻略)

# 摘要

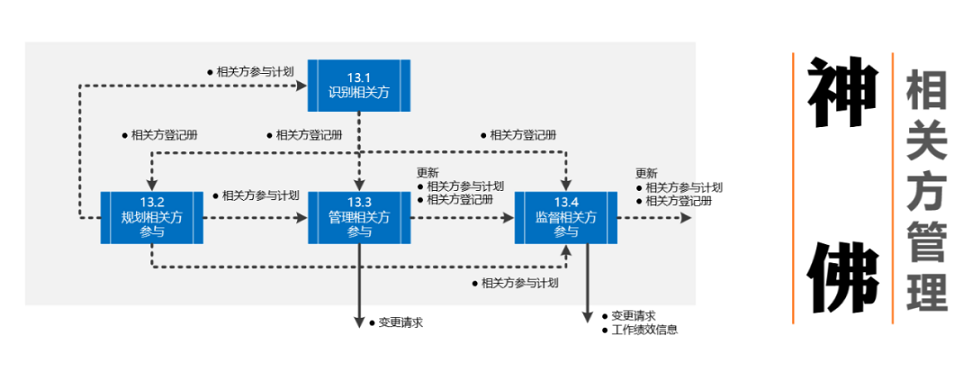

信息系统项目管理是确保项目成功交付的关键活动,涉及一系列管理过程和知识领域。本文深入探讨了信息系统项目管理的各个方面,包括项目管理过程组、知识领域、实践案例、管理工具与技术,以及沟通和团队协作。通过分析不同的项目管理方法论(如瀑布、迭代、敏捷和混合模型),并结合具体案例,文章阐述了项目管理的最佳实践和策略。此外,本文还涵盖了项目管理中的沟通管理、团队协作的重要性,

最具代表性的改进过的UNet有哪些?

UNet是一种广泛用于图像分割任务的卷积神经网络结构,它的特点是结合了下采样(编码器部分)和上采样(解码器部分),能够保留细节并生成精确的边界。为了提高性能和适应特定领域的需求,研究者们对原始UNet做了许多改进,以下是几个最具代表性的变种:

1. **DeepLab**系列:由Google开发,通过引入空洞卷积(Atrous Convolution)、全局平均池化(Global Average Pooling)等技术,显著提升了分辨率并保持了特征的多样性。

2. **SegNet**:采用反向传播的方式生成全尺寸的预测图,通过上下采样过程实现了高效的像素级定位。

3. **U-Net+

惠普P1020Plus驱动下载:办公打印新选择

资源摘要信息: "最新惠普P1020Plus官方驱动"

1. 惠普 LaserJet P1020 Plus 激光打印机概述:

惠普 LaserJet P1020 Plus 是惠普公司针对家庭、个人办公以及小型办公室(SOHO)市场推出的一款激光打印机。这款打印机的设计注重小巧体积和便携操作,适合空间有限的工作环境。其紧凑的设计和高效率的打印性能使其成为小型企业或个人用户的理想选择。

2. 技术特点与性能:

- 预热技术:惠普 LaserJet P1020 Plus 使用了0秒预热技术,能够极大减少打印第一张页面所需的等待时间,首页输出时间不到10秒。

- 打印速度:该打印机的打印速度为每分钟14页,适合处理中等规模的打印任务。

- 月打印负荷:月打印负荷高达5000页,保证了在高打印需求下依然能稳定工作。

- 标配硒鼓:标配的2000页打印硒鼓能够为用户提供较长的使用周期,减少了更换耗材的频率,节约了长期使用成本。

3. 系统兼容性:

驱动程序支持的操作系统包括 Windows Vista 64位版本。用户在使用前需要确保自己的操作系统版本与驱动程序兼容,以保证打印机的正常工作。

4. 市场表现:

惠普 LaserJet P1020 Plus 在上市之初便获得了市场的广泛认可,创下了百万销量的辉煌成绩,这在一定程度上证明了其可靠性和用户对其性能的满意。

5. 驱动程序文件信息:

压缩包内包含了适用于该打印机的官方驱动程序文件 "lj1018_1020_1022-HB-pnp-win64-sc.exe"。该文件是安装打印机驱动的执行程序,用户需要下载并运行该程序来安装驱动。

另一个文件 "jb51.net.txt" 从命名上来看可能是一个文本文件,通常这类文件包含了关于驱动程序的安装说明、版本信息或是版权信息等。由于具体内容未提供,无法确定确切的信息。

6. 使用场景:

由于惠普 LaserJet P1020 Plus 的打印速度和负荷能力,它适合那些需要快速、频繁打印文档的用户,例如行政助理、会计或小型法律事务所。它的紧凑设计也使得这款打印机非常适合在桌面上使用,从而不占用过多的办公空间。

7. 后续支持与维护:

用户在购买后可以通过惠普官方网站获取最新的打印机驱动更新以及技术支持。在安装新驱动之前,建议用户先卸载旧的驱动程序,以避免版本冲突或不必要的错误。

8. 其它注意事项:

- 用户在使用打印机时应注意按照官方提供的维护说明定期进行清洁和保养,以确保打印质量和打印机的使用寿命。

- 如果在打印过程中遇到任何问题,应先检查打印机设置、驱动程序是否正确安装以及是否有足够的打印纸张和墨粉。

综上所述,惠普 LaserJet P1020 Plus 是一款性能可靠、易于使用的激光打印机,特别适合小型企业或个人用户。正确的安装和维护可以确保其稳定和高效的打印能力,满足日常办公需求。

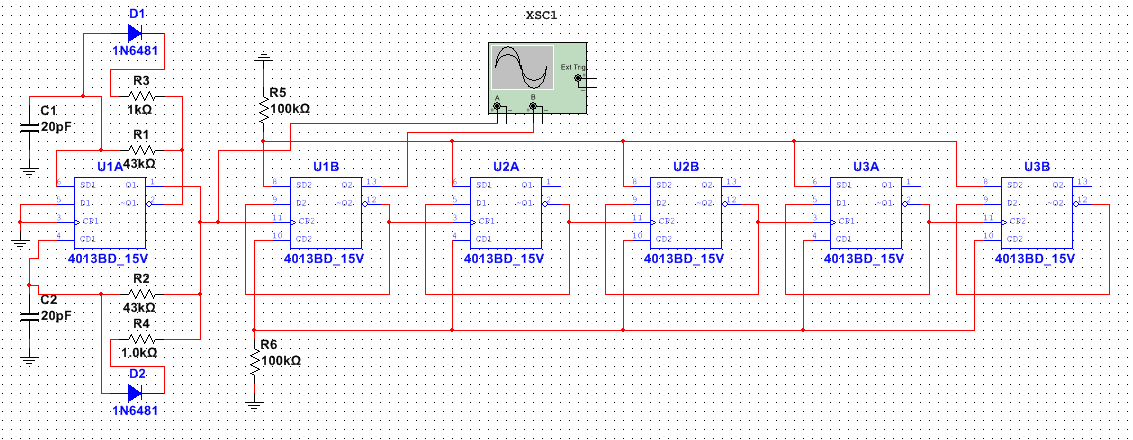

数字电路实验技巧:10大策略,让你的实验效率倍增!

# 摘要

本论文详细介绍了数字电路实验的基础理论、设备使用、设计原则、实践操作、调试与故障排除以及报告撰写与成果展示。首先探讨了数字电路实验所需的基本理论和实验设备的种类与使用技巧,包括测量和故障诊断方法。接着,深入分析了电路设计的原则,涵盖设计流程、逻辑简化、优化策略及实验方案的制定。在实践操作章节中,具体