首页提几个和网络安全相关的高技术性的问题,附带上具体问题情景,并且详细描述攻击场景,目标的组件和安全设备

提几个和网络安全相关的高技术性的问题,附带上具体问题情景,并且详细描述攻击场景,目标的组件和安全设备

时间: 2023-03-14 14:23:50 浏览: 52

1 如何保护企业网络免受恶意软件和黑客攻击?有效的网络安全策略可以包括网络安全设备(如防火墙,入侵检测系统和访问控制系统),安全管理流程和安全审计技术。2. 如何防止物联网设备的攻击?物联网设备的安全性可以通过严格的访问控制,设备更新和软件定期审核,加强加密保护等措施来提高。

CSDN会员

开通CSDN年卡参与万元壕礼抽奖

最新推荐

工控系统面临的安全问题及解决方案

随着工业化与信息化进程的不断交叉融合,越来越多的信息技术应用到了工业领域。目前,超过80%的涉及国计民生的关键基础设施依靠工业控制系统来实现自动化作业。工业控制系统已经成为国家关键基础设施的重要组成部分...

网络安全等级保护2.0二级和三级等保比较.docx

等保1.0有哪些要求?等保2.0有哪些要求,都会在其文档中进行描述,通过所对应的标准网络安全法等,进行了增强,以及技术方面和体系文档方面都会进行相应的加强。

网络工程师面试技术问题汇总.docx

适合网络工程师、运维工程师、技术支持工程师等岗位 涵盖路由协议,网络基础等知识点

网络安全等级保护测评高风险判定指引(2019定稿)安全测评联盟.doc

依据《信息安全技术 网络安全等级保护基本要求》、《信息安全技术网络安全等级保护测评要求》有关条款,对测评过程中所发现的安全性问题进行风险判断的指引性文件。

智慧城轨信息技术架构和信息安全规范第2部分-技术架构.pdf

要在科学、先进、适用、安全的原则指导下,按轨道交通专业的特点和信息技术发展的趋势,编制《IT 架构规范》,为既有信息系统功能创新、系统升级,为研发具有智慧运营、智慧服务、智慧管理的信息系统,为全面实现...

zigbee-cluster-library-specification

最新的zigbee-cluster-library-specification说明文档。

管理建模和仿真的文件

管理Boualem Benatallah引用此版本:布阿利姆·贝纳塔拉。管理建模和仿真。约瑟夫-傅立叶大学-格勒诺布尔第一大学,1996年。法语。NNT:电话:00345357HAL ID:电话:00345357https://theses.hal.science/tel-003453572008年12月9日提交HAL是一个多学科的开放存取档案馆,用于存放和传播科学研究论文,无论它们是否被公开。论文可以来自法国或国外的教学和研究机构,也可以来自公共或私人研究中心。L’archive ouverte pluridisciplinaire

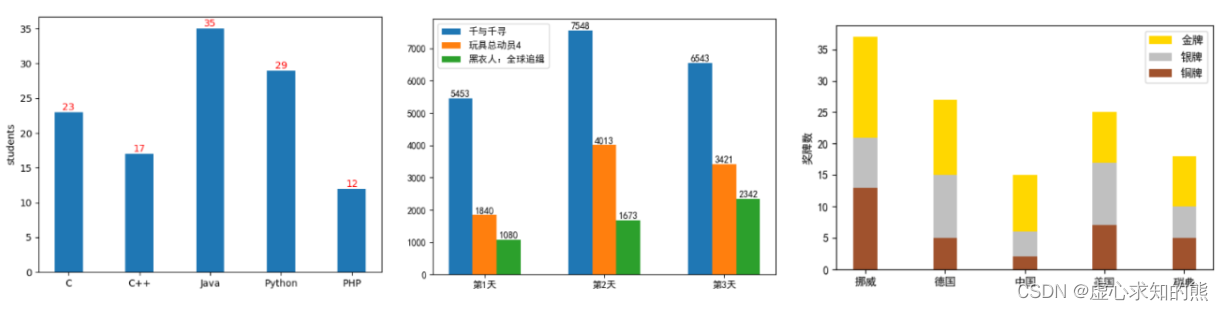

MATLAB柱状图在信号处理中的应用:可视化信号特征和频谱分析

# 1. MATLAB柱状图概述**

MATLAB柱状图是一种图形化工具,用于可视化数据中不同类别或组的分布情况。它通过绘制垂直条形来表示每个类别或组中的数据值。柱状图在信号处理中广泛用于可视化信号特征和进行频谱分析。

柱状图的优点在于其简单易懂,能够直观地展示数据分布。在信号处理中,柱状图可以帮助工程师识别信号中的模式、趋势和异常情况,从而为信号分析和处理提供有价值的见解。

# 2. 柱状图在信号处理中的应用

柱状图在信号处理

解释这行代码 c = ((double)rand() / RAND_MAX) * (a + b - fabs(a - b)) + fabs(a - b);

这行代码是用于生成 a 和 b 之间的随机数。首先,它使用 rand() 函数生成一个 [0,1) 之间的随机小数,然后将这个小数乘以 a、b 范围内的差值,再加上 a 和 b 中的较小值。这可以确保生成的随机数大于等于 a,小于等于 b,而且不会因为 a 和 b 之间的差距过大而导致难以生成足够多的随机数。最后,使用 fabs() 函数来确保计算结果是正数。

JSBSim Reference Manual

JSBSim参考手册,其中包含JSBSim简介,JSBSim配置文件xml的编写语法,编程手册以及一些应用实例等。其中有部分内容还没有写完,估计有生之年很难看到完整版了,但是内容还是很有参考价值的。