SLF4J安全性指南:保护你的日志系统不受攻击的方法

发布时间: 2024-09-27 19:26:32 阅读量: 12 订阅数: 15

# 1. SLF4J概述与安全重要性

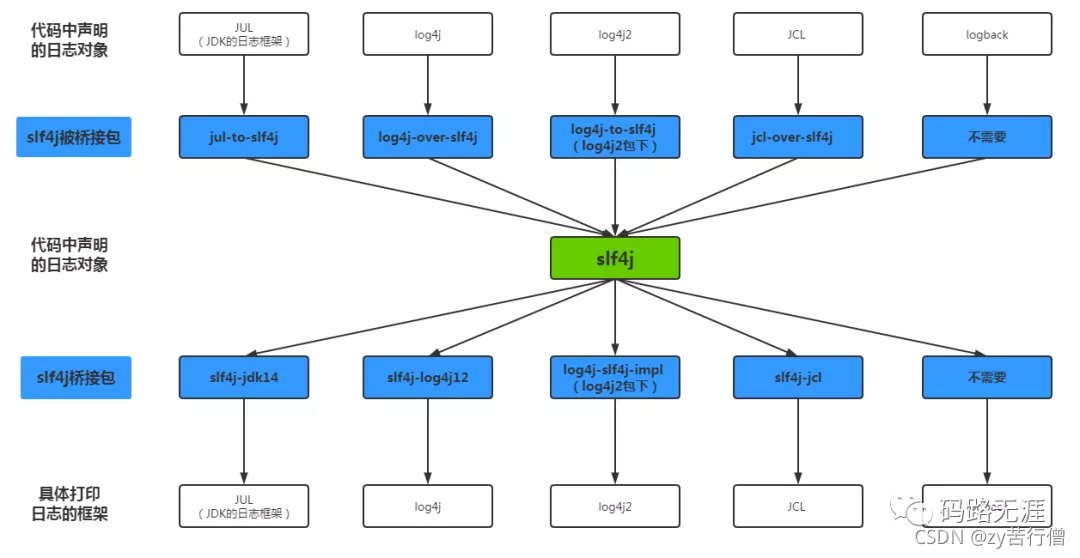

SLF4J(Simple Logging Facade for Java)为Java应用程序提供了一个简单且强大的日志记录门面,允许开发者在运行时绑定具体的日志框架,如logback、log4j等。由于其在日志管理中的核心地位,SLF4J的安全性对整个应用系统至关重要。

安全问题在日志管理中往往被忽视,但实际上,一个不安全的SLF4J配置可能导致信息泄露、数据损坏甚至系统瘫痪。因此,深入理解SLF4J并采取必要的安全策略是每一个IT专业人士的责任。

本章将为读者提供SLF4J的基础介绍,并强调其在安全性方面的角色和重要性。接下来的章节会详细介绍如何配置SLF4J以确保应用安全,避免常见的安全漏洞,以及最佳的安全编程实践和与其他安全组件的集成。

# 2. SLF4J配置安全策略

## 2.1 SLF4J的安全配置原则

在使用SLF4J进行日志管理时,遵循正确的安全配置原则是至关重要的。这样做不仅能够保护应用的日志系统免受外部攻击,还能够确保日志数据的完整性和可靠性。

### 2.1.1 避免使用不安全的格式化选项

当使用SLF4J进行日志格式化时,开发者可能会倾向于使用格式化字符串来构建日志消息。然而,这种做法容易受到攻击,因为格式化字符串可以被精心构造以执行不安全的操作。以下是避免使用不安全格式化选项的建议:

- **使用参数化的日志消息**。不要直接将变量插入到日志消息字符串中,这样可以避免格式化攻击。

```java

// 避免的做法

***("User ID: " + user.getId());

// 推荐的做法

***("User ID: {}", user.getId());

```

- **限制日志库的格式化选项**。确保日志库配置中禁用了可执行操作的格式化代码。

### 2.1.2 限制日志级别的使用范围

日志级别应该根据实际需求和安全要求来设置。不必要的高日志级别可能会暴露过多的信息,而过低的日志级别则可能忽略重要的安全警告。

- **配置合适的日志级别**。对于敏感操作,建议使用DEBUG级别进行记录,而对于通用信息则使用INFO级别。同时,为了安全审计的目的,可以适当记录一些WARNING和ERROR级别的日志。

- **审查默认日志级别**。在部署时,审查并适当调整默认日志级别设置,避免生产环境中出现不必要的信息泄露。

## 2.2 SLF4J中的安全实践

### 2.2.1 理解日志注入的风险

日志注入是一种安全风险,攻击者可能会通过恶意构造日志记录来执行不安全的操作。为了预防这种风险,需要采取以下措施:

- **数据清洗**。在记录日志之前,对于所有从外部传入的数据进行清洗,确保没有潜在的恶意脚本或代码。

- **实现严格的安全策略**。开发团队应该有一个清晰的安全策略,明确规定哪些数据可以记录,哪些应该被过滤掉。

### 2.2.2 避免在日志中暴露敏感信息

记录日志时,应避免在其中包含敏感信息,如密码、密钥、个人身份信息等。为了达到这个目的,可以采取以下措施:

- **使用脱敏规则**。在日志记录前,对敏感数据进行脱敏处理。

- **设计日志脱敏策略**。明确哪些字段是敏感的,并对这些字段使用合适的脱敏算法。

## 2.3 SLF4J的安全审计与合规性

### 2.3.1 审计日志策略的实施

审计日志策略对于企业来说是合规性的关键部分。SLF4J可以用来记录安全事件,并为后续的审查提供详细的审计信息。

- **实施细致的审计策略**。明确需要审计的事件类型,包括用户登录、异常访问尝试、数据修改等。

- **保存和保护审计日志**。确保审计日志被安全地存储,并实施访问控制来保护它们不被未授权人员访问。

### 2.3.2 合规性检查的最佳实践

为了确保SLF4J的使用满足特定的合规性标准,开发者应该遵循以下最佳实践:

- **定期检查和更新安全配置**。随着组织政策和外部合规性要求的变化,定期对SLF4J的安全配置进行检查和更新。

- **进行安全审计**。定期进行安全审计,检查日志记录策略是否符合合规性要求,同时寻找可能的安全缺陷。

```mermaid

graph LR

A[合规性检查开始] --> B[确定审计目标和范围]

B --> C[收集相关日志]

C --> D[审计分析]

D --> E[生成审计报告]

E --> F[提出改进建议]

F --> G[实施改进措施]

G --> H[合规性检查完成]

```

在下一章节中,我们将深入分析SLF4J安全漏洞案例,并探讨防范措施与应急响应策略。

# 3. SLF4J安全漏洞案例分析

在探讨SLF4J安全漏洞案例分析之前,我们必须认识到日志记录对于系统的安全审计和故障排查具有至关重要的作用。然而,如果日志系统存在漏洞,那么日志记录可能会成为攻击者获取系统信息、实施攻击的途径。本章节将深入分析SLF4J中常见的安全漏洞类型,并探讨防范这些漏洞的有效措施。

## 3.1 常见SLF4J安全漏洞类型

### 3.1.1 日志注入漏洞详解

日志注入漏洞是安全日志记录中常见的问题。攻击者通过利用日志系统中的格式化字符串功能,注入恶意代码片段,使得在日志记录的过程中执行。这可能导致敏感信息泄露,甚至能够触发更严重的安全事件。

**案例分析:**

例如,在使用SLF4J配合某些日志实现时,如果使用了类似`%s`或`%d`的格式化占位符,攻击者可以在日志消息中注入格式化指令,如`%x`或`%n`,来暴露堆栈信息或者换行,这可能会引起信息泄露或日志系统异常。

**防范措施:**

- 使用SLF4J的参数化日志记录(Parametrized Logging),这样可以在日志消息中嵌入参数,而不会使用到格式化占位符。

- 定期更新日志实现库到最新版本,以防止已知漏洞的利用。

### 3.1.2 不恰当的日志策略导致的泄露

不恰当的日志策略可能导致敏感信息被记录和存储。例如,未经脱敏处理的日志中包含了用户凭证、系统配置细节等敏感数据,一旦被外部人员访问,可能会给系统带来风险。

**案例分析:**

有些开发人员可能会在日志中记录详细的错误信息,包括异常堆栈跟踪,而这些信息可能包含敏感信息,如数据库凭证、第三方服务密钥等。

**防范措施:**

- 实施严格的数据脱敏和日志数据最小化策略。

- 对日志内容进行分类管理,确保敏感信息不会被记录在普通日志文件中。

- 对于包含敏感信息的日志文件,应使用加密存储和传输,并限制访问权限。

## 3.2 漏洞防范措施

### 3.2.1 漏洞预防技术

预防日志注入等安全漏洞,需要在软件开发生命周期中引入安全最佳实践。例如,使用代码静态分析工具来检测潜在的日志注入漏洞。同时,日志框架本身也需要提供足够安全的日志记录API。

**具体措施:**

- 使用SLF4J提供的安全日志记录方法,如`org.slf4j.Logger`中的`error(String message)`而不是`error(String format, Object... arguments)`。

- 实现代码审核流程,确保所有日志记录调用都符合安全规范。

### 3.2.2 应急响应策略和修复

当漏洞被发现时,及时的应急响应是至关重要的。需要有一套明确的流程来识别、修复并防止漏洞的再次

0

0