SSH免密码登录实战:工作流程简化与安全性双重保障

发布时间: 2024-09-27 13:35:29 阅读量: 16 订阅数: 17

# 1. SSH免密码登录简介

SSH(Secure Shell)是一种网络协议,用于在不安全的网络中为计算机之间提供安全的加密通信。免密码登录是SSH协议的一项功能,它允许用户无需在每次远程登录时输入密码即可访问服务器。这一功能极大地方便了系统管理员和频繁需要远程操作服务器的用户。免密码登录通常借助公钥和私钥配对来实现认证,其中用户的私钥被安全地存储在本地机器上,而对应的公钥则被添加到远程服务器的授权列表中。通过这种方式,服务器在接收到登录请求时,可以验证本地机器的私钥,从而允许或拒绝访问。这种方式不仅提高了操作的便捷性,也增强了安全性,因为它减少了密码泄露的风险,并且可以通过只允许特定密钥进行认证来限制访问权限。接下来的章节将详细介绍SSH免密码登录的理论基础以及配置步骤,帮助读者更好地理解和实施这一重要的网络安全功能。

# 2. SSH免密码登录的理论基础

## 2.1 SSH协议原理

### 2.1.1 对称加密与非对称加密在SSH中的应用

SSH(Secure Shell)协议是一种在不安全网络上提供安全通信的网络协议。SSH主要通过两种加密方式来保证通信的安全性:对称加密和非对称加密。

对称加密是指加密和解密使用相同的密钥,这种方式在数据传输中速度快,适用于大量数据的加密,但在密钥的分发和管理上存在安全风险,因为密钥在双方之间必须是保密的,一旦泄露,加密通信就不再安全。

非对称加密使用一对密钥:公钥和私钥。公钥可以公开,任何人都可以使用公钥进行加密,但只有私钥的持有者才能解密,私钥必须保密。非对称加密保证了密钥分发的安全性,但计算开销相对较大,不适宜直接加密大量数据。

SSH在通信过程中结合了这两种加密方式的各自优点。初始连接时,使用非对称加密来安全地交换对称加密的密钥,之后的通信则使用这个对称密钥进行加密,以获得更高的传输效率。

### 2.1.2 公钥与私钥的生成和认证流程

在SSH中,用户首先需要生成一对公钥和私钥。这个过程通常是使用`ssh-keygen`命令来完成的。私钥需要保持机密,而公钥则可以公开。

当用户尝试通过SSH连接到远程服务器时,客户端会使用私钥进行身份验证。远程服务器拥有用户的公钥,并使用它来验证客户端的私钥签名。如果签名验证成功,表明客户端拥有与公钥匹配的私钥,从而完成认证。

认证过程如下:

1. 客户端发起SSH连接到服务器。

2. 服务器发送一个随机字符串作为挑战(Challenge)给客户端。

3. 客户端使用私钥对该随机字符串进行签名,并将签名发送回服务器。

4. 服务器使用相应的公钥来验证签名,如果签名有效,则认为客户端身份验证成功,允许连接。

5. 一旦认证成功,服务器和客户端之间将使用对称加密的密钥进行后续通信。

## 2.2 免密码登录的工作机制

### 2.2.1 SSH认证过程中的关键步骤

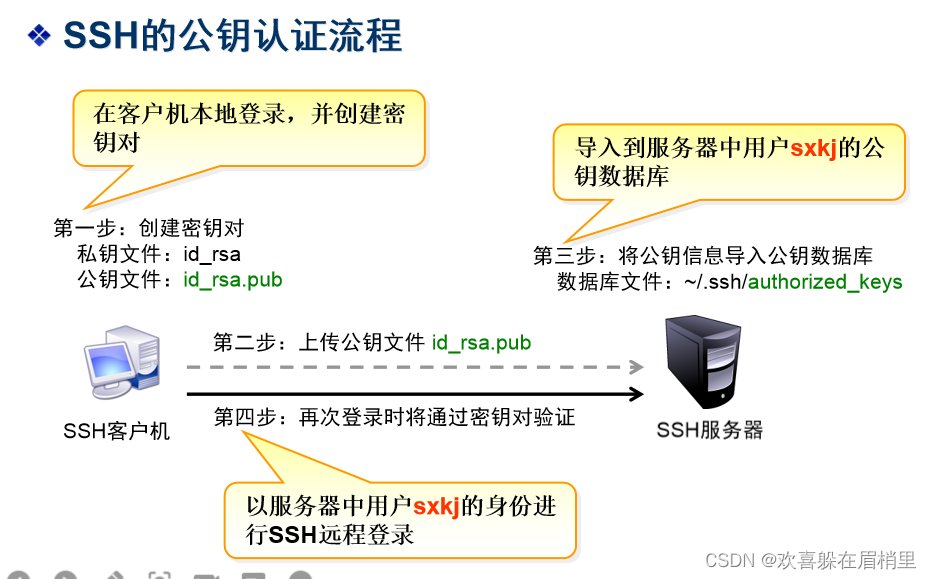

SSH免密码登录的核心在于使用公钥认证机制替代传统的密码认证。其工作流程涉及以下关键步骤:

1. 用户在本地机器生成一对密钥(公钥和私钥)。

2. 用户将公钥内容添加到远程服务器的`~/.ssh/authorized_keys`文件中。

3. 当本地机器发起SSH登录时,SSH客户端使用私钥对身份信息进行签名。

4. 远程服务器接收到来自客户端的登录请求后,使用存储的公钥对签名进行验证。

5. 如果验证成功,表示用户已经使用了匹配的私钥,从而免去了输入密码的步骤,实现免密码登录。

### 2.2.2 免密码登录与普通登录的区别

普通SSH登录依赖于用户输入的密码进行认证,而免密码登录则是基于公钥和私钥对的匹配来完成认证。两者的主要区别包括:

1. **安全性:** 公钥认证机制提供了比密码更强的安全保障,因为即使私钥泄露,没有相应的私钥也无法破解加密。

2. **用户体验:** 用户无需记住复杂的密码,每次登录只需拥有私钥文件即可,自动化脚本和服务器之间的交互变得更加便捷。

3. **管理成本:** 密码管理通常较为繁琐,而通过管理公钥,可以更加方便地撤销访问权限和跟踪用户登录行为。

SSH免密码登录的配置和使用,不仅提高了安全性和便利性,也使得远程系统的管理变得更加高效。而了解其背后的工作机制和理论基础,对于有效地配置和维护SSH环境是至关重要的。

# 3. SSH免密码登录的配置步骤

## 在Linux系统中生成SSH密钥对

### 使用ssh-keygen工具生成密钥

在Linux系统中,生成SSH密钥对的工具是`ssh-keygen`。此工具位于`/usr/bin/`目录下,可以通过终端直接调用。执行`ssh-keygen`命令将生成一对密钥,通常默认存储在用户主目录下的`.ssh/id_rsa`(私钥)和`.ssh/id_rsa.pub`(公钥)中。

```bash

ssh-keygen -t rsa -b 4096 -C "your_***"

```

这条命令使用RSA算法生成4096位长度的密钥对,并将注释(邮件地址)附加到密钥中。根据提示操作,可以指定密钥的存储路径和密码短语。

- `-t rsa`指定了密钥类型为RSA。

- `-b 4096`定义了密钥长度。

- `-C`后的邮件地址用作密钥标识。

密钥生成后,确保私钥文件的权限设置正确,避免未授权访问:

```bash

chmod 600 ~/.ssh/id_rsa

```

### 配置密钥权限和密钥的存储位置

密钥权限配置不当可能导致安全风险。通常,私钥文件(如`id_rsa`)的权限应设置为600,即只有文件所有者有读写权限:

```bash

chmod 600 ~/.ssh/id_rsa

```

公钥文件(如`id_rsa.pub`)的权限可以设置为644,允许所有者读写和组内其他成员读取,因为公钥用于公开:

```bash

chmod 644 ~/.ssh/id_rsa.pub

```

存储位置的选择也很关键,应该确保`.ssh`目录位于用户的家目录下,且权限设置得当:

```bash

chmod 700 ~/.ssh

```

### 代码逻辑解读

- `ssh-keygen`是生成密钥对的命令,`-t rsa`指定密钥类型,`-b 4096`指定密钥长度,`-C`添加注释信息以标识密钥用途。

- `chmod 600 ~/.ssh/id_rsa`确保私钥文件的读写权限仅限文件所有者,防范其他用户访问私钥。

- `chmod 644 ~/.ssh/id_rsa.pub`使得公钥文件可以被所有者读写,组内成员读取,因为公钥内容不涉及敏感信息。

- `chmod 700 ~/.ssh`确保私钥存储目录不被其他用户访问,增强了私钥的安全性。

## 将公钥传输到远程服务器

### 使用ssh-copy-id工具自动配置

`ssh-copy-id`是一个实用工具,用于将本地公钥复制到远程服务器的授权密钥列表中,实现免密码登录。使用此工具之前,请确保远程服务器已安装`openssh-client`。以下是基本的使用方法:

```bash

ssh-copy-id -i ~/.ssh/id_rsa.pub user@remote_hos

```

0

0