容器化应用在Kali Linux Rootless环境中的高效部署

发布时间: 2024-09-28 21:15:53 阅读量: 7 订阅数: 21

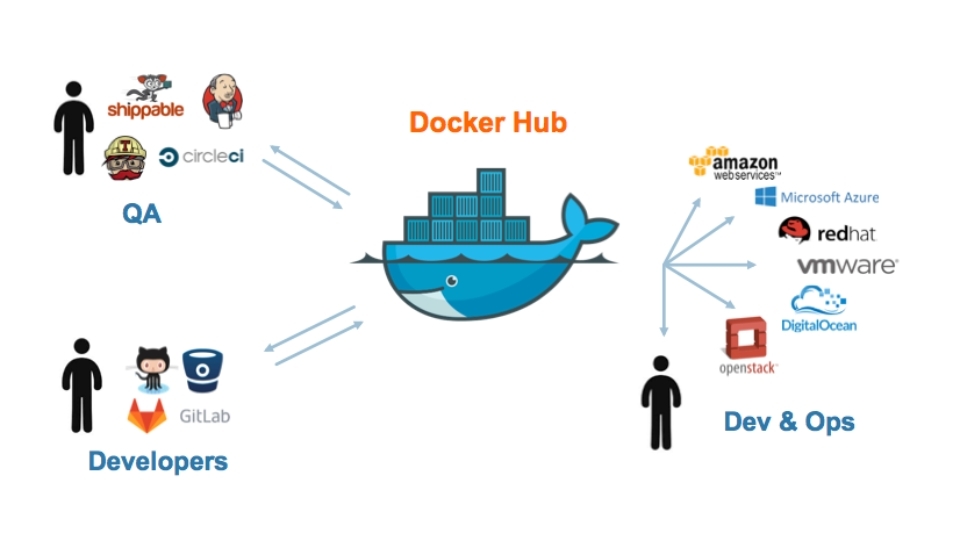

# 1. 容器化技术概述

容器化技术作为现代软件开发和部署的基石,其重要性日益凸显。它通过将应用程序及其依赖项打包进轻量级的可执行包中,允许应用程序在任何支持容器化的系统上运行,极大地提高了开发的效率和运维的便捷性。本章将从容器化技术的起源谈起,进一步探讨容器与传统虚拟化技术的区别以及容器化技术的工作原理。我们还将概述容器在敏捷开发、持续集成/持续部署(CI/CD)流程中的作用,为读者提供一个容器化技术的全面概览。

# 2. ```

# 第二章:Kali Linux Rootless模式的理论基础

## 2.1 Rootless模式的定义与特点

### 2.1.1 Rootless模式的工作原理

在操作系统的设计中,"root"或"超级用户"具有系统上最高的权限,能够执行任何操作,包括修改系统文件和运行不安全的服务。这种无限制的权限在常规操作中可能带来风险,因此"Rootless"模式应运而生,其核心理念是限制系统中运行的程序的权限,特别是不允许普通用户进程拥有对核心系统资源的完全访问。

在Rootless模式中,进程在没有root权限的情况下运行。这一模式通常依赖于Linux内核提供的安全特性,如用户命名空间(user namespaces),控制组(cgroups),能力(capabilities)以及安全增强型Linux(SELinux)等。通过这些机制,可以创建一个隔离环境,其中的进程即使崩溃或被攻破,也无法对系统造成严重的影响。

### 2.1.2 Rootless模式的安全优势

Rootless模式的最大安全优势在于它能够限制潜在攻击者的行为范围。如果一个攻击者能够利用应用程序中的漏洞取得对系统的控制,但在Rootless模式下,他们获得的权限是非常有限的。比如,一个攻击者可能只能访问到特定的用户文件,而不能修改系统关键部分,比如内核或系统守护进程。此外,由于进程运行在一个受限的环境中,系统管理员可以更容易地追踪和隔离恶意活动,因为恶意行为的影响范围受到了严格的限制。

Rootless模式还增强了多用户环境的安全性。例如,在一个共享主机环境中,如果用户无法获取root权限,那么他们的恶意行为或误操作对其他用户的影响将大大减少。总体来说,Rootless模式是实现系统安全加固的重要组成部分,特别是在容器化技术中得到了广泛应用。

## 2.2 Kali Linux与容器技术的结合

### 2.2.1 Kali Linux简介

Kali Linux是一个专注于渗透测试和安全评估的Linux发行版,它预装了大量安全工具,为安全研究人员提供了一个功能强大的平台。Kali的便捷性和其安全工具的广泛性,让它在安全社区中广受欢迎。

尽管Kali Linux提供了大量的工具,但它的安装和使用都要求较高的技术知识。对于新手来说,设置一个完整的测试环境可能是一个挑战。为了简化这个过程,Kali Linux的开发者开始将他们的工具容器化。容器化技术允许用户在隔离的环境中运行软件,而不必担心系统配置和依赖性问题。这不仅使得Kali Linux工具的使用更加便捷,同时也让整个安全测试过程变得更加安全。

### 2.2.2 容器化与Kali Linux的兼容性

容器化和Kali Linux的结合,为渗透测试人员提供了一个强大而灵活的环境。通过Docker等容器化工具,用户可以轻松地创建和管理Kali Linux实例,而不必担心对宿主机系统的干扰。这在进行安全测试时尤为重要,因为测试可能涉及运行潜在危险的工具或服务。

此外,容器化技术与Kali Linux的兼容性还使得安全测试工作可以更加方便地在不同的机器之间迁移。通过使用容器,安全测试人员可以在任何安装了容器化软件的计算机上启动和停止测试环境。这样的灵活性在紧急事件响应和多环境部署中尤其重要。

由于容器化技术的这些特性,Kali Linux的官方仓库开始提供预构建的Docker镜像,供用户下载和使用。这种集成方式不仅简化了Kali Linux工具的部署,也强调了容器化技术在安全测试领域的广泛应用前景。

```

在本章节中,我们首先对Kali Linux的Rootless模式进行了深入的解析,阐述了其工作原理及安全优势。接着,我们探讨了Kali Linux与容器技术结合的必要性和优势,以及容器化技术如何使得Kali Linux工具的使用更加便捷和安全。在下一章节,我们将对Docker容器化技术进行实践分析,探索如何在Kali Linux上实现和管理容器化部署。

# 3. Docker容器化技术实践

## 3.1 Docker基础

### 3.1.1 Docker的安装与配置

Docker 是一个开源的应用容器引擎,它允许开发者打包他们的应用以及依赖包到一个可移植的容器中,然后发布到任何流行的 Linux 机器上,也可以实现虚拟化。容器是完全使用沙箱机制,相互之间不会有任何接口。

安装 Docker 的步骤通常包括更新软件包索引、安装依赖软件、设置 Docker 仓库、安装 Docker CE(社区版)以及启动 Docker 服务。

以下是在 Ubuntu 系统上安装 Docker 的基本步骤:

1. 更新软件包索引:

```bash

sudo apt-get update

```

2. 安装软件包以允许 apt 通过 HTTPS 使用仓库:

```bash

sudo apt-get install apt-transport-https ca-certificates curl software-properties-common

```

3. 添加 Docker 官方的 GPG 密钥:

```bash

curl -fsSL ***

```

4. 添加 Docker 的官方仓库:

```bash

sudo add-apt-repository "deb [arch=amd64] *** $(lsb_release -cs) stable"

```

5. 再次更新软件包索引:

```bash

sudo apt-get update

```

6. 安装 Docker CE:

```bash

sudo apt-get install docker-ce

```

7. 启动 Docker 服务:

```bash

sudo systemctl start docker

```

8. 验证 Docker 是否安装成功并正在运行:

```bash

sudo docker run hello-world

```

以上命令将下载测试镜像并在容器中运行。当容器运行时,它会打印一条消息并退出。

安装完成后,配置 Docker 以便它能够顺畅运行。在生产环境中,可能需要更改默认的桥接网络设置,配置存储驱动,或者设置日志记录驱动等。

### 3.1.2 Docker的镜像和容器管理

Docker 的核心是镜像(Image)和容器(Container)。Docker 镜像就像一个模板,用来创建容器实例。容器是镜像的运行实例。

#### 镜像管理

使用 Docker 命令行工具,可以对镜像进行拉取、构建、推送等操作。

- **拉取镜像**:

```bash

docker pull ubuntu:latest

```

这将会从 Docker Hub 拉取最新的 Ubuntu 镜像。

- **查看本地镜像**:

```bash

docker images

```

这会列出本地机器上所有可用的 Docker 镜像。

- **构建镜像**:

```bash

docker build -t my_image .

```

构建上下文中的 Dockerfile 将创建一个名为 "my_image" 的新镜像。

- **推送镜像**:

```bash

docker push my_image

```

将构建好的镜像推送到 Docker Hub 或私有仓库。

#### 容器管理

容器是运行中的镜像实例。可以启动、停止、删除或查看容器状态。

- **启动容器**:

```bash

docker run -it ubuntu:latest /bin/bash

```

此命令启动一个交互式终端会话的 Ubuntu 容器。

- **查看运行中的容器**:

```bash

docker ps

```

- **停止容器**:

```bash

docker stop [container_id]

```

- **删除容器**:

```bash

docker rm [container_id]

```

- **查看容器日志**:

```bash

docker logs [container_id]

```

Docker 的强大之处在于它能够快速启动和停止容器,使得部署应用变得简单快捷。

0

0