iSecure Center维护与更新:定期操作流程与最佳实践

发布时间: 2024-11-30 11:32:15 阅读量: 19 订阅数: 21

iSecure Center综合安防管理平台配置手册.pdf

参考资源链接:[iSecure Center 安装指南:综合安防管理平台部署步骤](https://wenku.csdn.net/doc/2f6bn25sjv?spm=1055.2635.3001.10343)

# 1. iSecure Center系统概述与维护基础

## 系统概述

iSecure Center作为一个综合性的IT基础设施管理平台,为保障企业的网络安全和系统稳定提供了全方位的解决方案。通过集成先进的监控、报警、审计和报告功能,它能够对整个网络中的设备和应用程序进行持续的跟踪和管理。了解系统的基本构成、关键功能以及其在企业IT环境中的角色,对于保证系统的高效运行至关重要。

## 维护的基本原则

系统维护是一项系统性的工作,需要遵循一定的原则。首先,预防性维护胜于修复性维护,应定期进行健康检查和系统优化。其次,维护工作需要有计划性,以避免无序的临时应对措施导致的系统不稳定。另外,维护过程中,应该保留详尽的日志记录,便于事后分析和故障追踪。

## 维护工具和技术

在日常维护过程中,合适的工具和技术的使用是必不可少的。这包括系统配置管理工具、性能监控软件、自动化脚本等。掌握这些工具的使用方法和最佳实践能够大大提高维护效率和减少人为错误。此外,随着技术的不断进步,了解新兴技术如云计算、大数据分析在维护工作中的应用前景也是必要的。

通过本章的学习,读者将对iSecure Center有一个全面的了解,并掌握基本的系统维护原则和工具使用,为进一步的深入学习打下坚实的基础。接下来的章节将详细介绍定期维护流程,包括系统状态检查、备份与恢复策略以及更新与补丁管理,帮助IT从业者有效执行维护工作。

# 2. 定期维护流程

### 2.1 系统状态检查

#### 2.1.1 日志文件分析

日志文件分析是确保系统稳定运行的关键活动之一。通过审查日志文件,管理员能够追踪系统的运行状态,定位问题,并做出相应的调整。日志文件不仅记录系统和应用程序的错误,还会包含安全相关的事件,如未经授权的访问尝试。

执行日志分析通常包括以下几个步骤:

1. 确定日志收集策略:决定哪些系统和应用程序的日志需要收集,以及日志保留多长时间。

2. 日志归档:定期将日志文件从生产系统中移出,存放到安全的位置,防止日志文件过大占用过多存储资源。

3. 日志分析:使用日志分析工具(例如 `logwatch`, `Splunk` 或自定义脚本)来识别模式和异常。

4. 生成报告:将分析结果制作成报告,报告应包括任何检测到的异常、安全事件和系统故障。

5. 响应与解决:根据报告中的信息采取行动,如修复软件漏洞、增强安全措施、优化系统性能或解决用户投诉的问题。

下面是一个简单的 Bash 脚本示例,用于搜索特定类型的错误,并报告其出现次数:

```bash

#!/bin/bash

LOG_FILE="/var/log/syslog"

ERROR_TYPE="error"

DATE=$(date +%Y-%m-%d)

# Count occurrences of a specific error type in the system log

ERROR_COUNT=$(grep -c "$ERROR_TYPE" "$LOG_FILE")

echo "[$DATE] Found $ERROR_COUNT instances of '$ERROR_TYPE' in $LOG_FILE"

```

此脚本遍历 `/var/log/syslog` 日志文件,计算特定类型的错误出现次数,并输出报告。

#### 2.1.2 性能监控指标

性能监控指标提供了系统运行状态的实时视图,这有助于及时发现和解决性能瓶颈问题。监控的关键指标通常包括CPU使用率、内存占用、磁盘I/O以及网络流量等。这些指标对于预测系统过载和响应突发负载非常有用。

在实际应用中,管理员通常会使用系统监控工具(如 Nagios、Zabbix、Prometheus 等)来跟踪和记录这些指标。下面是一个简化的例子,说明如何使用 `mpstat`(一个系统级性能监控工具)来获取CPU使用情况:

```bash

mpstat 1 5

```

这个命令会每隔1秒输出CPU使用情况,一共输出5次。输出结果可能如下:

```

Linux 4.15.0-1065-aws (ip-172-31-41-128) 10/09/2021 _x86_64_ (4 CPU)

14:06:41 CPU %usr %nice %sys %iowait %irq %soft %steal %guest %gnice %idle

14:06:42 all 4.50 0.00 1.50 0.00 0.00 0.00 0.00 0.00 0.00 94.00

14:06:43 all 4.00 0.00 1.50 0.00 0.00 0.00 0.00 0.00 0.00 94.50

14:06:44 all 3.50 0.00 1.50 0.00 0.00 0.00 0.00 0.00 0.00 95.00

14:06:45 all 4.00 0.00 1.50 0.00 0.00 0.00 0.00 0.00 0.00 94.50

14:06:46 all 3.50 0.00 1.50 0.00 0.00 0.00 0.00 0.00 0.00 95.00

Average: all 3.90 0.00 1.50 0.00 0.00 0.00 0.00 0.00 0.00 94.60

```

通过这些数据,系统管理员能够确定系统是否正经历任何性能问题,并作出相应的调整。

### 2.2 定期备份与恢复策略

#### 2.2.1 备份流程

备份是灾难恢复计划中的重要组成部分,防止数据丢失,并确保系统能够从备份中恢复到先前的状态。备份流程的步骤通常包括:确定备份内容、选择备份类型、配置备份任务以及验证备份数据的完整性。

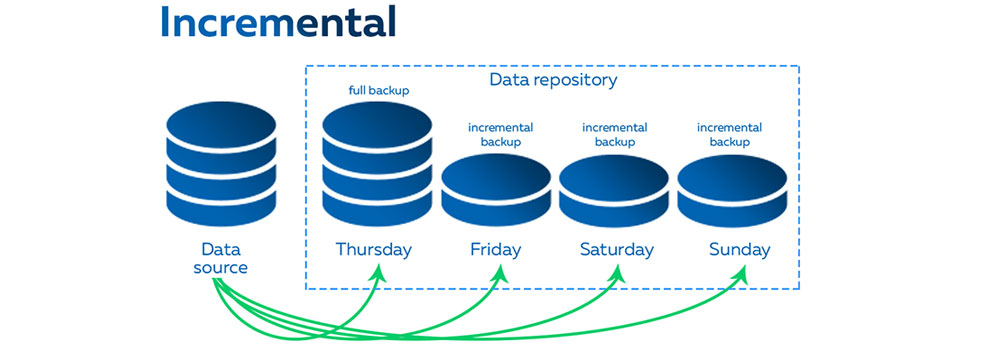

备份类型分为全备份、增量备份和差异备份,每种备份类型适用于不同的场景和需求。例如,全备份提供了完整的数据副本,适合于初始备份,但需要较多的存储空间且备份时间较长;而增量备份仅备份自上次备份以来发生更改的数据,节省存储空间和时间,但在恢复时可能需要更复杂的步骤。

以下是进行全备份的一个简单示例:

```bash

tar -czvf /backup/full-backup-$(date +%Y%m%d).tar.gz /home /etc /var

```

该命令使用 `tar` 工具创建一个包含 `/home`, `/etc`, 和 `/var` 目录的压缩归档文件。日期被附加在文件名中以确保每次备份都是唯一的。

#### 2.2.2 恢复流程与测试

在系统发生故障时,可以使用备份数据快速恢复系统。恢复流程通常包括确定需要恢复的数据范围、定位备份文件、执行恢复操作以及验证恢复数据的完整性。

进行恢复之前,应该在一个安全的环境中测试备份文件的完整性。测试通常涉及到从备份文件中提取数据并检查其一致性。对于 `tar` 归档文件,可以通过检查文件列表和内容来验证:

```bash

tar -tvf /backup/full-backup-20210401.tar.gz

```

上述命令会列出备份归档中的内容,而不实际解压文件。

之后,可以通过恢复操作来验证备份的有效性。假设系统崩溃,需要将 `/home` 目录恢复到备份时的状态:

```bash

tar -xzvf /backup/full-backup-20210401.tar.gz -C / --exclude='full-backup-20210401.tar.gz'

```

该命令将 `tar` 归档解压到根目录 `/` 下,排除备份文件本身。注意,实际操作中要确保有足够的权限执行这些操作,并且要小心处理路径和权限问题。

### 2.3 更新与补丁管理

#### 2.3.1 检测与应用安全补丁

在信息系统中,及时检测和应用安全补丁至关重要。安全补丁是针对已知漏洞的修复程序,可以减少系统遭受攻击的风险。管理更新和补丁的流程通常包括以下步骤:

1. 确定需要更新的软件和系统组件。

2. 下载和测试补丁以确保它们与当前环境兼容。

3. 计划补丁部署时间和维护窗口,以最小化对用户的影响。

4. 按顺序和规范应用补丁。

5. 验证补丁应用的有效性并重启相关服务。

为了自动化这个过程,可以使用补丁管理工具,比如 Canonical 的 ` Landscape` 或 Red Hat 的 `Spacewalk`。这些工具可以简化检测补丁、下载补丁和部署补丁的任务。

下面是一个使用 `apt` 命令安装补丁的简单示例:

```bash

sudo apt update

sudo apt upgrade -y

```

`apt update` 命令用于更新软件包列表,而 `apt upgrade -y` 命令用于安装可用的更新。`-y` 参数表示自动确认安装过程中的所有提示,不需要用户交互。

#### 2.3.2 版本更新步骤与注意事项

系统软件和中间件的版本更新通常比安全补丁更复杂,因为它们可能涉及架构变化、新的依赖关系和API变更。因此,更新软件版本需要仔细规划和执行。

更新步骤通常包括:

1. 详细阅读更新日志和发行说明,了解变更详情和可能的影响。

2. 创建完整的系统备份。

3. 在测试环境中模拟更新流程,确保兼容性和稳定性。

4. 计划维护时间窗口,并通知相关用户。

5. 更新系统、中间件和应用程序。

6. 进行功能测试和性能测试,确保更新后的系统符合预期。

7. 监控更新后的系统,处理可能出现的任何问题。

以下是在基于Debian的系统中更新软件的示例:

```bash

# 更新软件包索引

sudo apt-get update

# 升级所有可升级的软件包

sudo apt-get upgrade

# 对系统进行重大更新或升级到新的主版本(例如从Debian 9到Debian 10)

sudo do-release-upgrade

```

在执行这些操作之前,应确保理解每个步骤的含义,并且已经做好了充分的准备工作,如备份、监控设置以及恢复计划。

至此,我们完成了定期维护流程的详细分析,从系统状态检查到备份和恢复策略,再到更新和补丁管理。在下一节中,我们

0

0