安全工具在Kali Linux Rootless模式下的选择与运用

发布时间: 2024-09-28 21:54:55 阅读量: 6 订阅数: 21

# 1. Kali Linux Rootless模式概述

## 1.1 Kali Linux简介

Kali Linux是一套基于Debian的Linux发行版,旨在提供专业的安全和渗透测试环境。它预装了大量安全工具,被广泛用于网络安全和计算机取证工作中。

## 1.2 Rootless模式的定义

Rootless模式,也被称作无root模式,是一种在Linux系统中运行应用程序而无需提升至root权限的安全机制。该模式限制了程序对系统的访问权限,降低潜在的系统破坏风险。

## 1.3 Rootless模式的必要性

在安全测试或日常使用中,无root权限可以防止恶意软件或误操作对系统造成的严重损害。尤其在安全敏感的操作中,如渗透测试,使用Rootless模式可以极大提高安全性。

本章的后续内容将会深入探讨Kali Linux在Rootless模式下的工作原理、优势以及如何在安全测试中应用这一模式。我们将引导读者了解Rootless模式在保障系统安全和提高测试效率方面的重要作用。

# 2. Rootless模式下的网络扫描工具

### 2.1 网络扫描工具的基础知识

#### 2.1.1 网络扫描的原理

网络扫描是一种用于识别网络上活动设备的方法,通过发送数据包并监听返回的响应来发现主机、服务和开放端口。简单来说,扫描工具尝试连接目标网络或系统中的不同端口,根据响应判断端口状态。

传统上,网络扫描器被用于以下几个目的:

- 发现网络上存在的设备。

- 识别设备上运行的服务和应用程序。

- 映射网络结构。

- 识别安全漏洞和配置弱点。

#### 2.1.2 Rootless模式对扫描的影响

Rootless模式,或者说无根模式,是一种操作系统安全特性,其阻止普通用户执行需要系统级权限的操作。在Rootless模式下,即使在用户空间运行网络扫描工具,也必须遵循严格的权限限制。这意味着:

- 用户不能直接利用传统上需要root权限才能使用的扫描功能。

- 某些特定的网络接口或套接字的访问被限制。

- 需要内核级别的功能或模块支持的扫描选项可能无法使用。

### 2.2 高级网络扫描实践

#### 2.2.1 Nmap的Rootless模式使用方法

Nmap是一款非常流行的网络扫描工具,尽管其某些功能在Rootless模式下受到限制,但依然可以执行基础的扫描任务。以Kali Linux为例,安装Nmap后,用户可以使用以下指令进行基础的网络扫描:

```bash

nmap -sP ***.***.*.*/24

```

这条指令执行了一个ping扫描,但不进行端口扫描。参数 `-sP` 指定使用ping扫描,`***.***.*.*/24` 是目标网络的范围。由于Rootless模式的限制,无法执行需要特权的扫描类型,例如 SYN 扫描(使用 `-sS` 选项)。

#### 2.2.2 Nessus的Rootless模式配置与应用

Nessus是一款专业的漏洞扫描器,相比Nmap它提供了更为复杂的扫描能力,但在Rootless模式下,配置和使用可能需要一些特殊的步骤。首先,在安装Nessus时,需要确保其能在无根模式下正常运行。通常,这可能意味着运行一个非特权安装,或者调整扫描器的配置文件以避免需要特权操作。

一旦Nessus安装完成,通常需要一个账户进行登录并配置扫描策略。在Rootless模式下,用户可能受限于只能执行某些低权限的扫描策略,例如网络资产发现,而不能执行系统或数据库漏洞扫描。

```mermaid

graph LR

A[开启Nessus服务] --> B[登录管理界面]

B --> C[创建新的扫描任务]

C --> D[配置扫描参数]

D --> E[运行扫描]

E --> F[分析扫描结果]

```

### 2.3 实际案例分析

#### 2.3.1 渗透测试中的网络扫描策略

在进行渗透测试时,网络扫描是第一步。对于无根环境下的网络扫描策略,测试人员需要特别注意其权限限制。以Nmap为例,一个典型的无根环境下的网络扫描策略可能包括以下步骤:

1. 使用无特权扫描选项,如 `-sP` 或 `-sV`,获取主机发现和端口服务信息。

2. 利用脚本引擎 (`--script`) 来执行一些轻量级的漏洞探测。

3. 使用Nmap的输出进行进一步分析,而不是依赖于可能需要更高权限的扫描结果。

#### 2.3.2 网络扫描结果的分析与解读

对网络扫描结果的分析和解读对于发现潜在的安全漏洞至关重要。在Rootless模式下,由于扫描结果可能不完整,分析员需具备对不同扫描限制的理解。解读扫描结果时,需要关注以下几点:

- 主机存活状态。

- 端口开放情况及服务类型。

- 运行服务的版本信息。

- 这些服务可能存在的安全漏洞或弱点。

通过这些信息,分析员可以构建出一幅网络环境的详尽图景,这有助于后续的安全评估和漏洞修补。

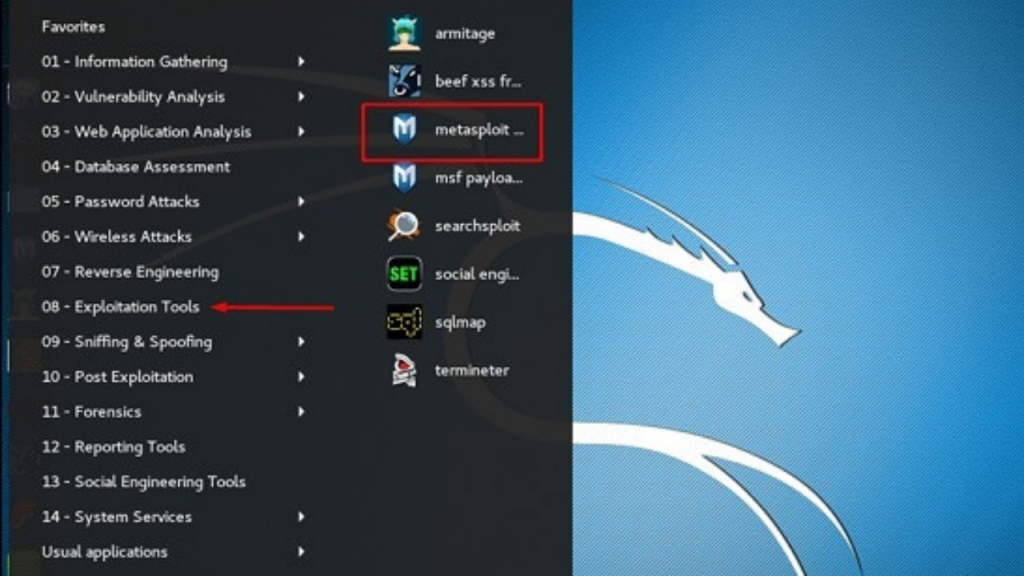

# 3. Rootless模式下的漏洞利用工具

## 3.1 漏洞利用工具的基本概念

### 3.1.1 漏洞与漏洞利用的关系

漏洞是指在计算机系统的软硬件中,由于编程错误、设计缺陷等原因,造成的一种安全缺陷。这种缺陷可以被攻击者利用,导致数据泄露、系统被控制等安全事件。而漏洞利用工具,就是攻击者用来发现、分析和利用这些安全漏洞,达成某种

0

0