深度解析Linux用户管理:从创建到权限控制的专家指南

发布时间: 2024-12-09 18:50:31 阅读量: 5 订阅数: 19

精通Linux命令行:《Linux下编程工具(Linux命令、vi)》教程全解析

# 1. Linux用户管理概述

Linux系统作为一个多用户操作系统,用户管理是其核心组成部分之一。在本章中,我们将从宏观角度审视Linux用户管理的作用和重要性,为接下来深入理解用户账户管理的理论基础和实践操作奠定基础。

## 1.1 用户管理的重要性

用户管理涉及到Linux系统安全、资源分配以及日常运维等多个方面。有效的用户管理不仅能够提高系统的安全性,防止未授权的访问,还能够帮助企业或组织实现合理的资源管理和职责划分。

## 1.2 用户与权限的基本概念

在Linux系统中,用户是资源访问的基本单位。系统通过分配唯一的用户ID(UID)来识别不同的用户,并赋予相应的权限,从而控制对系统资源的访问。权限则定义了用户可以执行的操作,如读取、写入、执行等。

## 1.3 用户管理的目标

Linux用户管理的最终目标是建立一个既安全又高效的使用环境。这要求管理员在创建和维护用户账户时,要充分考虑用户的角色、职责和安全需求,合理分配权限,并定期进行用户账户的审计和优化。

通过本章的阅读,读者应该能够理解Linux用户管理的核心价值,并准备好深入学习后续章节中关于用户账户管理的更多细节。

# 2. Linux用户账户管理的理论基础

### 2.1 用户账户的概念与结构

#### 2.1.1 用户标识与用户名称

在Linux系统中,用户标识(UID)是每个用户账户的唯一标识。它是一个整数,用于系统级别的用户识别。用户名称则是UID的人类可读形式,通常用于登录和管理操作。每个用户账户都必须有一个唯一的UID和一个用户名称。

用户名称的命名规则相对简单,通常由字母、数字、下划线等组成,并且不能以数字开头。用户名称主要用于命令行和系统记录中,是用户登录和权限控制的基础。

#### 2.1.2 用户组与组标识

用户组是将多个用户账户归为一组的机制,它允许对一组用户进行统一的权限设置。每个用户组也有一个唯一的标识,称为组标识(GID)。组名称则是GID的人类可读形式。

组名称同样遵循命名规则,一般由字母、数字和下划线组成。用户组的概念在Linux权限管理中至关重要,因为它简化了对多个用户权限的管理,如通过将文件的权限设置为组内所有用户共享,而不是为每个用户单独设置。

### 2.2 用户账户的存储机制

#### 2.2.1 /etc/passwd文件详解

`/etc/passwd`文件是用户信息的主要存储位置,它记录了系统中每个用户账户的基本信息。文件中的每一行对应一个用户账户,字段之间通常以冒号(:)分隔。

每个字段包含的信息如下:

1. 用户名:用户登录时使用的名称。

2. 密码占位符:实际上,加密的密码信息存储在`/etc/shadow`文件中,这里通常是一个`x`字符。

3. UID:用户的唯一标识符。

4. GID:用户主组的唯一标识符。

5. 用户全名或描述字段:可选字段,可用于描述用户。

6. 用户主目录:用户登录后默认的起始目录。

7. 登录shell:用户登录后启动的shell程序。

示例`/etc/passwd`文件的一行:

```plaintext

用户名:x:UID:GID:用户全名或描述字段:用户主目录:登录shell

```

#### 2.2.2 /etc/shadow文件详解

与`/etc/passwd`文件相对应,`/etc/shadow`文件存储了加密的用户密码及其相关的密码过期信息。此文件只有root用户才能读写,保证了安全性。

`/etc/shadow`文件中的每一行同样对应`/etc/passwd`中的一个用户,字段之间以冒号分隔,字段定义如下:

1. 用户名:与`/etc/passwd`文件中对应。

2. 加密的密码:实际的密码信息,未加密的密码不应存储在系统中。

3. 最后一次密码修改日期:从1970年1月1日开始的天数。

4. 密码最小修改间隔:两次密码修改的最小天数间隔。

5. 密码最大使用期限:密码的最大使用天数。

6. 密码到期前警告天数。

7. 密码过期后的宽限天数:用户在密码过期后仍可登录的天数。

8. 账户失效日期:从1970年1月1日开始的天数。

9. 保留字段:未来可能使用的字段。

示例`/etc/shadow`文件的一行:

```plaintext

用户名:$加密的密码$:$最后一次密码修改日期:$密码最小修改间隔:$密码最大使用期限:$密码到期前警告天数:$密码过期后的宽限天数:$账户失效日期:$保留字段

```

#### 2.2.3 用户组信息的存储:/etc/group与/etc/gshadow

用户组信息存储在`/etc/group`和`/etc/gshadow`文件中,`/etc/group`文件用于存储组名称、GID和组内用户的列表。而`/etc/gshadow`文件包含了组密码和组管理员信息,更为敏感和专用。

`/etc/group`文件字段定义:

1. 组名称。

2. 组密码占位符。

3. GID。

4. 组内用户的列表,用逗号分隔。

`/etc/gshadow`文件字段定义:

1. 组名称。

2. 组密码(加密)。

3. 组管理员列表。

4. 组内用户的列表。

### 2.3 用户账户创建的理论

#### 2.3.1 用户创建的必要条件

创建一个新用户账户需要考虑一些基础条件,主要因素包括:

- 用户的唯一UID和GID。

- 用户账户的安全策略,如密码设置。

- 用户的登录shell选择。

- 用户的主目录位置。

- 用户的基本资料信息,如全名、联系方式等。

此外,创建用户前还应考虑用户所属的用户组,以确保用户在创建时可以拥有适当的权限。

#### 2.3.2 用户创建命令的内部机制

用户创建命令(如`useradd`)在内部通过调用一系列的系统库函数和API来完成新用户账户的创建。其执行逻辑大致如下:

1. 检查命令参数和配置文件中用户账户的相关设置。

2. 分配一个未使用的UID和GID(若未指定)。

3. 创建用户主目录和必要的文件结构。

4. 设置用户的登录shell。

5. 将用户信息添加到`/etc/passwd`文件。

6. 如果使用了`-p`参数,则将加密后的密码信息添加到`/etc/shadow`文件。

以下是使用`useradd`命令创建用户的示例代码块:

```bash

useradd -m -s /bin/bash -g users username

```

上述命令的参数解释:

- `-m`:创建用户的家目录。

- `-s`:指定用户的登录shell。

- `-g`:指定用户的初始登录组。

- `username`:指定新创建的用户名称。

命令执行逻辑解释:

1. `-m`参数指示`useradd`创建用户的家目录。

2. `-s`参数设置用户的登录shell为`/bin/bash`。

3. `-g`参数将用户的初始组设置为`users`。

4. 最后是用户名称`username`。

执行完毕后,用户的相关信息会被记录在`/etc/passwd`和`/etc/shadow`文件中,同时用户的家目录会按照默认结构被创建在`/home/username`。

以上详细介绍了Linux用户账户管理的理论基础,包括用户账户的概念、存储机制以及创建用户的必要条件和命令的内部机制。在下一章中,我们将深入探讨Linux用户管理的实践操作,通过实际的命令示例和脚本编写来展示如何在Linux系统中有效地管理用户账户。

# 3. Linux用户管理的实践操作

实践操作是Linux用户管理中的关键环节,它要求管理员不仅熟悉理论知识,还需要掌握各种命令以及它们的参数和选项,以便在实际工作中高效、准确地完成用户账户的创建、修改、删除和维护工作。本章将从具体的操作实践开始,探讨如何在Linux系统中管理用户账户。

## 3.1 用户账户的创建与配置

Linux系统中,`useradd`命令用于添加新的用户账户,`usermod`命令用于修改现有用户的属性,而`passwd`命令则用来为用户设置或修改密码。这三个命令是用户账户创建和配置过程中的核心工具。

### 3.1.1 使用useradd命令创建用户

`useradd`命令的基本语法如下:

```bash

useradd [options] username

```

执行`useradd`命令时,系统会根据配置文件`/etc/default/useradd`中的设置来创建新用户,并且默认情况下会在`/home`目录下创建与用户名同名的主目录。当然,我们也可以通过添加选项来定制这些行为。

下面的命令将会创建一个新的用户账户,并指定用户的主目录和用户组:

```bash

useradd -m -d /home/newuser -g developers newuser

```

在这个例子中,`-m`选项告诉`useradd`创建用户的主目录,`-d`选项指定了主目录的路径,`-g`选项则指定了用户所属的初始组。在命令执行后,系统会向`/etc/passwd`文件添加一个新条目来记录用户信息,同时会创建一个与用户主目录同名的目录。

### 3.1.2 使用usermod命令修改用户属性

如果需要修改已存在用户的属性,如主目录、登录Shell、用户组等,`usermod`命令就派上了用场。其基本语法如下:

```bash

usermod [options] username

```

例如,如果需要将用户`newuser`的登录Shell改为`/bin/zsh`,可以使用以下命令:

```bash

usermod -s /bin/zsh newuser

```

这里,`-s`选项后跟的是新的登录Shell路径。需要注意的是,如果更改的是用户的主目录,应确保该目录存在并且用户有权限访问。

### 3.1.3 使用passwd命令设置用户密码

创建用户账户后,需要为其设置密码以确保安全性。`passwd`命令用于设置或修改用户密码,其基本语法如下:

```bash

passwd username

```

运行此命令后,系统会提示输入密码。出于安全考虑,密码输入时不会显示在屏幕上。密码设置成功后,系统会将密码加密后存储在`/etc/shadow`文件中。

```bash

passwd newuser

```

管理员可以使用`passwd`命令为用户设置初始密码。在某些情况下,如通过脚本部署用户账户时,可能需要无提示设置密码。这时可以使用`echo`命令配合管道和`passwd`命令完成,但这种做法需要谨慎使用,以免造成安全风险:

```bash

echo 'newpassword' | passwd --stdin newuser

```

在上述命令中,`--stdin`选项允许`passwd`命令从标准输入读取密码。

## 3.2 用户账户的删除与恢复

用户账户的删除和恢复也是系统管理的重要组成部分。当用户离开组织或者不再需要某个账户时,应该安全地删除该账户。相反地,如果意外删除了用户账户,也应有恢复的措施。

### 3.2.1 使用userdel命令删除用户

`userdel`命令用于删除一个或多个用户账户,基本语法如下:

```bash

userdel [options] username

```

默认情况下,`userdel`命令只删除用户的条目,不会删除用户的主目录和其他相关文件。如果需要连同用户的主目录一起删除,可以使用`-r`选项:

```bash

userdel -r newuser

```

这条命令会删除用户`newuser`的账户信息,并且将用户的主目录、邮箱以及其他相关文件全部删除。

### 3.2.2 使用usermod命令迁移用户主目录

有时,需要将用户主目录迁移到另一个位置,这可以通过`usermod`命令实现。此命令在移动用户主目录时非常有用,尤其是当系统盘空间不足时,可以将用户主目录移动到更大的存储空间上。

```bash

usermod -d /new/home/path newuser

```

在上面的命令中,`-d`选项用于指定新的用户主目录路径。需要注意的是,仅移动主目录并不会移动主目录中的文件,迁移文件的操作需要通过其他命令手动完成。

## 3.3 用户账户的维护与批量操作

随着系统用户数量的增长,手动管理每一个用户变得不切实际。因此,Linux提供了批量处理用户账户的工具,可以简化管理工作,提高效率。

### 3.3.1 使用chage命令管理密码过期

`chage`命令用于管理用户密码的过期信息,通过此命令可以指定密码的最长使用时间、密码过期前几天提醒用户更改密码以及密码过期后多少天内必须更改密码等。基本语法如下:

```bash

chage [options] username

```

例如,要为`newuser`设置密码在60天后过期,并在过期前7天提醒用户更改密码,可以使用:

```bash

chage -M 60 -W 7 newuser

```

这里的`-M`选项指定了密码的最大使用期限,而`-W`选项则指定了密码过期警告的天数。使用`chage`命令可以有效提升系统安全性,确保用户定期更改密码。

### 3.3.2 用户账户的批量创建与管理脚本

对于拥有大量用户的大型系统,批量创建和管理用户账户可以显著提高工作效率。这通常通过编写Bash脚本来实现,脚本中可以包含循环结构和条件判断,使管理过程自动化。

例如,以下是一个简单的用户批量创建脚本:

```bash

#!/bin/bash

for user in user1 user2 user3; do

useradd $user

echo "newpassword" | passwd --stdin $user

echo "$user created with default password."

done

```

此脚本会为`user1`、`user2`和`user3`三个用户创建账户,并为每个账户设置默认密码`newpassword`。通过修改脚本中的循环部分,可以轻松扩展到更多的用户。

此外,利用Linux中的文本处理工具如`awk`、`sed`等,还可以从CSV文件等数据源批量导入用户信息,进一步提升管理效率。

在本章节中,我们详细探讨了Linux用户管理的实践操作。通过学习`useradd`、`usermod`和`passwd`等命令,我们能够完成对用户账户的创建、配置和密码管理。同时,我们还学习了`userdel`命令的使用,以及如何使用`chage`命令进行密码过期管理。最后,我们了解了批量创建和管理用户账户的方法,这在处理大量用户时显得尤为重要。在接下来的章节中,我们将深入探讨Linux用户权限控制的理论与实践。

# 4. Linux用户权限控制的理论与实践

Linux是一个多用户操作系统,正确地控制用户权限是保证系统安全的重要环节。权限控制确保用户只能对文件和目录执行他们被授权的操作。本章节将深入探讨Linux用户权限控制的理论基础以及实际操作技巧,并介绍一些高级应用。

## 4.1 权限控制的理论基础

### 4.1.1 文件权限位的表示与意义

在Linux中,文件权限位定义了用户、组和其他用户对文件或目录所能执行的操作。这包括读(r)、写(w)和执行(x)权限。每个文件或目录都有与之相关的三个权限集:所有者(owner)、组(group)和其他用户(others)。

权限位可以用字符表示,例如:

- r代表读取权限,允许查看文件内容或列出目录内容。

- w代表写入权限,允许修改文件内容或在目录中创建、删除文件。

- x代表执行权限,允许运行可执行文件或进入目录。

使用`ls -l`命令可以查看文件或目录的权限信息。例如:

```bash

ls -l /etc/passwd

```

该命令将返回类似以下输出:

```plaintext

-rw-r--r-- 1 root root 1084 Jul 13 17:24 /etc/passwd

```

在这里,`-rw-r--r--`表示所有者(root)具有读写权限,组(root)和其他用户具有只读权限。

### 4.1.2 文件所有权与权限的关系

文件所有权决定了谁拥有文件以及谁可以更改文件权限和所有权。文件的所有者通常是创建文件的用户,每个文件都有一个所有者和一个所属组。所有者可以更改文件的权限,而所属组的用户则可以共享文件权限。

使用`chown`命令可以更改文件的所有者或所属组。例如:

```bash

sudo chown username:groupname filename

```

该命令将文件`filename`的所有者更改为`username`,所属组更改为`groupname`。

## 4.2 权限控制实践操作

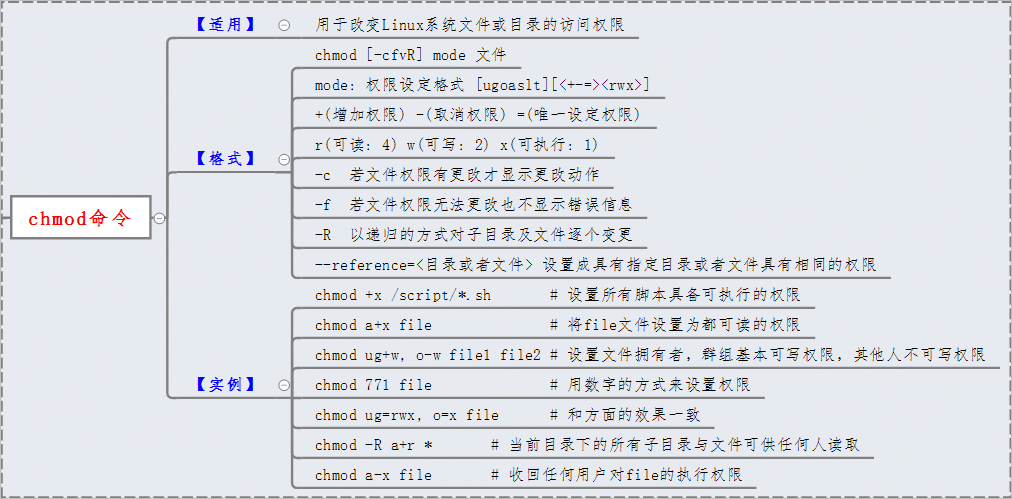

### 4.2.1 使用chmod命令修改文件权限

`chmod`命令用于改变文件或目录的权限。权限可以使用数字模式或符号模式来指定。数字模式使用三个数字分别代表所有者、组和其他用户的权限。每个数字是读(4)、写(2)和执行(1)权限的总和。

例如,要给所有者读写执行权限,组读执行权限,其他用户只读权限,可以使用:

```bash

chmod 754 filename

```

符号模式使用'u'(所有者)、'g'(组)和'o'(其他)来指定哪个用户类别的权限将被添加或删除。例如:

```bash

chmod u+x filename

```

这条命令给文件`filename`的所有者添加执行权限。

### 4.2.2 使用chown命令修改文件所有者

如前所述,`chown`命令可以更改文件或目录的所有者或所属组。除了前面提到的单个文件操作,`chown`还能递归地更改目录及其内容的所有权。

例如,要将用户`username`设置为目录`/path/to/directory`的所有者,并更改所属组为`groupname`,可以使用:

```bash

sudo chown -R username:groupname /path/to/directory

```

`-R`参数使更改递归应用到目录及其所有子目录和文件。

## 4.3 权限控制的高级应用

### 4.3.1 使用ACL实现精细权限管理

访问控制列表(ACL)提供了比标准文件权限更细粒度的权限控制。它可以为单个用户或组指定对特定文件的权限。

例如,要给用户`username`对文件`filename`添加读写权限,可以使用:

```bash

setfacl -m u:username:rw filename

```

这个命令使用`setfacl`命令为用户`username`设置ACL权限。

### 4.3.2 su和sudo的使用与管理

`su`命令允许用户切换到另一个用户身份,而`sudo`命令允许特定用户以超级用户身份执行命令。这对于系统管理员来说是一个重要的工具,因为不是所有操作都要求使用root账户执行。

例如,要以root用户身份运行命令`apt-get update`,可以使用:

```bash

sudo apt-get update

```

系统将提示输入用户密码。用户必须在`/etc/sudoers`文件中被授权才能使用`sudo`。

这些章节内容仅作为示例,有关于Linux用户权限控制的更深入的细节和实践,将在后续的文章中展开。

# 5. Linux用户管理的高级主题

## 5.1 用户环境的个性化与管理

### 5.1.1 用户Shell的配置与管理

在Linux系统中,用户登录后会启动一个Shell,这是用户与操作系统交互的接口。不同用户可以配置不同的Shell来实现个性化的使用体验。常用的Shell有bash、zsh、ksh等。

Shell配置文件在用户的家目录下,如`.bashrc`、`.bash_profile`、`.zshrc`等。用户可以根据需要编辑这些文件来设置别名、环境变量等。

以bash为例,我们可以通过以下步骤自定义用户Shell环境:

1. 打开用户的`.bashrc`文件:

```bash

nano ~/.bashrc

```

2. 在文件末尾添加别名和环境变量:

```bash

# 设置别名

alias ll='ls -l'

# 设置环境变量

export MY_VAR="/usr/local/bin"

```

3. 保存并关闭文件。为了使更改立即生效,用户可以使用`source`命令重新加载配置文件:

```bash

source ~/.bashrc

```

### 5.1.2 用户环境变量的设置与作用

环境变量是系统用于在运行时保存配置信息的变量。环境变量可以影响进程的运行环境,如搜索路径、文件名等。

一些重要的环境变量包括:

- `PATH`:定义了系统执行命令的搜索路径。

- `HOME`:用户的家目录路径。

- `SHELL`:用户默认使用的Shell程序。

- `LANG`:系统默认语言设置。

环境变量的设置方法:

1. 在`.bashrc`或`.profile`文件中直接设置,如:

```bash

export PATH=$PATH:/new/path

```

2. 使用`export`命令临时添加:

```bash

export MY_VAR="some value"

```

环境变量的管理与配置对于用户的工作流和系统安全都有重要意义。不恰当的设置可能导致安全漏洞或命令执行错误。

## 5.2 用户会话管理与审计

### 5.2.1 用户登录和登出审计

系统管理员需要监控和记录用户的登录活动,以确保系统的安全。通过审计日志,可以跟踪用户的登录时间、使用的终端、登录的IP地址等信息。

审计登录和登出信息,通常需要配置`/etc/pam.d`目录下的PAM模块文件。其中,`pam_lastlog`和`pam_faillock`模块用于记录和锁定失败的登录尝试。

例如,`pam_lastlog`模块会在用户登录时更新`/var/log/lastlog`文件,记录用户的登录信息。

### 5.2.2 PAM认证模块在用户管理中的应用

PAM(Pluggable Authentication Modules)是Linux下的一个用户认证系统框架。通过PAM,系统管理员可以灵活地配置认证策略而不必修改系统服务的代码。

PAM模块的配置文件位于`/etc/pam.d/`目录下。每个服务(如`sshd`、`su`等)都有一组对应的PAM配置文件。

以`sshd`服务为例,其PAM配置文件大致内容如下:

```pam

auth required pam_sepermit.so

auth include system-auth

account include system-auth

session include system-auth

```

其中,`auth`部分负责认证,`session`部分负责会话管理。通过这些配置,系统管理员可以对用户认证和会话进行细致的控制,如强制密码复杂度、限制登录时间等。

## 5.3 用户管理自动化与脚本编写

### 5.3.1 自动化用户管理脚本的编写

随着系统的用户数量增加,手动管理用户会变得非常繁琐。使用自动化脚本可以简化用户管理的过程。

例如,创建一个批量创建用户的shell脚本`create_users.sh`:

```bash

#!/bin/bash

# 创建用户的函数

create_user() {

local username=$1

# 检查用户是否存在

if id "$username" &>/dev/null; then

echo "用户 $username 已存在."

else

# 创建用户和组

useradd $username && echo $username:password | chpasswd -e

echo "用户 $username 创建成功."

fi

}

# 读取命令行参数并创建用户

for arg in "$@"

do

create_user $arg

done

```

使用此脚本,管理员可以一次性创建多个用户:

```bash

./create_users.sh user1 user2 user3

```

### 5.3.2 脚本在批量用户创建与权限设置中的应用

除了创建用户,脚本还可以用于批量设置用户权限,比如为用户分配到特定的用户组,或者修改用户的家目录权限等。

例如,批量添加用户到`developers`组的脚本`add_to_group.sh`:

```bash

#!/bin/bash

# 添加用户到指定组的函数

add_to_group() {

local username=$1

local groupname=$2

if groups $username | grep -q $groupname; then

echo "用户 $username 已在 $groupname 组中."

else

usermod -a -G $groupname $username

echo "用户 $username 已添加到 $groupname 组中."

fi

}

# 读取命令行参数并添加用户到组

for arg in "$@"

do

IFS=':' read -r username groupname <<< "$arg"

add_to_group $username $groupname

done

```

使用此脚本,管理员可以批量为用户分配组:

```bash

./add_to_group.sh user1:developers user2:developers user3:developers

```

这样,管理员可以更加高效地管理大量的用户和权限设置,确保了操作的准确性和便捷性。

# 6. Linux用户管理的故障排除与安全

Linux系统管理员在日常工作中,难免会遇到与用户管理相关的各种问题和挑战。这些问题可能会对系统安全和稳定性造成影响。在本章中,我们将讨论如何解决用户管理中遇到的常见问题,并探索用户账户安全与保护策略。

## 6.1 用户管理常见问题与解决方案

在用户管理过程中,管理员可能会遇到一系列问题,包括但不限于用户创建错误、权限设置不当、用户主目录配置错误等。以下是一些常见问题及其解决方案:

### 6.1.1 错误的用户创建与权限设置

在创建用户或设置权限时,可能会出现错误。例如,不小心为用户授予过多权限,可能会导致安全风险。解决这类问题的一种方法是审查当前所有用户的权限设置。

```bash

# 查看所有用户的权限设置

awk -F: '($3>=1000) {print}' /etc/passwd

```

上面的命令可以列出所有普通用户及其UID,帮助管理员快速识别出可能存在的权限问题。如果发现错误,可以使用`usermod`和`chmod`命令进行修复。

### 6.1.2 用户主目录与邮箱的管理问题

用户主目录配置错误会导致用户登录失败,而邮箱设置不当可能会让系统无法正常发送重要通知。检查和修复主目录和邮箱问题,可以通过以下步骤进行:

```bash

# 检查用户主目录是否存在

ls -l /home/username

# 修复邮箱配置

cat /etc/passwd | grep username

```

如果主目录不存在或邮箱路径错误,使用`usermod`命令来修改。

## 6.2 用户账户安全与保护策略

随着系统复杂度的增加,用户账户的安全性显得尤为重要。本节我们将探讨如何防止用户账户被恶意利用,以及如何制定和实施安全策略。

### 6.2.1 防止用户账户被恶意利用的方法

为了降低用户账户被恶意利用的风险,可以采取以下措施:

- 强制用户设置复杂密码。

- 实施密码策略,包括定期更换密码和最小密码长度。

- 限制用户使用`sudo`的权限。

例如,可以通过`pam_pwhistory.so`模块在PAM配置中添加密码历史限制,防止用户重复使用旧密码。

### 6.2.2 安全策略的制定与实施

制定安全策略是保证用户账户安全的重要环节。策略应该包括:

- 用户账户的创建、修改、删除的标准流程。

- 密码管理的严格规定。

- 监控和审计用户活动的机制。

安全策略的实施可以通过脚本自动化,比如自动检查用户密码强度并强制更迭。

## 6.3 案例分析:Linux用户管理最佳实践

通过分析企业级用户管理策略和开源项目中的用户权限控制案例,可以学习到最佳实践和经验教训。

### 6.3.1 企业级用户管理策略实例

一家大型企业可能需要实施复杂的用户管理策略,以确保不同部门之间的权限隔离。例如,使用用户组和角色来区分开发、测试和运维团队的权限。

```mermaid

graph TD

A[开始] --> B[创建用户]

B --> C[分配用户组]

C --> D[设置角色权限]

D --> E[执行任务]

```

### 6.3.2 开源项目中的用户权限控制案例分析

在开源项目中,权限控制可能会更加灵活,以适应不同贡献者的需求。使用Git仓库的权限设置可以很好地控制访问级别,如只读、提交或管理权限。

```bash

# 设置Git仓库权限示例

git config receive.denyNonFastforwards true

```

这个命令可以防止非快进式推送,有助于维护代码库的稳定性。

在本章中,我们从用户管理的常见问题入手,提供了解决方案,并深入探讨了用户账户安全的保护策略。通过案例分析,我们总结了用户管理的最佳实践,为Linux系统管理员提供了一定的指导。在下一章中,我们将继续深入了解如何高效地进行Linux系统性能调优。

0

0