JSP安全防护手册:防止Web攻击,确保数据安全的终极策略

发布时间: 2024-09-29 19:43:49 阅读量: 34 订阅数: 34

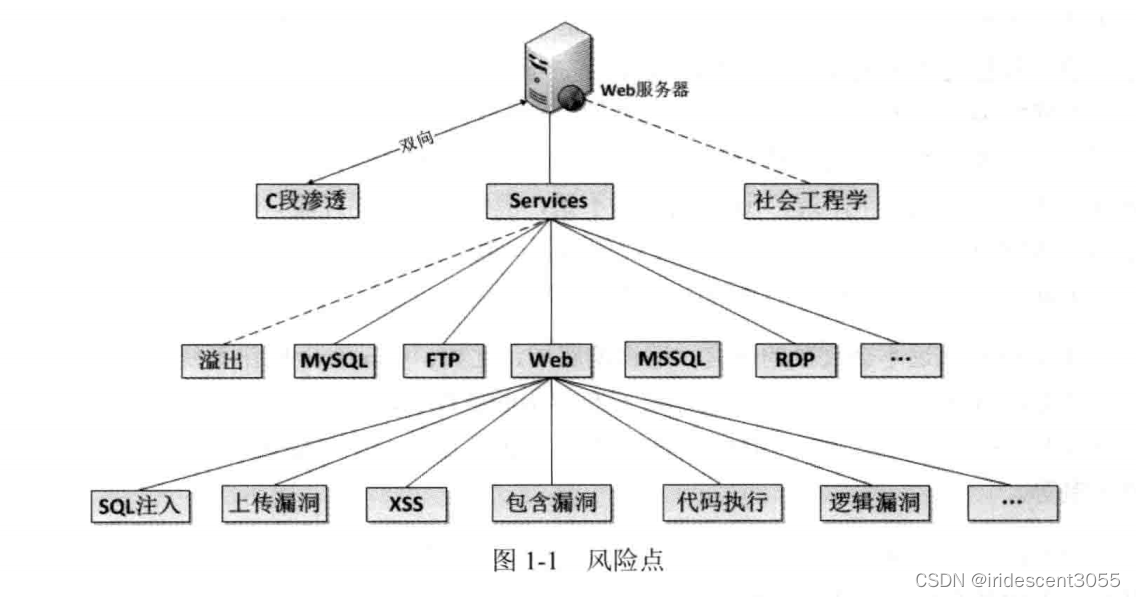

# 1. JSP安全防护概览

JSP(Java Server Pages)作为一种成熟的Web应用技术,广泛用于开发动态网站。然而,随着网络攻击手段的日益复杂化,JSP应用的安全问题变得尤为突出。本章将对JSP安全防护进行概览,梳理安全防护的重要性和必要性,为后续章节深入分析安全风险、实践策略及最新技术趋势奠定基础。

## 1.1 JSP安全防护的紧迫性

随着网络攻击事件的频繁发生,JSP安全防护已经从可选转变为必需。无论是小型网站还是大型企业应用,都必须采取有效的防护措施以抵御恶意入侵,保护用户数据和企业资产。

## 1.2 安全防护的基本原则

安全防护的实施需遵循以下基本原则:最小权限原则、防御深度原则、安全监控与响应原则。这意味着在系统设计时要限制不必要的权限,多层次地部署防御措施,并建立起有效的监控与应急响应机制。

## 1.3 本章小结

在本章中,我们了解到了JSP安全防护的重要性和基本原则。为确保Web应用的安全,接下来的章节将会对JSP的基础知识及其安全风险进行深入探讨,并介绍一系列的防护实践策略与技术。

# 2. JSP基础与安全风险

## 2.1 JSP技术的基础

### 2.1.1 JSP的工作原理

JSP(JavaServer Pages)是一种动态网页技术,它允许开发者将Java代码嵌入到HTML页面中,以此实现动态内容的生成。当客户端发起对JSP页面的请求时,服务器会通过JSP引擎(通常是servlet容器的一部分)来处理这些请求。JSP引擎将JSP页面转换为一个servlet,并编译该servlet到一个Java类文件中。这个类文件随后被加载并执行,生成的HTML内容最终发送给客户端浏览器。

JSP页面以`.jsp`作为文件扩展名,并且可以包含三种类型的元素:

1. **静态数据**:可以直接嵌入到HTML中的文本。

2. **脚本元素**:允许开发者插入Java代码,比如声明、脚本片段和表达式。

3. **JSP指令和动作**:用于控制页面处理流程的指令,例如导入包、定义变量等。

由于JSP最终转换为servlet,因此其工作流程与servlet处理流程类似:

1. 客户端发送请求(例如点击链接或提交表单)。

2. 服务器接收请求,并确定需要处理该请求的JSP页面。

3. JSP引擎查找或创建相应的servlet类。

4. 加载并执行servlet类,处理请求并生成响应。

5. 服务器将响应内容发送回客户端。

### 2.1.2 JSP与Servlet的关系

JSP和Servlet都是Java EE(现在称为Jakarta EE)技术的一部分,用来生成动态Web内容。JSP本质上是Servlet的高级抽象,它简化了创建动态HTML页面的过程。JSP页面通常在用户请求时才被编译成Servlet类。相比之下,Servlet则更为底层,它是一种Java类,负责处理客户端请求和服务器响应。

两者之间的主要关系可以从以下几个方面体现:

1. **互补性**:JSP专注于视图(View),而Servlet更侧重于控制器(Controller)的角色。JSP负责呈现给用户的数据的格式化和展示,而Servlet处理业务逻辑和请求转发。

2. **转换关系**:JSP页面在第一次请求时会被转换成Servlet,并编译执行。之后的请求则直接使用转换后的servlet实例。

3. **灵活性**:JSP提供了一种更简便的方式来嵌入Java代码到HTML页面中,但有时直接使用Servlet编写业务逻辑会更加清晰和直接。

4. **最佳实践**:建议将业务逻辑编写在Servlet中,而视图展示则交给JSP处理。这样做可以提高代码的可维护性,同时也便于团队分工。

## 2.2 常见的Web攻击类型

### 2.2.1 SQL注入攻击

SQL注入攻击是一种常见的攻击方式,攻击者通过在Web表单输入或URL查询字符串中插入恶意SQL代码片段,从而破坏后端数据库的正常操作,获取未经授权的数据访问权限。SQL注入攻击的主要风险在于攻击者可以绕过认证机制,执行删除、修改、查询等数据库操作。

防范SQL注入的有效措施包括:

- 使用预编译语句(PreparedStatement)与参数化查询。

- 对输入数据进行严格的验证,拒绝不符合预期格式的数据。

- 使用ORM(对象关系映射)框架,减少直接编写SQL语句的需要。

### 2.2.2 跨站脚本攻击(XSS)

跨站脚本攻击(XSS)是一种客户端攻击,攻击者在Web页面中嵌入恶意脚本代码,当其他用户浏览该页面时,嵌入的脚本代码会被执行,攻击者可通过此方式获取用户敏感信息,比如cookies、会话信息等。

为了预防XSS攻击:

- 对所有用户输入进行适当的输出编码。

- 使用HTTP头来防止内容被当作HTML或JavaScript执行。

- 实施严格的CSP(内容安全策略),限制页面可以加载的资源。

### 2.2.3 跨站请求伪造(CSRF)

跨站请求伪造(CSRF)攻击利用了Web应用程序的信任用户,当用户已经认证后,攻击者构造了恶意请求并诱使用户执行。如果Web应用没有正确验证请求来源,用户在不知情的情况下就可能执行了攻击者的请求。

预防CSRF攻击:

- 实现请求令牌机制,如CSRF令牌。

- 确保所有敏感操作都需要用户明确的二次确认。

- 避免仅依靠第三方cookie进行用户会话的认证。

## 2.3 JSP应用中的安全漏洞

### 2.3.1 漏洞的成因分析

JSP应用中的安全漏洞通常由以下原因造成:

- **未过滤的输入**:用户提交的数据没有经过适当的过滤和验证,直接用在SQL查询、HTML页面或JavaScript中。

- **不当的错误处理**:错误信息可能泄露系统信息,给攻击者提供攻击的线索。

- **不当的访问控制**:未遵循最小权限原则,导致某些操作不需要认证或认证过于简单。

- **不恰当的资源管理**:如配置错误,导致敏感数据泄露或资源被未授权访问。

- **未更新和打补丁**:使用的库和框架可能存在已知的安全漏洞未及时修复。

### 2.3.2 漏洞的风险评估

对于JSP应用中的安全漏洞,我们需要进行风险评估,评估内容包括:

- **威胁严重性**:漏洞被利用后,攻击者可能造成的损害程度。

- **利用可能性**:攻击者发现并利用漏洞的难易程度。

- **影响范围**:漏洞影响到的用户数量及数据的重要性。

- **系统重要性**:受影响的系统对业务的重要程度。

根据评估结果,制定优先级和应对策略,区分哪些漏洞需要优先修复,哪些可以在未来的维护周期中解决。

# 3. JSP安全防护实践策略

## 3.1 输入验证和过滤

在构建JSP应用时,输入验证和过滤是至关重要的安全实践。开发者需要确保所有外部输入都经过适当的验证,以防止恶意用户利用应用程序的安全漏洞。

### 3.1.1 防止SQL注入的最佳实践

SQL注入是一种常见的攻击方式,攻击者通过在Web表单输入或页面请求参数中注入SQL语句,从而破坏后端数据库。为了防止SQL注入,开发人员应该遵循以下实践:

1

0

0