深入理解SQL注入:攻击、防御与工具解析

需积分: 10 114 浏览量

更新于2024-07-15

收藏 4.23MB PDF 举报

"该资源为一个关于高级SQL注入的课程,涵盖了各种数据库的注入类型,如select、insert、json注入等,并讲解了如何防御和绕过SQL注入的策略。课程内容涉及SQL注入的基础知识,包括定义、实例、危害,以及针对Access、Mssql、MySQL、Oracle、Postgresql等常见数据库的注入技术。此外,还详细介绍了SQL注入的常用工具和编写Bypass WAF代码的方法。"

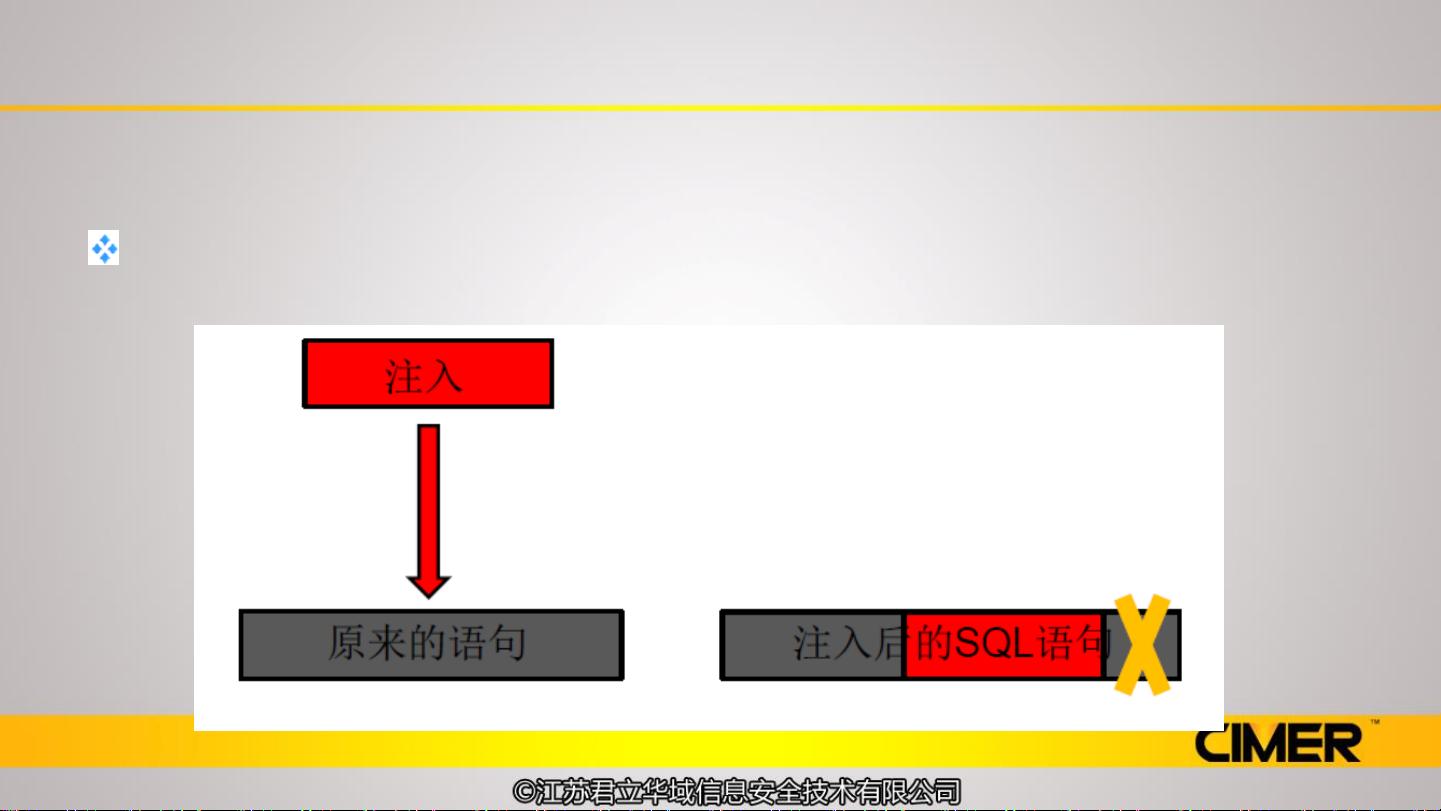

高级SQL注入是网络安全领域中一个关键的话题,它涉及到攻击者利用不安全的Web应用程序,将恶意SQL代码嵌入到用户输入中,进而控制或操纵数据库的行为。课程首先对SQL注入进行了概述,解释了其基本原理,即攻击者通过改变输入参数,使得动态构建的SQL语句执行非预期的操作。

在SQL注入的实例中,课程通过一个简单的例子展示了如何通过URL参数改变查询逻辑,使原本应该获取特定用户信息的查询返回所有用户的信息。这种攻击可能导致敏感数据泄露、网页篡改甚至网站被植入恶意软件。

SQL注入的危害极大,被OWASP列为2013年最严重的十大安全漏洞之首。危害主要包括:一是数据库信息的泄露,攻击者可以获取存储在数据库中的用户个人信息;二是网页篡改,攻击者可能通过修改数据库内容来改变网站显示的信息;三是网站被挂马,即恶意软件的传播,这不仅损害用户的安全,也可能破坏企业的声誉。

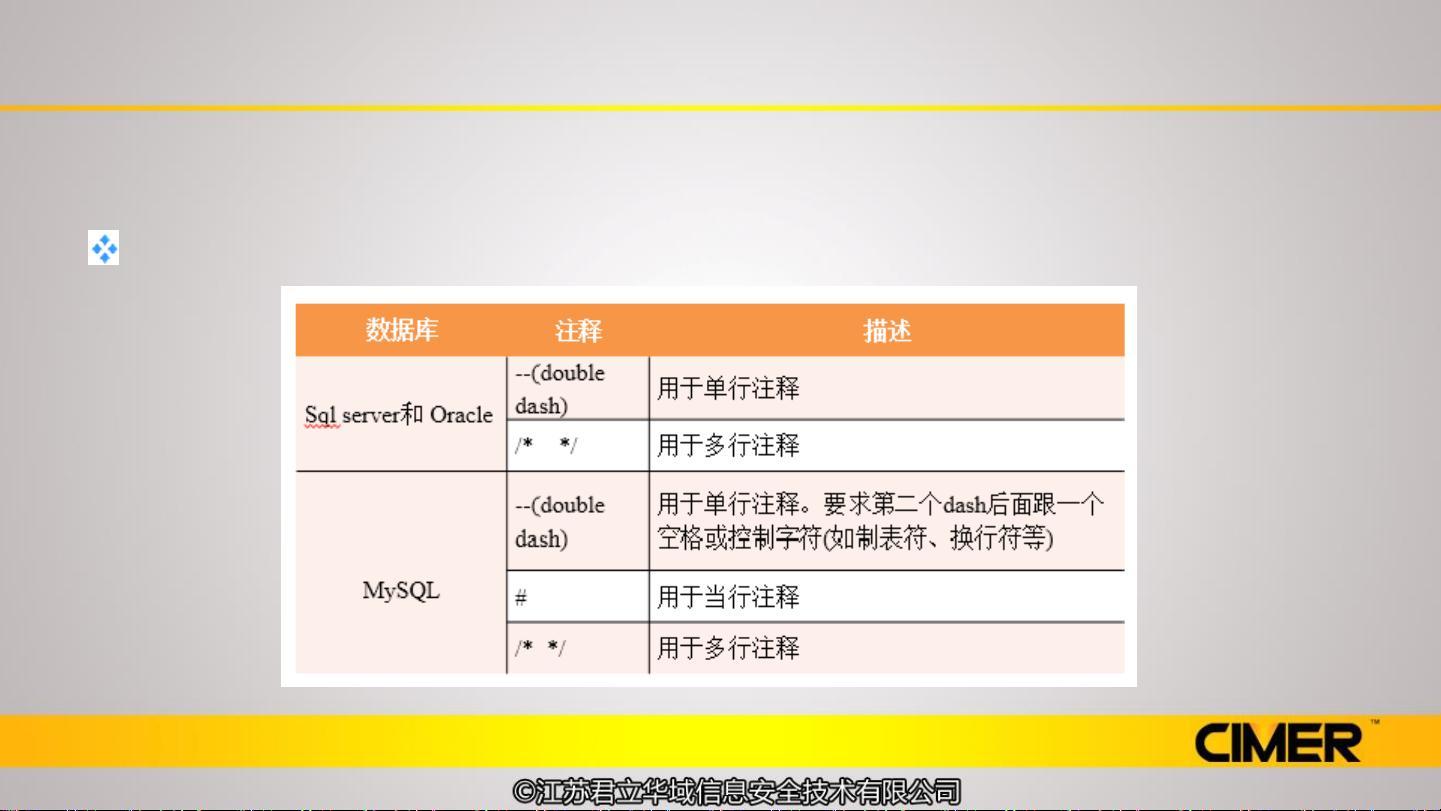

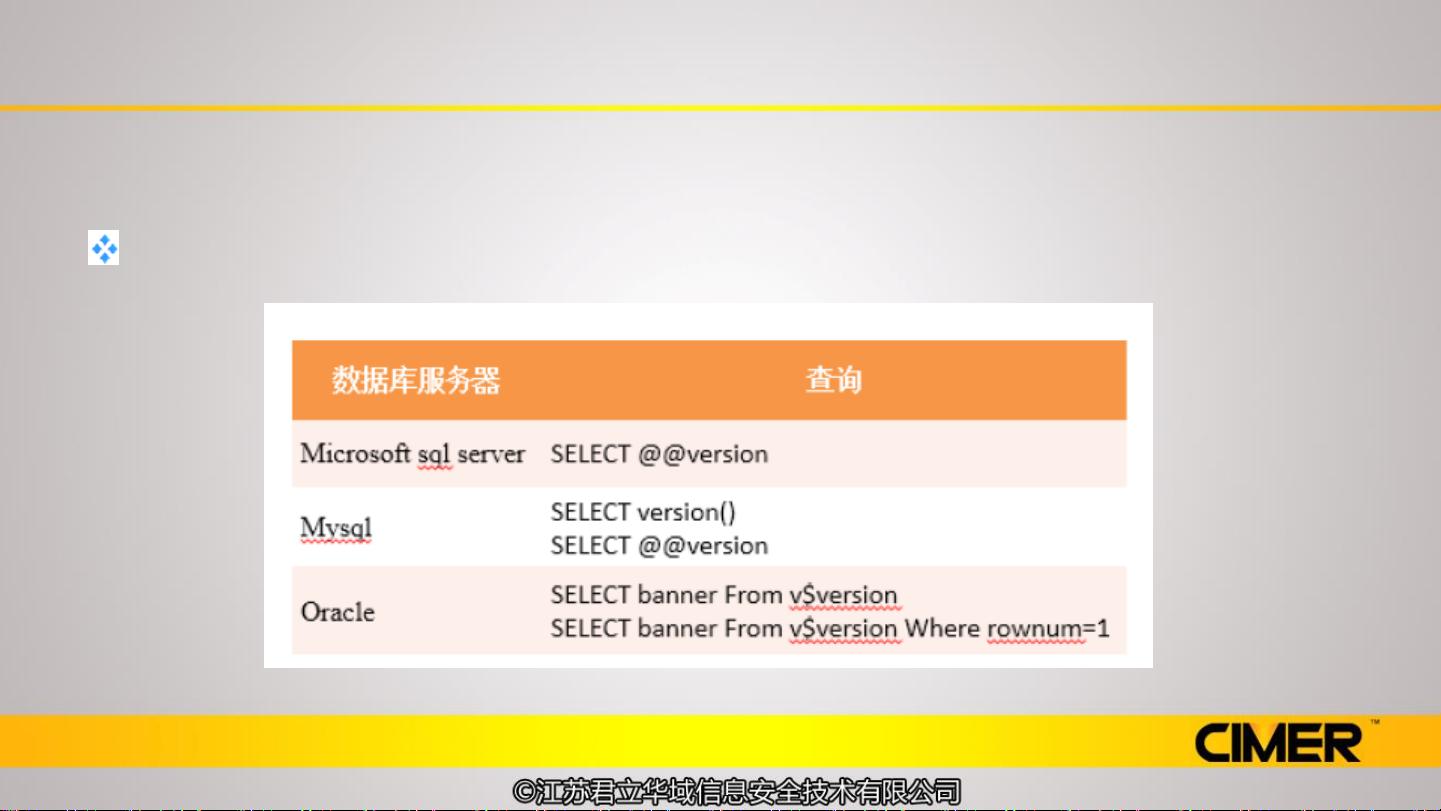

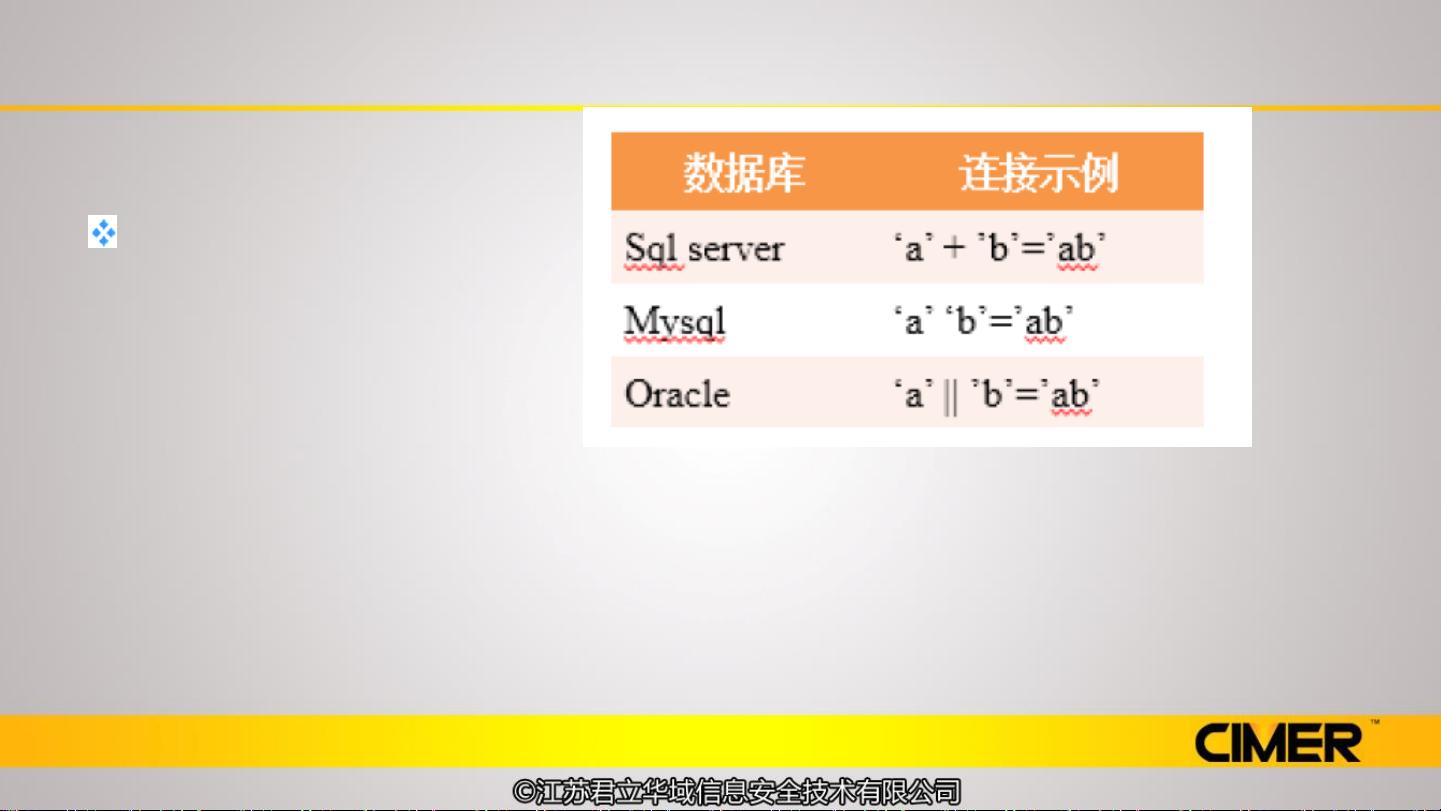

课程内容详细讲解了不同数据库系统的SQL注入技巧,如Access、Mssql、MySQL、Oracle和Postgresql。此外,还会介绍一些常用的SQL注入工具,帮助学员理解如何在实际环境中发现和利用注入漏洞。课程的重点之一是SQL注入的绕过策略,包括服务器、应用和数据库的Bypass手法,以及编写Bypass WAF(Web应用防火墙)代码的技术,这些都是防御SQL注入的重要环节。

最后,课程会讨论防御SQL注入的方法,强调了输入验证和参数化查询的重要性,通过这些手段可以有效地防止SQL注入攻击。这个高级SQL注入课程旨在提供全面深入的理论知识和实践经验,帮助学员理解和应对这一严重的安全威胁。

370 浏览量

2021-12-02 上传

2021-10-10 上传

2022-11-13 上传

2021-02-24 上传

2021-09-30 上传

2021-09-30 上传

2022-07-01 上传

2021-08-11 上传

yangzisujin

- 粉丝: 6

- 资源: 72

最新资源

- transformers:收集资源以深入研究《变形金刚》

- Shopify spy - shopify store parser & scraper-crx插件

- node-friendly-response:进行JSON响应的简单方法

- 致敬页面

- brazilian-flags:显示 ListActivity 和 TypedArrays 的简单 Android 代码。 旧代码迁移至顶级 Android Studio

- chat-test

- 使用Temboo通过Amazon实现简单,健壮的M2M消息传递-项目开发

- 格塔回购

- pg-error-enum:没有运行时相关性的Postgres错误的TypeScript枚举。 还与纯JavaScript兼容

- textbelt:用于发送文本消息的Node.js模块

- SaltStack自动化运维基础教程

- FreeCodeCamp

- BurnSoft.Applications.MGC:My Gun Collection应用程序的主库,其中包含与数据库交互的大多数功能

- CoreFramework:实施全球照明技术的通用核心框架

- 数据库mysql基本操作合集.zip

- auto-decoding-plugin:以OWASP ModSecurity Core Rule Set插件的形式自动解码有效载荷参数