SQLMAP绕过WAF:全面解析与实战应用

需积分: 0 64 浏览量

更新于2024-08-03

3

收藏 2MB PDF 举报

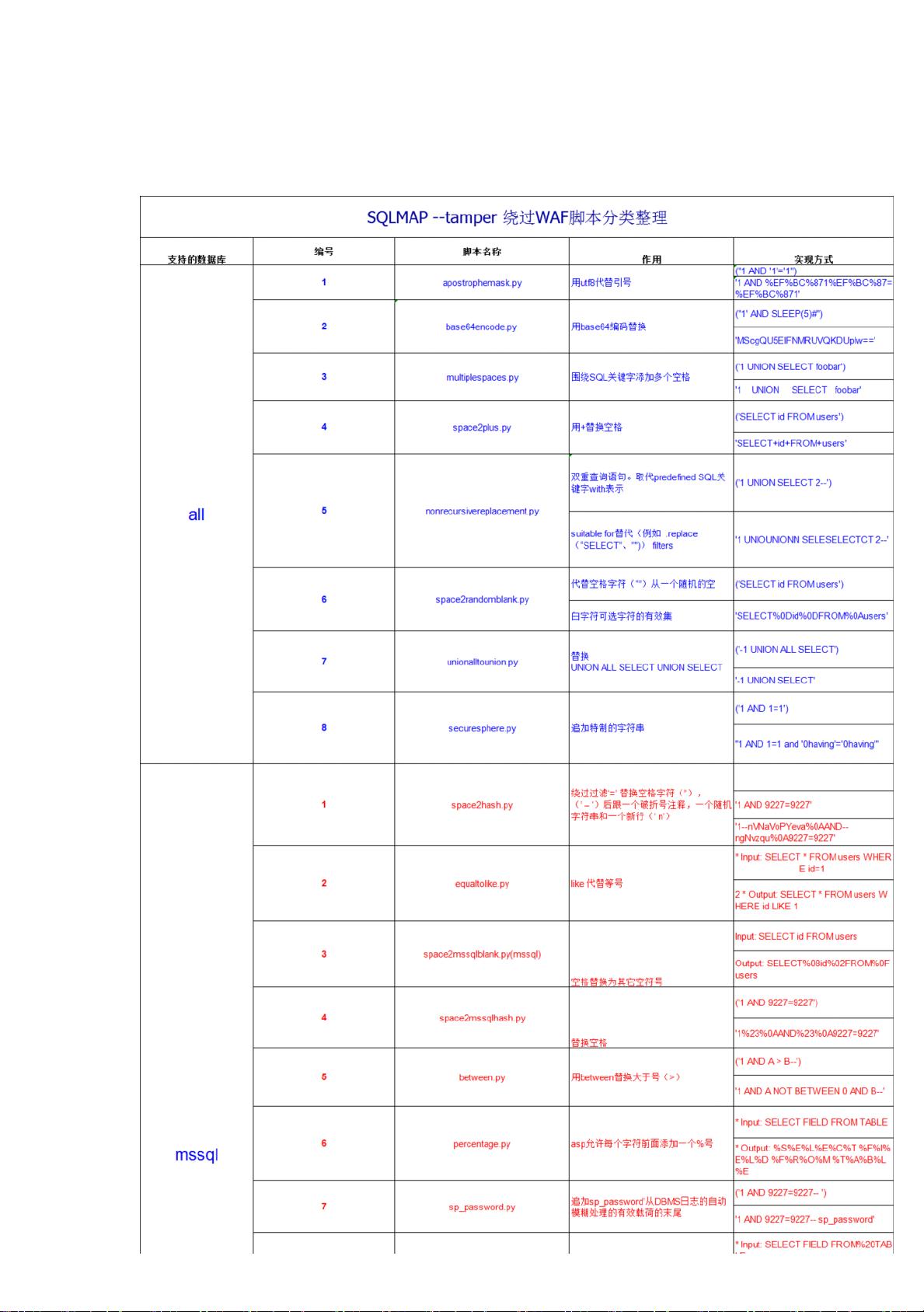

"SQLMAP是一个强大的渗透测试工具,专门用于检测和利用SQL注入漏洞。它包含了一系列绕过WAF(Web应用防火墙)的脚本,适用于多种数据库系统,如MySQL、Oracle等。通过这些脚本,渗透测试者可以在防火墙无法识别的情况下,探测和利用SQL注入漏洞,从而提升安全评估的效率和准确性。此资源提供了分区SQL注入的多个页面,可能包含逐步教程或不同场景的脚本应用实例。"

SQLMAP是渗透测试领域的一个必备神器,主要用于自动化SQL注入攻击。SQL注入是网络应用安全中常见的漏洞,攻击者可以通过构造恶意SQL语句,绕过应用程序的验证,获取或篡改数据库中的敏感信息。WAF通常用于防止这种攻击,但SQLMAP的特殊之处在于其能生成非典型SQL语句,使它们看起来像是合法请求,从而逃避WAF的检测。

SQLMAP的工作流程大致分为以下几个步骤:

1. 指纹识别:SQLMAP首先尝试识别目标应用程序所使用的数据库管理系统,这是通过发送探测请求并分析响应来完成的。

2. 漏洞探测:一旦确定了数据库类型,SQLMAP将使用特定于该数据库的测试语句来检查是否存在SQL注入漏洞。这可能包括基于错误的注入、基于时间的注入和基于盲注等多种方法。

3. 数据提取:如果发现漏洞,SQLMAP会尝试从数据库中提取数据,如表名、列名以及实际数据。

4. 权限提升:如果可能,SQLMAP还会尝试提升其在数据库中的权限,甚至完全控制数据库服务器。

5. 绕过WAF:SQLMAP包含了多种策略来绕过WAF,如使用混淆技术、改变SQL语句结构、使用多阶段注入等,使得攻击更加隐蔽和难以防御。

6. 自动化处理:SQLMAP支持命令行参数,可以定制化测试行为,如设置线程数量、延迟时间等,使得整个测试过程可以自动化进行,大大提高了测试效率。

使用SQLMAP进行渗透测试时,需要注意的是,这是一项需要专业技能和合法授权的操作。在没有得到允许的情况下对他人系统进行测试可能会触犯法律。因此,熟悉和理解SQL注入原理、WAF工作方式以及如何安全地使用SQLMAP至关重要。

此外,提供的分区SQL注入页面可能包含了针对不同情况的脚本和技巧,比如针对分页查询的注入、复杂条件下的注入等。这些脚本可以帮助测试者在遇到特定环境下的WAF时,找到更有效的绕过方法。通过学习和实践这些脚本,用户可以提升自己的渗透测试技能,更好地评估和防护潜在的SQL注入风险。

163 浏览量

217 浏览量

201 浏览量

152 浏览量

洛一方

- 粉丝: 54

- 资源: 14

已收录资源合集

已收录资源合集