IdentityServer4与JWT鉴权授权详解

需积分: 0 33 浏览量

更新于2024-08-04

收藏 1.09MB DOCX 举报

4.3 鉴权与授权 - Token机制详解

在现代Web应用中,身份验证(Authentication)和授权(Authorization)是确保数据安全和保护用户隐私的关键环节。本文主要介绍使用IdentityServer4进行鉴权与授权,以及基于JSON Web Tokens (JWT) 的实现方法。

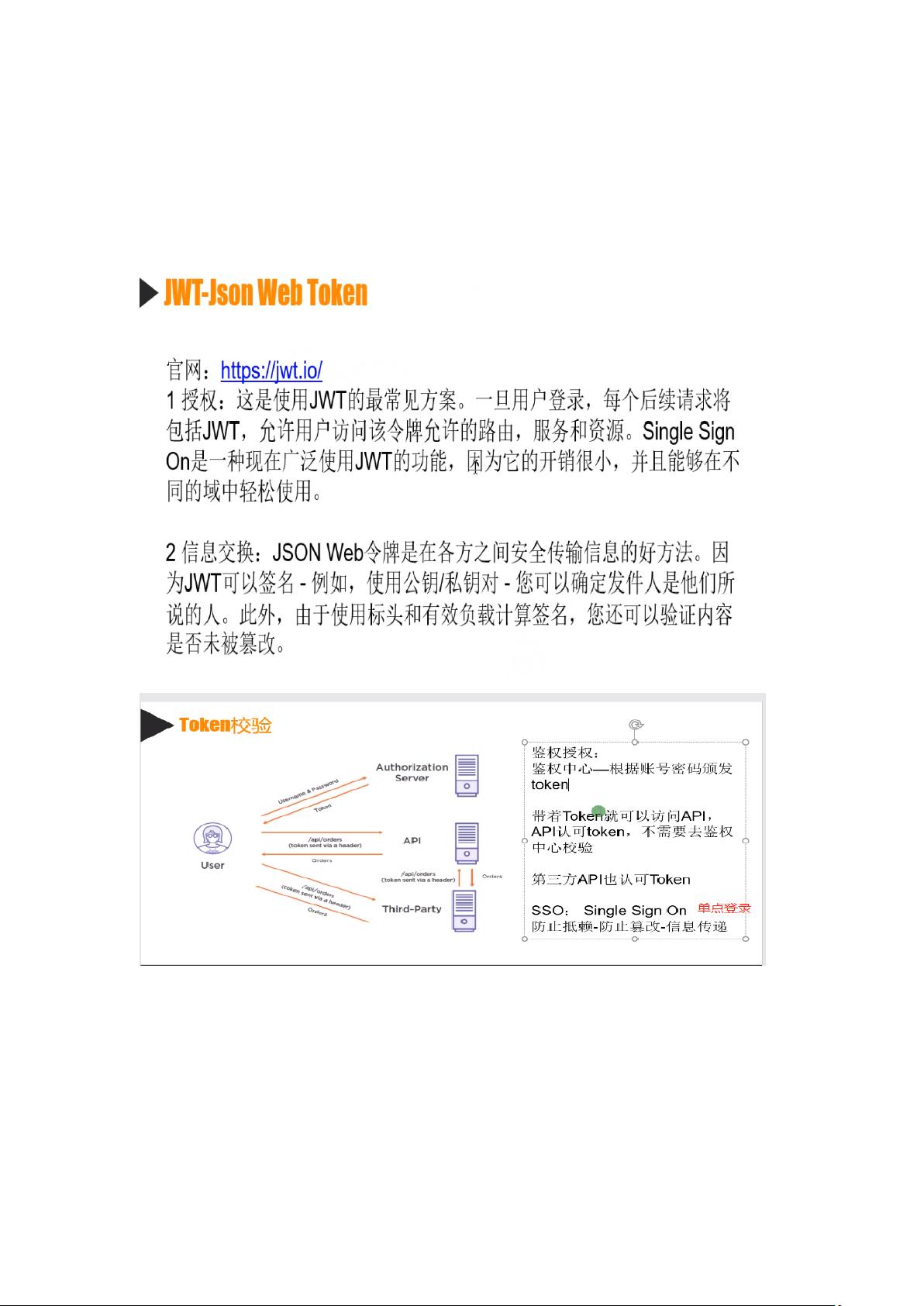

JWT是一种轻量级的身份验证协议,它允许服务之间安全地传递信息,而无需将敏感的用户凭据存储在服务端。IdentityServer4是一个开源框架,为OAuth 2.0提供了一种易于集成的身份管理解决方案,支持JWT作为默认的令牌格式。

使用JWT的过程包括以下几个步骤:

1. **用户认证**:当用户提交用户名和密码给服务器时,服务器会进行验证。如果验证通过,IdentityServer4会生成一个JWT,包含用户的标识(sub)、名称(name)等信息,并添加一个有效的过期时间(iat和exp)。这个JWT由三个部分组成:

- Header:使用HS256算法(HMAC with SHA-256)进行加密,表示签名算法和JWT类型。

- Payload:包含了用户数据,经过Base64编码。

- Signature:对Header和Payload的组合进行HS256加密并加盐,形成签名,进一步Base64编码。

2. **存储与安全**:JWT通常存储在客户端的Cookie中,但出于安全性考虑,不建议在服务端持久化。加盐过程是关键,通过在密码中随机插入一个不可预测的salt值,增加了破解的难度。用户在登录时再次输入加盐后的密码,服务器通过相同的加盐规则验证密码。

3. **验证流程**:当用户请求需要授权的资源时,服务器会检查HTTP头部的Bearer token。首先,通过点号(.)分隔JWT,解析出Payload。然后,对比Payload中的iat和当前时间判断是否过期。接着,重新计算Header和Payload的加密组合,确保签名匹配。如果所有验证都通过,那么该token未被篡改。

4. **使用System.IdentityModel.Tokens.Jwt**:IdentityServer4提供了System.IdentityModel.Tokens.Jwt库,用于处理JWT的生成、验证和序列化操作。这个库抽象了底层的加密细节,使得开发者可以更专注于业务逻辑。

鉴权与授权-Token1章节详细阐述了JWT在现代Web应用中的核心作用,包括其工作原理、加密策略以及验证流程。通过IdentityServer4和JWT,开发者可以构建安全、高效的身份管理体系,保护用户隐私并简化API授权过程。

2022-03-15 上传

2022-05-22 上传

点击了解资源详情

点击了解资源详情

点击了解资源详情

点击了解资源详情

点击了解资源详情

点击了解资源详情

点击了解资源详情

经年哲思

- 粉丝: 25

- 资源: 329

最新资源

- 掌握Jive for Android SDK:示例应用的使用指南

- Python中的贝叶斯建模与概率编程指南

- 自动化NBA球员统计分析与电子邮件报告工具

- 下载安卓购物经理带源代码完整项目

- 图片压缩包中的内容解密

- C++基础教程视频-数据类型与运算符详解

- 探索Java中的曼德布罗图形绘制

- VTK9.3.0 64位SDK包发布,图像处理开发利器

- 自导向运载平台的行业设计方案解读

- 自定义 Datadog 代理检查:Python 实现与应用

- 基于Python实现的商品推荐系统源码与项目说明

- PMing繁体版字体下载,设计师必备素材

- 软件工程餐厅项目存储库:Java语言实践

- 康佳LED55R6000U电视机固件升级指南

- Sublime Text状态栏插件:ShowOpenFiles功能详解

- 一站式部署thinksns社交系统,小白轻松上手