Azure应用网关与Nginx实现强制HTTPS跳转攻略

需积分: 0 193 浏览量

更新于2024-08-04

收藏 193KB DOCX 举报

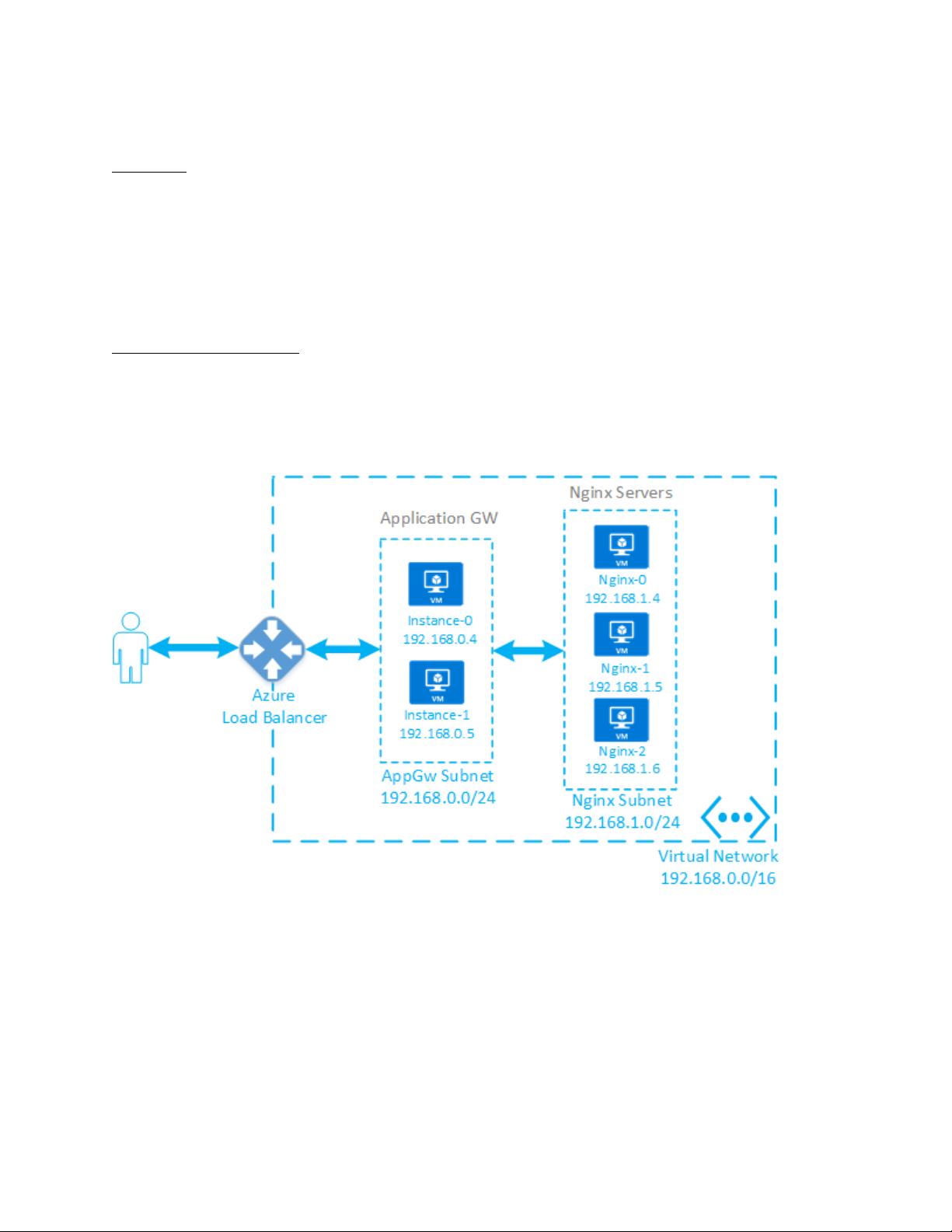

"本文主要介绍了如何在使用Azure应用程序网关和Nginx的环境中实现强制HTTPS跳转。在Nginx服务器部署在应用程序网关后端时,由于应用程序网关的工作原理,传统的HTTP到HTTPS的重定向方法可能失效。文章首先解释了应用程序网关的工作模式,它作为一个反向代理服务器,接收客户端请求并以自身的内网地址转发至后端服务器。接着,文章提到了应用程序网关如何通过HTTP包头的X-Forwarded字段传递客户端信息。在这样的背景下,文章将阐述如何配置Nginx和应用程序网关以实现强制HTTPS跳转。"

在Nginx服务器上,实现强制HTTPS跳转通常有两种常见方法:一是使用`rewrite`指令,二是返回自定义的301重定向页面。然而,当Nginx服务器位于应用程序网关后端时,由于网关改变了客户端请求的源地址,这些传统方法不再适用。为了解决这个问题,我们需要利用应用程序网关添加的X-Forwarded头信息。

首先,确保应用程序网关配置正确。在网关上,80端口应监听HTTP流量,443端口用于HTTPS,并进行SSL卸载,这样所有到达网关的HTTPS流量都将转换为HTTP传递给后端服务器。后端服务器只需要监听80端口即可。

接下来,配置Nginx服务器,以便根据X-Forwarded头信息进行判断和重定向。在Nginx的配置文件(通常是`/etc/nginx/nginx.conf`或`/etc/nginx/sites-enabled/default`)中,找到对应的服务器段(server block),添加以下代码:

```nginx

if ($http_x_forwarded_proto != 'https') {

return 301 https://$host$request_uri;

}

```

这段代码检查`X-Forwarded-Proto`头,如果其值不是'https',则返回301状态码,引导客户端跳转到HTTPS版本的URL。

为了使Nginx识别并使用这些头信息,还需要在Nginx配置中启用proxy_protocol。添加以下行到Nginx服务器段:

```nginx

proxy_protocol on;

```

这将允许Nginx识别应用程序网关传递的原始客户端连接信息。

重启Nginx服务以应用新的配置:

```bash

sudo systemctl restart nginx

```

现在,当客户端尝试通过HTTP访问网站时,Nginx会检查X-Forwarded-Proto头,发现它不是HTTPS,然后返回301重定向,客户端将被引导至HTTPS连接。

此外,确保应用程序网关的健康检查配置正确,以便它能够检测到后端Nginx服务器的健康状态。这通常涉及配置相应的端点和路径,以使网关能够正确识别服务器是否在线。

总结,通过理解应用程序网关的工作原理,结合Nginx的配置,我们可以利用X-Forwarded头信息在应用程序网关和Nginx环境中实现强制HTTPS跳转,提供安全的HTTPS连接给客户端,同时保持后端服务器的高效管理。

343 浏览量

439 浏览量

2108 浏览量

2020-09-30 上传

183 浏览量

1699 浏览量

697 浏览量

点击了解资源详情

188 浏览量

陈游泳

- 粉丝: 34

- 资源: 301

最新资源

- 水利水电施工组织设计-某混凝土重力坝施工导流设计

- modscan32.rar

- Kontext--模拟苹果ios系统页面过渡效果插件

- srfi-11:接收多个值的语法

- react-native-networking-patch:提高了React Native网络模块的性能并添加了超时功能

- LocationPicker:适用于您的应用的即用型和完全可定制的位置选择器

- 江苏无纸记录仪,温度记录仪.zip

- 各种鼠标悬停css3动画效果

- google-maps-in-react:React中的Google Maps:自动完成位置搜索| 可拖动标记| 标记信息框

- PYTHON矩阵乘法.zip

- JournalToGo

- protobuf-second-go:每秒自动生成的go文件

- BoardViewer 官方版

- dibyajyotihazra.github.io:投资组合网站

- 6502-json-parser-v1.1.1.zip

- 微信PC2.6.8.1安装文件.rar