科迈RAS4.0审计分析:安全漏洞与COM组件SQL注入

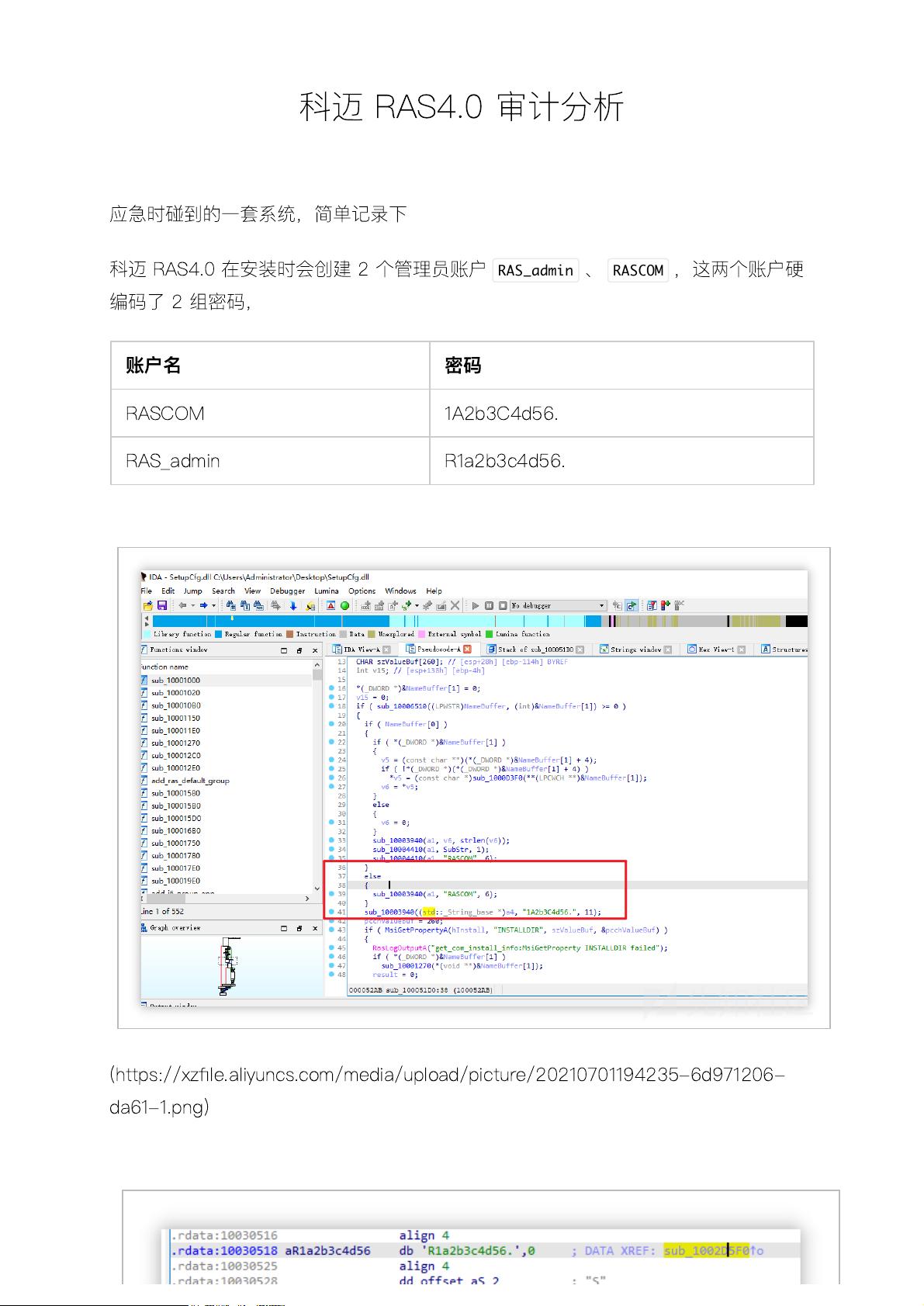

"科迈 RAS4.0 是一款软件系统,其在安装过程中会创建两个预设的管理员账户——RAS_admin 和 RASCOM,这两个账户的密码是硬编码的,可能存在安全风险。系统使用 COM 组件与 SQL 交互,但源码中的 SQL 语句拼接方式没有进行过滤,这可能导致 SQL 注入漏洞。通过使用 sqlmap 工具对特定的 PHP 文件进行测试,可以揭示系统的安全弱点。" 在深入讨论科迈 RAS4.0 的审计分析之前,首先了解 RAS4.0 可能是一个远程访问或管理系统。在这个系统中,有两个内置的管理员账户,即 RAS_admin 和 RASCOM,它们的密码分别是 R1a2b3c4d56. 和 1A2b3C4d56.。这种硬编码密码的做法并不安全,因为如果系统开启了远程桌面协议 (RDP),攻击者可能通过这些已知的账户和密码尝试登录,从而对系统造成威胁。 更进一步,审计过程中发现科迈 RAS4.0 使用 COM 组件执行 SQL 查询,但在 IDA(反汇编器)中查看源码时,发现 SQL 语句是直接拼接的,没有进行任何输入验证或过滤。这种做法极大地增加了 SQL 注入攻击的可能性。SQL 注入是一种常见的网络安全漏洞,允许攻击者通过在输入参数中插入恶意 SQL 代码来操纵数据库查询。 为了演示这一点,文中提到了使用 sqlmap 工具对三个 PHP 文件(CmxCheckBind.php、CmxBindMachine.php 和 CmxUserMap_1.php)进行测试的命令。sqlmap 是一个自动化的 SQL 注入工具,能够检测并利用 SQL 注入漏洞。通过设置不同的级别(level)和风险等级(risk),可以进行深度扫描和攻击尝试。例如,`--level5` 和 `--risk3` 参数分别表示最高级别的扫描和最高风险的测试。 对于 CmxCheckBind.php 和 CmxBindMachine.php 文件,使用了类似的 sqlmap 命令,表明这两个文件可能涉及数据库操作,存在 SQL 注入的潜在风险。而 CmxUserMap_1.php 文件的测试也表明了同样的问题。 科迈 RAS4.0 存在显著的安全隐患,包括不安全的默认账户和密码,以及易受 SQL 注入攻击的代码结构。为了提高系统的安全性,应立即采取措施,如更改默认账户的密码,使用参数化查询或存储过程来防止 SQL 注入,并加强输入验证。同时,系统管理员应定期进行安全审计,以便及时发现并修复此类问题。

下载后可阅读完整内容,剩余7页未读,立即下载

- 粉丝: 176

- 资源: 296

我的内容管理

展开

我的内容管理

展开

我的资源

快来上传第一个资源

我的资源

快来上传第一个资源

我的收益 登录查看自己的收益

我的收益 登录查看自己的收益 我的积分

登录查看自己的积分

我的积分

登录查看自己的积分

我的C币

登录后查看C币余额

我的C币

登录后查看C币余额

我的收藏

我的收藏  我的下载

我的下载  下载帮助

下载帮助

最新资源

- OptiX传输试题与SDH基础知识

- C++Builder函数详解与应用

- Linux shell (bash) 文件与字符串比较运算符详解

- Adam Gawne-Cain解读英文版WKT格式与常见投影标准

- dos命令详解:基础操作与网络测试必备

- Windows 蓝屏代码解析与处理指南

- PSoC CY8C24533在电动自行车控制器设计中的应用

- PHP整合FCKeditor网页编辑器教程

- Java Swing计算器源码示例:初学者入门教程

- Eclipse平台上的可视化开发:使用VEP与SWT

- 软件工程CASE工具实践指南

- AIX LVM详解:网络存储架构与管理

- 递归算法解析:文件系统、XML与树图

- 使用Struts2与MySQL构建Web登录验证教程

- PHP5 CLI模式:用PHP编写Shell脚本教程

- MyBatis与Spring完美整合:1.0.0-RC3详解

信息提交成功

信息提交成功