零信任架构:企业安全新策略

版权申诉

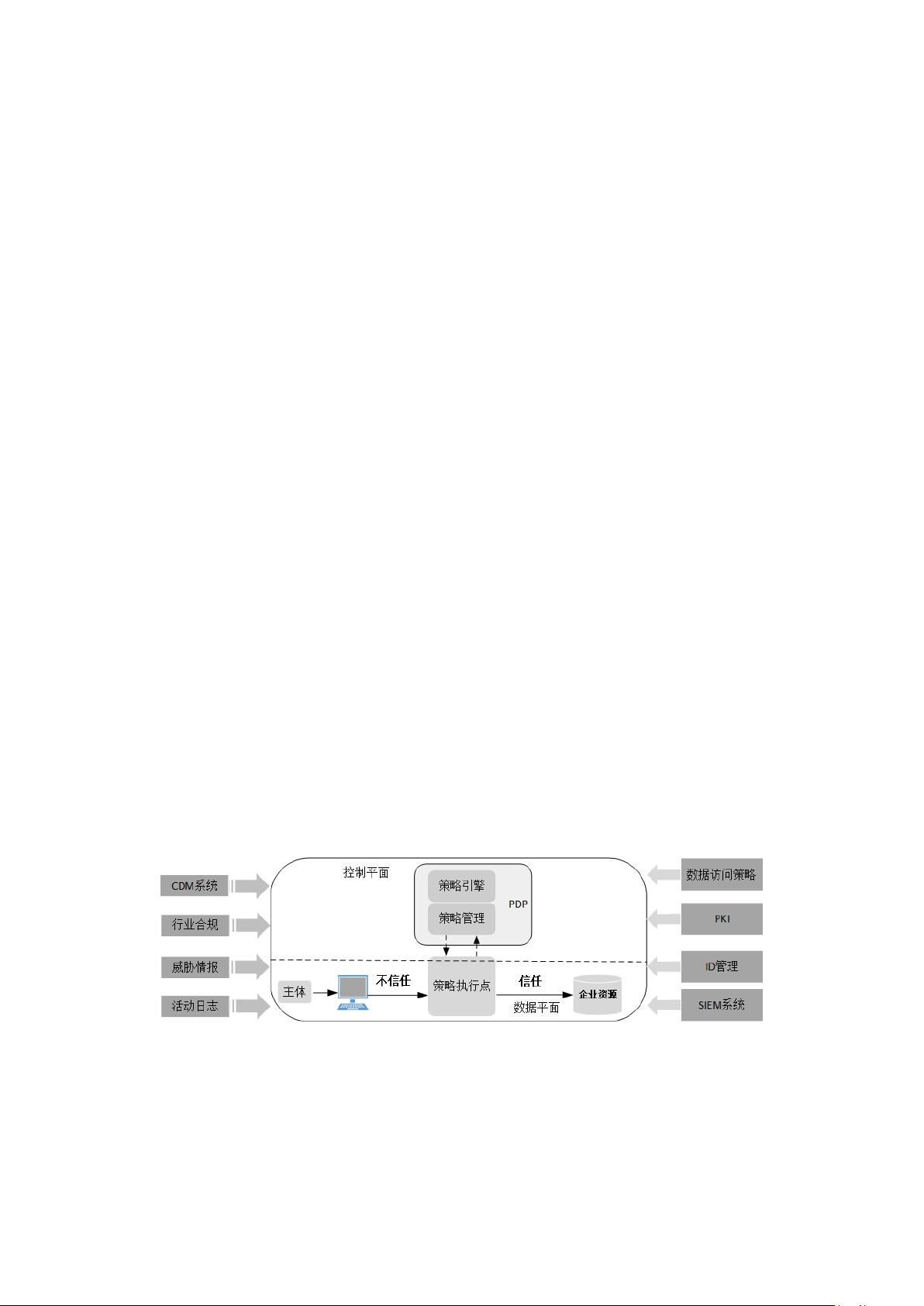

"NIST零信任架构第二版.pdf" 是一份详细介绍零信任架构(Zero Trust Architecture, ZTA)的文档,由NIST(美国国家标准与技术研究所)发布。该文档提出了ZTA作为应对日益复杂的网络环境和数据泄露风险的安全策略。ZTA不再依赖传统的基于边界的防护,而是假设网络内部可能存在攻击者,因此需要持续验证和授权每个访问请求。

文档内容主要包括以下几个关键知识点:

1. **零信任原则**:ZT方法基于“永不信任,始终验证”的原则,强调对所有资源的访问都应经过严格的身份验证和授权,无论请求来源是否在企业内部。

2. **ZTA逻辑组件**:文档讨论了ZTA的核心组成部分,这些组件可能包括身份验证、授权、加密、微隔离、持续监控等,旨在确保资源访问的安全性和最小权限原则。

3. **部署场景**:文档列举了可能的ZTA部署情况,如内部网络、远程办公、移动设备及云服务环境,强调了在各种复杂场景下实现零信任的策略和挑战。

4. **威胁分析**:ZTA考虑了网络威胁的新趋势,如横向移动和数据泄露,旨在通过限制内部网络的自由流动来防止这些威胁的发生。

5. **迁移路线图**:对于希望转向ZTA的组织,文档提供了一个整体的迁移策略,包括评估当前风险、选择合适的ZTA组件、逐步实施以及考虑可能影响政策。

6. **组织过渡**:过渡到ZTA是一个渐进的过程,不是简单的技术替换,需要与组织的业务流程和风险管理策略相结合。组织可能会在一段时间内同时运行ZTA和传统边界安全的混合模式。

7. **信息安全与弹性**:实施ZTA的同时,组织需要全面加强信息安全和恢复能力,确保数据资产和业务功能的安全。

8. **政策影响**:文档还探讨了可能影响ZTA实施的相关联邦政策,强调了政策与技术解决方案之间的相互作用。

通过这份文档,读者能够理解零信任架构的基本理念,了解如何在实践中应用这些原则,并为自己的组织制定有效的安全策略。

2021-08-31 上传

2021-02-25 上传

2021-11-05 上传

2021-02-25 上传

2021-09-10 上传

2021-11-04 上传

点击了解资源详情

信息安全与企业管理

- 粉丝: 375

- 资源: 1311

最新资源

- AA4MM开源软件:多建模与模拟耦合工具介绍

- Swagger实时生成器的探索与应用

- Swagger UI:Trunkit API 文档生成与交互指南

- 粉红色留言表单网页模板,简洁美观的HTML模板下载

- OWIN中间件集成BioID OAuth 2.0客户端指南

- 响应式黑色博客CSS模板及前端源码介绍

- Eclipse下使用AVR Dragon调试Arduino Uno ATmega328P项目

- UrlPerf-开源:简明性能测试器

- ConEmuPack 190623:Windows下的Linux Terminator式分屏工具

- 安卓系统工具:易语言开发的卸载预装软件工具更新

- Node.js 示例库:概念证明、测试与演示

- Wi-Fi红外发射器:NodeMCU版Alexa控制与实时反馈

- 易语言实现高效大文件字符串替换方法

- MATLAB光学仿真分析:波的干涉现象深入研究

- stdError中间件:简化服务器错误处理的工具

- Ruby环境下的Dynamiq客户端使用指南