使用API操纵NTFS文件权限的编程指南

需积分: 9 121 浏览量

更新于2024-07-20

收藏 278KB PDF 举报

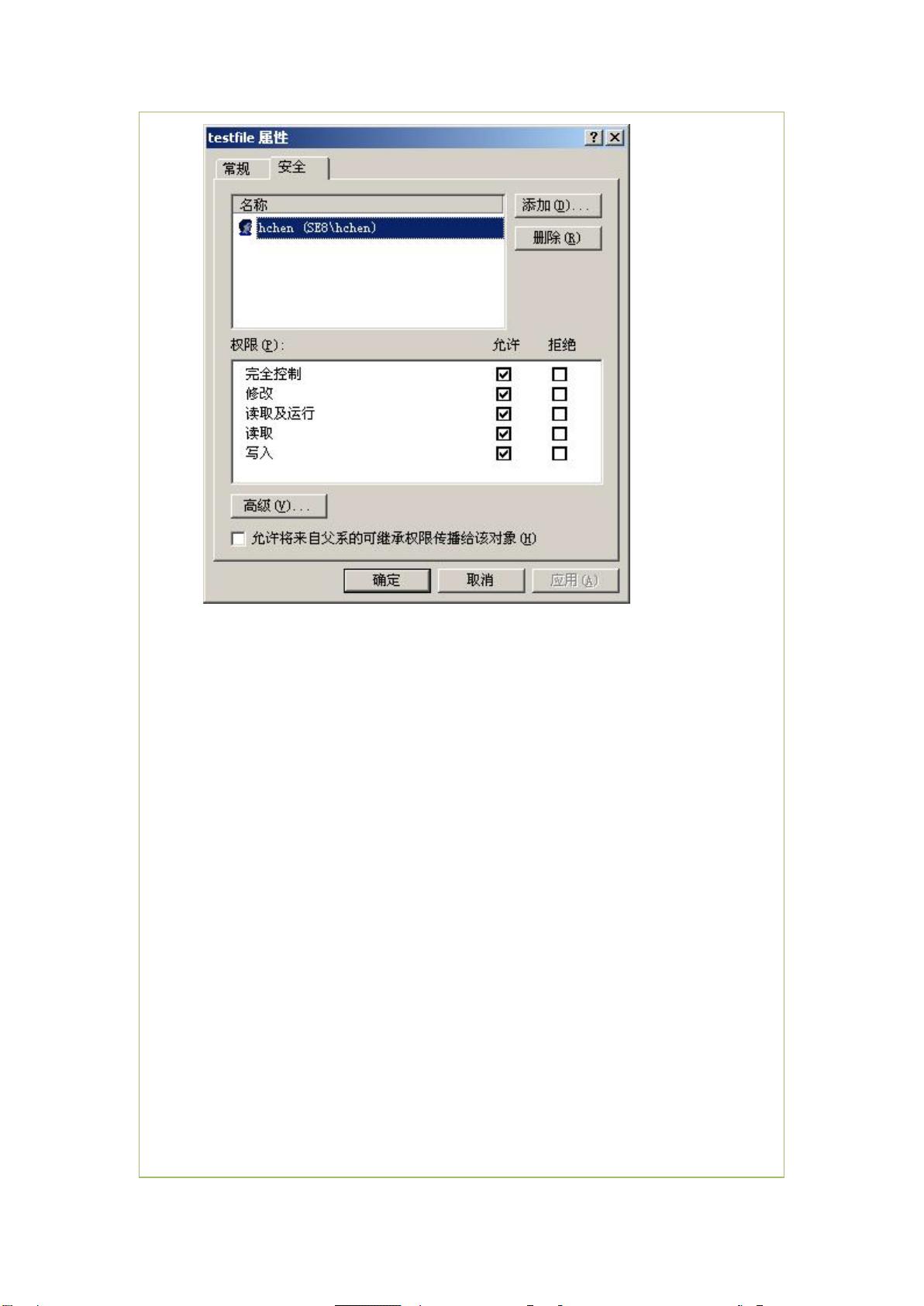

"本文主要介绍了如何以编程的方式操纵NTFS文件系统的权限,包括理解NTFS权限的基本概念,如安全描述符(Security Descriptor)、安全标识符(SID)、存取控制列表(ACL)以及ACE(Access Control Entry)。文章强调了NTFS在Windows NT/2K/XP等操作系统中的重要性,提供了通过Windows API函数操作文件权限的方法。"

在Windows NT/2K/XP及后续版本的操作系统中,NTFS文件系统提供了强大的安全性特性,允许对每个文件和目录设置详细的用户访问权限。为了程序化地操纵这些权限,开发者需要理解几个关键的概念:

1. 安全描述符(Security Descriptor):这是存储对象权限设置的核心结构,包含了对象的SID(安全标识符),DACL(自主访问控制列表)和SACL(系统访问控制列表)等信息。安全描述符由系统管理,开发者可以通过API获取和修改其中的内容。

2. 安全标识符(SID):SID是唯一标识用户、用户组或其他安全主体的标识符。在NTFS权限设置中,SID用于确定哪些用户或用户组对特定对象具有访问权限。

3. DACL(Discretionary Access Control List):这是对象的自主访问控制列表,定义了允许或拒绝特定用户或用户组的访问权限。当一个进程试图访问对象时,系统会检查DACL以确定访问权限。如果没有DACL,则默认任何人都有完全访问权限。

4. SACL(System Access Control List):系统访问控制列表用于记录对象上的审计和警报信息,它定义了哪些操作应被系统监控,如读、写、执行等权限的使用。

5. ACL(Access Control List):包含DACL和SACL,是描述对象访问权限的列表。每个ACL条目称为ACE(Access Control Entry),定义了一个特定的权限分配。

6. ACE(Access Control Entry):是ACL中的单元,指定一个特定的用户、用户组及其对应的访问权限。ACE可以设置为允许、拒绝或审计权限。

要以编程方式操纵NTFS文件权限,开发者需要使用Windows API提供的函数,这些函数在Windows NT/2K/XP及更高版本中可用。例如,`GetFileSecurity`函数用于获取文件的安全描述符,而`SetFileSecurity`函数则用于设置新的权限。此外,还有`AddAccessAllowedAce`、`AddAccessDeniedAce`等函数用于添加允许或拒绝访问的ACE。

通过这些API,开发者可以创建自定义的权限管理逻辑,实现对文件和目录的精细控制,例如限制用户访问特定文件、设置文件的读写权限、执行权限,或者实现权限的动态变更。这样的功能对于开发安全软件、管理系统资源或实现企业级权限管理策略至关重要。

请注意,虽然本文提到了Windows SDK中的结构体和API函数,但实际应用时还需要遵循Windows编程规范,并正确处理可能的错误和异常情况,以确保代码的稳定性和安全性。

2014-03-07 上传

147 浏览量

2023-06-08 上传

2023-08-03 上传

2023-03-28 上传

2023-06-10 上传

2023-06-13 上传

2023-07-12 上传

2023-07-11 上传

zealsoft_zhu

- 粉丝: 0

- 资源: 12

最新资源

- 前端面试必问:真实项目经验大揭秘

- 永磁同步电机二阶自抗扰神经网络控制技术与实践

- 基于HAL库的LoRa通讯与SHT30温湿度测量项目

- avaWeb-mast推荐系统开发实战指南

- 慧鱼SolidWorks零件模型库:设计与创新的强大工具

- MATLAB实现稀疏傅里叶变换(SFFT)代码及测试

- ChatGPT联网模式亮相,体验智能压缩技术.zip

- 掌握进程保护的HOOK API技术

- 基于.Net的日用品网站开发:设计、实现与分析

- MyBatis-Spring 1.3.2版本下载指南

- 开源全能媒体播放器:小戴媒体播放器2 5.1-3

- 华为eNSP参考文档:DHCP与VRP操作指南

- SpringMyBatis实现疫苗接种预约系统

- VHDL实现倒车雷达系统源码免费提供

- 掌握软件测评师考试要点:历年真题解析

- 轻松下载微信视频号内容的新工具介绍