环境变量与Set-UID实验:理解安全风险与保护机制

需积分: 9 189 浏览量

更新于2024-07-09

2

收藏 1.79MB PDF 举报

环境变量与SET-UID实验是SEED Labs系列网络安全实验中的一个重要组成部分,该实验旨在增强学生的实践能力,通过环境变量的理解来探索软件安全领域。环境变量在操作系统中扮演着关键角色,它们存储了程序运行时所需的各种配置信息,对程序行为有直接影响。实验分为两部分:

一、实验目的

1. 环境变量基础:学生需掌握环境变量的工作原理,学会如何查询、操作和管理它们,包括使用`printenv`或`env`命令展示当前环境变量,以及使用`unset`和`export`命令处理特定变量(如`PWD`)。

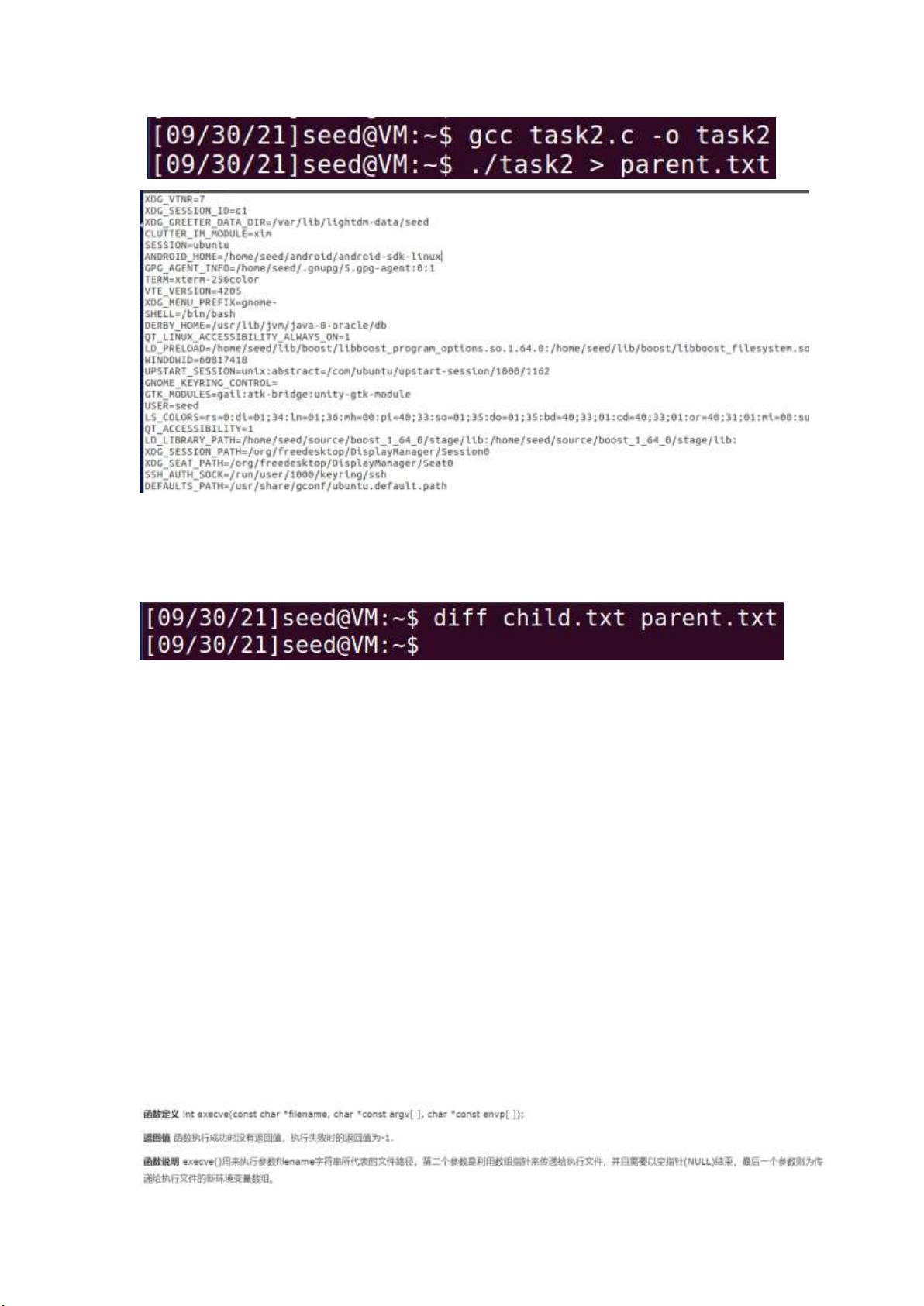

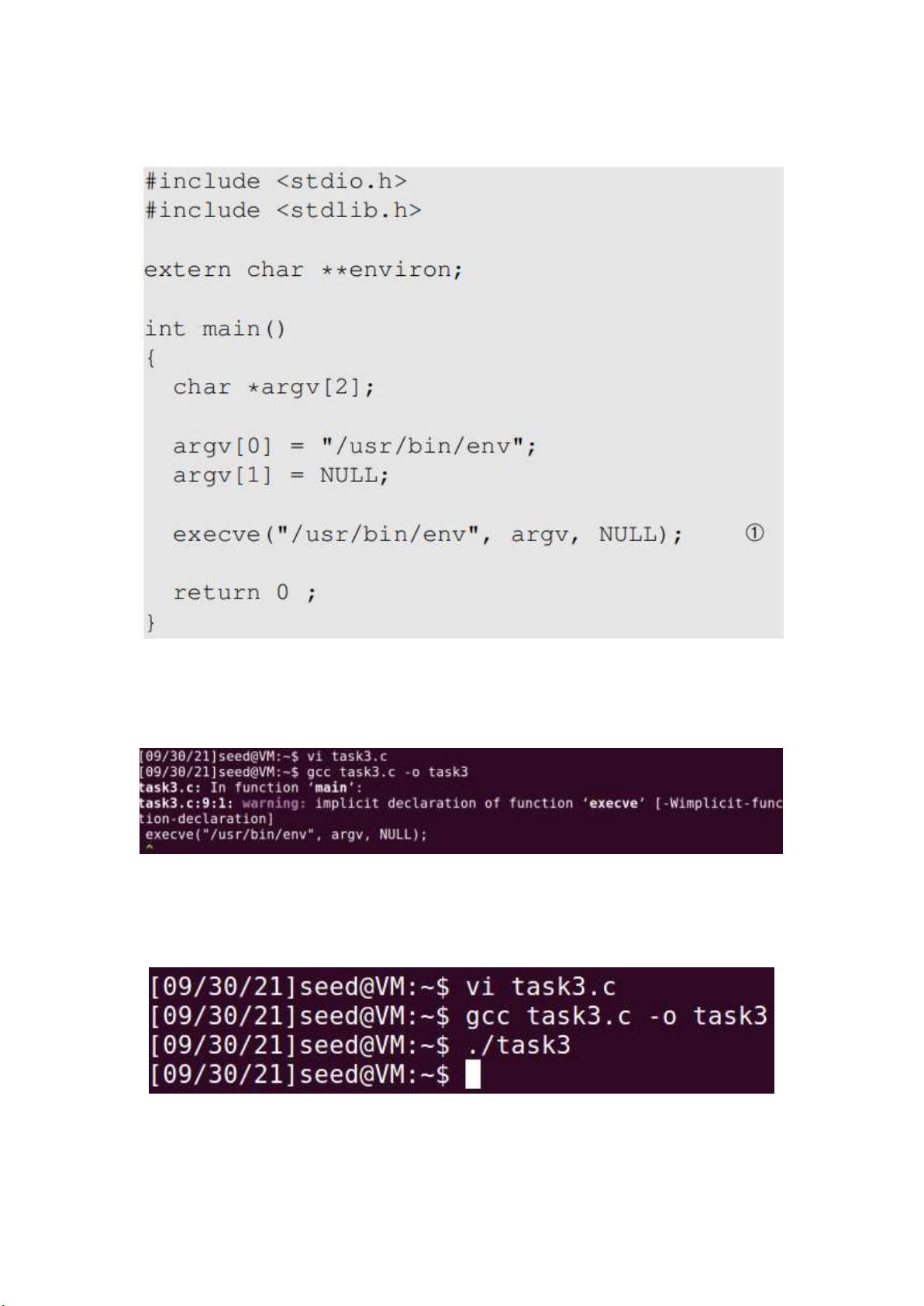

2. 进程间环境变量继承:通过`fork`、`execve`和`system`函数,学生将观察到父进程如何创建子进程,并了解环境变量在这些进程间的传递情况。

3. SET-UID程序:实验关注SET-UID(Set-User-ID)程序,这是一种特殊权限模式,允许程序以指定用户的身份执行。学生将研究SET-UID程序的行为及其可能带来的安全风险,如权限控制和泄露。

4. 安全问题:学生需识别环境变量与SET-UID程序结合时可能出现的安全隐患,比如意外地提升权限或数据泄露。

5. 动态链接器保护:实验涉及动态链接器的保护机制,这有助于学生理解如何防止恶意代码利用环境变量进行攻击。

二、实验步骤与结果

1. Task1:环境变量管理 - 学生首先通过命令行操作来显示、修改和删除环境变量,以直观感受其作用。

2. Task2:环境变量继承 - 通过编写示例代码,演示父进程如何通过`fork`创建子进程并传递环境变量,以及如何在子进程中读取这些变量。学生将学习到如何通过编程实现环境变量的父子进程交互。

3. SET-UID程序实践 - 学生将尝试编译和运行具有SET-UID权限的程序,理解其执行权限的变化以及潜在的权限滥用可能性。

通过这个实验,学生不仅能够深化对环境变量的理解,还能提升对软件安全实践的认识,尤其是关于权限管理和防止恶意代码利用环境变量的策略。实验设计注重理论与实践相结合,确保学生能在体验式学习中巩固和应用所学知识。后续SEED LABS还会持续更新其他实验,进一步丰富网络安全教学内容。

2021-09-30 上传

2023-08-24 上传

2023-07-20 上传

2023-07-14 上传

2023-09-01 上传

2023-05-29 上传

2024-01-31 上传

网络安全learner

- 粉丝: 19

- 资源: 2

最新资源

- 火炬连体网络在MNIST的2D嵌入实现示例

- Angular插件增强Application Insights JavaScript SDK功能

- 实时三维重建:InfiniTAM的ros驱动应用

- Spring与Mybatis整合的配置与实践

- Vozy前端技术测试深入体验与模板参考

- React应用实现语音转文字功能介绍

- PHPMailer-6.6.4: PHP邮件收发类库的详细介绍

- Felineboard:为猫主人设计的交互式仪表板

- PGRFileManager:功能强大的开源Ajax文件管理器

- Pytest-Html定制测试报告与源代码封装教程

- Angular开发与部署指南:从创建到测试

- BASIC-BINARY-IPC系统:进程间通信的非阻塞接口

- LTK3D: Common Lisp中的基础3D图形实现

- Timer-Counter-Lister:官方源代码及更新发布

- Galaxia REST API:面向地球问题的解决方案

- Node.js模块:随机动物实例教程与源码解析