H3C F5020防火墙配置详解:权限设置、HTTPS服务与NAT策略

版权申诉

172 浏览量

更新于2024-07-08

收藏 537KB DOC 举报

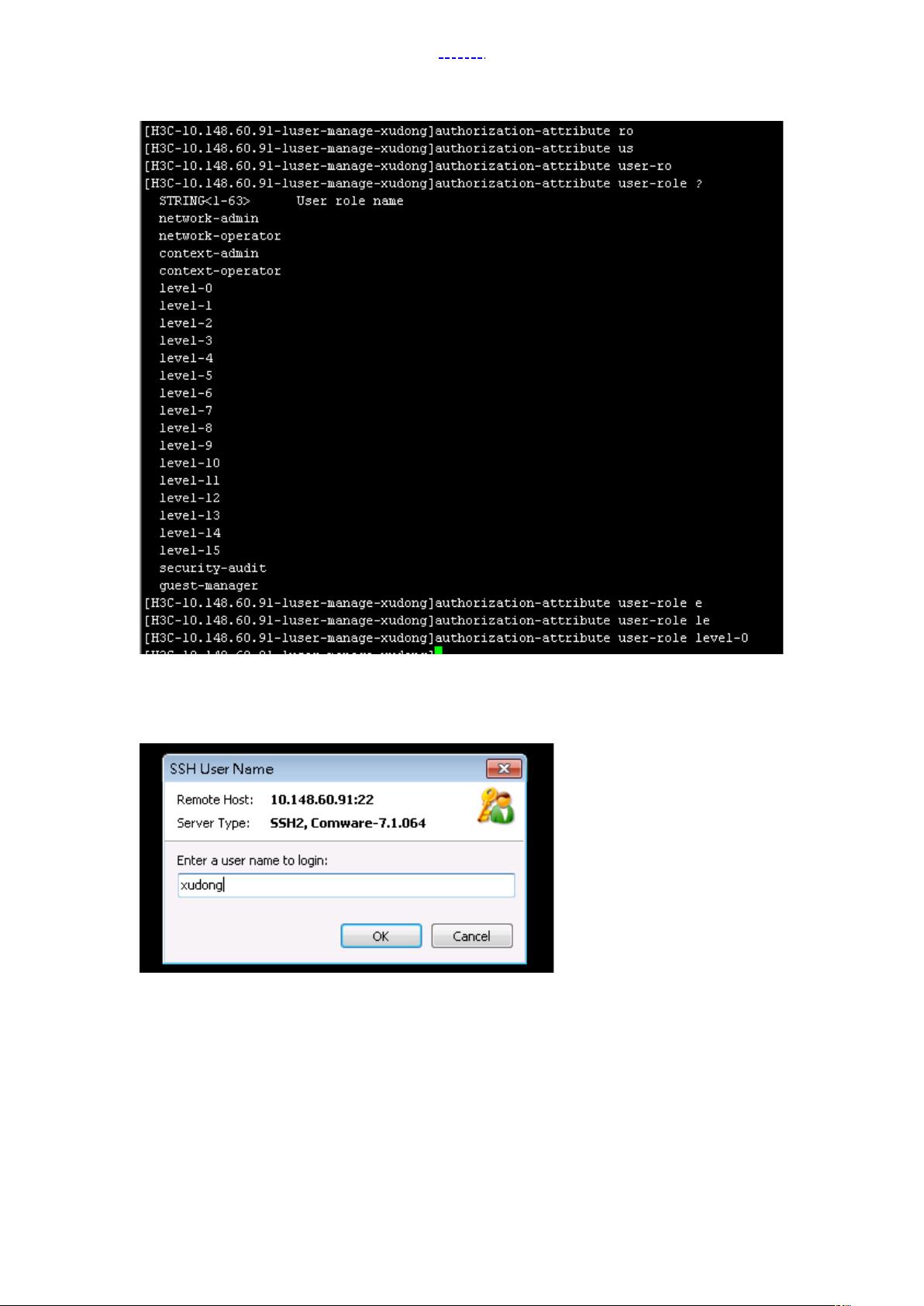

本文档主要介绍了如何配置H3CF5020防火墙,涉及到一系列关键步骤。首先,通过Console线连接电脑并使用Putty以管理员账户(默认为admin/admin)登录特权模式。在系统视图下,用户设置了管理用户和密码,强化了管理安全性。

接下来,配置HTTPS服务,确保登录验证的可靠性和加密通信。在全局模式下,用户通过命令`superlevel-?`进入了特权模式,并输入预先设置的特权密码进行身份验证,密码输入过程是隐藏的。

进入防火墙配置,用户配置了Web界面的IP地址以便于登录,以及在接口级别设置了IP地址,这与Cisco防火墙的配置相似。同时,对g1/0/0接口进行了基本的配置,保持与VRP兼容,并启用三层路由功能。

在区域管理方面,用户将接口划分为不同的安全区域,通过`dissecurity-zone`命令检查每个区域的状态。配置了默认路由,以确保网络流量的正常转发。为了实现NAT(网络地址转换),用户首先创建ACL来捕获需要转换的IP段,并执行动态NAT,将内部IP地址映射到外部网络。

通过`discurrent-configuration interface g1/0/1`命令查看接口详细状态,然后新建了一个扩展ACL,允许特定IP流量在不同安全区域间进行访问。文档还展示了如何创建源区域到目的区域的规则,并对包3500进行过滤。

最后,`diszone-pair security`命令用于查看所有区域的对应关系,确保安全策略的正确实施。值得注意的是,防火墙的默认安全策略允许信任区(trust)向非信任区(untrust)的被动访问,但不支持相反方向的主动访问,以增强网络安全。

该文档详细记录了H3CF5020防火墙的配置过程,涉及用户权限管理、网络通信加密、路由设置、安全区域划分、NAT策略以及细致的访问控制规则,对于防火墙管理员或IT专业人士来说,这是一份实用的配置指南。

2022-02-15 上传

2024-04-13 上传

2023-10-13 上传

2023-10-13 上传

2023-08-01 上传

2023-06-12 上传

2023-07-30 上传

「已注销」

- 粉丝: 0

- 资源: 5万+

最新资源

- JavaScript实现的高效pomodoro时钟教程

- CMake 3.25.3版本发布:程序员必备构建工具

- 直流无刷电机控制技术项目源码集合

- Ak Kamal电子安全客户端加载器-CRX插件介绍

- 揭露流氓软件:月息背后的秘密

- 京东自动抢购茅台脚本指南:如何设置eid与fp参数

- 动态格式化Matlab轴刻度标签 - ticklabelformat实用教程

- DSTUHack2021后端接口与Go语言实现解析

- CMake 3.25.2版本Linux软件包发布

- Node.js网络数据抓取技术深入解析

- QRSorteios-crx扩展:优化税务文件扫描流程

- 掌握JavaScript中的算法技巧

- Rails+React打造MF员工租房解决方案

- Utsanjan:自学成才的UI/UX设计师与技术博客作者

- CMake 3.25.2版本发布,支持Windows x86_64架构

- AR_RENTAL平台:HTML技术在增强现实领域的应用