CentOS7与Kali Linux入侵痕迹清除指南

175 浏览量

更新于2024-08-29

1

收藏 239KB PDF 举报

"Linux入侵痕迹清理涉及对系统登录成功与失败记录的清除,历史命令的管理,以及通过sed命令对日志文件的修改。主要涉及的文件有/var/log/wtmp、/var/log/btmp、/.bash_history,以及可能的access_log和security等日志文件。此外,还介绍了限制SSH登录的方法和不记录历史命令的配置。"

在Linux系统中,特别是对于安全敏感的环境,清理入侵痕迹是防止攻击者活动被追踪的重要步骤。以下是对标题和描述中涉及知识点的详细说明:

1. **登录成功记录清除**:

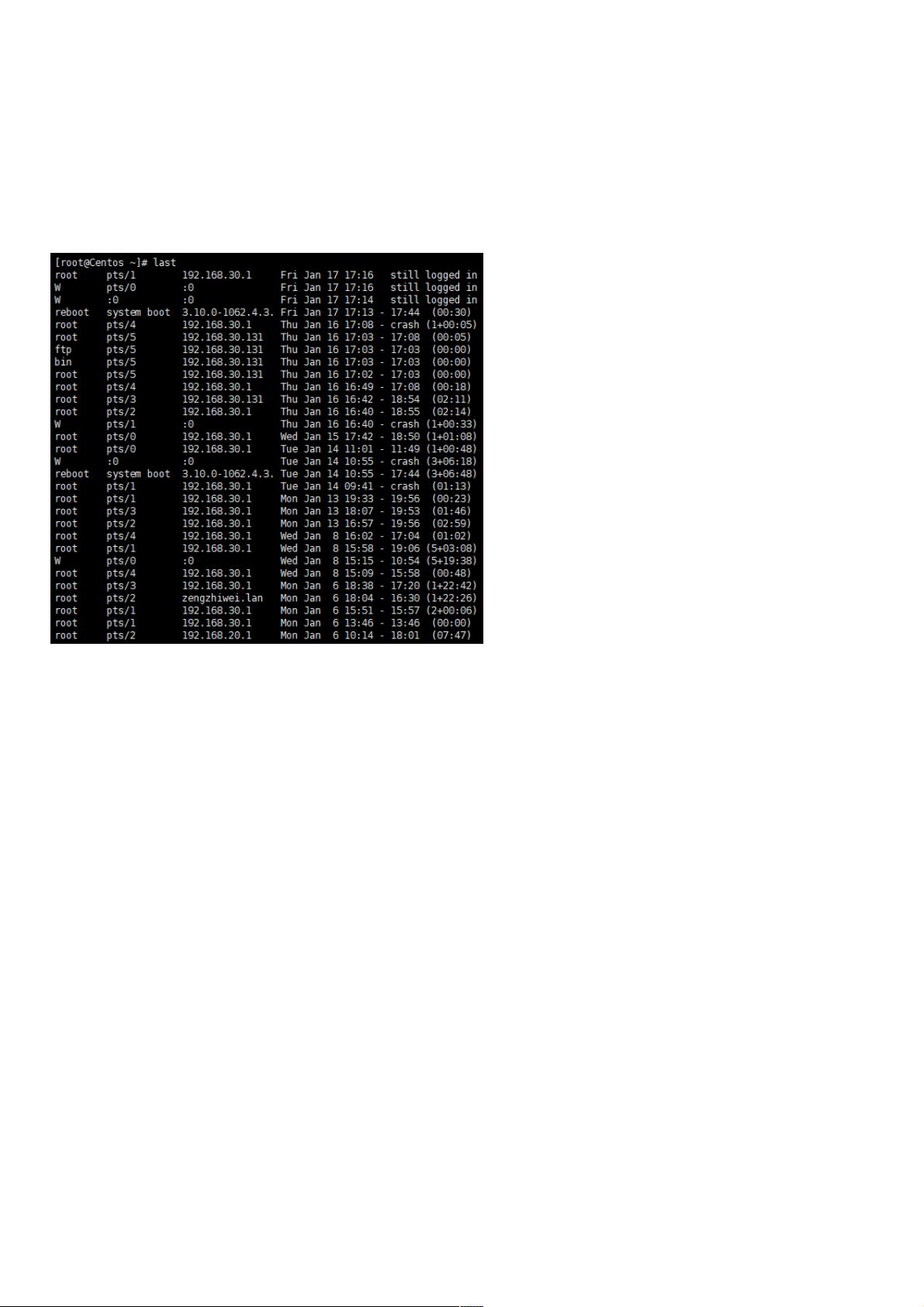

- `/var/log/wtmp` 文件记录了所有成功登录系统的用户信息,包括登录时间、IP地址等。使用 `echo > /var/log/wtmp` 可清空该文件,使`last`命令无法显示历史登录记录。

2. **登录失败记录清除**:

- `/var/log/btmp` 文件存储了登录失败的信息。类似地,通过 `echo > /var/log/btmp` 可消除这些记录,`lastb` 命令将无法查看失败尝试。

3. **历史命令清除**:

- 使用 `history -c` 可清空当前用户的命令历史。

- 修改 `~/.bashrc` 或 `~/.bash_profile` 文件,设置 `HISTSIZE` 为期望的命令历史条数,或者将 `HISTFILE` 设为 `/dev/null` 来不保存命令历史。

- `echo > ~/.bash_history` 直接清空用户目录下的命令历史文件。

- 通过导入空的历史记录文件(如 `history -r /root/history.txt`)可以覆盖原有记录。

4. **日志文件内容修改**:

- `sed` 命令常用于修改日志文件内容,例如替换特定IP地址或进行其他文本替换操作,以隐藏某些信息。

5. **SSH登录限制**:

- 可以通过编辑 `sshd_config` 文件来限制特定用户的SSH登录,如禁止某些用户通过SSH访问。

- 设置 `PermitRootLogin` 为 `no` 可禁止root用户通过SSH登录。

- 使用 `DenyUsers` 或 `AllowUsers` 指令指定允许或禁止登录的用户列表。

6. **不记录历史命令**:

- 可通过设置环境变量 `HISTFILE`, `HISTSIZE` 和 `HISTFILESIZE` 为 `/dev/null` 或 0,使得系统不再保存或记录命令历史。

请注意,这些操作虽然有助于清理痕迹,但也可能妨碍正常的安全审计和故障排查。在生产环境中,应谨慎处理,遵循合规的安全策略。

2020-09-03 上传

点击了解资源详情

2023-10-21 上传

2021-09-06 上传

点击了解资源详情

2010-10-10 上传

2022-11-17 上传

weixin_38731027

- 粉丝: 4

- 资源: 976

最新资源

- Java集合ArrayList实现字符串管理及效果展示

- 实现2D3D相机拾取射线的关键技术

- LiveLy-公寓管理门户:创新体验与技术实现

- 易语言打造的快捷禁止程序运行小工具

- Microgateway核心:实现配置和插件的主端口转发

- 掌握Java基本操作:增删查改入门代码详解

- Apache Tomcat 7.0.109 Windows版下载指南

- Qt实现文件系统浏览器界面设计与功能开发

- ReactJS新手实验:搭建与运行教程

- 探索生成艺术:几个月创意Processing实验

- Django框架下Cisco IOx平台实战开发案例源码解析

- 在Linux环境下配置Java版VTK开发环境

- 29街网上城市公司网站系统v1.0:企业建站全面解决方案

- WordPress CMB2插件的Suggest字段类型使用教程

- TCP协议实现的Java桌面聊天客户端应用

- ANR-WatchDog: 检测Android应用无响应并报告异常