文件上传渗透测试教程:从基础到高级

需积分: 9 89 浏览量

更新于2024-07-09

收藏 1.83MB PDF 举报

"文件上传渗透从小白到精通,通过OWASP_Broken_Web_Apps_VM_1.2和Kali-Linux-2018.2-vm-amd64进行实验学习,涵盖低、中、高三种安全模式下的文件上传漏洞利用方法。"

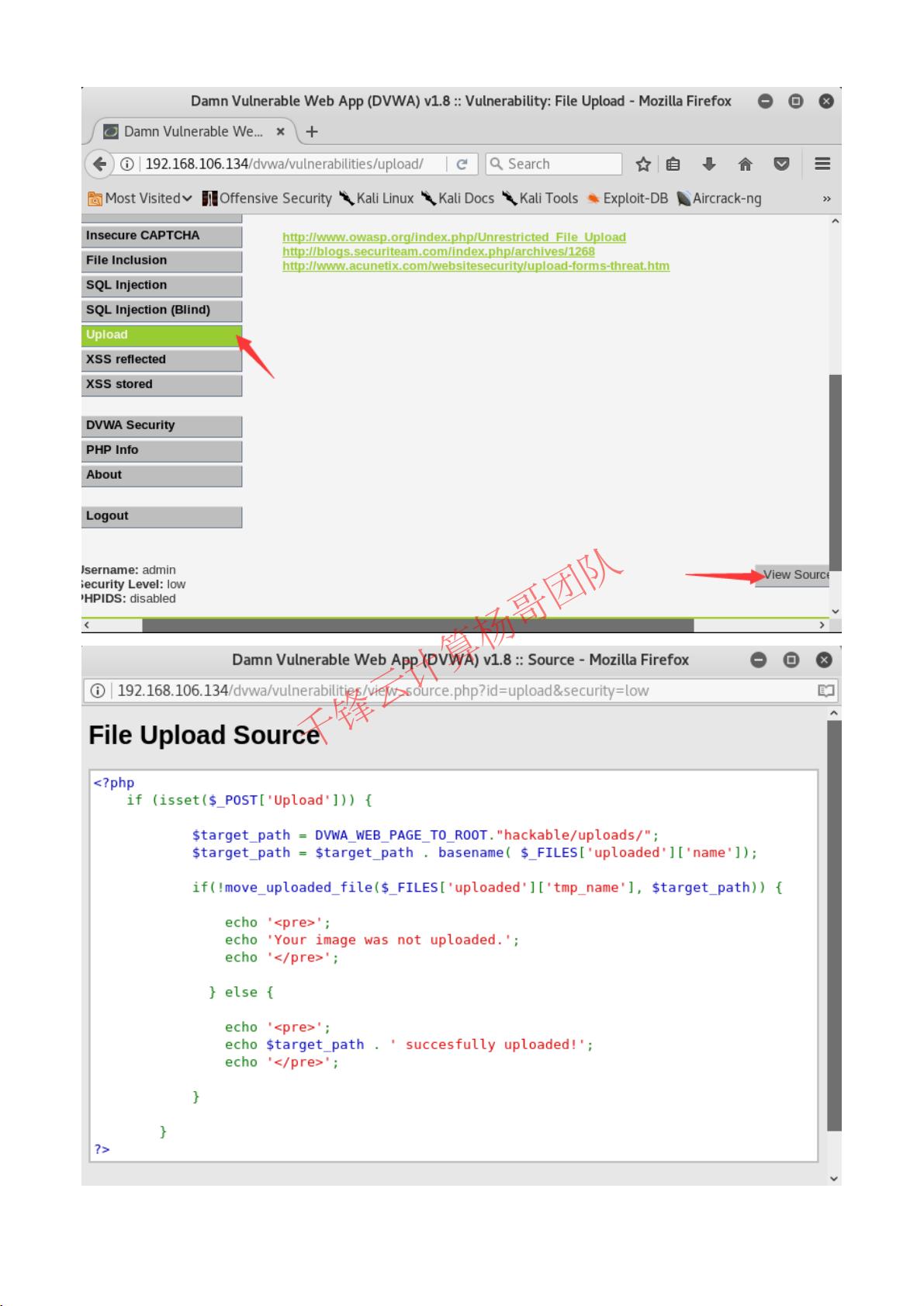

在网络安全领域,文件上传渗透是一种常见的攻击手段,用于获取对目标系统的非法控制。本教程旨在帮助初学者理解并掌握这一技能,通过两个特定的实验环境——OWASP Broken Web Apps VM 1.2 和 Kali Linux 2018.2,模拟不同的安全设置,逐步深入学习。

首先,了解文件上传漏洞的基本原理。当Web应用程序允许用户上传任意类型的文件时,如果缺乏有效的安全验证,就可能出现漏洞。正常的文件上传功能通常用于上传文档、图片或视频等非执行文件。然而,如果恶意用户能够上传并执行如PHP、ASP等可执行文件,他们就可能获得Webshell,即服务器上的远程命令执行权限。有了Webshell,攻击者不仅可以访问和操纵Web应用的数据,还能删除文件,进行本地权限提升,甚至进一步控制整个服务器和内部网络。

实验一关注的是低安全模式,主要探讨如何在文件大小有限制的情况下上传任意类型的文件。在这种情况下,攻击者可能尝试利用编码转换、文件名混淆或其他技巧来绕过文件类型检查。

实验二则涉及中安全模式,重点在于如何绕过文件MIME类型的检查。MIME类型是标识文件内容的协议,攻击者可能会通过篡改文件头部信息,假装文件是安全的类型来欺骗服务器。

实验三进入高安全模式,主要针对文件后缀的限制。攻击者可能利用图片马(即在图片文件中嵌入恶意代码)来规避后缀检查。例如,他们会上传带有隐藏Webshell的一句话木马图片,这种木马仅需一行代码就能实现命令执行。

在实际渗透测试中,文件上传漏洞常常与SQL注入等其他攻击手法结合使用,以实现对目标系统的深度控制。学习这些技术不仅有助于安全专家识别并修复漏洞,也是渗透测试人员提升技能的关键步骤。

千锋云计算杨哥团队提供了这些实验的详细指导,通过他们的教程,学习者可以逐步成长为熟练掌握文件上传渗透的专家。每个实验都提供了实践操作的机会,让理论知识与实战技能相结合,从而更好地理解和应用文件上传渗透的策略。

2021-01-14 上传

点击了解资源详情

点击了解资源详情

2023-07-27 上传

点击了解资源详情

happyabcmayday

- 粉丝: 0

- 资源: 5

最新资源

- 黑板风格计算机毕业答辩PPT模板下载

- CodeSandbox实现ListView快速创建指南

- Node.js脚本实现WXR文件到Postgres数据库帖子导入

- 清新简约创意三角毕业论文答辩PPT模板

- DISCORD-JS-CRUD:提升 Discord 机器人开发体验

- Node.js v4.3.2版本Linux ARM64平台运行时环境发布

- SQLight:C++11编写的轻量级MySQL客户端

- 计算机专业毕业论文答辩PPT模板

- Wireshark网络抓包工具的使用与数据包解析

- Wild Match Map: JavaScript中实现通配符映射与事件绑定

- 毕业答辩利器:蝶恋花毕业设计PPT模板

- Node.js深度解析:高性能Web服务器与实时应用构建

- 掌握深度图技术:游戏开发中的绚丽应用案例

- Dart语言的HTTP扩展包功能详解

- MoonMaker: 投资组合加固神器,助力$GME投资者登月

- 计算机毕业设计答辩PPT模板下载