深度剖析:YoudianCMS最新版SQL注入与GETShell漏洞分析

需积分: 0 88 浏览量

更新于2024-08-05

收藏 1.55MB PDF 举报

"本文介绍了对youdiancms最新版本进行代码审计的过程中发现的SQL注入和GETshell漏洞。作者首先发现了基于THINKPHP3框架的系统存在未授权SQL注入问题,然后深入审计,揭示了GETshell漏洞的细节。文章分享了审计过程,并提供了延迟注入的payload示例。"

本文主要涉及两个关键知识点:

1. **THINKPHP3中的SQL注入**

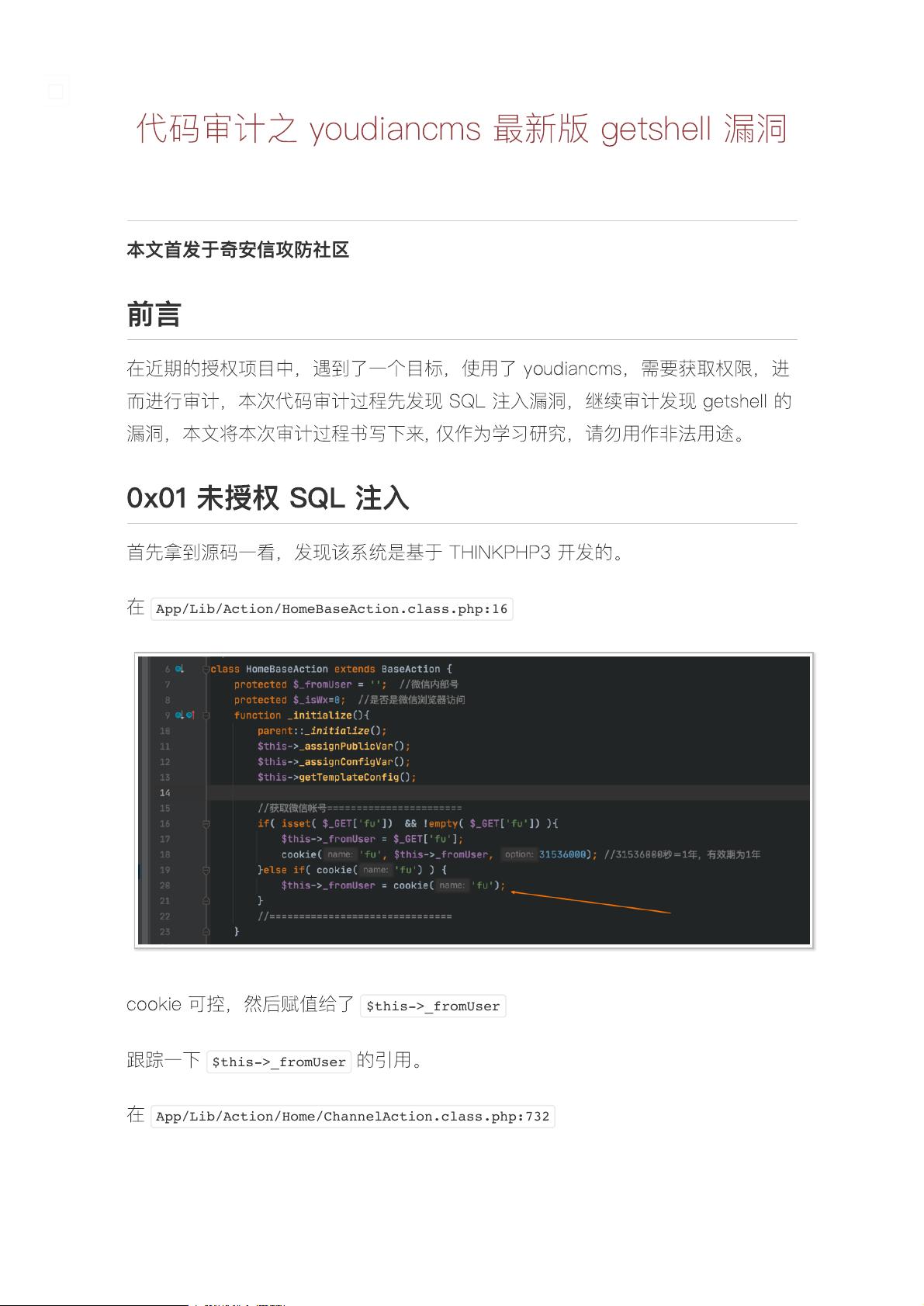

在THINKPHP3框架中,代码审计发现了一个未授权的SQL注入漏洞。在`HomeBaseAction.class.php`文件的第16行,可控的cookie值被赋给了`$this->_fromUser`。随后,在`Home/ChannelAction.class.php`的第732行,这个变量被传入了`hasVoted`函数,导致了SQL注入的可能性。由于THINKPHP3的查询构造方式,攻击者可以通过构造特殊的HTTP请求来利用这个漏洞。例如,通过设置特定的Cookie值,可以执行延迟注入的payload,如文中所示的payload:

```

Cookie:youdianfu[0]=exp;youdianfu[1]==(select1from(selectsleep(3))a)

```

这个payload会使得数据库执行一个包含`sleep(3)`的查询,从而造成延迟响应,证明了SQL注入的存在。

2. **GETshell漏洞**

在发现SQL注入之后,作者继续审计代码,找出了一个GETshell漏洞。GETshell漏洞通常是指攻击者通过HTTP GET请求向服务器发送恶意代码,从而获取服务器的shell访问权限。虽然文章没有提供具体的GETshell漏洞细节,但可以推断,作者可能发现了能够执行系统命令或上传webshell的代码路径。

审计此类漏洞通常包括查找可能导致命令执行、文件上传或者通过HTTP参数控制服务器脚本执行的代码片段。THINKPHP3框架可能存在这类风险,尤其是在处理用户输入数据时没有进行严格过滤的情况下。

这篇文章展示了代码审计的重要性和过程,以及在实际安全评估中如何发现和利用这些漏洞。同时,也提醒开发者对于用户输入的敏感性,需要在开发过程中加强代码的安全性,避免类似的漏洞出现。对于读者来说,了解这些漏洞和其利用方法有助于提高安全意识,防范潜在的攻击。

点击了解资源详情

点击了解资源详情

点击了解资源详情

2022-08-03 上传

2022-08-03 上传

2024-04-08 上传

2023-08-26 上传

点击了解资源详情

邢小鹏

- 粉丝: 33

- 资源: 327

最新资源

- Raspberry Pi OpenCL驱动程序安装与QEMU仿真指南

- Apache RocketMQ Go客户端:全面支持与消息处理功能

- WStage平台:无线传感器网络阶段数据交互技术

- 基于Java SpringBoot和微信小程序的ssm智能仓储系统开发

- CorrectMe项目:自动更正与建议API的开发与应用

- IdeaBiz请求处理程序JAVA:自动化API调用与令牌管理

- 墨西哥面包店研讨会:介绍关键业绩指标(KPI)与评估标准

- 2014年Android音乐播放器源码学习分享

- CleverRecyclerView扩展库:滑动效果与特性增强

- 利用Python和SURF特征识别斑点猫图像

- Wurpr开源PHP MySQL包装器:安全易用且高效

- Scratch少儿编程:Kanon妹系闹钟音效素材包

- 食品分享社交应用的开发教程与功能介绍

- Cookies by lfj.io: 浏览数据智能管理与同步工具

- 掌握SSH框架与SpringMVC Hibernate集成教程

- C语言实现FFT算法及互相关性能优化指南