版至2017版改变了哪些内容?

在过去四年里,事务变化的节奏加快了步伐,“OWASP Top 10”也需要改变了。本次,我们完全重构了《OWASP Top 10》,

包括:改进了方法论、使用了一个全新的“数据召集”过程、与社区合作、重新排序风险、重新编写每一项风险,并对现有的常用框

架和语言增加了参考资料。

在过去的几年中,应用程序的基础技术和结构发生了重大变化:

• 使用node.js和Spring Boot构建的微服务正在取代传统的单任务应用,微服务本身具有自己的安全挑战,包括微服务间互信、容器

工具、保密管理等等。原来没人期望代码要实现基于互联网的房屋,而现在这些代码就在API或RESTful服务的后面,提供给移动

应用或单页应用(SPA)的大量使用。代码构建时的假设,如受信任的调用等等,再也不存在了。

• 使用JavaScript框架(如:Angular和React)编写的单页应用程序,允许创建高度模块化的前端用户体验;原来交付服务器端处理

的功能现在变为由客户端处理,但也带来了安全挑战。

• JavaScript成为网页上最基本的语言。Node.js运行在服务器端,采用现代网页框架的Bootstrap、Electron、Angular和React则运

行在客户端。

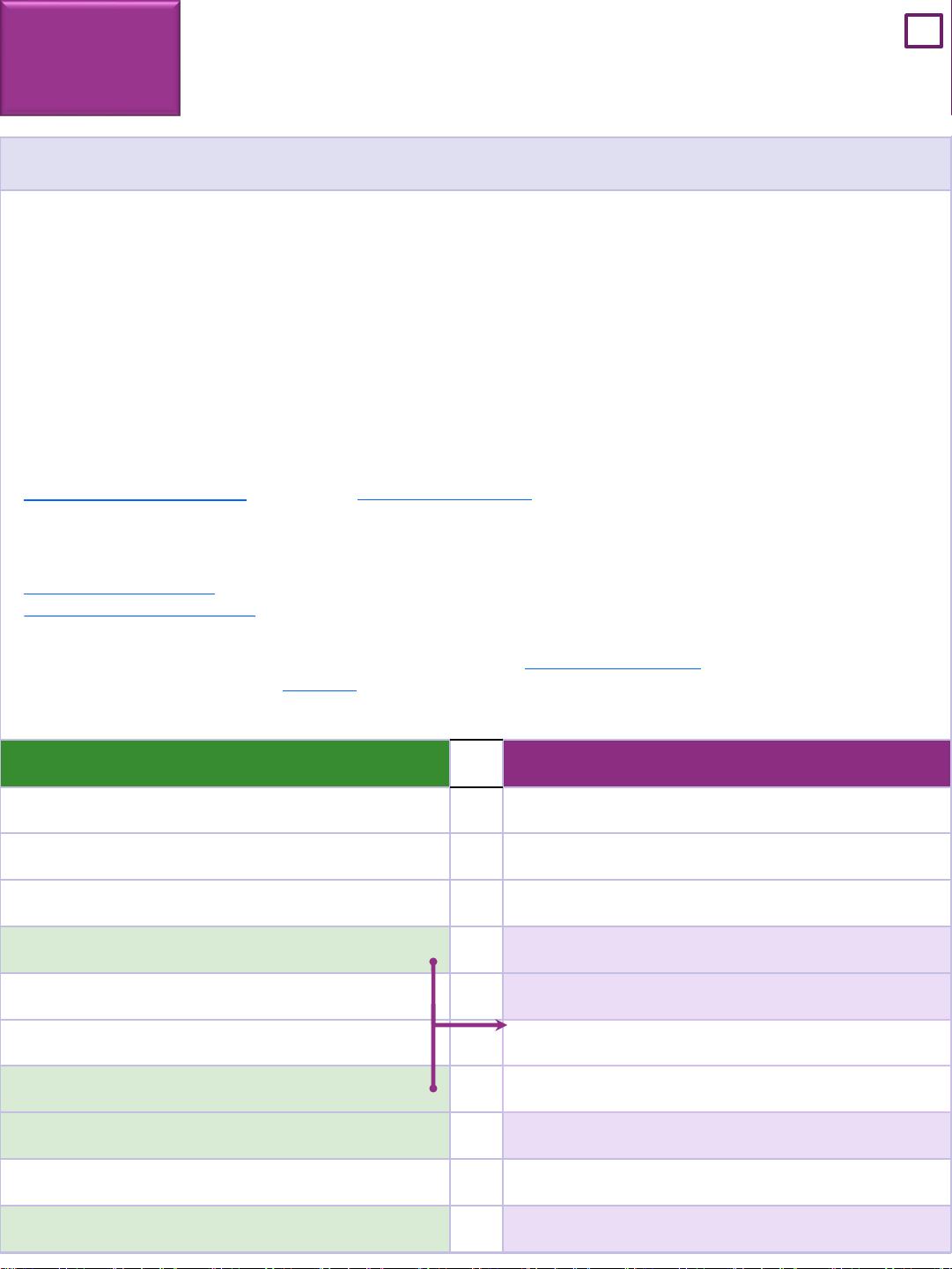

新增加的风险类型(由数据统计支撑)

• A4:2017 XML外部实体(XXE),是一个主要由源代码分析安全测试工具数据集支撑的新类型。

新增加的风险类型(由社区反馈支撑)

我们要求社区对两个前瞻的弱点类别进行洞察。在500多个审查意见提交后,删除了已有数据统计支撑的问题(敏感数据暴露和

XXE)后,这两个新问题为:

• A8:2017-不安全的反序列化,允许在受影响的平台上远程执行代码或操纵敏感对象。

• A10:2017-不足的日志记录和监控,缺乏可以防止或明显延迟恶意活动和破坏安全检测、事件响应和数字取证的安全措施。

落榜但仍未忘记的风险类型

• “A4不安全的直接对象引用”和“A7功能级访问控制缺失”合并成为“A5:2017 失效的访问控制”。

• “A8 CSRF”。因为很多平台融入了CSRF防御,所以只有5%的应用程序受到了威胁。

• “A10未验证的重定向和转发”。虽然大约8%的应用程序受此威胁,但是现在大多被XML外部实体(XXE)挤掉了。

RN

发布说明

2013年版《OWASP Top 10》