盘企-LCMS代码审计:任意文件删除与上传分析

需积分: 0 116 浏览量

更新于2024-08-05

收藏 774KB PDF 举报

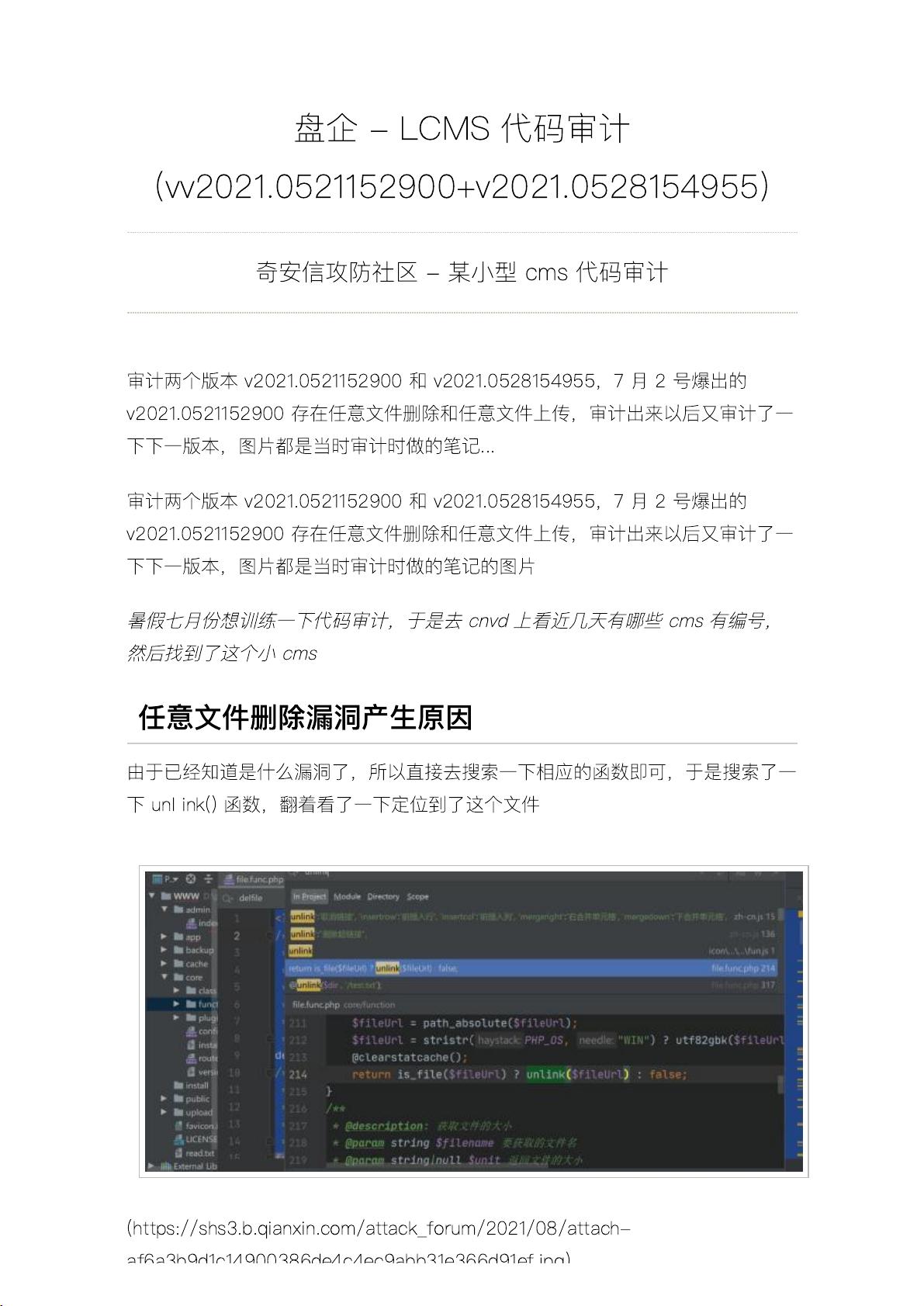

"盘企-LCMS的代码审计报告主要涵盖了两个版本vv2021.0521152900和v2021.0528154955的安全审计,重点揭示了存在的安全漏洞,包括任意文件删除和任意文件上传。审计工作由奇安信攻防社区进行,旨在提高软件的安全性。审计过程中发现的漏洞主要是由于对文件操作函数的不当使用,如unlink()函数,导致的安全风险。审计者通过查找并分析代码中的关键函数,特别是针对Windows系统下的路径遍历漏洞,发现了一些安全隐患,这些漏洞可能被利用来执行恶意操作,例如通过后台的备份功能实现文件删除。"

在这次代码审计中,主要涉及了以下知识点:

1. **任意文件删除**:这是由于在LCMS的某个功能中,没有正确地限制或验证用户指定的文件路径,允许攻击者通过精心构造的输入触发unlink()函数,删除服务器上的任意文件。这通常是由于开发人员对文件路径处理不当,未充分考虑跨目录访问的风险。

2. **任意文件上传**:另一个安全问题是在LCMS的某个功能中,可能允许用户上传任意类型的文件,这可能导致恶意代码的上传和执行。开发者应确保只有特定类型的文件可以被上传,并且上传的文件会被存储在安全的位置,防止被非法访问或执行。

3. **路径遍历漏洞**:审计者指出,由于LCMS在Windows环境下运行,但代码中没有考虑到相对路径的递归遍历攻击,即“..\”路径遍历,攻击者可以利用这一点来访问或删除超出预期的文件路径之外的文件。

4. **代码审计**:这是一种安全措施,用于检测和修复软件代码中的潜在安全问题。通过检查代码,可以找出可能被攻击者利用的漏洞,从而提高软件的整体安全性。

5. **函数过滤与验证**:审计过程强调了函数参数过滤和验证的重要性。在使用如unlink()这样的敏感函数时,应确保输入参数经过严格的验证,防止恶意数据导致的安全问题。

6. **后台管理功能安全**:审计中提到的备份功能,如果在执行删除操作时没有足够的权限控制和安全措施,可能会成为攻击的入口点。后台功能的安全设计至关重要,需要确保只有授权的管理员才能执行关键操作。

7. **安全更新与修复**:审计后,开发者应根据审计结果发布补丁或新版本,修复这些已知的安全漏洞,以保护用户的系统免受潜在威胁。

通过上述分析,我们可以看出代码审计对于发现并解决软件安全问题的重要性,同时提醒开发者在编写代码时需重视安全实践,防止因忽视安全细节而引发的严重后果。

2018-11-10 上传

2021-05-14 上传

ShenPlanck

- 粉丝: 949

- 资源: 343

最新资源

- Angular实现MarcHayek简历展示应用教程

- Crossbow Spot最新更新 - 获取Chrome扩展新闻

- 量子管道网络优化与Python实现

- Debian系统中APT缓存维护工具的使用方法与实践

- Python模块AccessControl的Windows64位安装文件介绍

- 掌握最新*** Fisher资讯,使用Google Chrome扩展

- Ember应用程序开发流程与环境配置指南

- EZPCOpenSDK_v5.1.2_build***版本更新详情

- Postcode-Finder:利用JavaScript和Google Geocode API实现

- AWS商业交易监控器:航线行为分析与营销策略制定

- AccessControl-4.0b6压缩包详细使用教程

- Python编程实践与技巧汇总

- 使用Sikuli和Python打造颜色求解器项目

- .Net基础视频教程:掌握GDI绘图技术

- 深入理解数据结构与JavaScript实践项目

- 双子座在线裁判系统:提高编程竞赛效率