HTTP参数污染:安全风险与对策

"HTTP参数污染是网络应用安全领域中的一个重要话题,由Luca Carettoni和Stefano di Paola在OWASP AppSec EU 09 Poland会议上进行讲解。此文档详细介绍了HTTP参数污染(HPP)的概念、分类以及服务器端的攻击方式。"

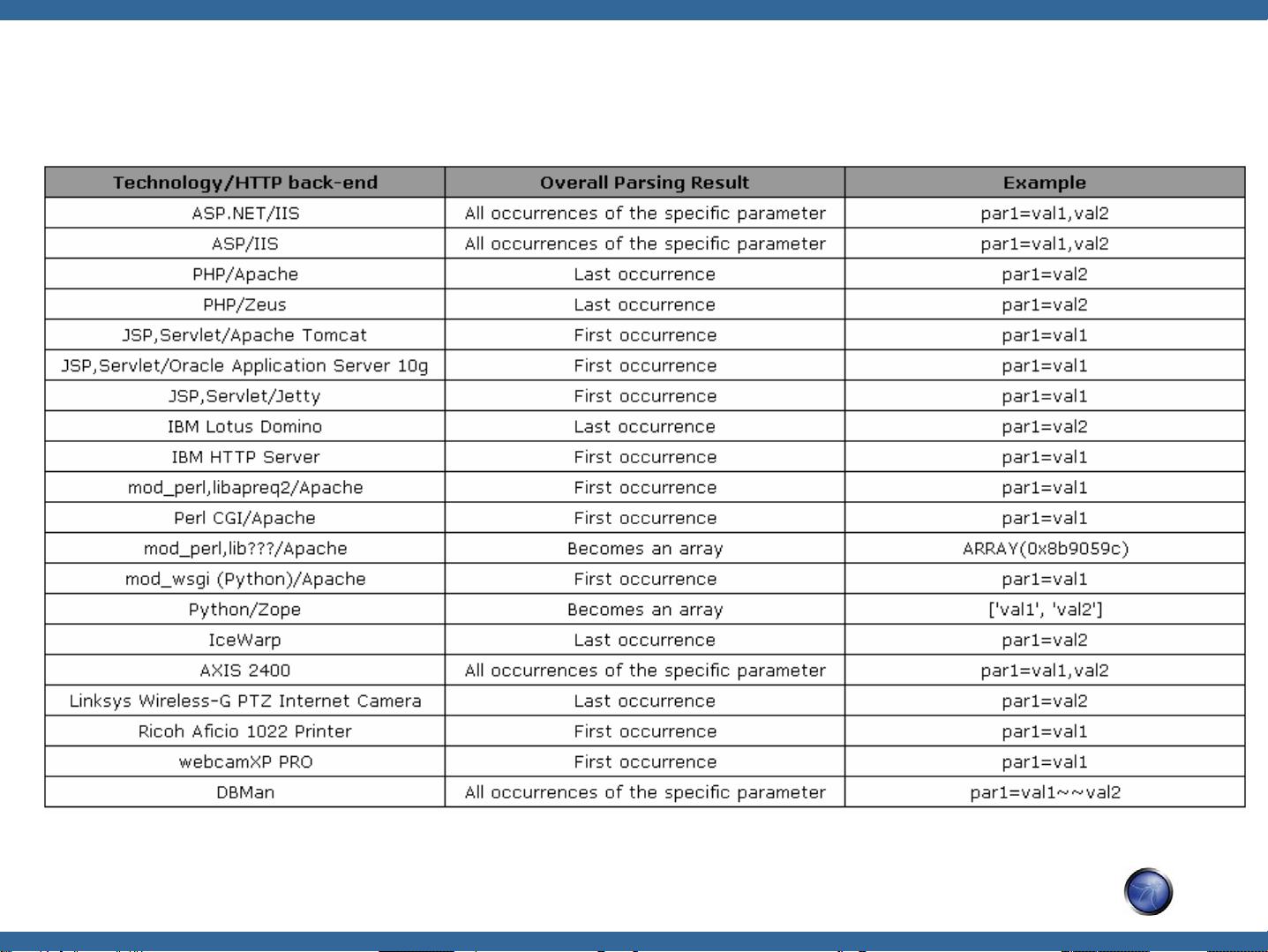

HTTP参数污染(HTTP Parameter Pollution)是指在HTTP请求中,同一个参数被多次定义且具有不同值的情况。这种现象可能导致应用程序逻辑错误,进而引发安全问题。通常,服务器会处理第一个出现的参数值,而忽略后续的相同参数,但某些情况下,服务器可能会合并或混淆这些值,从而产生不可预见的行为。

Luca Carettoni是一位独立的安全研究员,专注于渗透测试和Java安全。他在全球金融机构担任渗透测试专家,并参与OWASP Italy的贡献工作。他的研究领域包括Web应用安全和道德黑客技术。

Stefano di Paola则是Minded Security的首席技术官,同时也是Minded Security Labs的研究总监,负责Web应用程序渗透测试和代码审查活动。他是OWASP Italy研发部门的主任,专长包括Flash安全和SWF Intruder工具。

会议议程包括:

1. **介绍**:这部分可能涵盖HTTP参数污染的基本概念,以及为什么它是安全研究人员关注的问题。

2. **服务器枚举**:如何通过HPP来探测服务器配置和信息,这可能涉及对服务器软件、版本和设置的识别。

3. **HPP概述**:详细解释HPP的工作原理,以及它如何导致应用程序漏洞。

4. **HPP类别**:可能讨论了各种类型的HPP,如URL参数污染、Cookie污染、表单数据污染等,以及它们的特性和影响。

5. **服务器端攻击**:探讨利用HPP进行的攻击技术,可能包括钓鱼、会话劫持、权限提升和其他恶意行为。

HTTP参数污染的防范措施通常包括:

- 严格验证和清理用户输入,确保不接受或处理重复的参数。

- 对服务器进行加固,限制不必要的信息泄露。

- 使用安全的编程实践,例如避免硬编码敏感信息,正确处理参数合并。

- 定期进行安全审计和渗透测试,发现并修复潜在的HPP漏洞。

了解和防范HTTP参数污染对于保护Web应用程序免受攻击至关重要,同时也提醒开发者在设计和实现应用时,应重视输入验证和数据处理的正确性。

2021-09-14 上传

2023-06-12 上传

2012-12-18 上传

2024-05-01 上传

2021-09-27 上传

2023-10-06 上传

2021-09-30 上传

2021-04-12 上传

2023-04-05 上传

riusksk

- 粉丝: 618

- 资源: 23

最新资源

- Java集合ArrayList实现字符串管理及效果展示

- 实现2D3D相机拾取射线的关键技术

- LiveLy-公寓管理门户:创新体验与技术实现

- 易语言打造的快捷禁止程序运行小工具

- Microgateway核心:实现配置和插件的主端口转发

- 掌握Java基本操作:增删查改入门代码详解

- Apache Tomcat 7.0.109 Windows版下载指南

- Qt实现文件系统浏览器界面设计与功能开发

- ReactJS新手实验:搭建与运行教程

- 探索生成艺术:几个月创意Processing实验

- Django框架下Cisco IOx平台实战开发案例源码解析

- 在Linux环境下配置Java版VTK开发环境

- 29街网上城市公司网站系统v1.0:企业建站全面解决方案

- WordPress CMB2插件的Suggest字段类型使用教程

- TCP协议实现的Java桌面聊天客户端应用

- ANR-WatchDog: 检测Android应用无响应并报告异常