增强静态污点分析:检测输入验证漏洞的新方法

74 浏览量

更新于2024-06-17

收藏 2.42MB PDF 举报

"本文主要介绍了一种改进的静态污点分析方法,旨在更精确地检测Web应用程序中的输入验证漏洞,如XSS和SQL注入。该方法着重于减少误报率,通过分析程序路径的可行性以及追踪污染变量,提高了对PHP程序的分析效果。通过与现有工具WAP和RIPS的对比实验,显示出了更高的检测精度,对于XSS漏洞的检测精度提升了44%至26%,SQL注入检测精度提升了10%至19%。此外,该方法在检测漏洞数量上也超过了先前的符号执行研究。"

在当前的网络安全环境中,Web应用程序的安全性是一个至关重要的问题,因为它们经常成为黑客攻击的目标。输入验证漏洞是这类攻击的主要入口点,例如XSS(Cross-Site Scripting)和SQL注入(SQL Injection),这些漏洞在开源和商业Web应用中广泛存在。PHP作为最常用的编程语言之一,其广泛应用的同时也带来了安全挑战,因为它允许开发者快速构建Web应用,但也可能因不恰当的输入处理而容易产生漏洞。

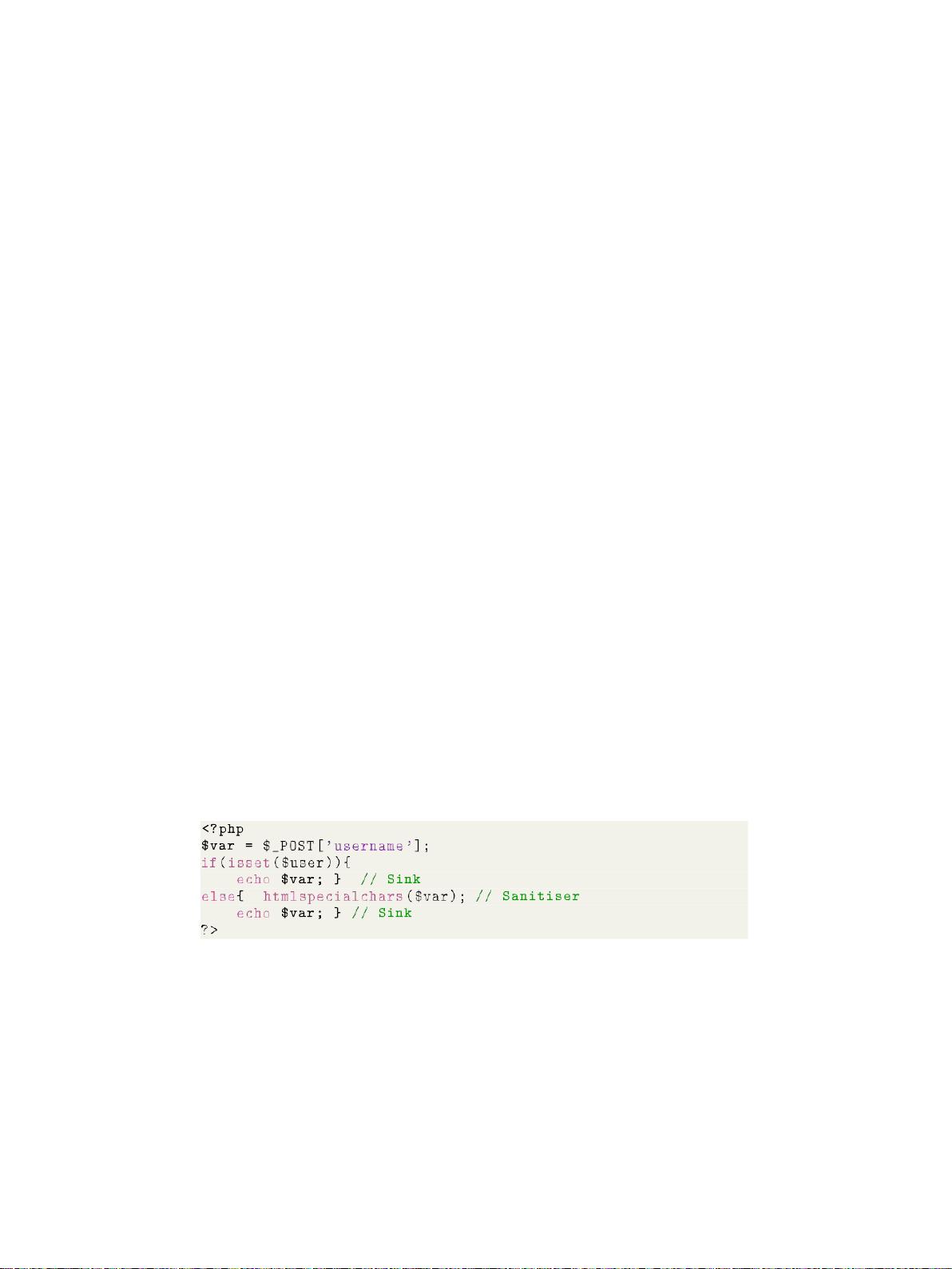

静态污点分析是一种用于检测潜在安全问题的静态分析技术,它无需实际运行程序就能分析源代码。然而,传统的静态污点分析方法存在误报率高的问题,即可能会错误地标记安全的代码为存在漏洞。为了解决这个问题,本文提出的改进方法首先分析源代码以确定程序路径的可行性,避免对不可行路径的误判。接着,通过追踪污染变量(即可能包含恶意输入的变量)的传播,直到它们到达敏感的操作(sink语句),以确定是否有可能的漏洞存在。

作者评估了这个新方法在PHP环境中的表现,使用了SARD数据集和大量PHP程序,结果显示,与现有的工具WAP和RIPS相比,该方法在XSS漏洞检测方面有显著提升,平均提高了44%的精度,而对于SQL注入检测,精度提高了约26%。此外,与基于符号执行的方法相比,该方法在检测到的漏洞数量上也有优势。

这项工作对Web应用程序的安全性提升具有重要意义,它提供的更准确的静态分析工具可以帮助开发者更好地识别和修复输入验证漏洞,从而减少Web应用遭受攻击的风险。未来的研究可以进一步优化这种方法,提高其在其他编程语言和复杂应用环境中的适用性。同时,结合动态分析技术,可能能够实现更加全面和精确的漏洞检测解决方案。

2020-07-05 上传

2024-11-10 上传

2024-11-10 上传

2021-09-21 上传

2021-09-21 上传

2019-07-22 上传

2021-09-19 上传

2021-02-05 上传