AD+MAC+IAS实现802.1x无线认证局域网

版权申诉

PDF格式 | 5.82MB |

更新于2024-07-11

| 16 浏览量 | 举报

"802.1x无线认证局域网.pdf"

本文主要探讨了在交换机不支持802.1x协议且无线AP或无线控制器不具备基于Radius的MAC地址认证功能的情况下,如何部署AD+MAC+IAS的802.1x无线认证局域网。802.1x是一种端口访问控制协议,用于在网络边缘实施认证,确保只有经过身份验证的设备才能接入网络。

**认证原理**

1. **拓扑图**

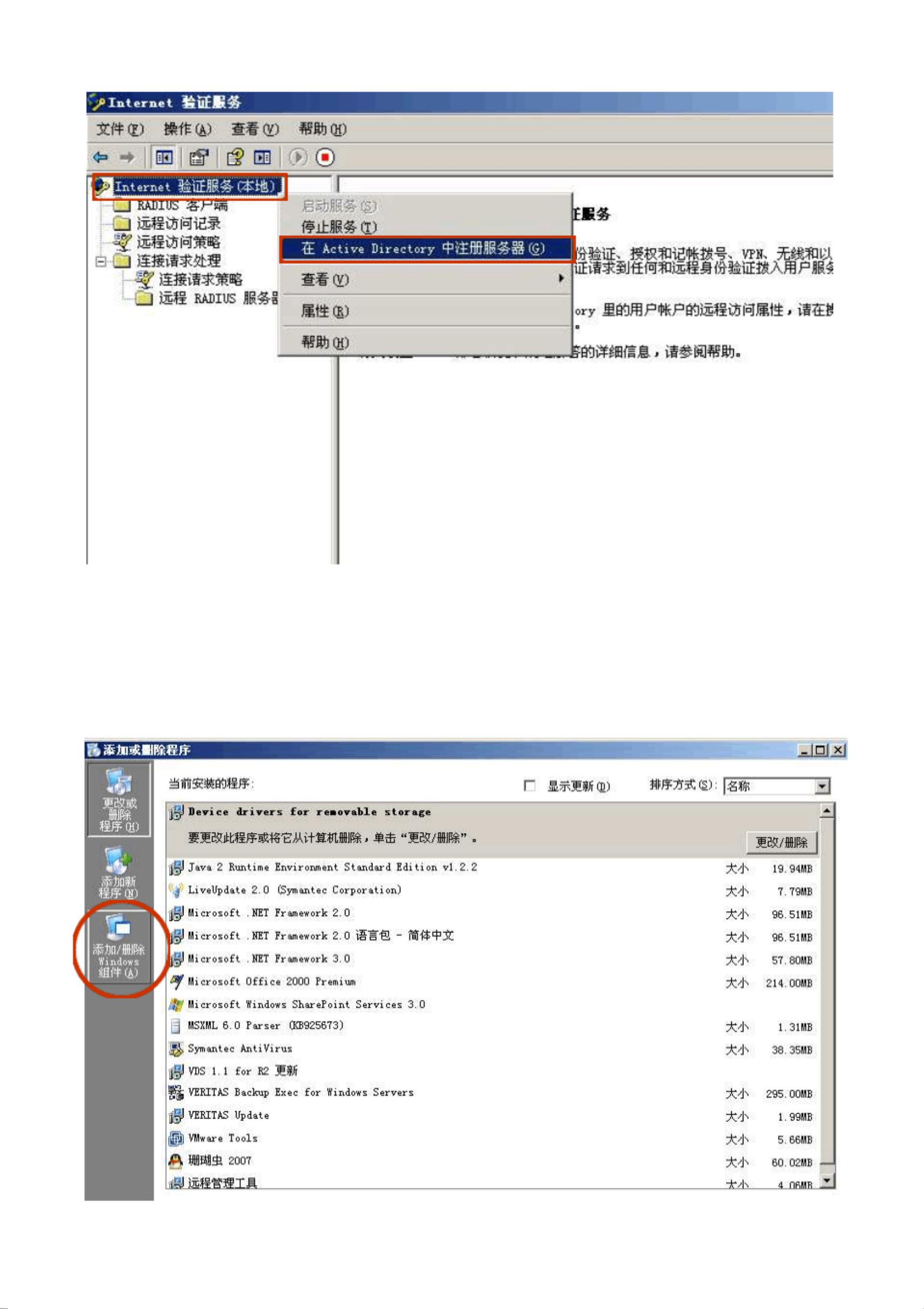

文章可能涉及了一个网络拓扑示意图,显示了AD服务器、IAS服务器、无线AP和客户端之间的连接关系。在这种部署中,IAS(Internet Authentication Service)作为Radius服务器,负责处理认证请求。

2. **客户端发现与连接**

当无线客户端进入AP的覆盖范围时,它会搜索到SSID,并根据名称和加密类型选择连接。这里的SSID被设置为隐藏,以增强安全性,用户需手动配置无线网络设置。

3. **802.1X认证流程**

无线AP配置为仅允许经过802.1X认证的客户端接入。当客户端尝试连接时,AP创建一个受限信道,只允许客户端与IAS服务器进行通信。客户端通过802.1X协议,通过受限信道与IAS服务器进行身份验证。

4. **IAS服务器的认证过程**

- **请求规则匹配**:IAS服务器首先根据预设的MAC地址规则判断客户端是否合法。如果MAC地址不匹配,客户端的连接会被断开。

- **远程访问策略匹配**:匹配成功后,服务器会进一步检查AD中的用户账户、密码、群组成员资格及访问策略,以确定用户是否具备接入无线网络的权限。这个决策随后反馈给AP。

5. **网络接入**

认证成功后,AP会解除对客户端的限制,允许其接入网络,并且IAS服务器会提供一个密钥(KEY)给客户端,用于加密和解密客户端与AP之间的无线通信,确保数据传输的安全性。

通过这种方式,即使硬件设备不支持特定的802.1x功能,也可以利用AD和IAS实现对无线网络的严格访问控制,保证企业网络的安全性。这种方法特别适用于那些希望加强无线网络安全但又受制于现有硬件能力的企业。

相关推荐

honghong1hao

- 粉丝: 0

最新资源

- ASP.NET集成支付宝即时到账支付流程详解

- C++递推法在解决三道经典算法问题中的应用

- Qt_MARCHING_CUBES算法在面绘制中的应用

- 传感器原理与应用课程习题解答指南

- 乐高FLL2017-2018任务挑战解析:饮水思源

- Jquery Ui婚礼祝福特效:经典30款小型设计

- 紧急定位伴侣:蓝光文字的位置追踪功能

- MATLAB神经网络实用案例分析大全

- Masm611: 安全高效的汇编语言调试工具

- 3DCurator:彩色木雕CT数据的3D可视化解决方案

- 聊天留言网站开发项目全套资源下载

- 触摸屏适用的左右循环拖动展示技术

- 新型不连续导电模式V_2控制Buck变换器研究分析

- 用户自定义JavaScript脚本集合分享

- 易语言实现非主流方式获取网关IP源码教程

- 微信跳一跳小程序前端源码解析