深入理解Java安全模型与密码学结构

需积分: 10 44 浏览量

更新于2024-07-30

收藏 180KB PPT 举报

"深入理解Java安全技术,包括基本的安全知识、Java的安全模型以及其密码学结构。"

Java安全技术是确保应用程序在执行时免受恶意代码侵害的重要领域。它涉及到多种概念,如攻击防御、密码学原理、认证机制、数据完整性、认可性、审计和日志记录、安全策略以及访问控制等。

16.1 安全基本知识

安全基本知识涵盖了攻击和保护的概念。攻击可能包括病毒、木马、拒绝服务攻击等,而保护则涉及构建防线以防止这些攻击。密码学是保障信息安全的关键,它涉及到加密算法来确保数据的机密性,以及通过数字签名和证书进行身份认证。完整性指的是数据未被篡改的状态,而认可性则确认信息来源的真实性。此外,审计和日志记录用于追踪活动,安全策略和访问控制定义了哪些用户或代码可以访问哪些资源。

16.2 Java的安全模型

Java的安全模型经历了多次演进,从最初的沙箱模型发展到Java 2安全模型。沙箱模型将非信任代码限制在一个受控环境中,本地代码拥有全部权限,而远程代码(如Applet)只能访问有限的资源。在JDK 1.1中,引入了数字签名,使得可信的Applet可以像本地程序一样处理。到了JDK 1.2,引入了Protection Domain的概念,这是在策略数据库中指定的,它根据CodeSource授予特定的权限。每个由ClassLoader加载到JVM的类都会被分配一个Protection Domain,通过AccessController进行权限检查。

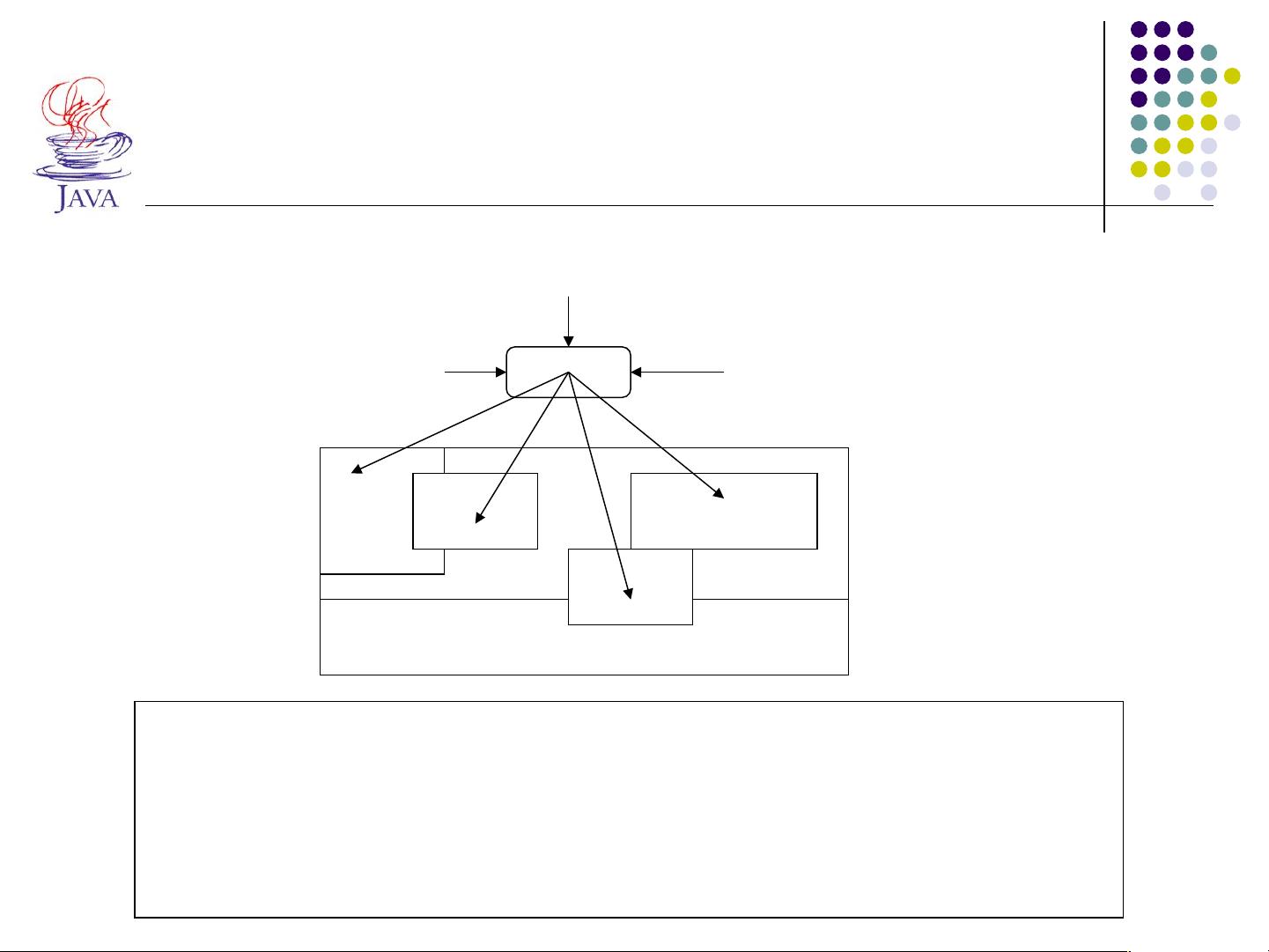

Java 2安全模型进一步细化,包括Bootstrap ClassLoader、System ClassLoader和User ClassLoader,以及Bytecode Verifier、Security Manager和Protection Domains等组件。这些组件共同协作,确保代码在执行时符合预设的安全策略,并阻止未经授权的访问。

16.3 Java的密码学结构

Java提供了强大的密码学支持,包括对称加密、非对称加密、哈希函数和消息认证码(MAC)等。Java Cryptography Architecture (JCA)和Java Cryptography Extension (JCE)提供了加密算法接口和实现,允许开发者使用各种加密技术来保护数据。此外,Java还支持X.509证书和证书路径验证,以实现公钥基础设施(PKI)。

Java安全技术是Java平台的一个核心组成部分,它通过严格的访问控制、加密机制和动态的权限管理,为开发安全的应用程序提供了坚实的基础。理解和掌握这些概念对于任何Java开发者来说都是至关重要的,特别是在今天这个网络安全威胁日益严重的时代。

2010-09-15 上传

530 浏览量

点击了解资源详情

点击了解资源详情

点击了解资源详情

点击了解资源详情

liiwww

- 粉丝: 0

- 资源: 37

最新资源

- JHU荣誉单变量微积分课程教案介绍

- Naruto爱好者必备CLI测试应用

- Android应用显示Ignaz-Taschner-Gymnasium取消课程概览

- ASP学生信息档案管理系统毕业设计及完整源码

- Java商城源码解析:酒店管理系统快速开发指南

- 构建可解析文本框:.NET 3.5中实现文本解析与验证

- Java语言打造任天堂红白机模拟器—nes4j解析

- 基于Hadoop和Hive的网络流量分析工具介绍

- Unity实现帝国象棋:从游戏到复刻

- WordPress文档嵌入插件:无需浏览器插件即可上传和显示文档

- Android开源项目精选:优秀项目篇

- 黑色设计商务酷站模板 - 网站构建新选择

- Rollup插件去除JS文件横幅:横扫许可证头

- AngularDart中Hammock服务的使用与REST API集成

- 开源AVR编程器:高效、低成本的微控制器编程解决方案

- Anya Keller 图片组合的开发部署记录