iptables防火墙实战:filter与nat表应用、扩展规则解析

需积分: 20 30 浏览量

更新于2024-07-15

收藏 423KB DOCX 举报

"10.6章节讲解了iptables防火墙的使用,包括filter表控制、扩展匹配、nat表的典型应用,以及对相关知识点的总结和解答。文档通过多个案例介绍了iptables的基本管理和应用,如关闭firewalld,启用iptables服务,添加、删除防火墙规则等。"

iptables是Linux系统中广泛使用的包过滤防火墙,它提供了灵活且强大的网络安全控制功能。在Linux环境中,iptables用于定义和管理网络流量的规则,以确保只有符合设定条件的数据包才能通过。本节主要围绕以下几个方面展开:

1. **iptables基本管理**:

- 关闭firewalld服务,这是Red Hat系列系统中的默认防火墙,以便使用iptables。

- 启动iptables服务,通过`systemctl start/stop/disable firewalld.service`命令来控制firewalld的状态。

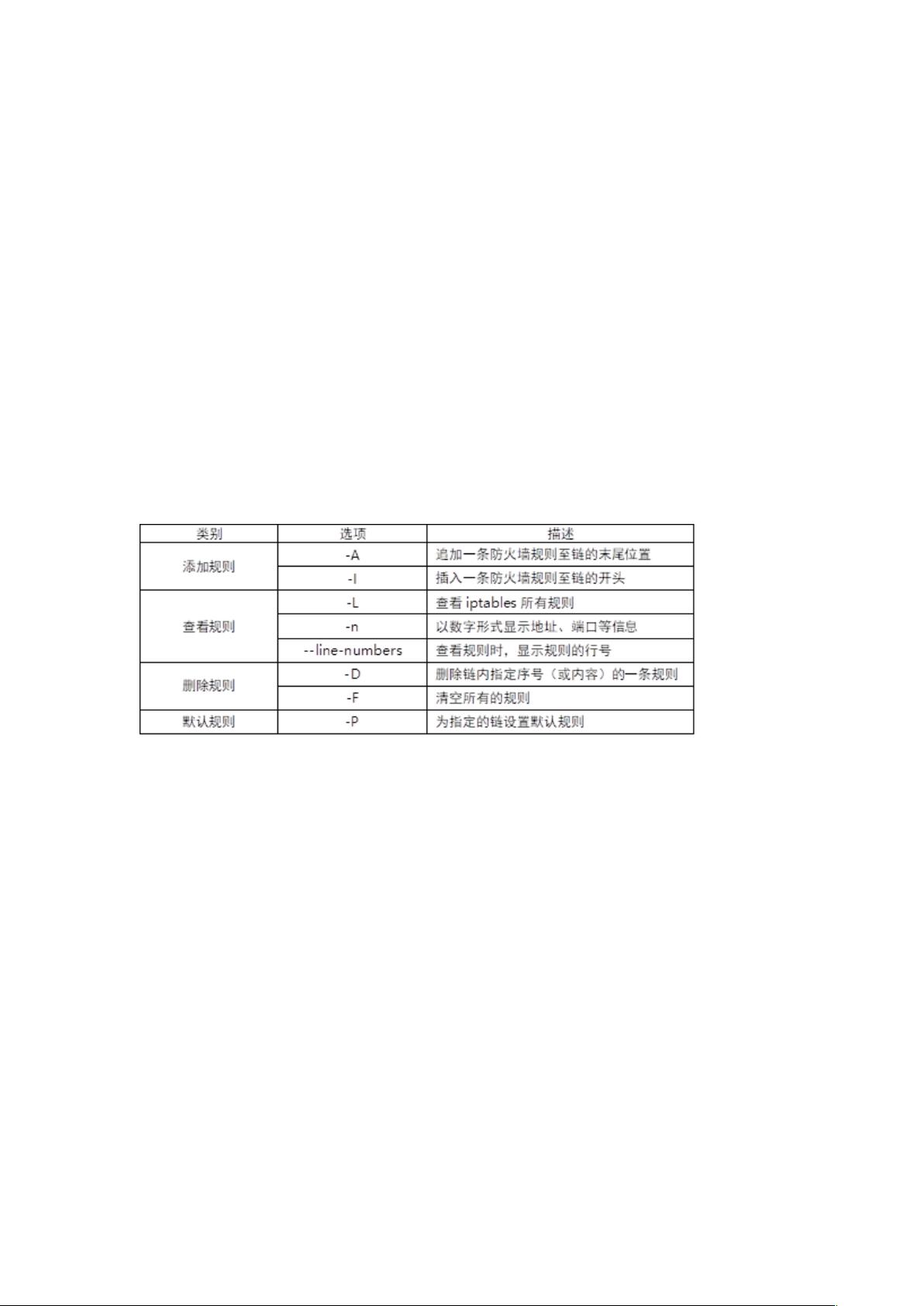

- 查看防火墙规则,使用`iptables -L`或`iptables -nL`命令列出所有规则。

- 添加规则,例如`iptables -I`或`iptables -A`用于在指定位置插入或追加规则。

- 删除和清空规则,`iptables -D`用于删除规则,`iptables -F`清空链上的所有规则。

2. **filter表控制**:

- filter表是iptables的默认表,主要用于包过滤。它包含INPUT、OUTPUT和FORWARD三个链,分别处理入站、出站和转发的数据包。

- 规则添加通常遵循`-A INPUT -p protocol -j ACTION`这样的格式,例如拒绝ICMP包`iptables -A INPUT -p icmp -j REJECT`或接受TCP包`iptables -A INPUT -p tcp --dport 80 -j ACCEPT`。

3. **扩展匹配**:

- iptables支持多种扩展匹配条件,如协议类型、端口号、MAC地址等,以更精确地控制数据包的过滤。

- 使用`--dport`、`--sport`等选项指定源或目的端口,`--src`、`--dst`指定源或目标IP地址。

4. **nat表典型应用**:

- nat表主要用于网络地址转换(NAT),包括源NAT(SNAT)和目的NAT(DNAT)。

- 案例4中配置SNAT实现共享上网,通过`iptables -t nat -A POSTROUTING -o eth0 -j MASQUERADE`将内部网络的出口IP地址替换为公网接口的IP,使内部主机能通过公网接口访问互联网。

5. **其他表与链**:

- raw表用于控制iptables是否进行状态跟踪,适用于某些特殊应用,如P2P软件。

- mangle表用于对数据包进行标记或修改,常用于QoS(服务质量)设置。

总结,iptables提供了一套完整的网络安全解决方案,通过创建和管理规则,可以实现复杂的网络策略。熟练掌握iptables的使用对于Linux系统管理员来说至关重要,能够有效保障网络环境的安全性和稳定性。在实际应用中,应根据网络需求制定合适的规则,并定期检查和调整,以保持最佳的网络安全防护。

点击了解资源详情

点击了解资源详情

点击了解资源详情

2022-08-08 上传

2021-05-15 上传

weixin_44834469

- 粉丝: 27

- 资源: 78

最新资源

- 网页常用英语命令说明

- Oracle PLSQL 编程手册(SQL大全)

- 开源报表系统birt学习指南

- ARM经典300问,值得下载收藏!

- MF RC500-高集成ISO14443A 读卡芯片

- GridView72绝技

- DIV+CSS布局大全

- JDBC AND JAVA .pdf

- Linux开发环境介绍.pdf

- java虚拟机简介 jvm介绍

- openGL材料设置入门

- linux零基础教程

- JPA 教程 -Java EE 5.0平台标准的ORM规范

- Linux Enterprise AS 4.0上安装Oracle 10G步骤.txt

- Altiris® 6 Client Management Suite™

- Windows Vista 双引导配置