Wireshark深度解析:DHCP与DNS通信协议

需积分: 9 32 浏览量

更新于2024-07-09

收藏 7MB PDF 举报

"这份实验报告主要探讨了使用Wireshark工具来分析DHCP(动态主机配置协议)和DNS(域名系统)的通信过程和消息格式。实验者需要在Ubuntu 16.04环境下安装Wireshark 2.6.6版本,并对DHCP和DNS的包进行详细分析。实验报告必须用英文编写,并在2021年5月30日22:00前提交。"

实验内容和步骤:

1. **Wireshark的配置与安装**

- 在Ubuntu 16.04操作系统上,需要安装Wireshark 2.6.6版本。这可以通过运行相应的命令来完成,确保系统能够捕获网络流量并解析协议信息。

2. **DHCP通信过程分析**

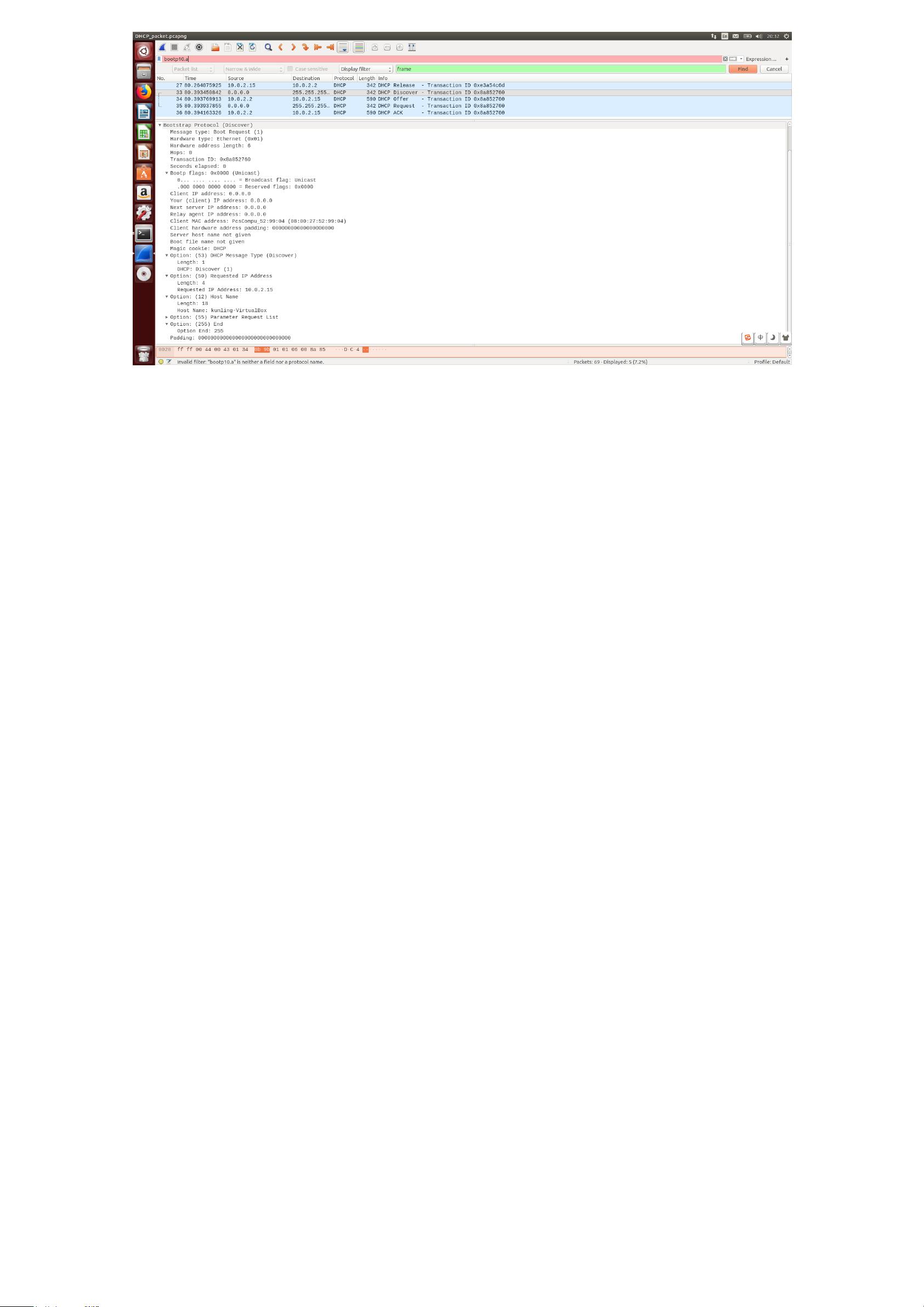

- 首先,设置过滤器为"bootp",以便只显示与DHCP相关的包。

- 分析过程分为两部分:一次性分析所有流程和分别分析。

- 一次性分析所有流程:通过执行`sudo dhclient -r; sudo dhclient`命令,同时释放和获取IP地址。

- 分别分析:先执行`sudo dhclient -r`释放IP,再执行`sudo dhclient`获取IP。

3. **DHCP操作详解**

- **DHCP Release**:当执行`sudo dhclient -r`时,客户端向服务器发送一个DHCP释放消息,表明它不再需要当前分配的IP地址。

- **DHCP获取IP**:之后,使用`sudo dhclient`命令,客户端会请求新的IP地址,服务器将回应一个DHCP Offer,接着客户端发送DHCP Request,最后服务器发送DHCP Acknowledge确认IP分配。

4. **关键参数及其含义**

- **Message type**:值为1表示是DHCP请求。

- **Transaction ID**:用于客户端匹配响应和请求的整数。

- **Client IP address**:DHCP客户端的IP地址,只有在BOUND、RENEW或REBIND状态时才填充。

- **Your (client) IP address**:0.0.0.0表示尚未分配,而在DHCPOFFER和DHCPACK中显示分配给客户端的IP地址。

- **Next server IP address**:未分配时显示为0.0.0.0,是下一个为DHCP客户端分配IP的服务器的IP地址。

实验报告应包含以上这些分析内容,并深入解释每个DHCP和DNS包的详细信息,如选项字段、源/目的IP地址、端口和其他相关元数据。此外,还应讨论如何识别和理解不同类型的DHCP和DNS消息,以及它们在网络通信中的作用。对于DNS,可以关注DNS查询和响应的过程,包括名称解析和资源记录类型等。通过这样的实验,学生能深入了解网络协议的工作原理,增强网络故障排查和分析能力。

2024-11-08 上传

2024-06-20 上传

146 浏览量

2019-10-20 上传

104 浏览量

273 浏览量

172 浏览量

118 浏览量

groundnut888

- 粉丝: 42

最新资源

- 昆仑通态MCGS嵌入版_XMTJ温度巡检仪软件包解压教程

- MultiBaC:掌握单次与多次组批处理校正技术

- 俄罗斯方块C/C++源代码及开发环境文件分享

- 打造Android跳动频谱显示应用

- VC++实现图片处理的小波变换方法

- 商城产品图片放大镜效果的实现与用户体验提升

- 全新发布:jQuery EasyUI 1.5.5中文API及开发工具包

- MATLAB卡尔曼滤波运动目标检测源代码及数据集

- DoxiePHP:一个PHP开发者的辅助工具

- 200mW 6MHz小功率调幅发射机设计与仿真

- SSD7课程练习10答案解析

- 机器人原理的MATLAB仿真实现

- Chromium 80.0.3958.0版本发布,Chrome工程版新功能体验

- Python实现的贵金属追踪工具Goldbug介绍

- Silverlight开源文件上传工具应用与介绍

- 简化瀑布流组件实现与应用示例