"RAID2020论文分享:威胁情报建模及网络攻击监测"

需积分: 0 21 浏览量

更新于2024-01-03

收藏 3.34MB PDF 举报

标题:网络威胁情报建模——基于异构图卷积网络的RAID2020论文总结

摘要:

网络威胁情报(CTI,Cyber Threat Intelligence)已经在业界广泛应用于抵御流行的网络攻击。CTI通常被用来形式化地理解威胁参与者,然而,对于针对大规模的网络进行可靠、高效建模的需求仍然存在。本文旨在总结北航老师在RAID 2020上发表的论文《Cyber Threat Intelligence Modeling Based on Heterogeneous Graph Convolutional Network》,该论文提出了一种基于异构图卷积网络的网络威胁情报建模方法。

第一部分:引言

网络攻击日益复杂和普遍,给信息安全和网络防御带来了巨大挑战。为了应对不断进化的网络威胁,研究人员提出了各种威胁情报模型。然而,现有的模型通常无法处理大规模网络,并且在对图数据的建模方面存在一定的局限性。为了解决这一问题,北航老师提出了一种基于异构图卷积网络的网络威胁情报建模方法。

第二部分:异构图卷积网络(Heterogeneous Graph Convolutional Network)

本节主要介绍异构图卷积网络的基本原理和相关研究成果。异构图卷积网络是一种用于建模复杂关系的图神经网络模型。文章中详细介绍了异构图卷积网络的数学表达方式和计算过程,并对该网络在威胁情报方面的应用进行了讨论。

第三部分:网络威胁情报建模方法

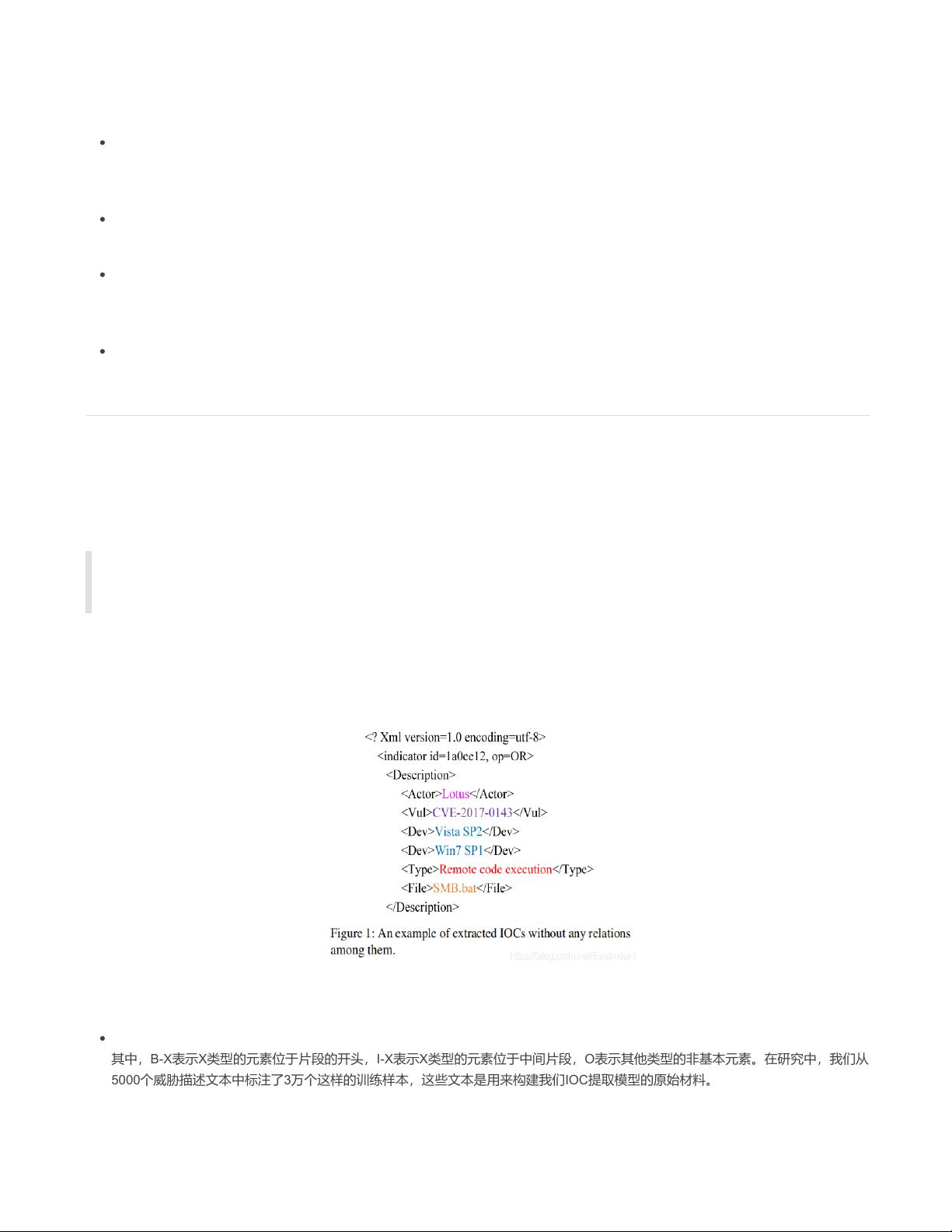

在本节中,作者详细介绍了基于异构图卷积网络的网络威胁情报建模方法。该方法首先将网络威胁数据构建为异构图,然后利用异构图卷积网络对威胁参与者进行建模。文中还介绍了数据预处理、网络结构设计和模型训练等关键步骤,并详细说明了各个步骤的具体实现方法。

第四部分:实验评估和结果分析

为了验证所提出的网络威胁情报建模方法的有效性,作者进行了一系列实验。文章中介绍了实验设计和实验环境,并对实验结果进行了详细的分析。实验结果表明,基于异构图卷积网络的网络威胁情报建模方法在准确性和效率方面都取得了显著的提升。

第五部分:讨论与展望

在本节中,作者对所提出的方法进行了深入讨论,并对未来的研究方向提出了展望。作者指出,虽然基于异构图卷积网络的网络威胁情报建模方法在解决大规模网络建模问题方面取得了良好的效果,但仍然有许多挑战和待解决的问题。未来的研究可以着重解决异构图数据的建模问题,进一步提升模型的性能。

总结:

本文总结了北航老师在RAID 2020上发表的论文《Cyber Threat Intelligence Modeling Based on Heterogeneous Graph Convolutional Network》。该论文提出了一种基于异构图卷积网络的网络威胁情报建模方法,通过实验证明了该方法在处理大规模网络和提升建模准确性方面的有效性。然而,该方法仍存在一些待解决的问题,需要进一步的研究和改进。希望本文对相关研究人员和网络安全领域的从业者有所帮助,并为未来的研究提供参考。

2017-10-18 上传

2017-10-18 上传

2017-10-16 上传

2021-08-21 上传

2021-05-26 上传

2018-05-29 上传

2021-02-09 上传

2021-08-22 上传

2019-08-09 上传

图像车间

- 粉丝: 37

- 资源: 296

最新资源

- ES管理利器:ES Head工具详解

- Layui前端UI框架压缩包:轻量级的Web界面构建利器

- WPF 字体布局问题解决方法与应用案例

- 响应式网页布局教程:CSS实现全平台适配

- Windows平台Elasticsearch 8.10.2版发布

- ICEY开源小程序:定时显示极限值提醒

- MATLAB条形图绘制指南:从入门到进阶技巧全解析

- WPF实现任务管理器进程分组逻辑教程解析

- C#编程实现显卡硬件信息的获取方法

- 前端世界核心-HTML+CSS+JS团队服务网页模板开发

- 精选SQL面试题大汇总

- Nacos Server 1.2.1在Linux系统的安装包介绍

- 易语言MySQL支持库3.0#0版全新升级与使用指南

- 快乐足球响应式网页模板:前端开发全技能秘籍

- OpenEuler4.19内核发布:国产操作系统的里程碑

- Boyue Zheng的LeetCode Python解答集