xscan网络安全实验:实战扫描与漏洞检测

网络安全实验报告 - xscan扫描技术详解

【实验目的】

本实验旨在通过使用网络检测工具xscan,让学生熟悉并掌握基本的网络安全扫描技术,了解如何发现和评估目标系统中的安全漏洞。学生需要操作xscan对指定IP范围内的网络设备进行服务探测、弱口令检测、远程操作系统识别以及漏洞扫描,以提升实战中的网络安全分析能力。

【实验内容】

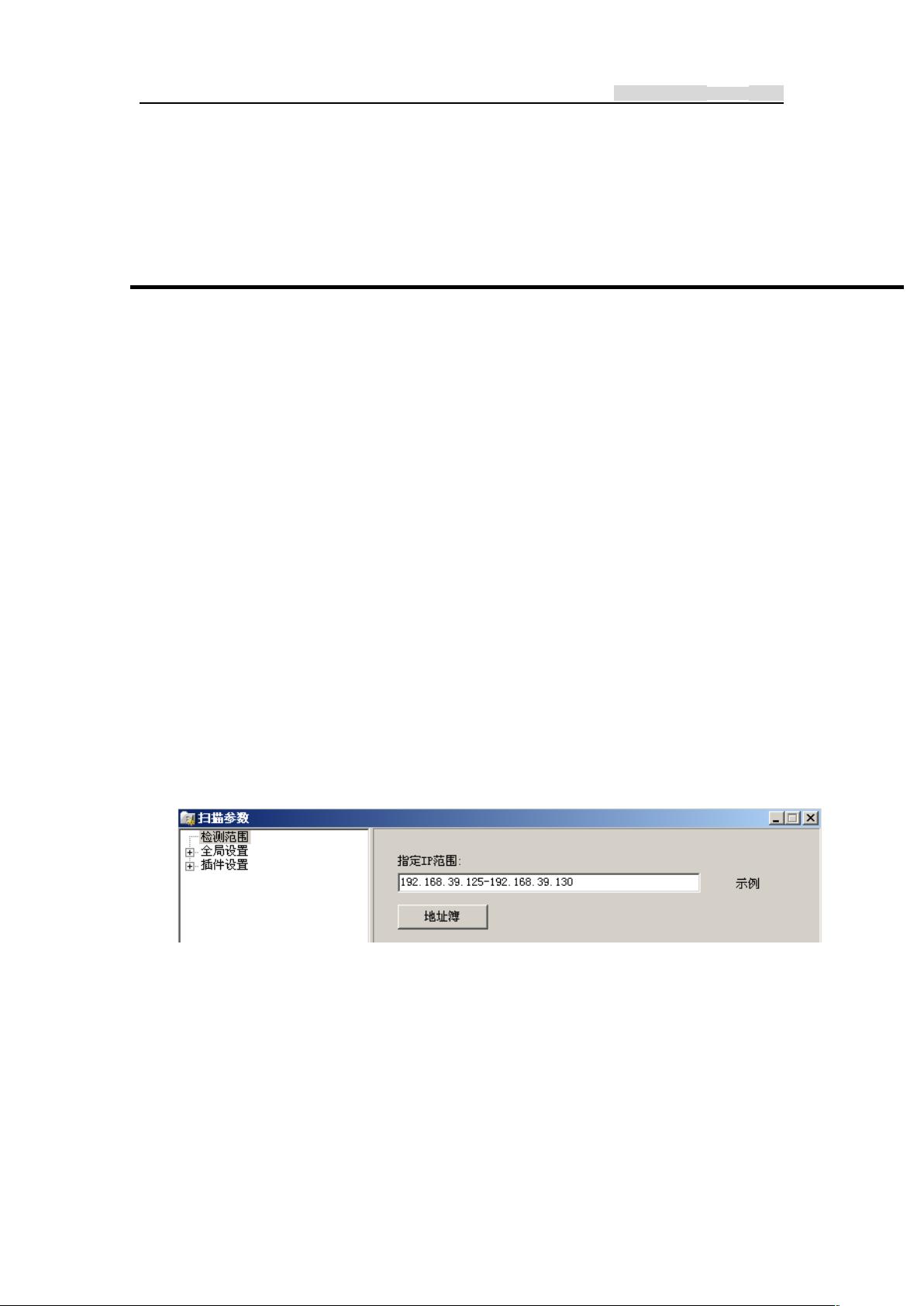

1. **设置与选择目标**:学生需要在xscan的“设置”中,配置目标IP范围,通常选择与自己相连的3-5个IP地址,以便对这些设备进行细致的扫描,涵盖开放服务、常见的弱口令服务(如Telnet、FTP、HTTP、NT-Server、SQL-Server等)、远程操作系统和漏洞检测。

2. **安装WinPCap**:作为底层网络数据包捕获工具,WinPCap是xscan的重要基础,学生需安装它来支持软件的工作。通过“工具”菜单中的“InstallWinPCap”命令进行安装。

3. **端口扫描**:xscan默认扫描一系列预设的TCP和UDP端口,包括但不限于21(FTP)、22(SSH)、80(HTTP)等。用户可以学习如何在“设置”中调整扫描参数,自定义或排除端口,以适应特定的需求。

4. **漏洞检测**:学生需要对自己的机器进行扫描,记录并分析扫描结果中的漏洞信息,评估系统的安全性。同时,他们还需要寻找是否存在弱口令,并尝试利用这些信息进行验证,如果可能,修改服务密码后重新扫描,检验口令更新的效果。

5. **字典扩展**:实验要求添加或导入用户自定义的用户名和密码字典,以增强弱口令检测的准确度。学生需要理解如何在软件提供的字典选项中增加数据,或直接输入扫描到的目标机器的已知账户信息进行测试。

【实验环境】

实验环境包括虚拟化软件VMware,操作系统Windows XP以及开发环境VC++,这为学生提供了安全的环境来进行实践操作,同时也确保了实验的可控性和可重复性。

【实验步骤与调试】

- 完成设置和IP范围的选择,确保正确配置各个扫描模块。

- 通过安装WinPCap确保底层通信功能正常。

- 了解并应用默认端口列表,根据需求调整扫描参数。

- 实施扫描并记录结果,对发现的漏洞进行分析和处理。

在整个过程中,学生不仅要学会使用xscan工具,还要培养问题排查和分析的能力,这在实际的网络安全工作中是非常关键的技能。通过这个实验,他们能够更深入地理解网络漏洞的检测原理和方法,为未来的网络安全工作打下坚实的基础。

506 浏览量

171 浏览量

545 浏览量

2022-06-27 上传

2021-12-02 上传

321 浏览量

2021-11-08 上传

243 浏览量

程_序_猿

- 粉丝: 22

- 资源: 24

最新资源

- roam-themez:漫游研究CSS主题

- IPO-Market-Forecasting

- flutter_smart_course:内置的智能课程应用程序

- Co1_out_Courseoutline_

- hbase-1.2.6

- 易语言-最新版PC微信2.8.0.121 hook源码分享

- 99taxis-recruitment

- MyTerm:平面UI RS232串行端口通信实用程序,可以以十六进制或ASCII格式显示接收到的数据,从而允许您配置连接参数

- 证书生成器:Python opencv程序,单击即可生成批量证书

- Data-Science-Experiments

- kodexplorer3.2无限制版

- Image Resizer-crx插件

- json2html-bookmarks:将Firefox书签从JSON转换为HTML格式(可以在其他浏览器中导入)

- 10kb-webserver-error-Pages

- wweir.github.io:温习江湖的个人博客

- 毕业设计-BOOT客户管理系统源码(免费、无需积分)