详解KCTF第六题:Repwn1,安全与编码综合挑战

需积分: 0 80 浏览量

更新于2024-07-01

收藏 2.52MB PDF 举报

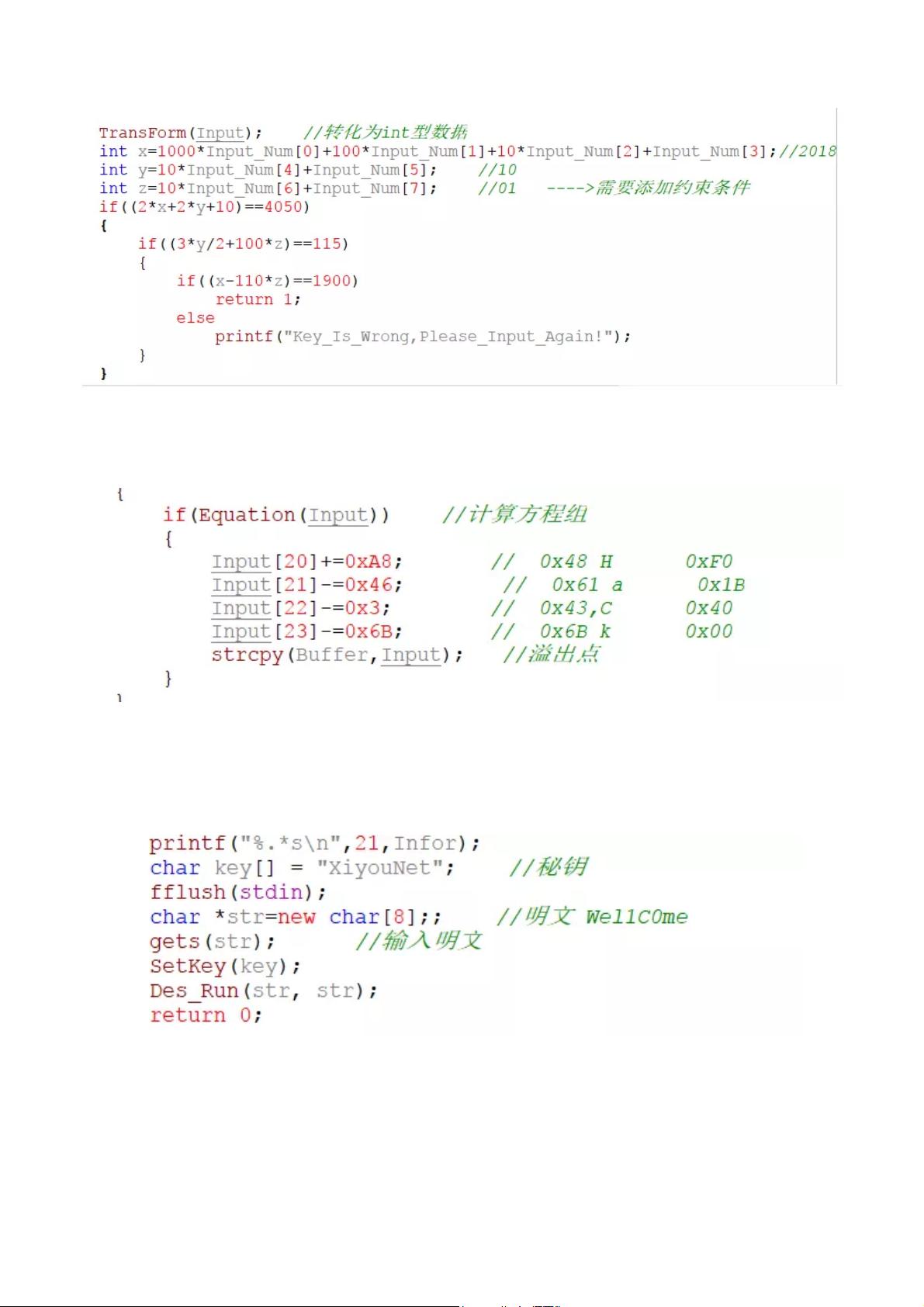

在2019年的KCTF晋级赛Q1中,第六题《REPWN》是一道引人深思的安全题目,吸引了2553名观众的关注。题目的出题者HaCky是一名来自西安某高校网络工程专业的学生,专注于病毒分析和内核研究,虽然初次参加KCTF,但在编码方面有所欠缺,希望得到大家的指导。这道题目巧妙地结合了pwn(指利用程序漏洞进行攻击)和re(逆向工程,用于分析程序的结构和行为)两个方面的挑战。

题目设计上,它没有采用过多的混淆和反调试技术,保持了相对友好的界面。主要流程简单,包含两层check,使得逆向思路清晰,降低了初级选手的入门难度。然而,为了提升挑战性,题目中融入了DES(Data Encryption Standard,数据加密标准)的元素。参赛者需要识别并处理DES加密,无论是人工还是借助工具,这要求选手具备一定的密码学知识。

计算题部分则避免了过于复杂的运算,让比赛更注重实际操作技能。题目要求参赛者构造溢出点,模拟真实环境中的漏洞利用,这不仅考验编码技巧,也锻炼了解决实际问题的能力。对于DES部分,作者建议使用更直接的方法,以降低难度,但同时也承认了自己在这方面的限制。

《REPWN》是一道全面考察参赛者安全技术综合能力的题目,包括但不限于代码阅读、逆向工程、密码学理解和漏洞利用技巧。对于参赛者来说,它既是个挑战,也是一个提升自身实力的良好机会。通过解决这样的题目,参赛者能够提升自己的安全编程和逆向分析能力,为今后在安全领域的发展打下坚实基础。

2022-08-08 上传

2022-08-08 上传

2022-08-03 上传

2022-08-03 上传

2022-08-03 上传

2021-10-29 上传

2022-08-03 上传

2021-12-07 上传

2018-11-14 上传

阿葱的葱白

- 粉丝: 30

- 资源: 311

最新资源

- SSM动力电池数据管理系统源码及数据库详解

- R语言桑基图绘制与SCI图输入文件代码分析

- Linux下Sakagari Hurricane翻译工作:cpktools的使用教程

- prettybench: 让 Go 基准测试结果更易读

- Python官方文档查询库,提升开发效率与时间节约

- 基于Django的Python就业系统毕设源码

- 高并发下的SpringBoot与Nginx+Redis会话共享解决方案

- 构建问答游戏:Node.js与Express.js实战教程

- MATLAB在旅行商问题中的应用与优化方法研究

- OMAPL138 DSP平台UPP接口编程实践

- 杰克逊维尔非营利地基工程的VMS项目介绍

- 宠物猫企业网站模板PHP源码下载

- 52简易计算器源码解析与下载指南

- 探索Node.js v6.2.1 - 事件驱动的高性能Web服务器环境

- 找回WinSCP密码的神器:winscppasswd工具介绍

- xctools:解析Xcode命令行工具输出的Ruby库