排查服务器入侵:11个关键步骤

版权申诉

169 浏览量

更新于2024-09-08

收藏 303KB DOC 举报

"11个步骤排查服务器是否被入侵"

在IT行业中,服务器的安全性是至关重要的,尤其是随着开源技术的普及。面对潜在的黑客攻击,运维人员需要具备快速识别和处理服务器被入侵的能力。以下是根据提供的内容,详细阐述的11个关键步骤来检查服务器是否遭受了入侵:

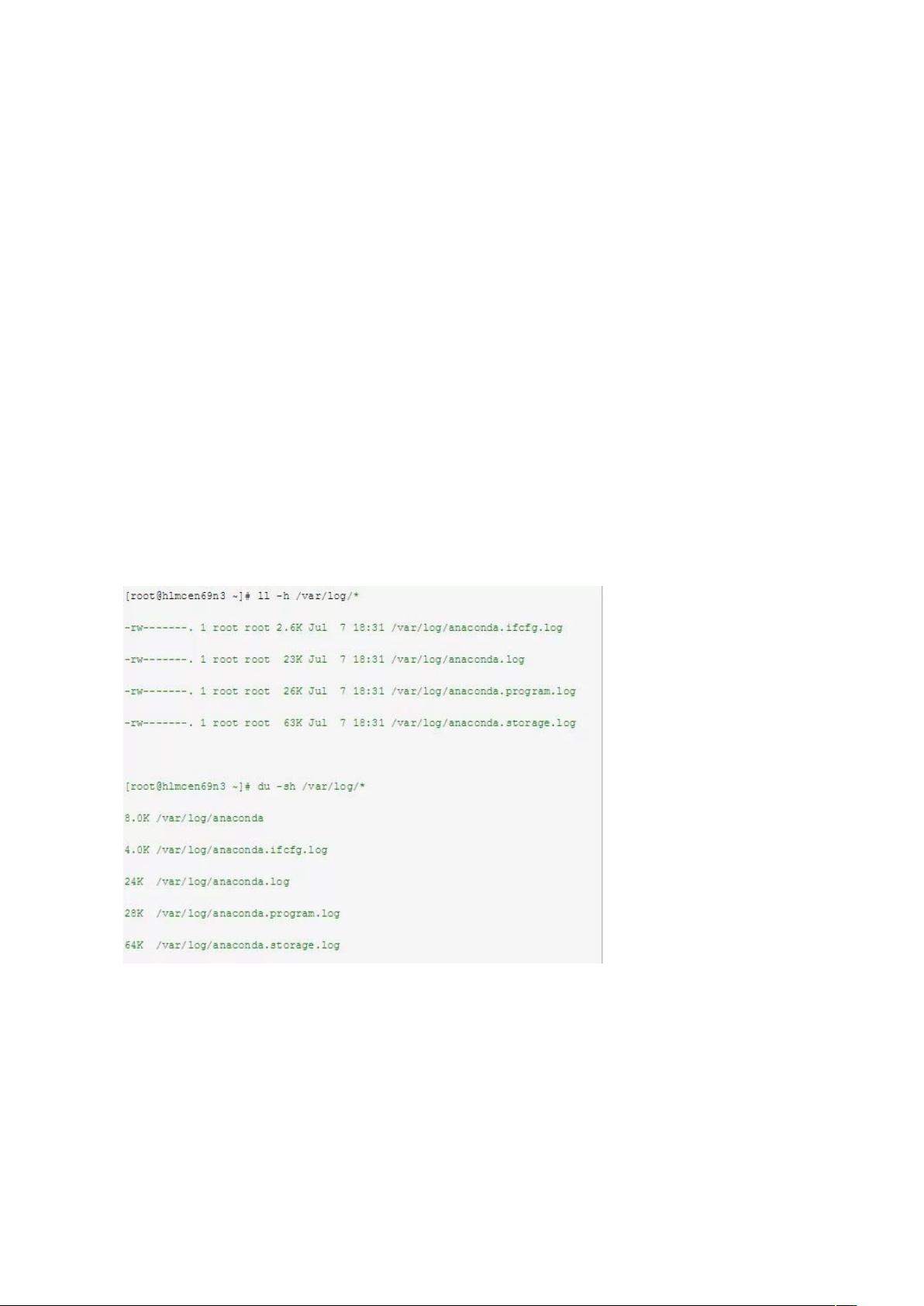

1. **检查日志文件**:入侵者可能试图删除或清空日志以掩盖痕迹。例如,可以查看`/var/log`目录下的各种日志文件,如`auth.log`、`syslog`等,确保它们没有被篡改或删除。

2. **分析用户账户**:入侵者可能创建新的用户账号。检查`/etc/passwd`和`/etc/shadow`文件,查看是否有未知的用户或异常的权限设置。

3. **验证密码文件**:如果密码文件被修改,可能会增加后门。对比这些文件的内容,确认所有条目都符合预期。

4. **审查登录记录**:通过`/var/log/lastlog`文件查看最近的成功登录和失败尝试,异常登录活动可能是入侵的迹象。

5. **监控当前在线用户**:使用`who`或`w`命令查看当前登录的用户,确认无未经授权的访问。

6. **追踪历史登录**:检查`/var/log/wtmp`文件,列出所有历史登录事件,寻找异常活动。

7. **检查用户连接时间**:通过`last`命令可以查看用户连接的持续时间,长时间未断开的连接可能是可疑的。

8. **分析网络流量**:使用`tcpdump`抓包或`iperf`分析网络流量,查找异常数据传输模式,这可能表明有恶意活动。

9. **查看安全日志**:`/var/log/secure`通常记录认证和授权事件,检查是否有异常登录或权限提升尝试。

10. **定位异常进程**:利用`top`或`ps`命令找出占用资源多或行为异常的进程,然后找到对应的脚本或二进制文件,可能隐藏在`/proc`目录下。

11. **恢复被删除文件**:如果确定服务器被入侵且重要文件被删除,可以通过在`/proc`目录下查找仍被进程引用但已从文件系统中删除的文件,有时可以找回这些文件。

在进行这些步骤时,记得定期更新系统,安装最新的安全补丁,并使用防火墙和入侵检测系统来增强防御。同时,定期备份重要数据,以便在发生入侵时能快速恢复。对于大型企业,可能还需要专门的安全团队来进行持续监控和响应。

2020-08-13 上传

2024-06-29 上传

2022-06-25 上传

2021-10-11 上传

2021-12-02 上传

2023-06-09 上传

2021-09-12 上传

2021-01-21 上传

2022-06-17 上传

天蝎兔Rabbit

- 粉丝: 34

- 资源: 843

最新资源

- 黑板风格计算机毕业答辩PPT模板下载

- CodeSandbox实现ListView快速创建指南

- Node.js脚本实现WXR文件到Postgres数据库帖子导入

- 清新简约创意三角毕业论文答辩PPT模板

- DISCORD-JS-CRUD:提升 Discord 机器人开发体验

- Node.js v4.3.2版本Linux ARM64平台运行时环境发布

- SQLight:C++11编写的轻量级MySQL客户端

- 计算机专业毕业论文答辩PPT模板

- Wireshark网络抓包工具的使用与数据包解析

- Wild Match Map: JavaScript中实现通配符映射与事件绑定

- 毕业答辩利器:蝶恋花毕业设计PPT模板

- Node.js深度解析:高性能Web服务器与实时应用构建

- 掌握深度图技术:游戏开发中的绚丽应用案例

- Dart语言的HTTP扩展包功能详解

- MoonMaker: 投资组合加固神器,助力$GME投资者登月

- 计算机毕业设计答辩PPT模板下载