广西大数据应用技术方案:Hadoop+MPP+RDB+流计算架构解析

版权申诉

14 浏览量

更新于2024-06-20

收藏 64.76MB DOCX 举报

"广西大数据应用专题开发技术方案详细探讨了大数据在智慧城市中的应用,涉及大数据设计架构、典型案例分析、系统架构体系、硬件环境、模块开发、分布式数据库、高可用性保障和多样化数据采集等方面。"

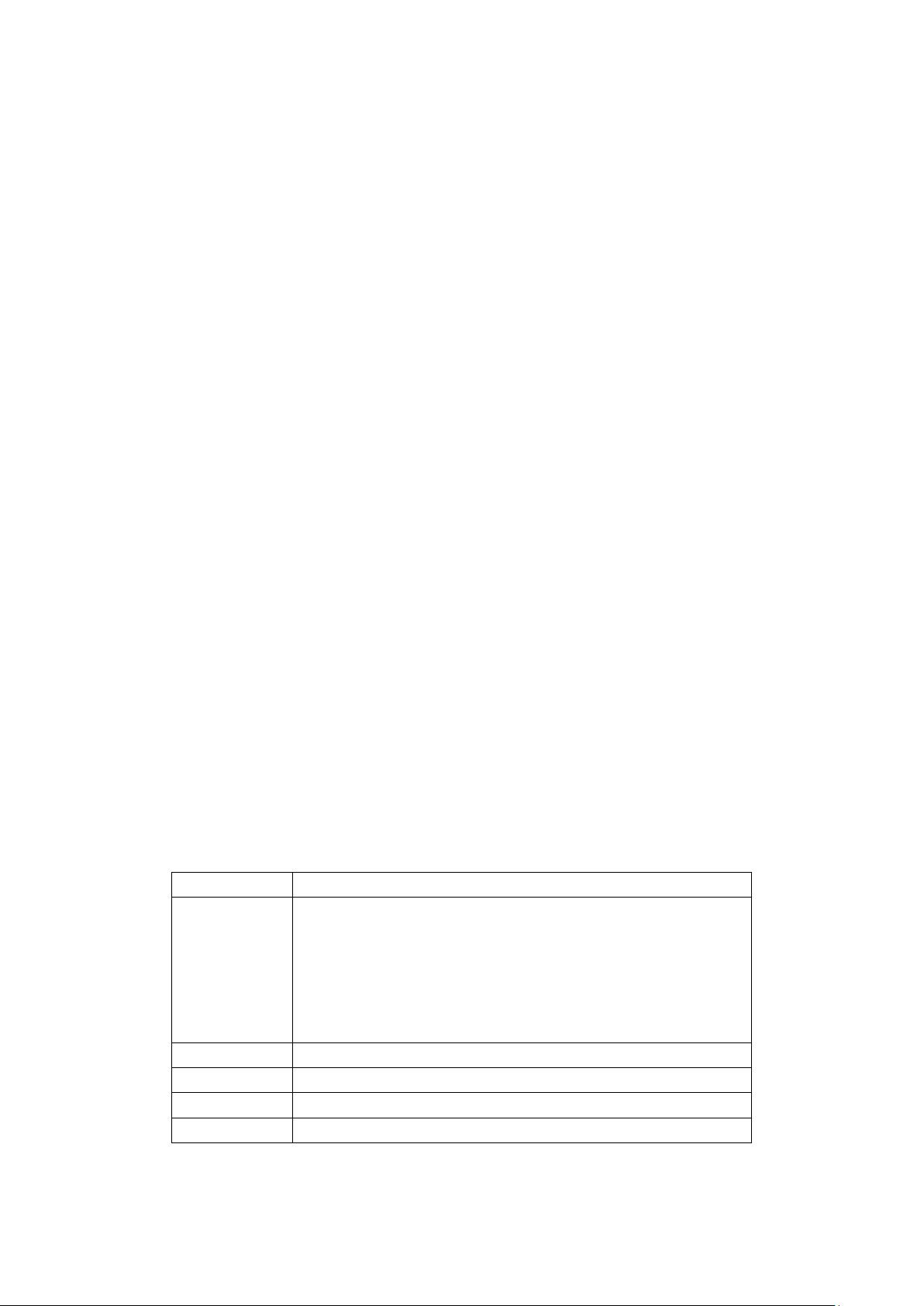

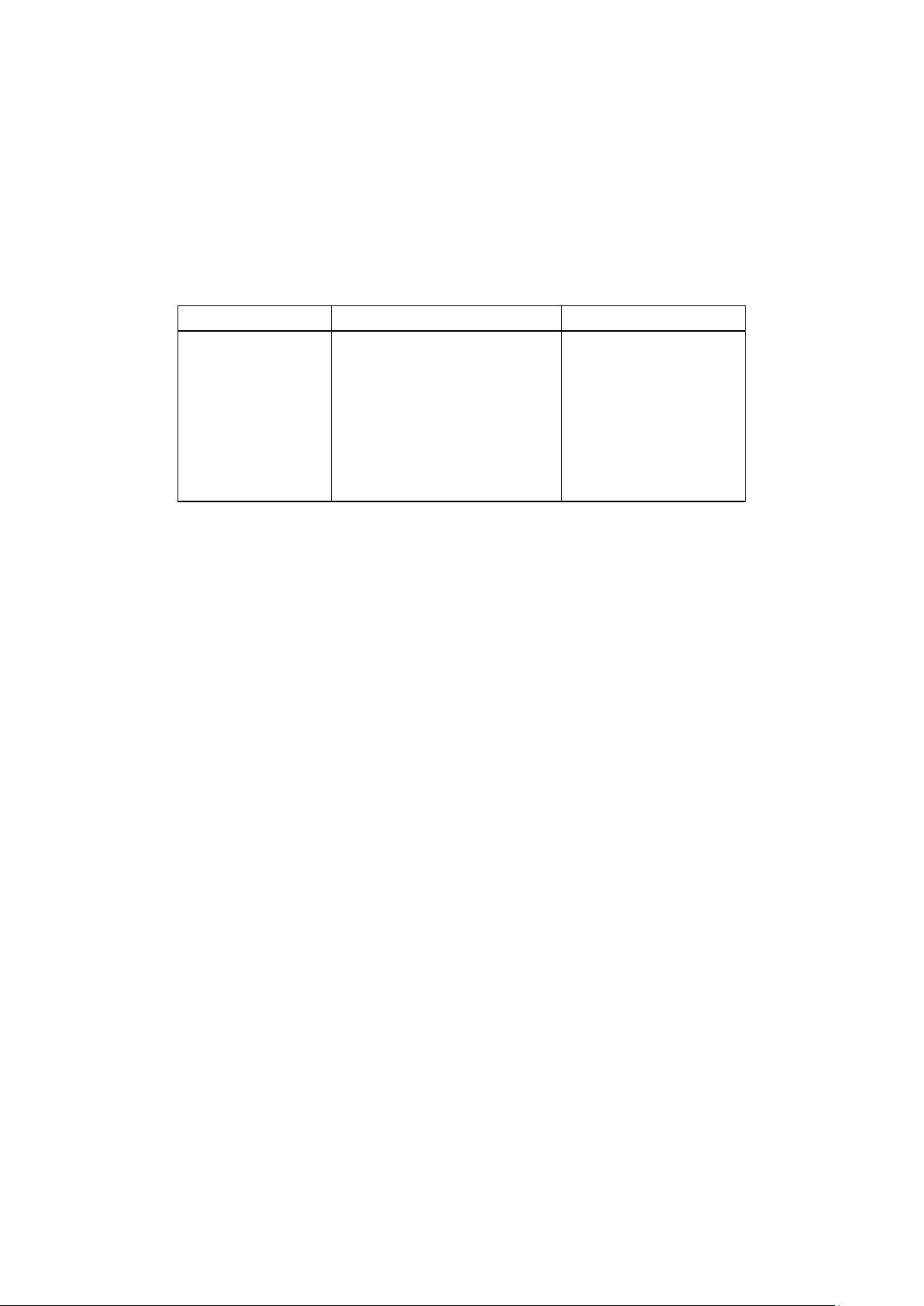

本技术方案详尽阐述了广西大数据应用的开发策略,旨在推动智慧城市的建设。在典型案例分析部分,提到了广东移动大数据关联分析服务项目,该项目展示了如何利用大数据技术处理实时和非实时数据,结合HADOOP、MPP、RDB和流计算等技术,构建开放共享的架构,满足不同类型的业务需求。

系统架构体系中,项目模块主要处理信令XDR数据、MR数据、PM数据和告警数据,通过数据合成、统计和分析,为上层应用提供数据支持。硬件层面,采用x86架构,由中国移动通信集团设计院统一管理,大唐移动负责搭建Hadoop大数据环境。

在大数据分布式模块设计中,系统基于Hadoop、Hive和Spark构建,支持线性扩展的分布式数据仓库。HDFS和Hive用于数据存储和管理,Spark则用于高效的数据分析。高可用性方面,"分布式核心域"采用主从结构,利用Zookeeper确保HDFS、YARN和HBase的高可用性,防止单点故障影响服务。

在程序开发上,系统运用Apache Felix作为OSGi容器,允许动态地安装、卸载和管理应用程序模块,支持多版本并发运行。在数据采集环节,系统支持Flume和Kafka组件完成离线和实时数据的采集,确保数据的全面性和实时性。

总体而言,该技术方案提供了一个全面的大数据应用开发框架,涵盖了从硬件选型、系统设计、数据处理到服务高可用性的各个方面,为智慧城市的建设和大数据应用提供了坚实的参考基础。

2021-05-24 上传

2023-10-11 上传

2023-10-11 上传

2023-07-04 上传

2021-10-14 上传

2022-06-21 上传

公众号:智慧方案文库

- 粉丝: 3109

- 资源: 1万+

最新资源

- 深入浅出:自定义 Grunt 任务的实践指南

- 网络物理突变工具的多点路径规划实现与分析

- multifeed: 实现多作者间的超核心共享与同步技术

- C++商品交易系统实习项目详细要求

- macOS系统Python模块whl包安装教程

- 掌握fullstackJS:构建React框架与快速开发应用

- React-Purify: 实现React组件纯净方法的工具介绍

- deck.js:构建现代HTML演示的JavaScript库

- nunn:现代C++17实现的机器学习库开源项目

- Python安装包 Acquisition-4.12-cp35-cp35m-win_amd64.whl.zip 使用说明

- Amaranthus-tuberculatus基因组分析脚本集

- Ubuntu 12.04下Realtek RTL8821AE驱动的向后移植指南

- 掌握Jest环境下的最新jsdom功能

- CAGI Toolkit:开源Asterisk PBX的AGI应用开发

- MyDropDemo: 体验QGraphicsView的拖放功能

- 远程FPGA平台上的Quartus II17.1 LCD色块闪烁现象解析