XSS-labs挑战解析:从Level1到Level3的攻破策略

需积分: 0 27 浏览量

更新于2024-06-30

收藏 7.55MB DOCX 举报

"xss-labs挑战(一) 1"

这篇内容主要介绍了XSS-labs的初阶挑战,包括Level1、Level2和Level3,这是一个用于学习和实践跨站脚本(XSS)攻击的在线平台。XSS攻击是网络安全领域常见的攻击手段,它允许攻击者在用户浏览器上执行恶意脚本,可能导致敏感信息泄露、会话劫持等问题。

0x00 XSS-labs简介

XSS-labs是针对XSS攻击的学习环境,提供了一系列的挑战关卡,帮助学习者理解XSS漏洞的原理和利用方式。作者在Gitee上分享了源码,方便下载和本地运行,以便进行实战练习。

0x01 Level1 - 无过滤机制

在这个级别,攻击者可以通过URL参数注入JavaScript代码。通过观察和修改URL中的参数,发现参数值直接影响页面内容。通过输入`<script>alert(/xss/)</script>`,页面将执行这个JavaScript代码,弹出一个警告框,证明了XSS漏洞的存在。

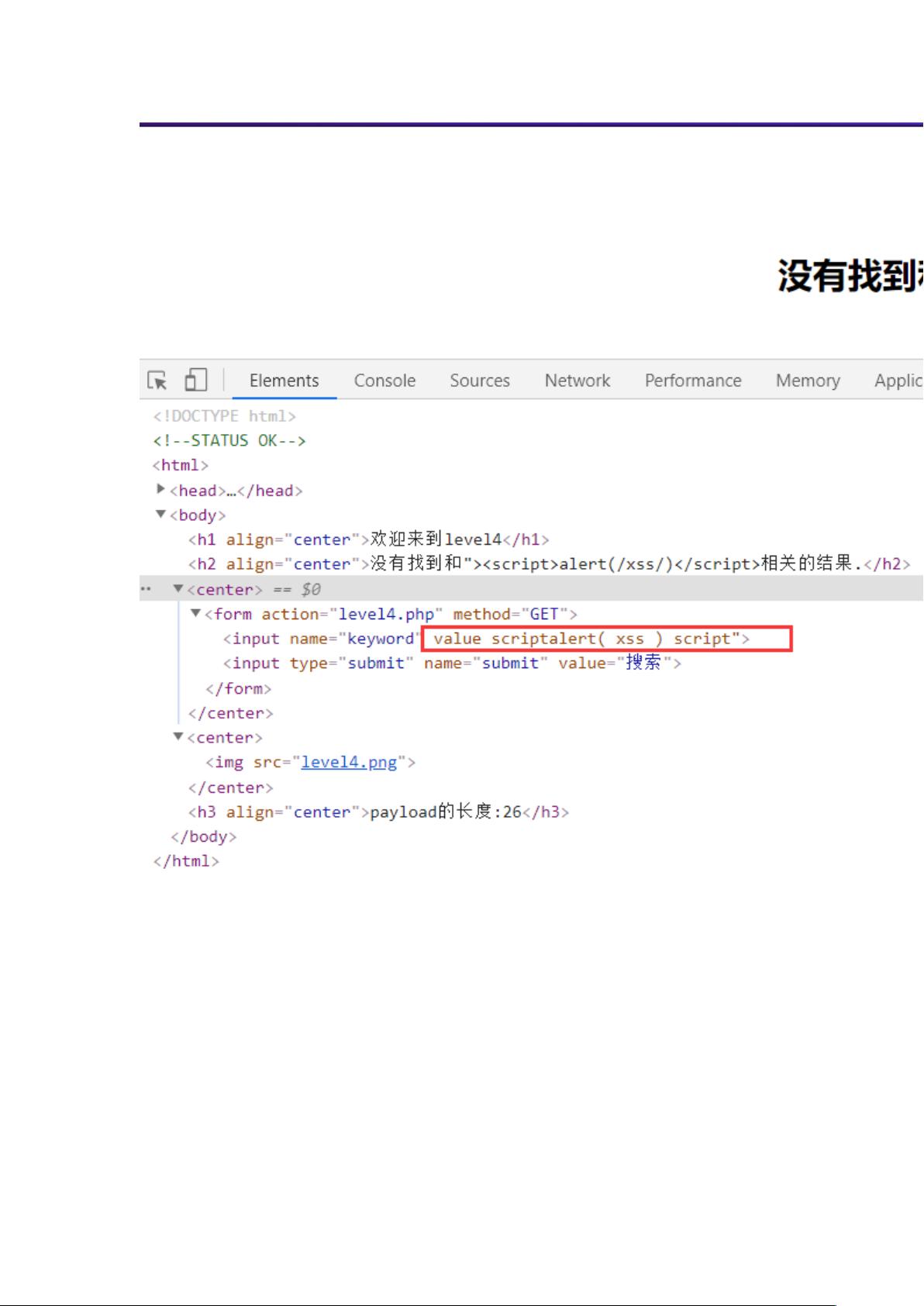

0x02 Level2 - 闭合标签

在Level2,系统对输入进行了HTML实体转义,防止了Level1的攻击方式。但通过在输入中添加`">`来闭合input标签,然后插入恶意脚本,如`"><script>alert(/xss/)</script>`,可以绕过转义机制,再次触发XSS。

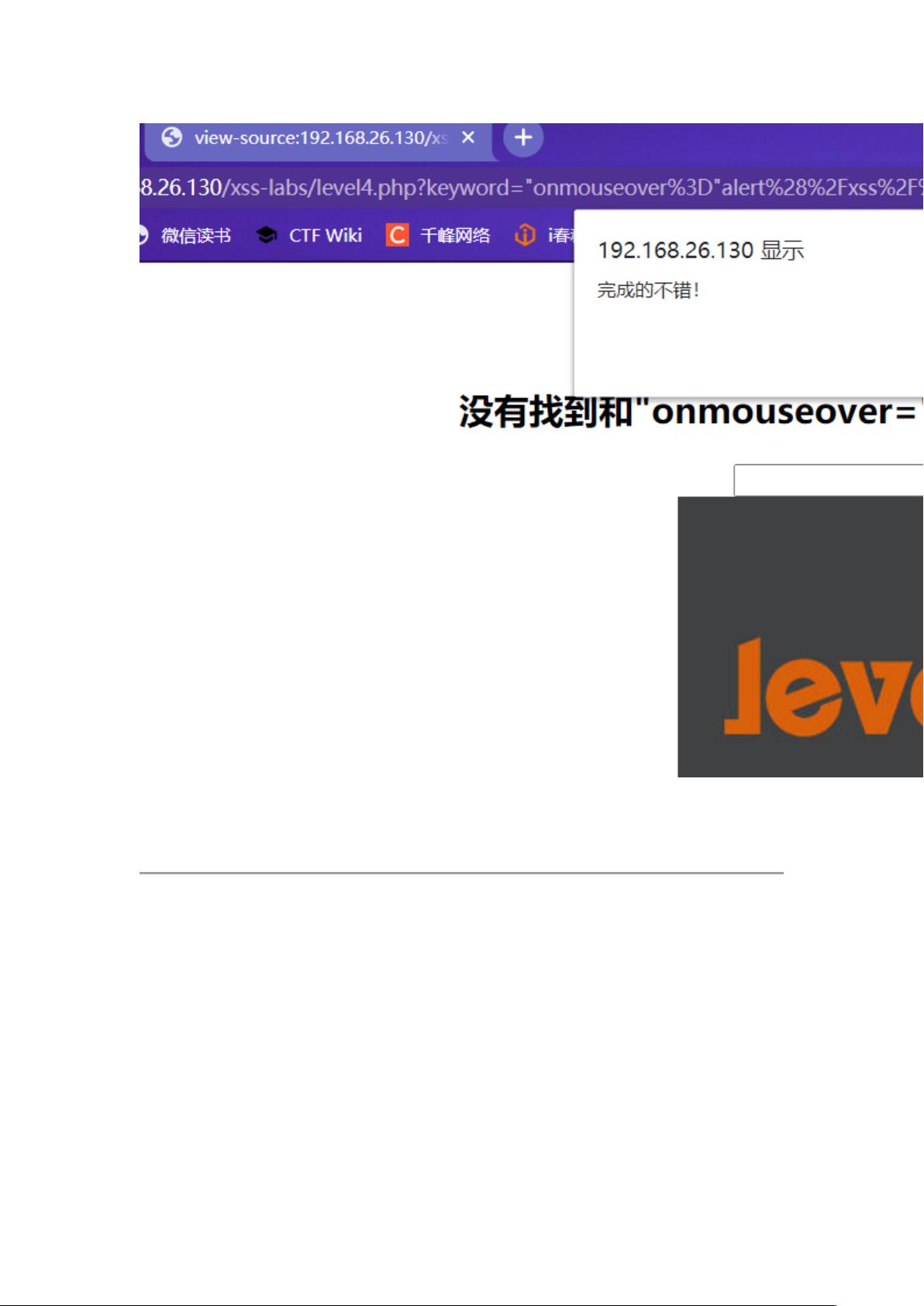

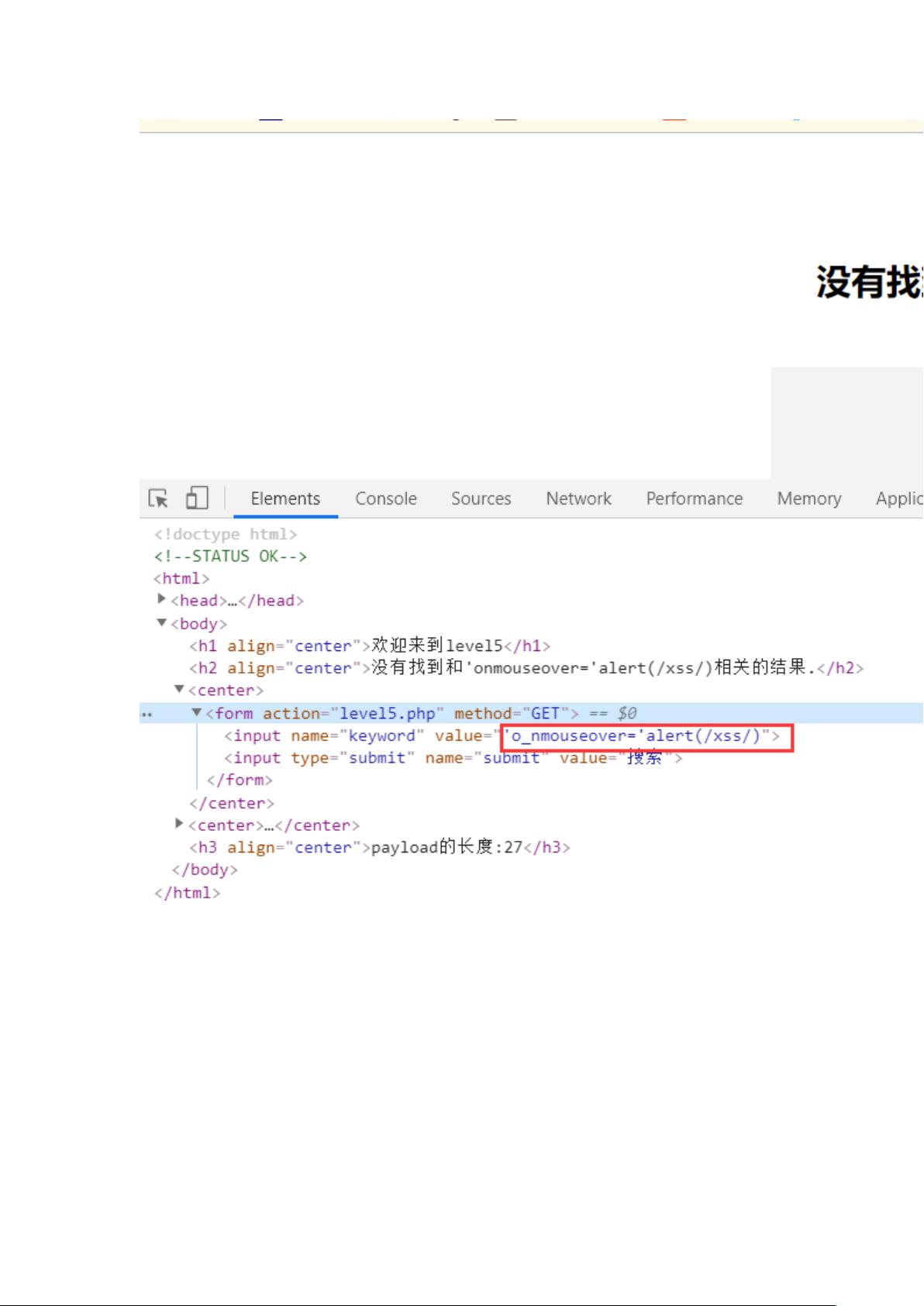

0x03 Level3 - 单引号闭合与htmlspecialchar()函数

在Level3,系统使用了PHP的`htmlspecialchars()`函数对输入进行了更严格的转义,包括双引号。这意味着我们需要采用其他方法来绕过防御。为了注入脚本,可以尝试使用单引号闭合,并结合`htmlspecialchar()`函数的特性,构造适当的payload来执行恶意代码。

在Level3的PHP源代码中,可以看到`htmlspecialchars()`函数被用来转义用户输入,以防止XSS攻击。然而,这种防护并不完全,因为攻击者可能找到其他方式来构造有效的XSS payload。

总结,这个挑战系列让学习者逐步了解如何在不同的防御策略下寻找和利用XSS漏洞。通过实践,可以深入理解XSS的工作原理,提高安全意识,并掌握防范此类攻击的方法。每个级别的解决方法都需要对HTML、JavaScript和PHP等Web开发技术有一定的理解,以及对XSS攻击模式的敏锐洞察。

2022-08-03 上传

2022-08-08 上传

2022-07-06 上传

2020-06-25 上传

2022-04-20 上传

2023-09-29 上传

2023-10-22 上传

2021-03-21 上传

2022-09-24 上传

天使的梦魇

- 粉丝: 39

- 资源: 321

最新资源

- C语言初级学习100例 pdf文件

- Linux内核完全注释(内核版本0.11)

- 银川技能大赛试题园区网

- display标签使用

- Apress Foundation Expression Blend 2 Building Applications in WPF and Silverlight 2008

- IC封装大全IC封装大全

- C#.net打包时自定义应用程序的快捷方式与卸载

- WinCC手册1.pdf

- 信息隐藏检测lsb matching

- CCNA笔记精简整理版

- Berkeley DB彻底了解(存取方式、各种API、例子)

- java实现的b/s权限管理系统----<下载不要分,回帖加1分,欢迎下载,童叟无欺>

- 悟透JavaScript

- 在Visual C#中使用XML指南之读取XML

- 解析.Net框架下的XML编程技术

- HTML超文本标记语言教程