Catalyst 9800无线控制器Web认证配置教程

需积分: 10 81 浏览量

更新于2024-07-14

收藏 1.37MB PDF 举报

本篇文档详细介绍了如何在Cisco Catalyst 9800无线控制器上配置Web认证功能,以增强网络安全性。配置过程针对的是特定环境下的9800WLCv16.10版本,涉及的组件包括Apache Web服务器、3802接入点以及Identity Services Engine (ISE) v2.2。以下是关键知识点的详细介绍:

1. **配置目标**:

文档的目标是为用户提供步骤指导,以便在9800WLCs上创建一个支持Web安全的SSID,确保只有经过认证的用户才能访问网络。

2. **先决条件**:

- 对9800WLC的一般配置有基本了解

- 熟悉访问控制列表(Access Control Lists, ACLs)

- 需要掌握使用的硬件和软件版本,如9800WLCv16.10,Apache Web服务器,以及ISE v2.2

3. **配置组件**:

- Apache Web服务器作为认证后的页面提供者

- 3802接入点作为用户连接的端点

- ISE用于身份验证和授权

4. **步骤与配置**:

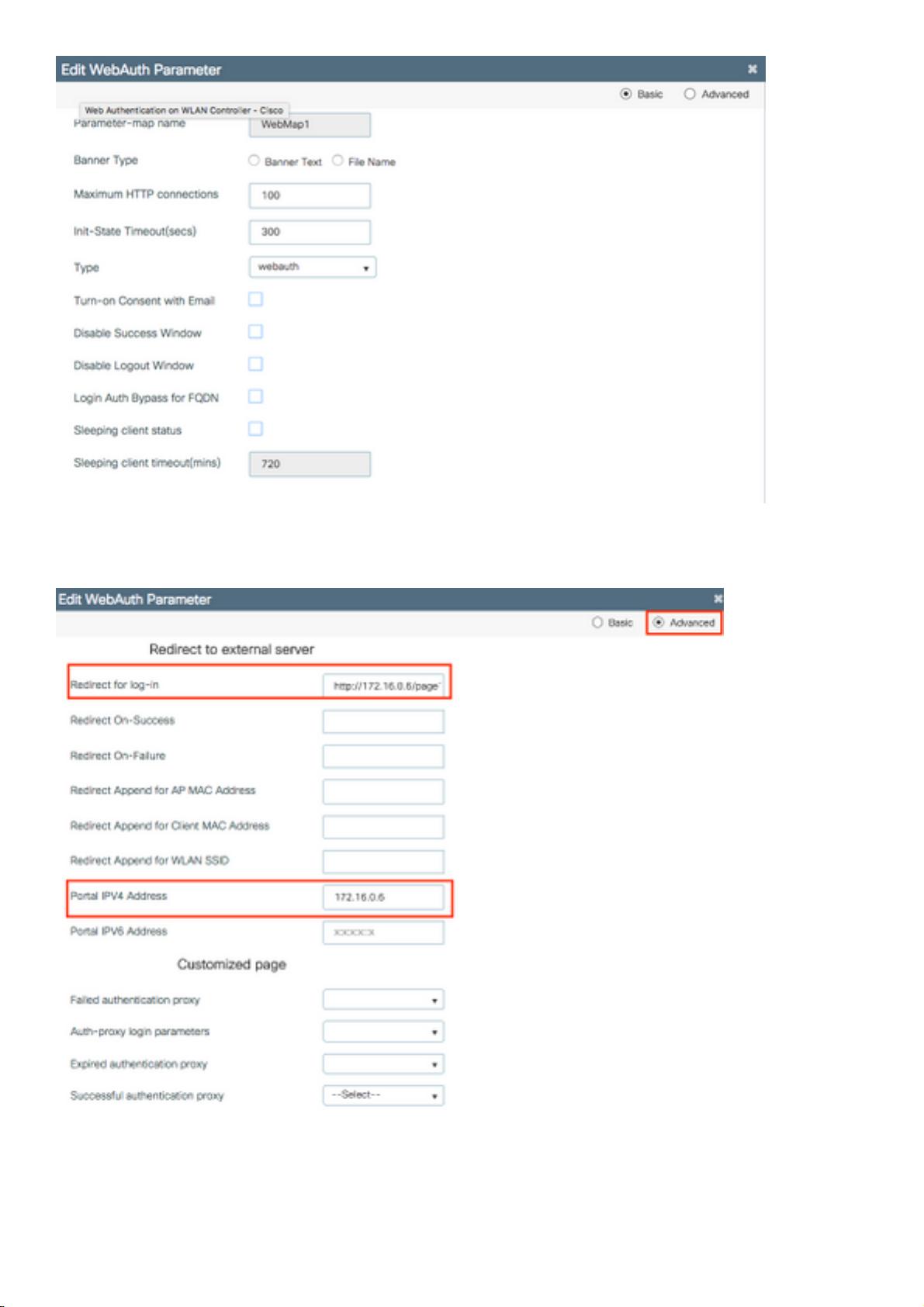

- 在GUI中,通过`Configuration > Security > Web Authentication`界面进行配置,设置参数如名称、最大失败连接数、初始状态超时和验证类型(webauth、authbypass等)。

- 可配置休眠客户端状态、禁用成功提示窗口等高级选项。

- 如果使用外部Web服务器,需要配置重定向URL和虚拟IPv4/IPv6地址,并允许HTTP和HTTPS流量自动添加到预验证ACL。

5. **CLI配置**:

- 通过命令行接口(CLI),可以使用`parameter-map type webauth`来创建或修改Web参数映射,设置相应的Web认证参数。

6. **注意事项**:

- 操作前确保设备处于默认配置,并理解每个命令可能带来的影响。

- 使用全局parameter-map来管理虚拟IPv4/IPv6地址、Webauth截获HTTPS、旁路门户等高级设置。

7. **故障排除**:

文档虽然没有列出详细的故障排除步骤,但读者应具备基本的网络诊断技巧,以便在配置过程中遇到问题时进行排查。

此文档提供了在Catalyst 9800无线控制器上实现Web认证的全面指南,旨在帮助管理员确保网络安全并优化用户体验。通过遵循文档中的步骤,网络管理员可以有效地配置Web认证策略,增强网络准入控制。

2021-04-13 上传

2021-04-13 上传

2021-04-13 上传

2023-02-13 上传

2021-02-01 上传

2021-11-23 上传

2023-09-20 上传

2021-08-20 上传

2021-08-20 上传

wszww132844

- 粉丝: 1

- 资源: 14

最新资源

- Java集合ArrayList实现字符串管理及效果展示

- 实现2D3D相机拾取射线的关键技术

- LiveLy-公寓管理门户:创新体验与技术实现

- 易语言打造的快捷禁止程序运行小工具

- Microgateway核心:实现配置和插件的主端口转发

- 掌握Java基本操作:增删查改入门代码详解

- Apache Tomcat 7.0.109 Windows版下载指南

- Qt实现文件系统浏览器界面设计与功能开发

- ReactJS新手实验:搭建与运行教程

- 探索生成艺术:几个月创意Processing实验

- Django框架下Cisco IOx平台实战开发案例源码解析

- 在Linux环境下配置Java版VTK开发环境

- 29街网上城市公司网站系统v1.0:企业建站全面解决方案

- WordPress CMB2插件的Suggest字段类型使用教程

- TCP协议实现的Java桌面聊天客户端应用

- ANR-WatchDog: 检测Android应用无响应并报告异常