"这篇文档探讨了XSS(跨站脚本)漏洞的寻找方法,重点关注客户端方面的安全隐患。文章提到了跨站脚本的两种形式,包括传统的XSS攻击和跨平台客户端的风险。同时,提到了同源策略在浏览器安全中的核心作用以及其限制。历史案例分析了腾讯QQ群和阿里旺旺客户端的XSS漏洞,强调了富文本格式如RTF和HTML在聊天软件中的应用可能带来的安全问题。"

在网络安全中,XSS攻击是一种常见的攻击手段,攻击者通过注入恶意脚本到用户信任的网页,进而窃取用户的敏感信息,如cookies。描述中的"一切输入都是有害的"提醒我们,对任何用户输入的数据都需要进行严格的过滤和验证。

1. **传统XSS攻击**:这类攻击通常发生在Web应用程序中,攻击者通过在论坛、评论等用户可编辑的区域插入恶意脚本,当其他用户访问这些页面时,恶意脚本被执行,可能导致身份盗用或数据泄露。

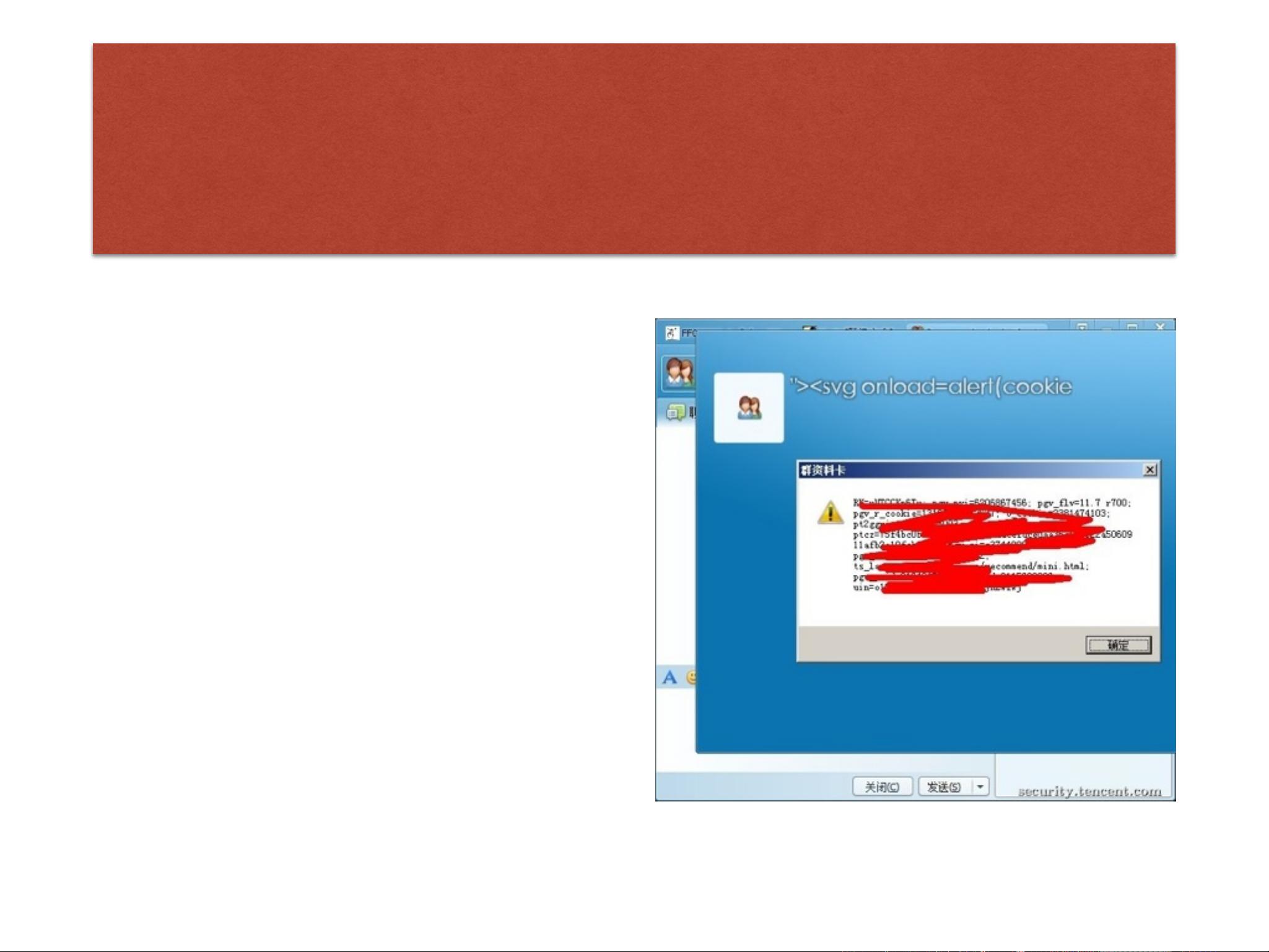

2. **跨平台客户端的安全隐患**:随着移动设备和桌面应用的普及,攻击者也开始关注这些平台。例如,腾讯QQ群的XSS漏洞利用了群资料名称的接口,通过修改群名插入payload,导致用户在查看群资料时触发跨站执行。而阿里旺旺客户端的XSS漏洞则与使用浏览器内核显示富文本聊天内容有关,攻击者可能通过篡改字体名等方式注入JavaScript代码。

3. **同源策略(SOP)**:这是浏览器实施的一种安全机制,限制了来自不同源的文档或脚本之间的交互。它定义了只有相同协议、域名和端口的资源才能互相通信,防止恶意脚本跨域获取或操作数据。然而,File域的特殊性使得某些客户端在加载本地资源时可能存在漏洞,攻击者可能因此获得更大的权限。

4. **历史案例**:腾讯QQ群和阿里旺旺的XSS漏洞展示了客户端应用在处理用户输入和富文本格式时的安全疏漏。这提示开发者不仅要关注服务器端的安全,客户端的安全同样重要。

5. **防御策略**:为了防范XSS攻击,开发者应实施以下措施:

- 对用户输入进行过滤和转义,避免恶意脚本执行。

- 使用Content-Security-Policy(CSP)来限制页面可以加载的资源。

- 使用HTTP-only cookies以防止通过JavaScript读取。

- 对敏感操作进行二次确认或验证码机制。

- 对客户端代码进行安全审计,及时修复已知漏洞。

6. **总结**:XSS攻击是网络安全领域的一大威胁,不仅存在于Web应用,也存在于各种客户端软件。开发者需要充分了解潜在的风险,并采取适当的防御措施,以确保用户数据的安全。同时,安全研究人员应持续关注新的攻击方式和技术,以便及时发现并修补漏洞。