理解OAuth2.0与OpenID Connect:授权与身份验证

需积分: 9 171 浏览量

更新于2024-07-15

收藏 1.09MB PDF 举报

"OAuth 和 OpenID Connect 的英文原理解析 v1.6 - KCDC"

OAuth2 和 OpenID Connect 是互联网安全领域中两个重要的标准协议,主要用于授权和身份验证。它们通常用于解决用户如何安全地允许第三方应用访问其在另一服务(如 Google 或 Facebook)上的个人数据,而无需直接分享其用户名和密码。这两个协议在现代 Web 应用和移动应用中扮演着关键角色,但同时也因为术语复杂和理解难度大而常常引发混淆。

OAuth2 主要关注的是授权问题,它提供了一种方式让一个用户(资源所有者)可以授权第三方客户端访问他们存储在特定服务(称为资源服务器)上的数据,而无需透露其登录凭据。在 OAuth2 中,有几个核心概念:

1. 资源所有者:即用户,拥有需要被访问的数据。

2. 客户端:需要访问资源所有者数据的应用或服务。

3. 授权服务器:处理授权流程并颁发令牌的服务器,通常是资源所有者的账户管理平台。

4. 资源服务器:存储用户数据的服务器,接收和响应客户端的请求。

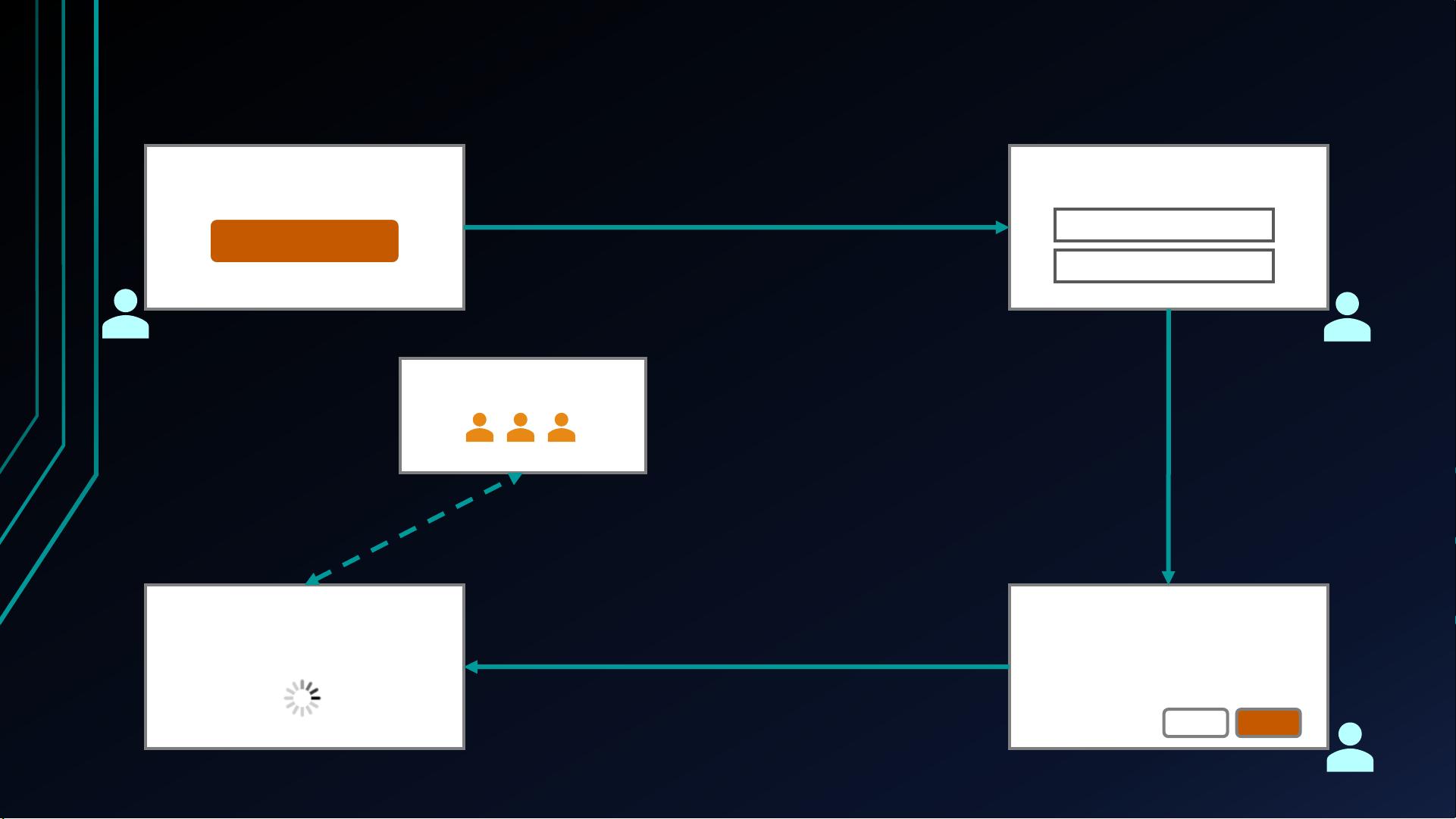

OAuth2 提供了多种授权流,其中最常用的是授权码流程。在这个流程中,用户首先在授权服务器上进行身份验证,然后同意授予客户端访问权限。授权服务器随后会向客户端发送一个授权码,客户端再用这个授权码换取访问令牌。

OpenID Connect 则是在 OAuth2 的基础上添加了一个身份验证层,使得第三方应用不仅可以获取访问权限,还可以验证用户的身份。在 OpenID Connect 中,最重要的令牌是 ID 令牌(JWT),它包含用户的认证信息,如用户 ID、用户名等。当用户通过 OAuth2 授权后,OpenID Connect 会返回一个 ID 令牌,客户端可以解码这个令牌来确认用户的身份。

在 OAuth2 和 OpenID Connect 的实际应用中,比如在描述中的示例中,用户想要允许 Yelp 应用访问他们的 Google 联系人信息。用户首先通过 Google 账户登录,授权 Yelp 访问其公开的个人资料和联系人数据。Google(作为授权服务器)会处理这个请求,如果用户同意,就会返回一个访问令牌给 Yelp(作为客户端),这样 Yelp 就能在用户授权的范围内访问 Google 联系人 API。

总结来说,OAuth2 是一种授权框架,允许用户安全地委托第三方应用访问他们存储在其他服务上的资源,而 OpenID Connect 则是在 OAuth2 上增加了一个身份验证机制,确保用户身份的正确性。两者结合使用,能够实现安全、便捷的单点登录(Single Sign-On, SSO)体验,同时保护用户的隐私和数据安全。

点击了解资源详情

点击了解资源详情

点击了解资源详情

2023-02-07 上传

2022-09-20 上传

2011-10-13 上传

2021-02-16 上传

2021-03-31 上传

2021-05-22 上传

nklinsirui

- 粉丝: 2305

- 资源: 3

最新资源

- 0564、压电式压力传感器的静态标定实验指导书.rar

- FPS_Movement_Rigidbody

- 易语言汇编代码求平方根-易语言

- Python库 | slipo-0.1.4-py3-none-any.whl

- echoTrek-数字延迟/回声-Arduino的音频效果-项目开发

- Data_structure-and-Algorithms:数据结构和算法课程_总结和归纳

- Stock-Utilities

- 0531、数显实验电源的制作.rar

- zapparReact三个光纤图像跟踪Webpack引导程序

- PhoneGap:PhoneGap - 移动应用程序

- react:学习React

- Hermes

- BankNoteAuthentication:使用多元线性回归解决钞票认证问题

- 使用汇编退出程序-易语言

- 0560、ATMEGA16单片机班培训实例.rar

- findbugs-annotations-1.3.9-1-API文档-中文版.zip