"SQLmap使用手册:数据库系统支持及安装指南"

需积分: 0 189 浏览量

更新于2024-01-17

收藏 2.32MB PDF 举报

SQLmap使用手册

SQLmap是一种用于测试和利用SQL注入漏洞的开源工具。它支持多种数据库系统,包括MySQL、Oracle、PostgreSQL、MSSQL等。本手册将介绍SQLmap的入门、安装和使用方法。

一、入门

1.1 SQLmap简介

SQLmap是一款功能强大且广泛使用的自动化SQL注入工具。它能够发现和利用数据库中的各种漏洞,并提供多种方法进行进一步的渗透测试。

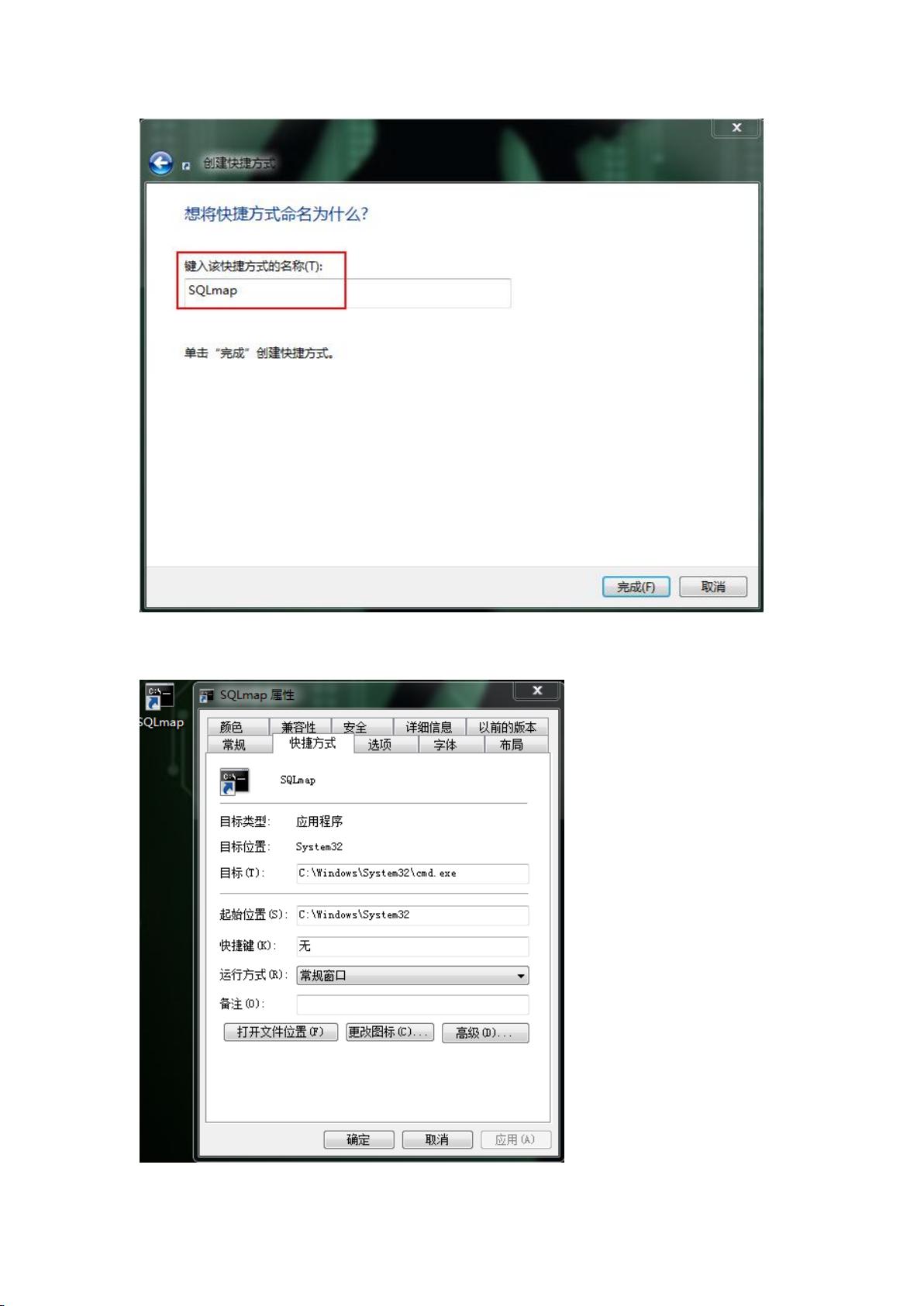

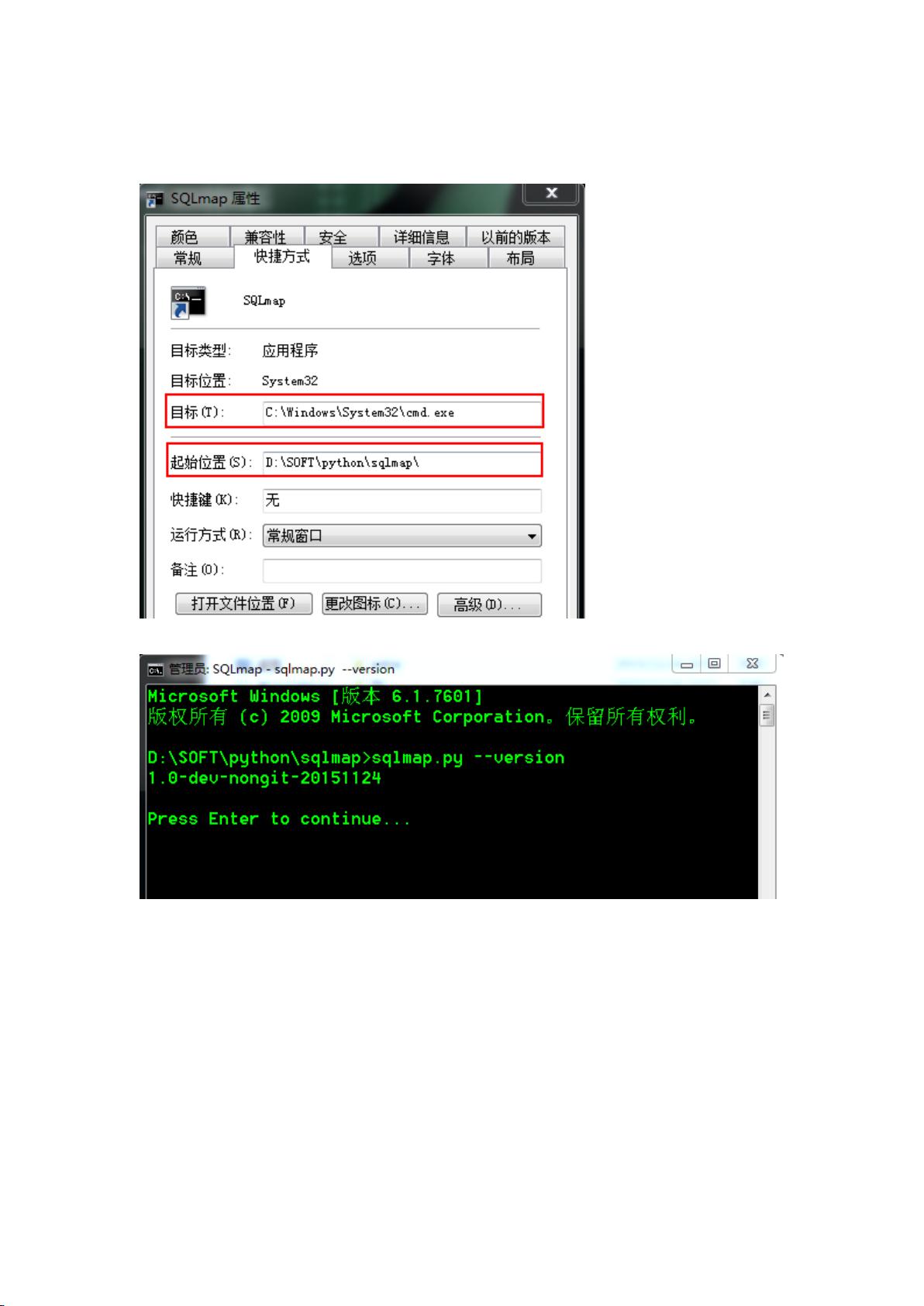

1.2 SQLmap安装

安装SQLmap非常简单,只需按照以下步骤进行即可:

2. Ubuntu下安装SQLmap

2.1 安装Python和pip

在Ubuntu系统中,首先需要安装Python和pip。打开终端,并输入以下命令进行安装:

sudo apt-get install python python-pip

2.2 安装SQLmap

安装完Python和pip后,输入以下命令进行SQLmap的安装:

sudo pip install sqlmap

二、使用手册

2.1 基本用法

SQLmap的基本用法非常简单。只需输入以下命令即可开始使用:

python sqlmap.py [options]

其中options为各种参数和选项,用户可以根据需要进行设置。

2.2 扫描目标

在使用SQLmap之前,需要先指定需要扫描的目标,在命令中加入以下参数:

-u URL:指定目标URL,例如:-u "http://example.com/page.php?id=1"

-l FILE:从指定文件中读取目标URL,例如:-l targets.txt

--batch:执行批量扫描,例如:--batch targets.txt

更多扫描参数和选项,请参考SQLmap的官方文档。

2.3 扫描选项

SQLmap提供了多种扫描选项,用于进一步指定扫描参数和设置。以下是一些常用的扫描选项:

--dbms:指定目标数据库管理系统,例如:--dbms MySQL

--level:指定扫描的深度,例如:--level 2

--risk:指定扫描的风险级别,例如:--risk 3

--threads:指定使用的线程数,例如:--threads 10

更多扫描选项,请参考SQLmap的官方文档。

2.4 检测注入点

SQLmap可以自动检测目标是否存在SQL注入漏洞。使用以下参数进行检测:

--identify-waf:检测目标是否使用了Web应用程序防火墙

--technique:指定使用的检测技术,例如:--technique=BEUSTQ

--level:指定检测的深度,例如:--level 3

更多检测参数和选项,请参考SQLmap的官方文档。

2.5 数据库指纹

SQLmap可以对目标数据库进行指纹识别,以确定其类型和版本信息。使用以下参数进行数据库指纹识别:

--fingerprint:对目标进行指纹识别

--dbms:指定目标数据库管理系统,例如:--dbms MySQL

更多数据库指纹参数和选项,请参考SQLmap的官方文档。

2.6 数据库数据提取和渗透

SQLmap支持从目标数据库中提取数据,并进行进一步的渗透测试和攻击。以下是一些常用的参数和选项:

--dump:提取数据库中的数据

--table:指定需要提取的数据表,例如:--table users

--columns:指定需要提取的列名,例如:--columns username,password

--where:指定过滤条件,例如:--where "id=1"

更多数据提取和渗透参数和选项,请参考SQLmap的官方文档。

三、总结

SQLmap是一款功能强大且易于使用的自动化SQL注入工具。本手册介绍了SQLmap的入门、安装和使用方法,包括扫描目标、扫描选项、检测注入点、数据库指纹和数据库数据提取等方面的内容。

使用SQLmap可以帮助安全测试人员快速发现和利用SQL注入漏洞,提高渗透测试的效率和准确性。但需要注意的是,在进行测试时务必遵守法律和道德规范,确保测试行为的合法性和合理性。

2022-08-03 上传

2022-06-10 上传

2024-01-13 上传

2023-07-04 上传

2022-08-03 上传

2022-08-03 上传

透明流动虚无

- 粉丝: 41

- 资源: 306