基于机器学习的密码学误用检测方法及其挑战

版权申诉

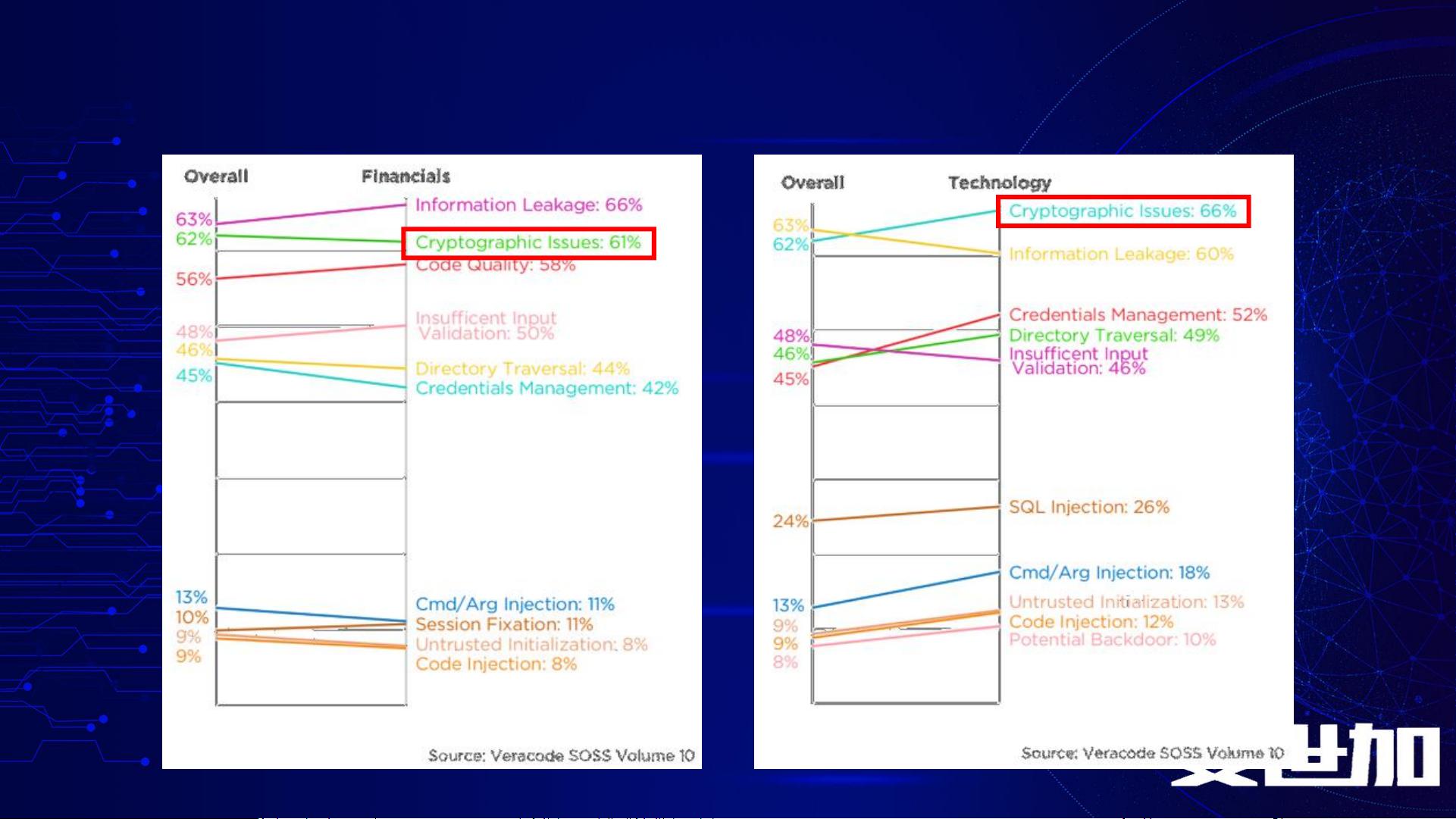

本文档探讨了"基于机器学习的密码学误用的检测"这一主题,重点关注在金融和科技应用领域常见的密码学漏洞,并介绍了如何利用机器学习技术来提高密码学安全的监控和保护。作者黄智聪来自阿里巴巴,文中提到的密码学误用主要包括过时的加密算法(如DES、AES/ECB、MD5)、静态秘密(硬编码密钥、静态IV/Salt、时间),弱密钥(如RSA1024、DH1024、EC160),以及不规范的编码(如PBE密钥衍生不足1000轮)。

文档特别提到了几个相关的研究工作,如CryptoLint、CRYSL、CryptoGuard、Coverity、CRYLOGGER等,这些工具或方法旨在通过静态规则检查或模型分析来检测密码学误用。例如,CryptoLint侧重于静态规则,拥有6个规则但可能有误报问题;CRYSL则更为严格,提供23条规则,同时支持过时算法、静态秘密和弱密钥检测。CryptoGuard在规则数量上少于前两者,但在可解释性和可扩展性方面表现出色。

然而,每种方法的精细度和准确性并不完全由规则数量决定,因为误报率和召回率也起着关键作用。比如,SO1和SO2虽然没有提供具体的规则数量,但可能通过模型方法减少了误报。Coverity的静态检测规则数量为6,其误报情况未在文中明确说明,但可能存在不确定性。

基于规则的检测器,如BrokenCrypto示例所示,通过实例展示了如何通过Java API使用过时的AES算法进行加密。这样的检测器通常依赖于预先定义的规则集,而机器学习方法则能自动学习模式,从而提高误用检测的准确性和鲁棒性。

此外,文章还关注了误报问题,即某些正常行为被错误地识别为误用,这对于任何安全检测工具都是一个挑战。可扩展性是另一个重要的考量因素,这意味着检测器是否能够适应不断变化的威胁环境,轻松添加新的检测类型。

本研究深入剖析了机器学习在密码学误用检测中的应用,提供了现有工作的比较和未来研究方向,有助于密码学实践者提升系统的安全性,并减少潜在的风险。

2021-09-24 上传

2021-09-24 上传

2021-09-24 上传

754 浏览量

1558 浏览量

1055 浏览量

1789 浏览量

985 浏览量

智慧化智能化数字化方案

- 粉丝: 586

- 资源: 1万+

最新资源

- 新型智能电加热器:触摸感应与自动温控技术

- 社区物流信息管理系统的毕业设计实现

- VB门诊管理系统设计与实现(附论文与源代码)

- 剪叉式高空作业平台稳定性研究与创新设计

- DAMA CDGA考试必备:真题模拟及章节重点解析

- TaskExplorer:全新升级的系统监控与任务管理工具

- 新型碎纸机进纸间隙调整技术解析

- 有腿移动机器人动作教学与技术存储介质的研究

- 基于遗传算法优化的RBF神经网络分析工具

- Visual Basic入门教程完整版PDF下载

- 海洋岸滩保洁与垃圾清运服务招标文件公示

- 触摸屏测量仪器与粘度测定方法

- PSO多目标优化问题求解代码详解

- 有机硅组合物及差异剥离纸或膜技术分析

- Win10快速关机技巧:去除关机阻止功能

- 创新打印机设计:速释打印头与压纸辊安装拆卸便捷性