SonarQube是一款强大的静态代码分析工具,主要用于检测软件开发过程中的缺陷,包括但不限于代码质量、错误、漏洞和安全热点问题。它通过执行预先定义的规则集合来评估代码,这些规则根据不同的领域和严重程度进行分类。本文将详细介绍SonarQube的静态缺陷识别规则,并结合开源项目Apache和Google,以及亿通定制版的案例,来深入解析规则类型、优先级以及它们在实际项目中的应用和修复情况。

1. **静态缺陷规则介绍**

- **代码气味 (CodeSmell)**: 代表代码质量可维护性方面的问题,例如方法的复杂度过高,可能导致代码难以理解和维护。例如,规则`CognitiveComplexityofmethodsshouldnotbetoohigh`就是针对这一类问题的,旨在限制方法的思维复杂度。

- **错误 (Bug)**: 主要关注代码的可靠性,如`Zeroshouldnotbeapossibledenominator`规则,防止除以零的错误。这类规则通常关注可能引发运行时异常的代码片段。

- **漏洞 (Vulnerability)**: 关注安全领域的缺陷,如`ServercertificatesshouldbeverifiedduringSSL/TLSconnections`,确保安全连接中证书的有效性,防止潜在的安全威胁。

- **安全热点 (SecurityHotspot)**: 这些是高度关注的安全问题,如`UsinghardcodedIPaddressesissecurity-sensitive`,指出硬编码IP地址可能导致安全风险。严重程度分为Info、Minor、Major、Critical和Blocker五个级别,分别表示影响范围和修复紧迫性。

2. **规则类型和优先级介绍**

SonarQube提供了一系列预定义的规则,其严重程度按从轻到重排列,帮助开发者根据业务需求和项目标准选择关注的重点。默认规则集分布情况反映了SonarQube对不同类型的缺陷的关注程度。

3. **静态缺陷历史数据分析**

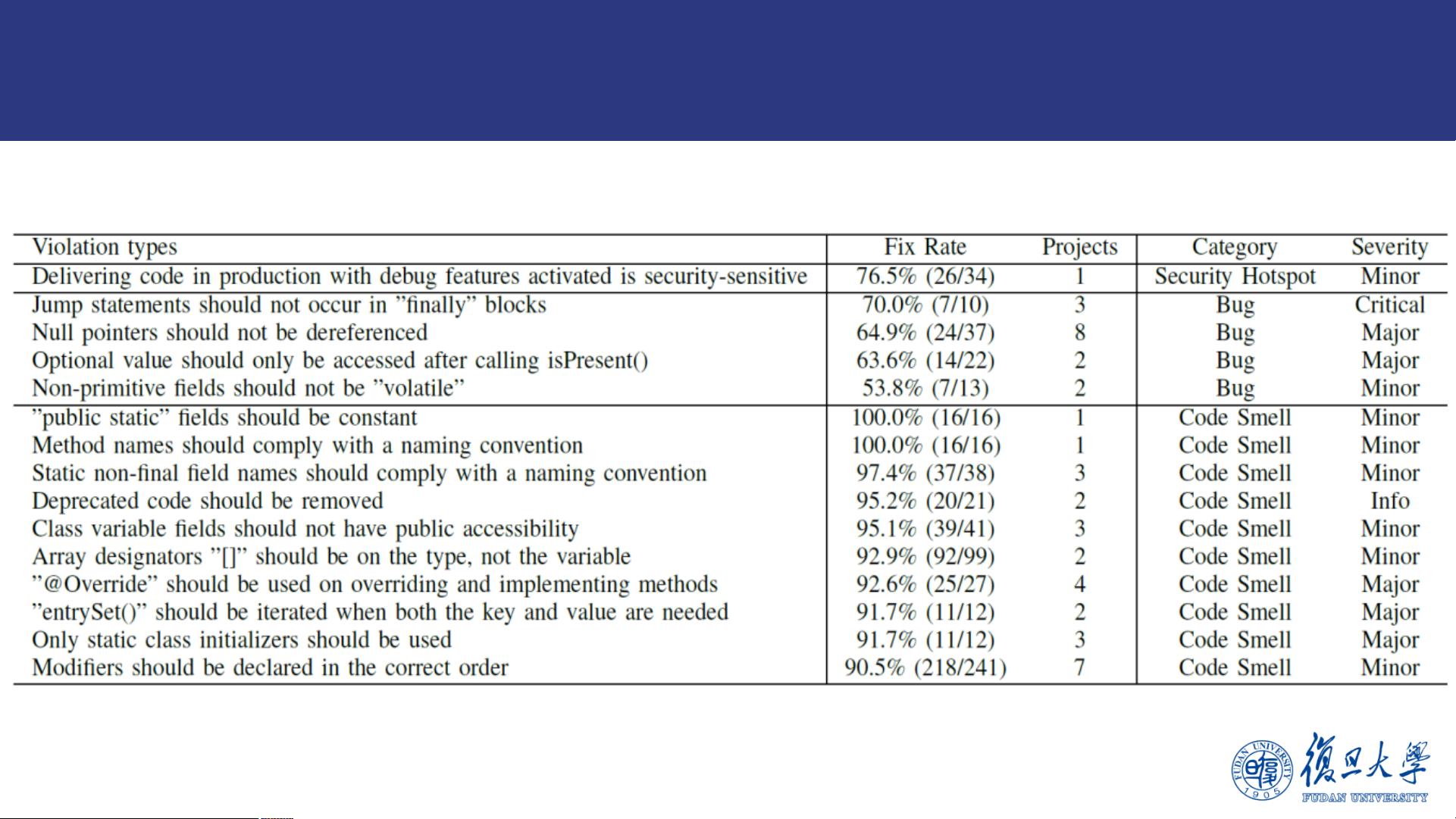

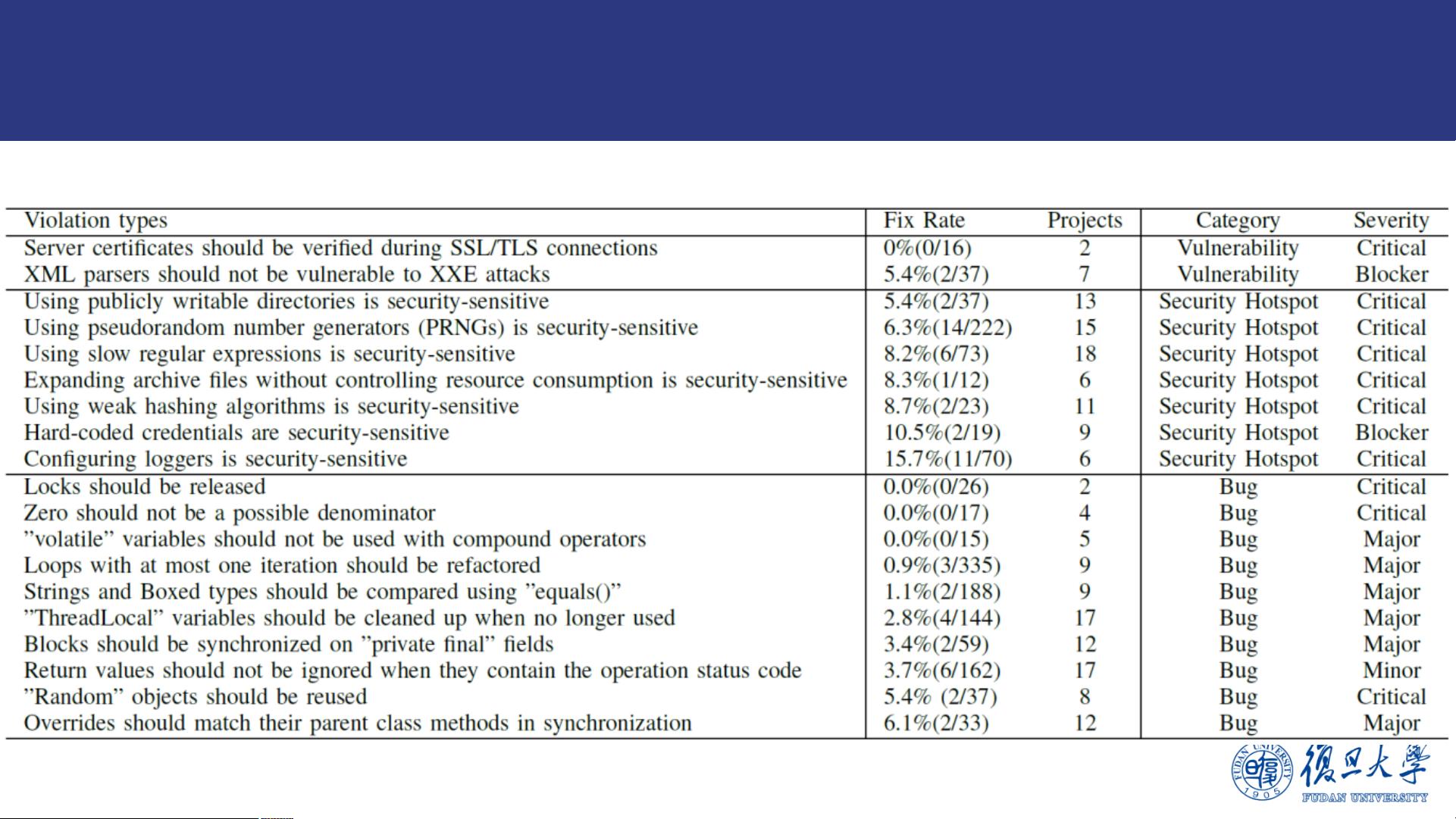

- **开源项目静态缺陷修复情况**:

- Apache和Google项目中,对于静态缺陷的修复情况表现出较高的积极性,特别是对于Bug和Vulnerability类别的缺陷修复率较高。

- 但也有部分规则,如某些CodeSmell,由于性质上难以立即修复或者影响较小,修复率较低。

- **亿通定制版**:

- 在亿通的项目中,针对特定场景和规范,某些静态缺陷已经得到了修复,显示了SonarQube规则的有效性和针对性。

- 未提及的“不修复”的情况可能是因为项目策略或资源分配的差异。

4. **具体规则示例**:

- `statementsshouldnotoccurin"finally"blocks`: 这条规则提醒开发者避免在finally块中使用return、break、throw或goto等跳转语句,以防止异常传播中断的控制流程。

总结来说,SonarQube静态缺陷识别通过规则驱动的方式,帮助开发者提高代码质量,降低安全风险。通过了解和遵循规则,团队可以优化代码结构,提升代码健壮性,并通过分析历史数据,持续改进开发流程。对于不同规模和类型的项目,选择合适的规则优先级和修复策略至关重要。