网络扫描器:原理、功能与应用

需积分: 22 24 浏览量

更新于2024-07-28

收藏 301KB PPT 举报

网络扫描器原理深入解析

网络扫描器作为网络安全领域的重要工具,其原理与应用在现代信息技术中扮演着至关重要的角色。随着网络技术的快速发展,网络规模扩大,系统复杂性增加,网络安全威胁也随之增多。网络扫描器作为安全评估和漏洞管理的核心组件,它的存在是为了帮助系统管理员确保系统的安全性。

一、扫描器的基本概念

1. 定义:网络扫描器,也称为网络探测器,是一种专门用于自动检测网络中主机的开放端口、服务以及系统信息的软件工具。它通过发送特定的数据包并接收响应,来识别网络中的设备和服务状态。

2. 功能:

- 主机状态识别:扫描器可以检测目标主机是否在线(开机/关机),并判断其响应能力。

- 端口状态分析:它能检查主机上的端口是开放还是关闭,这对于识别可能存在的安全漏洞至关重要。

- 系统和服务识别:扫描器能识别目标主机的操作系统版本以及运行的服务,这有助于发现可能的弱点和漏洞。

- 漏洞评估:利用已知漏洞数据库,扫描器可以分析系统是否存在安全风险,生成报告供管理员参考。

3. 需要理由:网络扫描器是保障系统安全的必备工具,因为网络环境的复杂性使得系统漏洞难以避免,而扫描器能及时发现这些潜在威胁,预防黑客入侵。

二、扫描器的工作原理

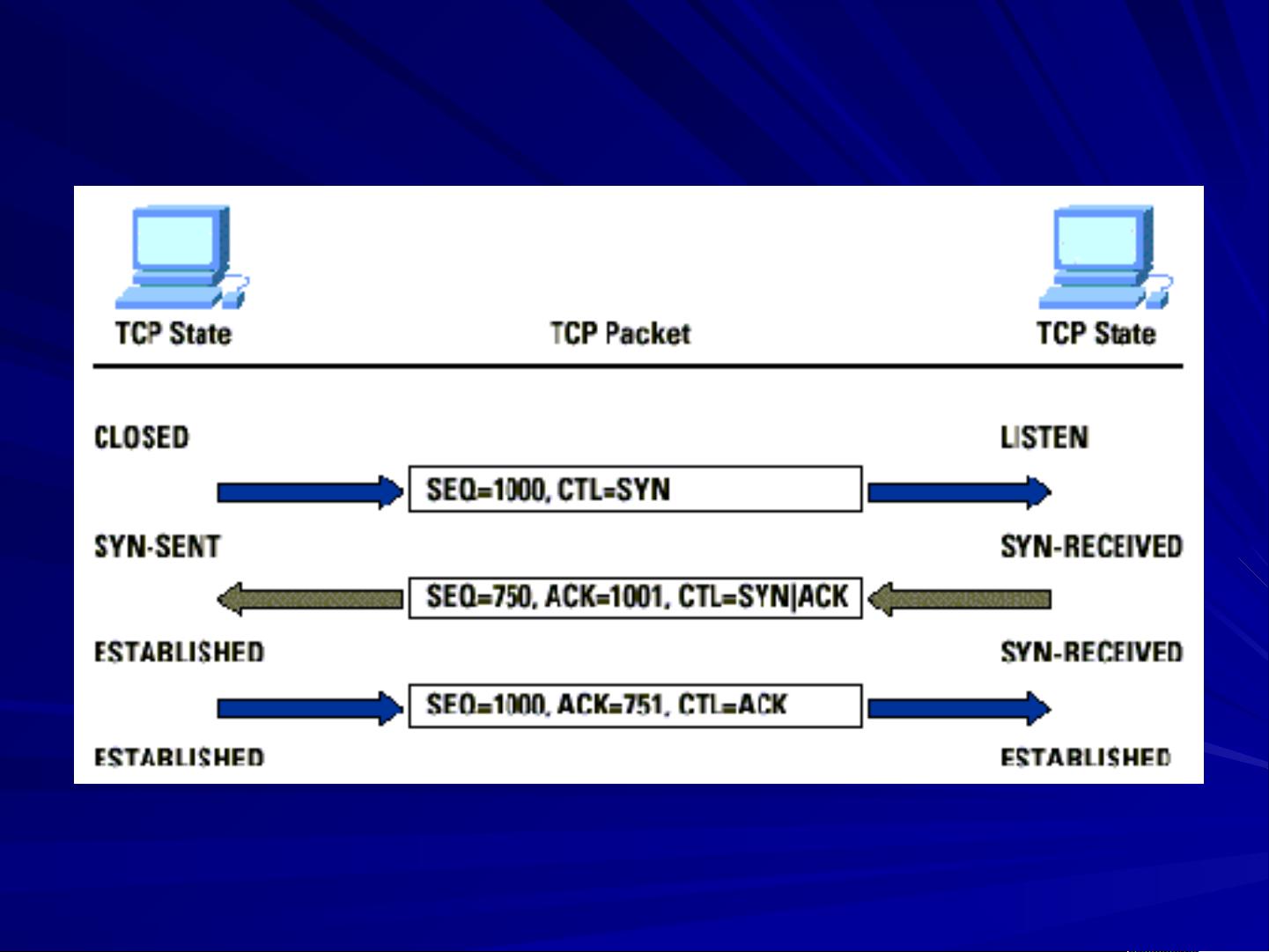

1. 基本技术:网络扫描器主要依赖TCP/IP协议进行操作。TCP(Transmission Control Protocol)是一种可靠的传输协议,通过三次握手建立连接,而ICMP(Internet Control Message Protocol)则用于网络故障检测和通信控制。

2. 扫描方法:

- TCP扫描:发送SYN数据包,等待对方回应SYN+ACK,确认连接建立。如果无响应,可能表示端口关闭。

- UDP扫描:发送数据包而不期待响应,主要用于快速探测,但不能确定服务类型。

- ICMP扫描:利用ICMP请求/应答消息,如ping请求,测试网络可达性。

3. 工作流程:扫描器首先发起数据包,根据目标主机的响应调整策略,比如针对不同的操作系统使用不同的探测方法。扫描过程通常分为端口扫描、漏洞扫描和操作系统指纹识别等步骤。

总结来说,网络扫描器的核心原理是通过各种协议交互来获取网络设备的信息,并根据这些信息进行分析,以评估系统的安全性。了解网络扫描器的工作原理对于系统管理员来说是必须掌握的技能,因为它能够帮助他们有效地保护网络免受攻击,提高整体网络安全水平。

627 浏览量

173 浏览量

点击了解资源详情

点击了解资源详情

点击了解资源详情

点击了解资源详情

点击了解资源详情

点击了解资源详情

点击了解资源详情

wu_wenyang

- 粉丝: 17

- 资源: 97

最新资源

- DS18B20数据手册

- mysql存储和显示图片

- S3C44B0X中文数据手册memory(第四章)

- 测试用例编写的技巧-软件测试基础

- S3C44B0X中文数据手册instru.(第三章)

- RTSP协议PDF文件,主要用vod、iptv等系统

- S3C44B0X中文数据手册model(第二章)

- S3C440B完整中文手册1

- 搭建JDK+Eclipse+MyEclipse+Tomcat

- 匠人手记,很不错的一本书。

- ECMA-262 语言规范

- 2008年上半年系统分析师下午试卷2

- AIX常用命令知识,最基本的AIX管理命令

- 2008年上半年系统分析师上午试卷.pdf

- id3算法的C语言实现

- ActionScript3 性能调整 英文