曲折提权记:攻破shlcms4.2实战

需积分: 0 116 浏览量

更新于2024-07-01

收藏 6.54MB PDF 举报

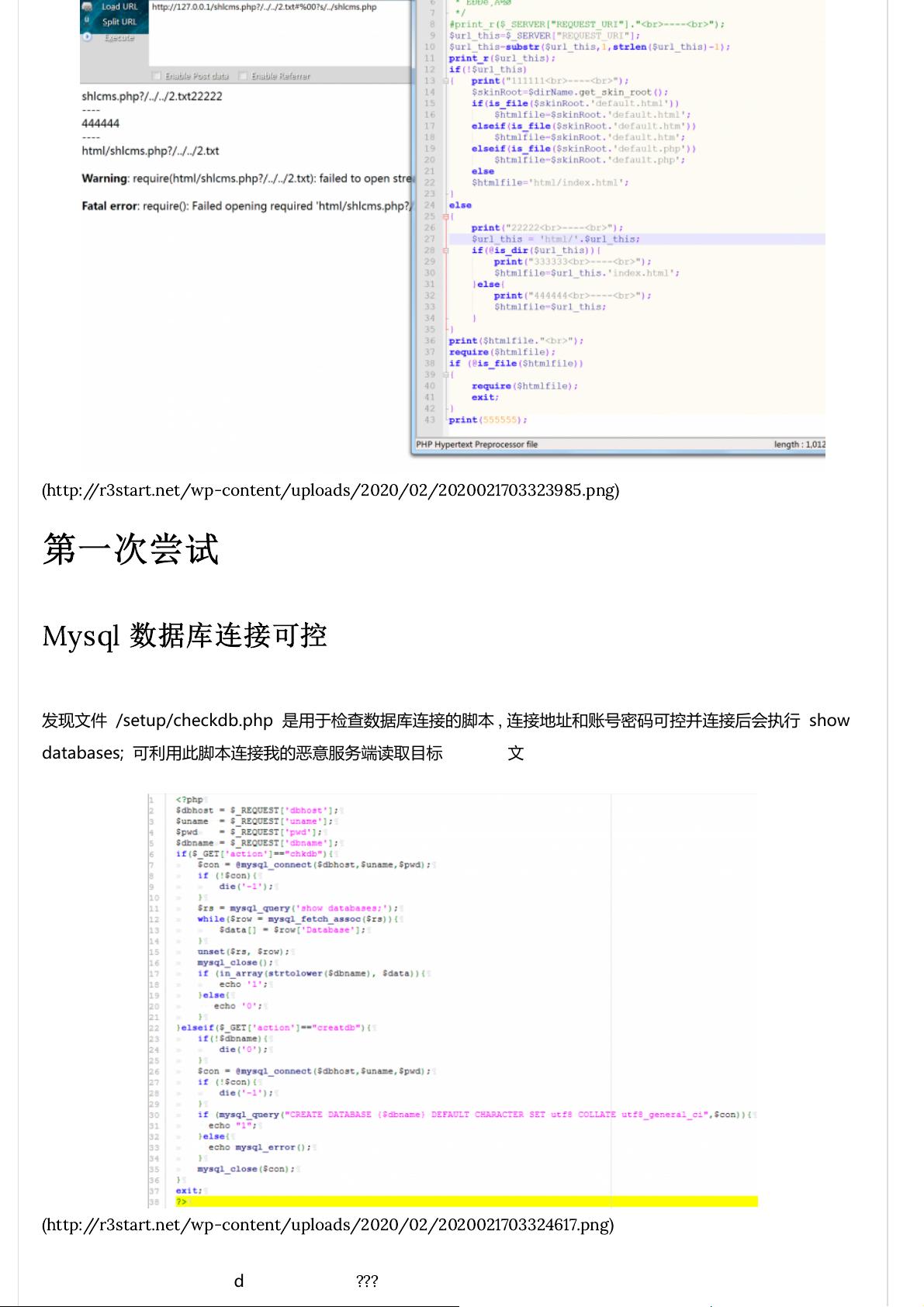

本文记述了一次曲折且富有挑战性的网络安全渗透测试经历。作者在尝试入侵名为z*.com的目标网站时,遇到了一系列困难和阻碍。该站点运行在Apache服务器上,采用PHP 5.3.29版本,同时搭配ProFTPD和Linux 2.6.32系统环境。网站使用了深喉咙CMS(ShlCMS 4.2)作为内容管理系统,但管理员权限较低,主要通过虚拟主机控制面板进行管理和维护。

首先,目标站点设置了严格的访问规则,普通IP直连会返回404页面,需要通过域名才能访问特定虚拟主机。8443端口是管理界面的入口,但需要正确的用户名和密码验证。由于权限限制,网站的前端功能受限,只剩下基本的展示功能,没有发现明显的漏洞可利用。

在初次尝试中,作者尝试直接攻击网站的入口,但遭遇了失败,包括htaccess文件的配置导致FCK编辑器无法使用,且验证码相对简单但依然难以突破。作者在遇到多次思路受阻后,曾几度想要放弃,但合作伙伴r4v3n的鼓励和坚持不懈的努力,促使他们在晚上五点半至第二天早上八点的时间段内,通过深入挖掘和不断试错,最终找到了突破点,获取了Webshell权限。

这次渗透过程不仅体现了网络安全攻防的复杂性,也强调了耐心、团队合作以及技术策略的重要性。对于网络安全专业人士而言,这是一次难得的学习和实战经验,展示了如何在看似无懈可击的环境中寻找潜在漏洞,同时也提醒了防御者们要时刻警惕并加强安全防护措施。

2022-08-03 上传

168 浏览量

455 浏览量

2022-08-03 上传

455 浏览量

127 浏览量

164 浏览量

181 浏览量

2023-06-07 上传

我就是月下

- 粉丝: 30

最新资源

- MATLAB实现自适应遗传算法优化目标函数

- STM32F101xx中文数据手册完整指南

- 布鲁诺创建Java软件工程II课程存储库

- CSS制作摇动按钮动画教程

- 金泫雅黑色电脑主题 win7版深度体验

- 浪漫自然主题青葱菊花PPT模板下载

- 在线辅导项目开发指南:代码优化与环境配置

- 技嘉GA-z87 hd3黑苹果配置教程与config.plist详解

- QQ超级皮肤v5.8.5.0:保存2014QQ风格的终极解决方案

- 粉色杜鹃花PPT模板免费下载

- ListaLigada 主文件解析:示例名单与最终结果

- 2011年教师节主题PPT模板免费下载

- SFSchemaParser: 轻松将Salesforce模式XML转化为CSV文件

- Python深度学习研究与实践指南

- 黑幕降临电脑主题,夜色中的惊悚动漫桌面体验

- REST API自动化测试工具:rest-client与Postman的比较