编程中最常见的25个安全错误

需积分: 9 63 浏览量

更新于2024-07-23

收藏 5.23MB PDF 举报

"这篇文章主要介绍了2009年CWE(常见弱点枚举)和SANS研究所联合发布的25种最危险的编程错误。这些错误可能导致严重的软件安全漏洞,经常出现,易于发现且易于利用。文章由SANS研究所、MITRE以及包括Symantec和Microsoft等在内的众多顶级软件安全专家合作完成,得到了美国国土安全部国家网络安全分部的支持。其目的是通过教育程序员来阻止漏洞源头,同时帮助软件消费者要求更安全的软件,并为管理者和CIO提供衡量软件安全性的依据。选择这些错误的标准主要包括弱点的普遍性和后果严重性。25个错误被分为九类设计缺陷、九类实现缺陷和七类配置和管理缺陷。"

在编程过程中,错误是无法避免的,但有些错误由于其潜在的危害性,被称为“最危险的编程错误”。这些错误通常会导致严重的软件漏洞,如意外代码执行、数据丢失或服务中断。2009年的这份报告旨在识别并解决这些常见的问题,以提高软件的安全性。

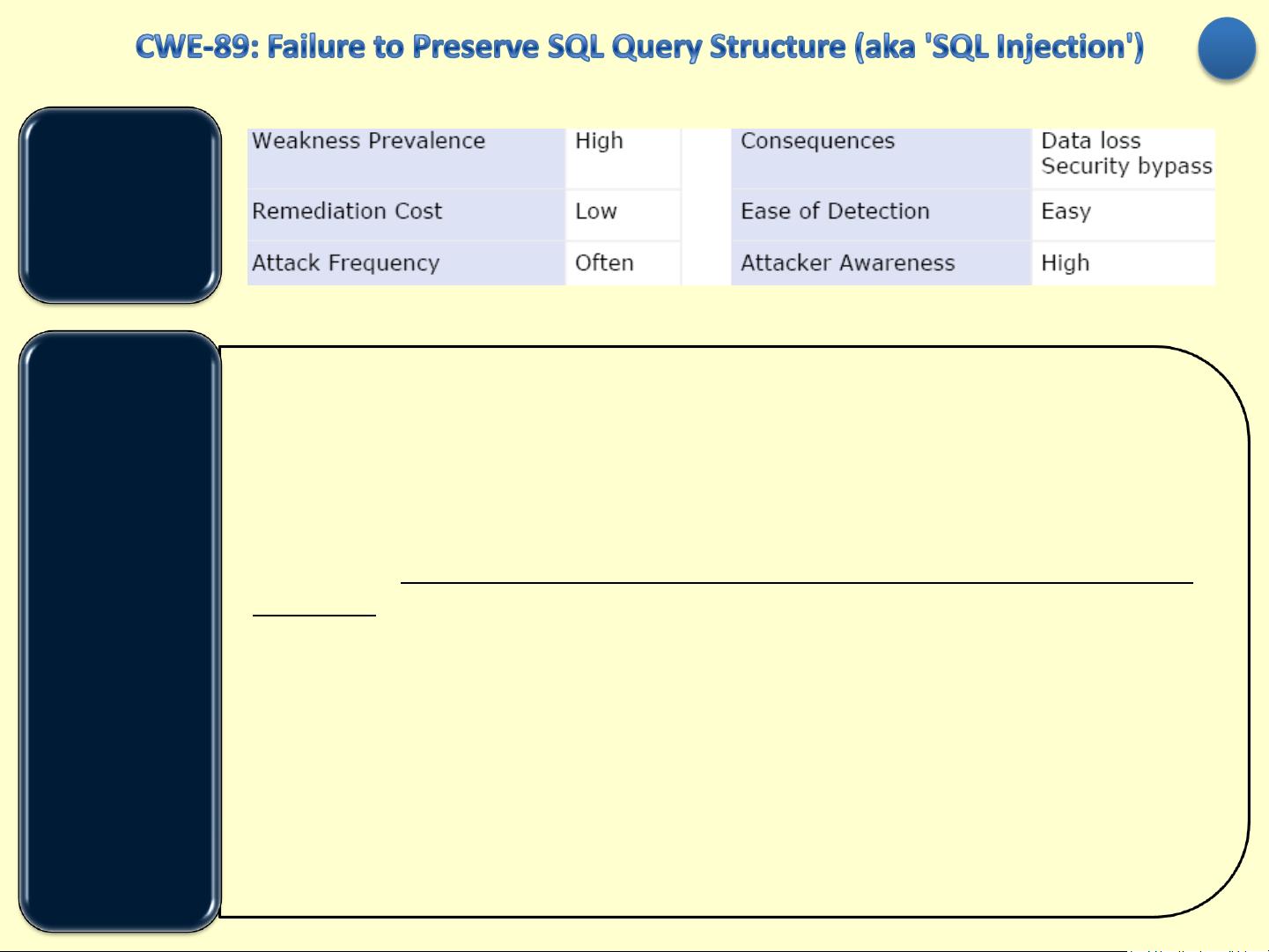

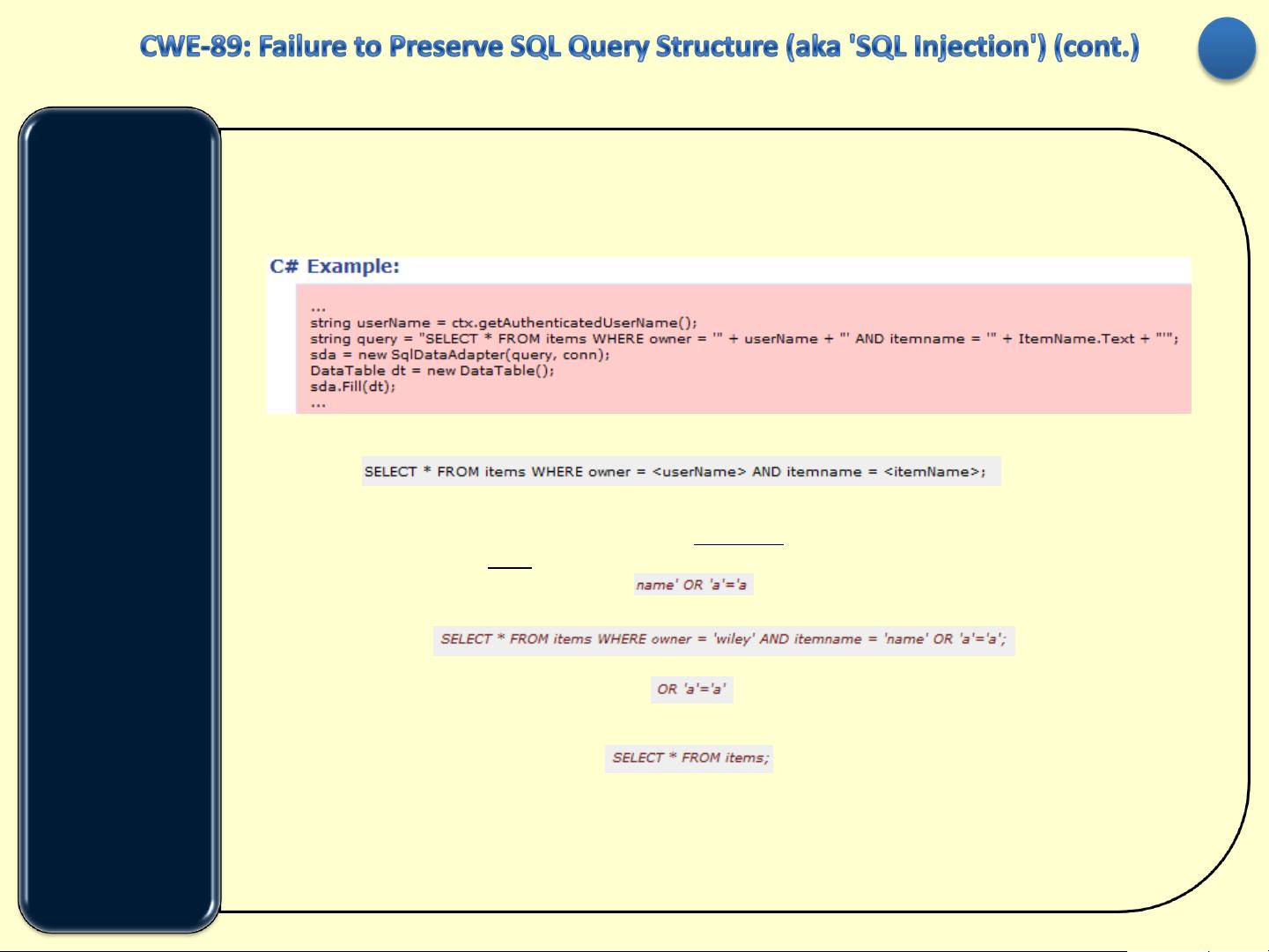

首先,报告中提到的“弱点普遍性”(Weakness Prevalence)标准,是指这些错误在未将安全性纳入软件开发生命周期(SDLC)的软件中出现的频率。这意味着这些错误在开发过程中如果不加以注意,很可能会频繁出现,从而影响到软件的整体安全性。

其次,“后果”(Consequences)标准衡量了如果这些弱点被利用,可能造成的危害程度。这包括但不限于非法控制执行、数据泄露或服务拒绝。理解这些后果可以帮助开发者意识到犯错的严重性,从而在编码时更加谨慎。

报告将25个最危险的编程错误分为三类:设计缺陷、实现缺陷和配置及管理缺陷。设计缺陷通常出现在软件架构阶段,可能涉及不安全的默认设置、缺乏输入验证或权限控制不当等问题。实现缺陷则与代码编写过程有关,如缓冲区溢出、不安全的类型转换或未正确处理异常。最后,配置和管理缺陷通常出现在软件部署和维护期间,如默认密码、更新管理不善或日志记录不足等。

了解并避免这些错误对于提升软件安全至关重要。开发人员应接受安全编码培训,学习如何识别和修复这些常见的编程错误。此外,软件消费者也需要了解这些风险,以便在购买和使用软件时提出更高的安全要求。管理者和首席信息官则可以利用这份报告作为评估其组织内部软件安全性的一个工具,推动更安全的开发实践。

2009年的CWE/SANS Top 25最危险编程错误列表是一份宝贵的资源,它提醒我们编程错误对软件安全的深远影响,并为我们提供了改进的方向。通过深入理解这些错误,我们可以更好地保护我们的系统免受攻击,确保软件的可靠性和安全性。

209 浏览量

211 浏览量

2021-03-14 上传

153 浏览量

点击了解资源详情

135 浏览量

2024-11-07 上传

195 浏览量

323 浏览量

sunacca

- 粉丝: 0

- 资源: 3

最新资源

- 金色农业农场公司网站模板

- ELT2023-12-5最新版本,v3.2344.0

- 中转方案最优遗传算法.zip

- 电话销售时如何找到拿主意的人

- FSL_project

- Test builds-开源

- draft-rpki-checklists

- Qt信号槽中的信号传递对比

- 移动:Loop的React Native应用

- WumpusHunters:StackExchange Codegolf 上 Wumpus 狩猎山王的源代码

- Meta pkg-开源

- Web-Scraping

- Consul1.17版本

- 营销管理理论与实践PPT

- Project2-2_G9:DKE 9组项目存储库

- git原理详解及实用指南-每章独立.rar