IIS漏洞修复:ASP目录与分号漏洞临时解决方案

109 浏览量

更新于2024-08-28

收藏 631KB PDF 举报

本文主要介绍如何解决IIS下的ASP目录漏洞和IIS分号漏洞(;)。这两种漏洞可能被恶意用户利用,对服务器安全构成威胁。为了解决这些问题,可以采取以下措施:

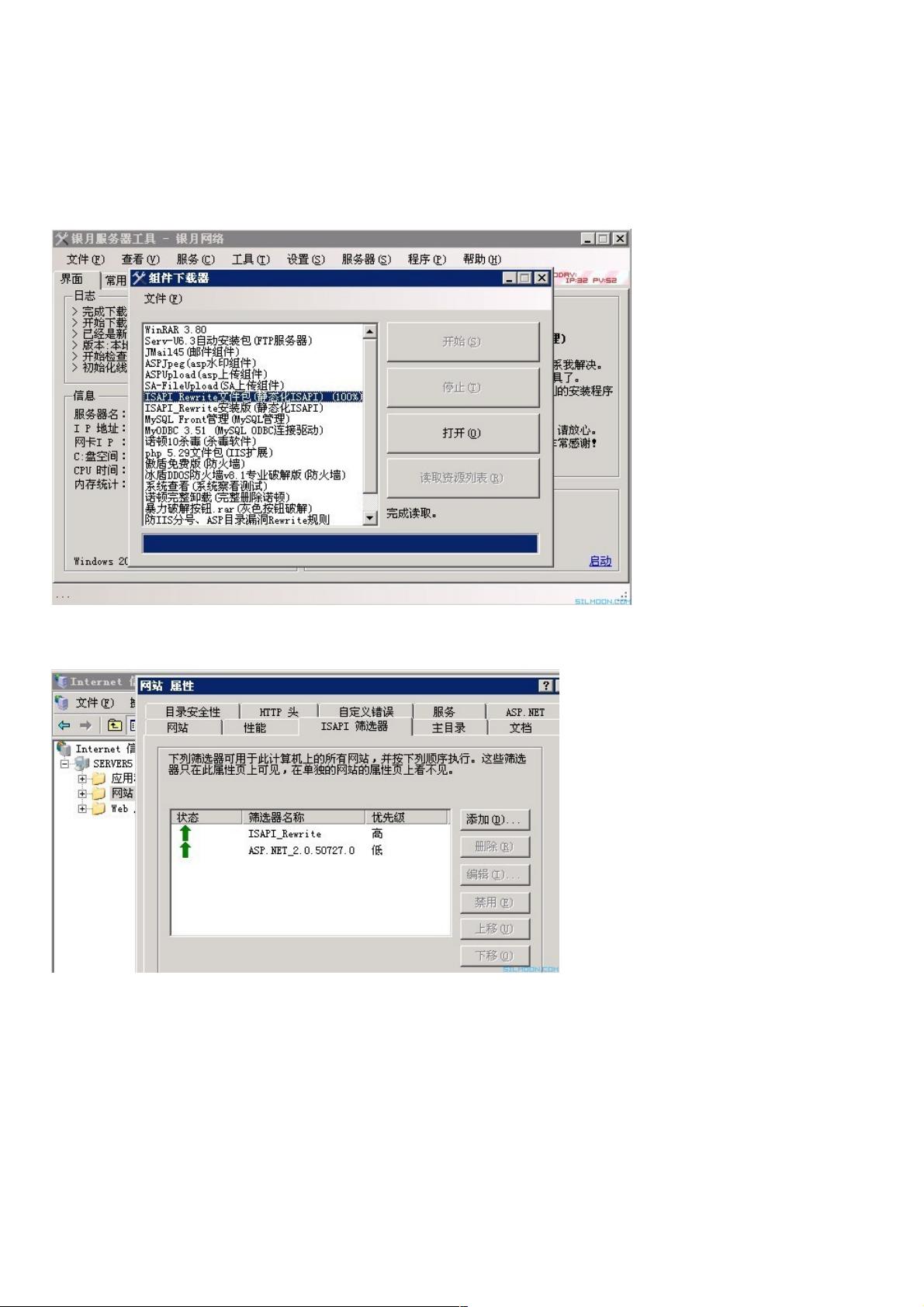

首先,需要下载并使用银月服务器工具,通过工具的组件下载器获取ISAPI_Rewrite组件。ISAPI_Rewrite是一款强大的URL重写工具,能够帮助增强IIS服务器的安全性。解压缩下载的文件后,将ISAPI_Rewrite.dll添加为ISAPI扩展,命名为ISAPI_Rewrite,以实现伪静态功能。对于已安装过该组件的用户,无需重新安装。

接着,下载相关的漏洞补丁包,并将其中的httpd.ini文件替换掉ISAPI_Rewrite目录下的原有httpd.ini文件。或者,确保ISAPI_Rewrite的httpd.ini文件包含特定的规则,这两条规则对于防范这两个IIS漏洞至关重要。此httpd.ini文件是全局配置,更改后将保护所有网站免受漏洞攻击。

IIS分号漏洞主要体现在,当文件名中包含".asp"后跟分号和任意字符再加扩展名,例如"cao.asp;ca.jpg",在Windows系统中,它会被当作jpg图像文件处理。但在IIS服务器上,它仍会被识别为".asp"文件执行,分号后的部分被忽略。这意味着像"cao.asp;.jpg"这样的文件名也会有同样的问题。由于Windows允许使用分号作为文件名分隔符,这一设计缺陷使得攻击者可以利用此漏洞。

为了应对这一问题,补丁包中提供了一张图片,将其放置在各个网站目录下。如果有人尝试利用此漏洞,他们会看到这张图片,从而防止恶意行为。这是因为ISAPI_Rewrite的规则可以阻止包含分号的文件名被当作ASP文件执行。值得注意的是,ASP文件可能映射了多种扩展名,如cdx、cer等,因此像"aaa.cdx;kk.jpg"这样的文件名也会被当作ASP执行。确保移除这些映射或使用ISAPI_Rewrite规则,可以增强安全性。

对于ASP目录漏洞,当目录名称以".asp"结尾时,该目录下的所有文件都会被IIS识别为ASP文件执行,这构成了一个安全隐患。解决方法是确保IIS_Rewrite文件夹对"network"和"networkservice"用户具有只读权限,以防止无法加载相关文件。

银月网络提供的服务器工具和ISAPI_Rewrite的使用,为IIS服务器提供了有效的安全防护手段,帮助管理员抵御潜在的攻击。对于已经使用ISAPI_Rewrite的用户,可以直接复制备份文件和图片以更新规则。

2013-03-18 上传

2018-03-28 上传

2022-06-19 上传

2009-06-17 上传

2020-09-30 上传

2024-01-06 上传

2013-05-03 上传

2011-11-16 上传

weixin_38694006

- 粉丝: 6

- 资源: 923

最新资源

- IEEE 14总线系统Simulink模型开发指南与案例研究

- STLinkV2.J16.S4固件更新与应用指南

- Java并发处理的实用示例分析

- Linux下简化部署与日志查看的Shell脚本工具

- Maven增量编译技术详解及应用示例

- MyEclipse 2021.5.24a最新版本发布

- Indore探索前端代码库使用指南与开发环境搭建

- 电子技术基础数字部分PPT课件第六版康华光

- MySQL 8.0.25版本可视化安装包详细介绍

- 易语言实现主流搜索引擎快速集成

- 使用asyncio-sse包装器实现服务器事件推送简易指南

- Java高级开发工程师面试要点总结

- R语言项目ClearningData-Proj1的数据处理

- VFP成本费用计算系统源码及论文全面解析

- Qt5与C++打造书籍管理系统教程

- React 应用入门:开发、测试及生产部署教程