交换环境下网络监听与欺骗实验操作详解

需积分: 0 27 浏览量

更新于2024-08-04

收藏 667KB DOCX 举报

本篇实验报告主要针对网络安全领域的网络监听技术进行探讨,旨在帮助学生深入理解网络监听原理并掌握实际操作技能。实验内容主要包括以下几个方面:

1. 实验目的:

- **网络监听原理**:通过实验让学生了解监听技术的基础概念,即通过特定软件获取网络中的数据包,从而监视网络通信。

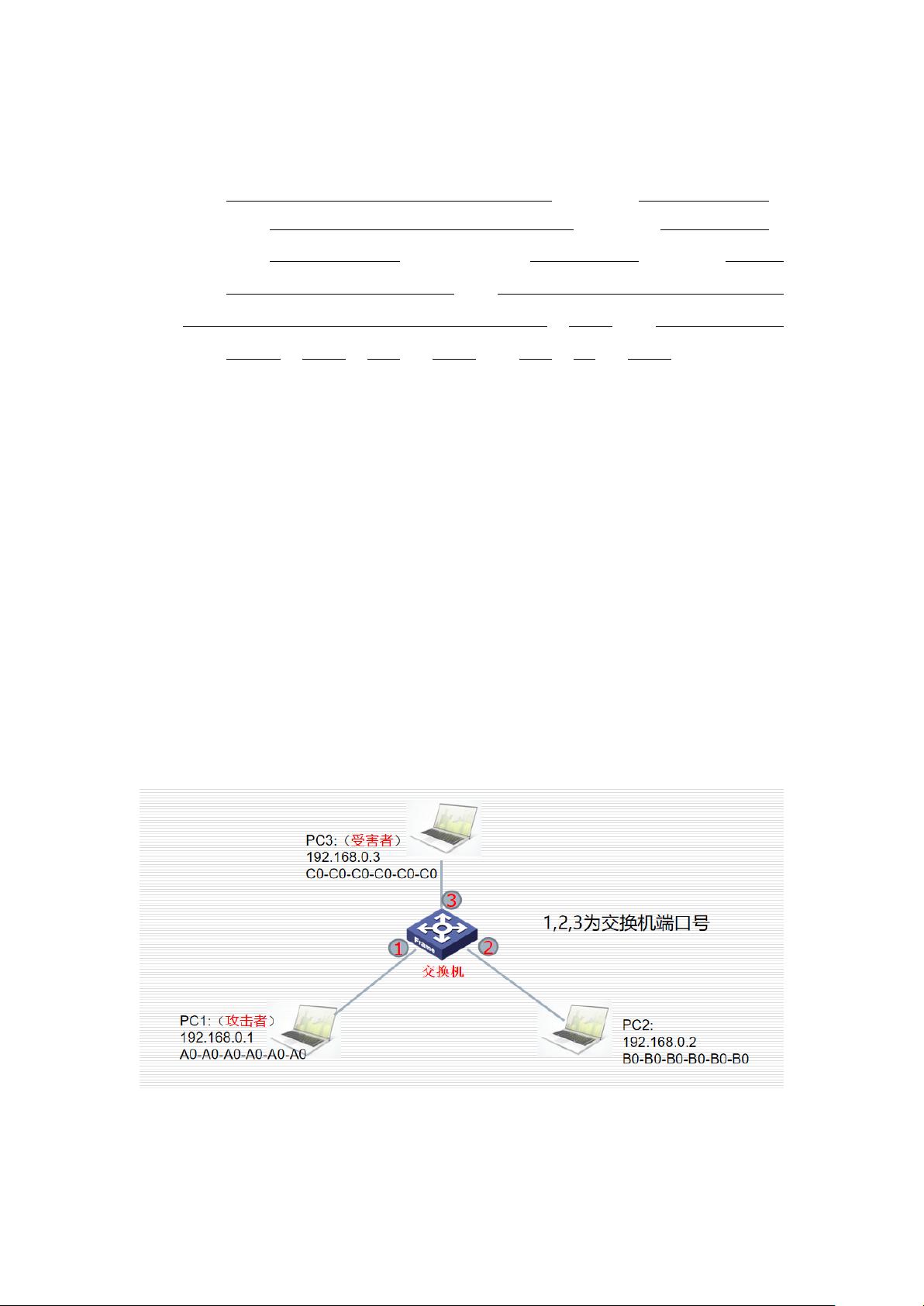

- **交换环境下的监听**:学习在交换环境中实施监听,这涉及欺骗交换机的MAC地址表,以便数据包按照预设路径转发,便于攻击机接收。

2. 实验要求:

- **嗅探软件的使用**:学生需安装和使用snifferpro(如Wireshark)等嗅探工具,学习如何构造数据包和定义过滤规则,以更精确地监控特定的网络流量。

- **欺骗与防止监听**:通过修改源MAC地址或利用模拟环境进行欺骗,同时也要了解基本的防监听策略,比如加密通信和防火墙设置。

3. 实验环境与步骤:

- **实验环境**:使用计算机网络实验室,并借助Wireshark工具进行监听。

- **实验过程**:

- 观察交换机的MAC地址表,理解其在数据传输中的作用。

- 改变PC1的MAC地址以实现欺骗,例如将PC1伪装成PC3。

- 测试欺骗效果,如ping PC2至PC3,数据包被转发到PC1,证实监听功能。

- 构建FTP服务器环境,通过Wireshark监听B机对A机FTP服务的访问,验证监听工具的使用。

4. 设备配置:

- 学生需配置三台电脑的IP地址和子网掩码,确保网络连通性。

- 使用ISS(Internet Security Systems)搭建FTP服务器,设置访问权限。

- 在C机上安装Wireshark,设置过滤规则以便只捕获与FTP访问相关的数据包。

通过这次实验,学生不仅能够理论联系实际,掌握网络监听技术和数据包分析,还能了解如何防范此类攻击,增强网络安全意识。

2022-08-08 上传

2022-08-08 上传

2022-08-08 上传

2022-08-08 上传

2022-08-08 上传

116 浏览量

2022-08-08 上传

2022-08-08 上传

2022-08-08 上传

基鑫阁

- 粉丝: 740

最新资源

- Micro USB转RS232/485/TTL模块设计与测试

- Ruby库pogoplug_api:简化家庭NAS数据操作指南

- CISCO UCS与Vmware_ESX服务器安装详细指南

- C# 跨平台移动开发实战指南

- 三星2416双板设计方案解析

- OpenCL加速波函数崩溃procgen算法Python实现

- BeTheHero应用开发:利用Node.JS和React为宠物救助贡献力量

- ZC0301L摄像头驱动安装与兼容性体验

- 企业共享文件安全管理-禁止删除与复制的专业加密软件

- TripInference: MATLAB与Python的行程推断工具

- 企业网络拓扑设计:基于eNSP与华为HCIA认证实践

- Win7系统下Delphi帮助文件打开补丁使用指南

- 提升XP系统音效体验:SRS音效增强中文版使用攻略

- Testrepo:掌握学校资料库的Python解决方案

- 算法面试问答大全:高效解决问题的准则

- 电力系统负荷预测深度分析与机器学习应用