eNSP实验8-1:AR3260路由器基础ACL配置限制PC2访问

需积分: 0 157 浏览量

更新于2024-08-04

收藏 141KB DOCX 举报

在本实验中,学生将学习如何在eNSP环境中配置基本访问控制列表(Access Control List, ACL)来实现网络互连的安全控制。实验名为"eNSP实验8-1 基本ACL配置 - 新2",主要目标是让参与者掌握如何使用标准ACL策略阻止或允许特定流量。

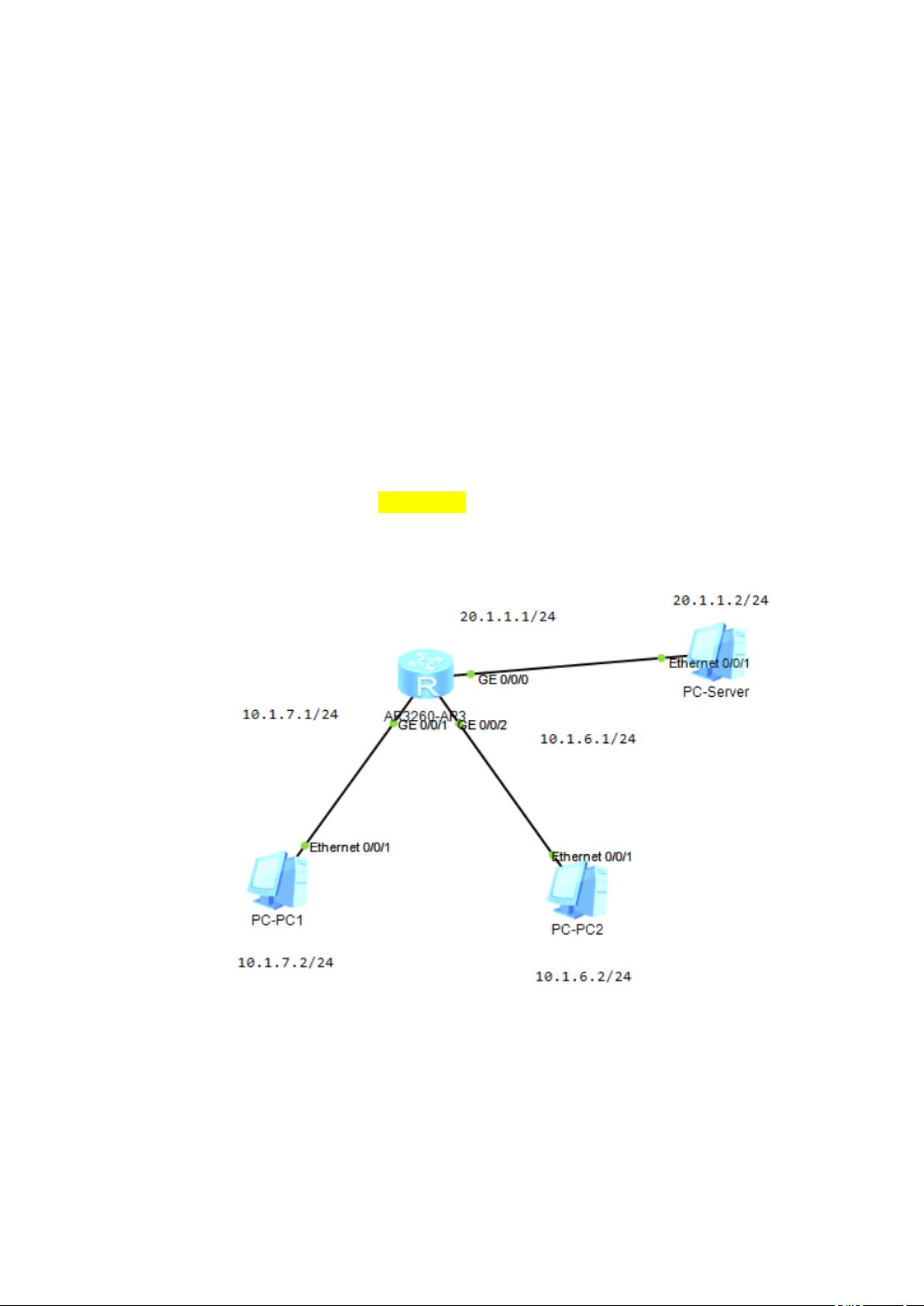

实验者张三,学号xxxxxxx,将在AR3260路由器上进行实践,该路由器连接了三个子网,每个子网分配了独立的IP地址范围。具体配置步骤如下:

1. 实验环境:

- PC和eNSP软件是实验的核心工具,用户需要在PC上配置和管理路由器。

- 实验拓扑图显示了路由器作为中心节点,与三个子网相连,其中PC1应能访问服务器(20.1.1.2),而PC2不应有访问权限。

2. 实验步骤:

- 用户首先设置路由器名称为R1,并配置各接口的IP地址,如将GigabitEthernet0/0/0接口配置为20.1.1.1/24,GigabitEthernet0/0/1和0/0/2分别为10.1.7.1/24和10.1.6.1/24。

- 使用ping命令验证物理连接,PC1和PC2分别尝试ping 20.1.1.2,确认链路正常工作。

3. ACL配置目标:

- 接下来,学生需要创建一个标准ACL,可能涉及access-list number basic acl-name permit/deny语句,以允许PC1访问服务器的流量(源IP为10.1.1.x)同时禁止PC2的访问(源IP为10.1.7.x)。

- 安装这个ACL到路由器的适当接口,例如在GigabitEthernet0/0/1或GigabitEthernet0/0/2的出方向,以过滤进出的流量。

4. 验证结果:

- 配置完ACL后,再次使用ping命令检查PC1和PC2能否访问服务器,预期结果是PC1能够成功通信,而PC2应收到错误信息,证明ACL已有效阻止其访问。

通过这个实验,学生不仅了解了ACL的基本概念,还学会了如何在实际网络环境中应用它们来实现网络安全策略,增强了对访问控制的理解和实践能力。

2022-01-04 上传

2023-01-28 上传

2024-02-02 上传

2023-12-14 上传

2024-10-13 上传

2023-12-09 上传

2023-08-13 上传

2023-09-29 上传

2023-05-14 上传

风里唤呼声

- 粉丝: 5714

- 资源: 17

最新资源

- 火炬连体网络在MNIST的2D嵌入实现示例

- Angular插件增强Application Insights JavaScript SDK功能

- 实时三维重建:InfiniTAM的ros驱动应用

- Spring与Mybatis整合的配置与实践

- Vozy前端技术测试深入体验与模板参考

- React应用实现语音转文字功能介绍

- PHPMailer-6.6.4: PHP邮件收发类库的详细介绍

- Felineboard:为猫主人设计的交互式仪表板

- PGRFileManager:功能强大的开源Ajax文件管理器

- Pytest-Html定制测试报告与源代码封装教程

- Angular开发与部署指南:从创建到测试

- BASIC-BINARY-IPC系统:进程间通信的非阻塞接口

- LTK3D: Common Lisp中的基础3D图形实现

- Timer-Counter-Lister:官方源代码及更新发布

- Galaxia REST API:面向地球问题的解决方案

- Node.js模块:随机动物实例教程与源码解析