权限设计:直观与扩展

需积分: 10 183 浏览量

更新于2024-07-27

收藏 2.65MB DOC 举报

"权限设计原理涉及的是如何在系统中有效地管理和控制用户对资源的访问,以确保系统的安全性、可维护性和灵活性。权限设计的核心在于理解并实现'Who对What进行How的操作'的逻辑,需要在多种设计方案中找到平衡点,兼顾易用性和扩展性。在实际应用中,权限设计通常面临复杂性、直观性和扩展性的挑战。

1.1前言部分提到,权限设计是一个复杂的领域,但可以通过简洁的逻辑表达式进行基础判断。设计时需根据项目需求和架构做出选择,以达到最佳效果。

1.2目标强调了权限分配的直观性和简单性。系统应便于最终用户理解和维护,通过实现组的继承可以提高直观性,减少管理复杂度。

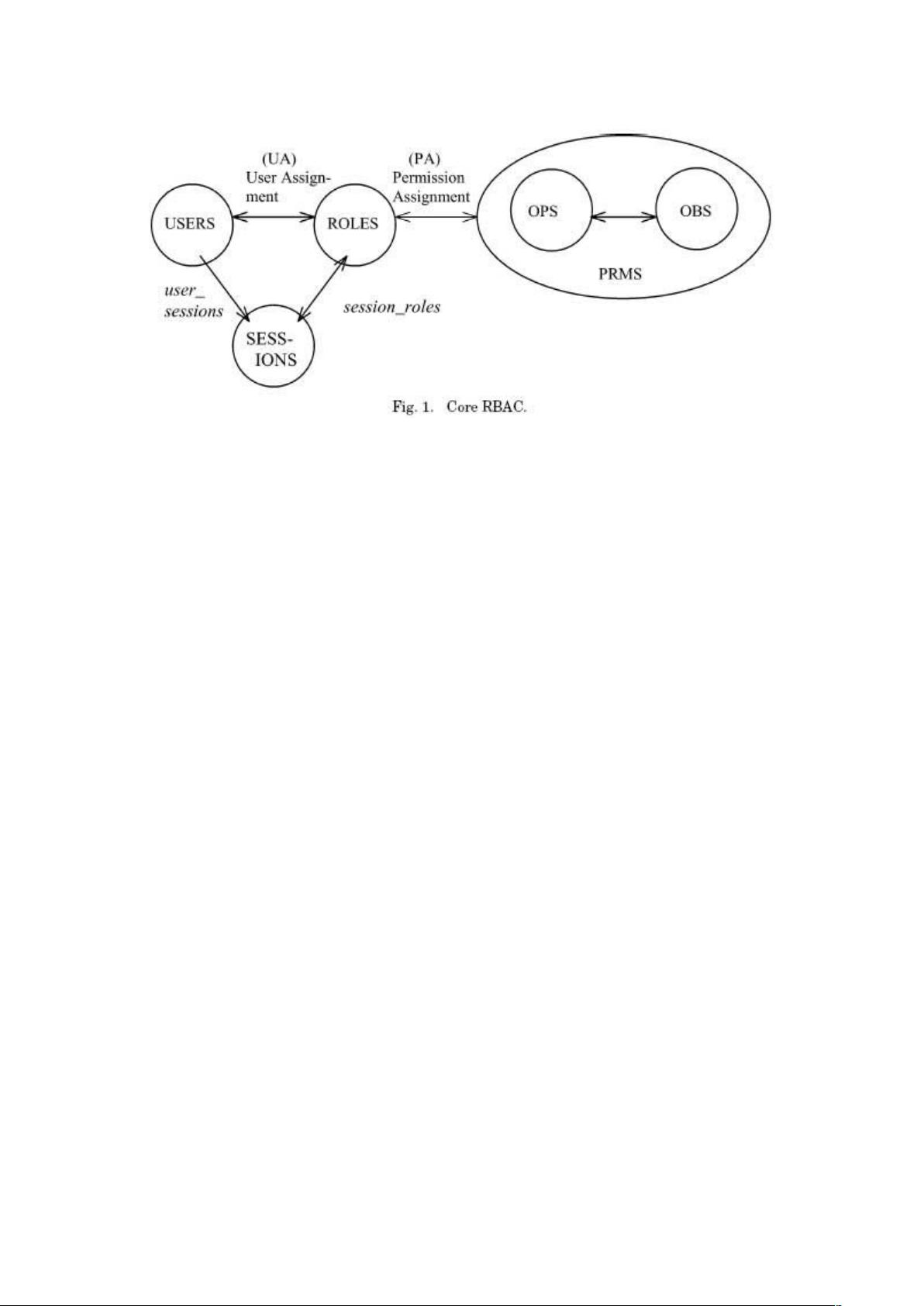

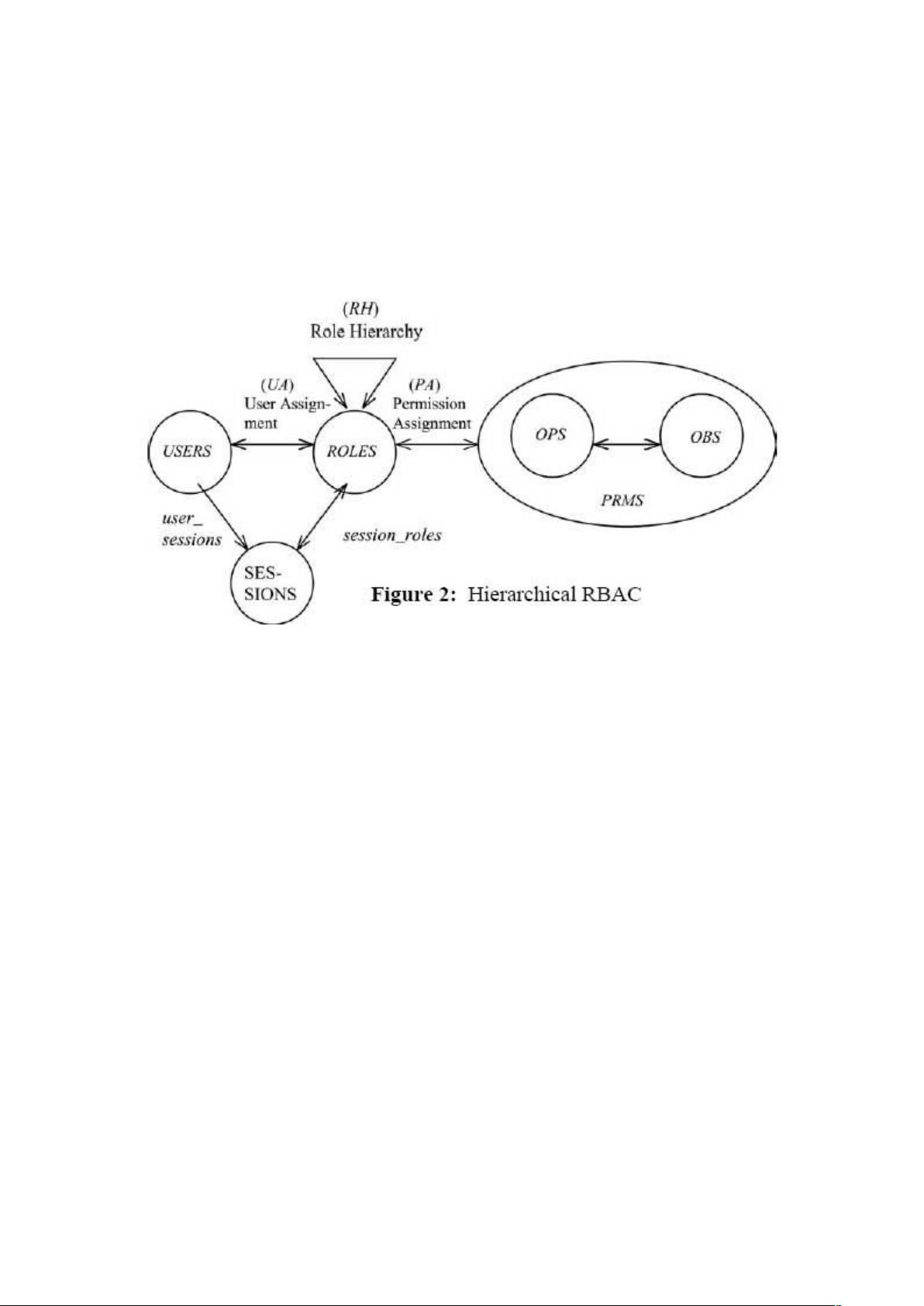

1.3现状展示了常见的访问控制方法,包括自主型访问控制(如ACLs)、强制型访问控制(主要用于军事应用)和基于角色的访问控制(RBAC),后者在大型企业中广泛应用,能有效简化管理并灵活适应安全策略变化。

2.1权限设计原则指出,权限逻辑应与业务逻辑紧密结合,服务于业务需求。设计时需要考虑如何将经常变化的定制化部分归为业务逻辑,而将通用部分作为权限逻辑。

2.2相关名词解释可能包括权限、角色、访问控制列表(ACLs)和基于角色的访问控制(RBAC)等,这些是权限设计的基础概念。

2.3权限设计思想可能涉及如何通过组、角色和其他机制来组织和管理权限,以实现更高效、灵活的控制。

2.4权限设计示例可能展示了如何在实际场景中应用这些设计原则,例如通过角色分配权限,或通过组实现权限继承。

2.5权限设计扩展思路可能涵盖如何随着系统规模和需求的变化,逐步增强权限系统的功能和适应性,以及如何处理可能出现的问题。

3.1 RBAC模型介绍了该模型的发展历史和基本概念,它通过角色来分配权限,降低了管理成本并提高了安全策略的灵活性。

4.1 ACL介绍则可能详细阐述了访问控制列表的工作原理,它是自主型访问控制的一种实现方式,允许用户控制其他用户对特定资源的访问。

在权限设计中,理解这些基本原理和模式至关重要,它们为企业系统提供了安全、可扩展的访问控制框架,从而保护了数据和操作的完整性。同时,设计者需要不断关注业务需求的变化,以确保权限系统能够灵活适应这些变化。"

2008-10-08 上传

点击了解资源详情

点击了解资源详情

2013-10-30 上传

2017-01-11 上传

2010-02-02 上传

2010-06-09 上传

2019-07-16 上传

_Fighter

- 粉丝: 26

- 资源: 60

最新资源

- 前端协作项目:发布猜图游戏功能与待修复事项

- Spring框架REST服务开发实践指南

- ALU课设实现基础与高级运算功能

- 深入了解STK:C++音频信号处理综合工具套件

- 华中科技大学电信学院软件无线电实验资料汇总

- CGSN数据解析与集成验证工具集:Python和Shell脚本

- Java实现的远程视频会议系统开发教程

- Change-OEM: 用Java修改Windows OEM信息与Logo

- cmnd:文本到远程API的桥接平台开发

- 解决BIOS刷写错误28:PRR.exe的应用与效果

- 深度学习对抗攻击库:adversarial_robustness_toolbox 1.10.0

- Win7系统CP2102驱动下载与安装指南

- 深入理解Java中的函数式编程技巧

- GY-906 MLX90614ESF传感器模块温度采集应用资料

- Adversarial Robustness Toolbox 1.15.1 工具包安装教程

- GNU Radio的供应商中立SDR开发包:gr-sdr介绍