XSS高级实战:从基础到深度利用

需积分: 50 20 浏览量

更新于2024-07-19

3

收藏 4.05MB DOCX 举报

"XSS高级实战教程"

XSS(Cross Site Scripting)是一种常见的网络安全漏洞,攻击者通过在网页上注入恶意脚本,使得用户在访问这些页面时执行这些脚本,从而达到攻击目的。XSS攻击的核心是利用了网站对用户输入数据的信任,未进行充分的过滤或编码处理,导致恶意脚本能够被浏览器执行。

在本教程的第一节中,作者以一个简单的实例展示了未过滤XSS漏洞的基本情况。这个例子中,输入参数"score"没有经过任何过滤,允许攻击者输入HTML标签。攻击者可以输入`<script>`标签,当页面展示时,嵌入的JavaScript代码会被执行,从而实现XSS攻击。例如,攻击者可能利用此漏洞盗取用户的Cookie信息,或者执行其他恶意操作。修复此类漏洞的常见方法是在输出前过滤掉`<`和`>`符号,防止HTML标签的生成。

尽管这种类型的XSS在大型网站中较少出现,且现代浏览器的XSS过滤器能有效防御,但小型网站仍需重视,因为它们可能不具备这样的防护机制。用户可以通过使用具有内置XSS过滤功能的现代浏览器(如IE8及以上版本或Chrome)来保护自己。

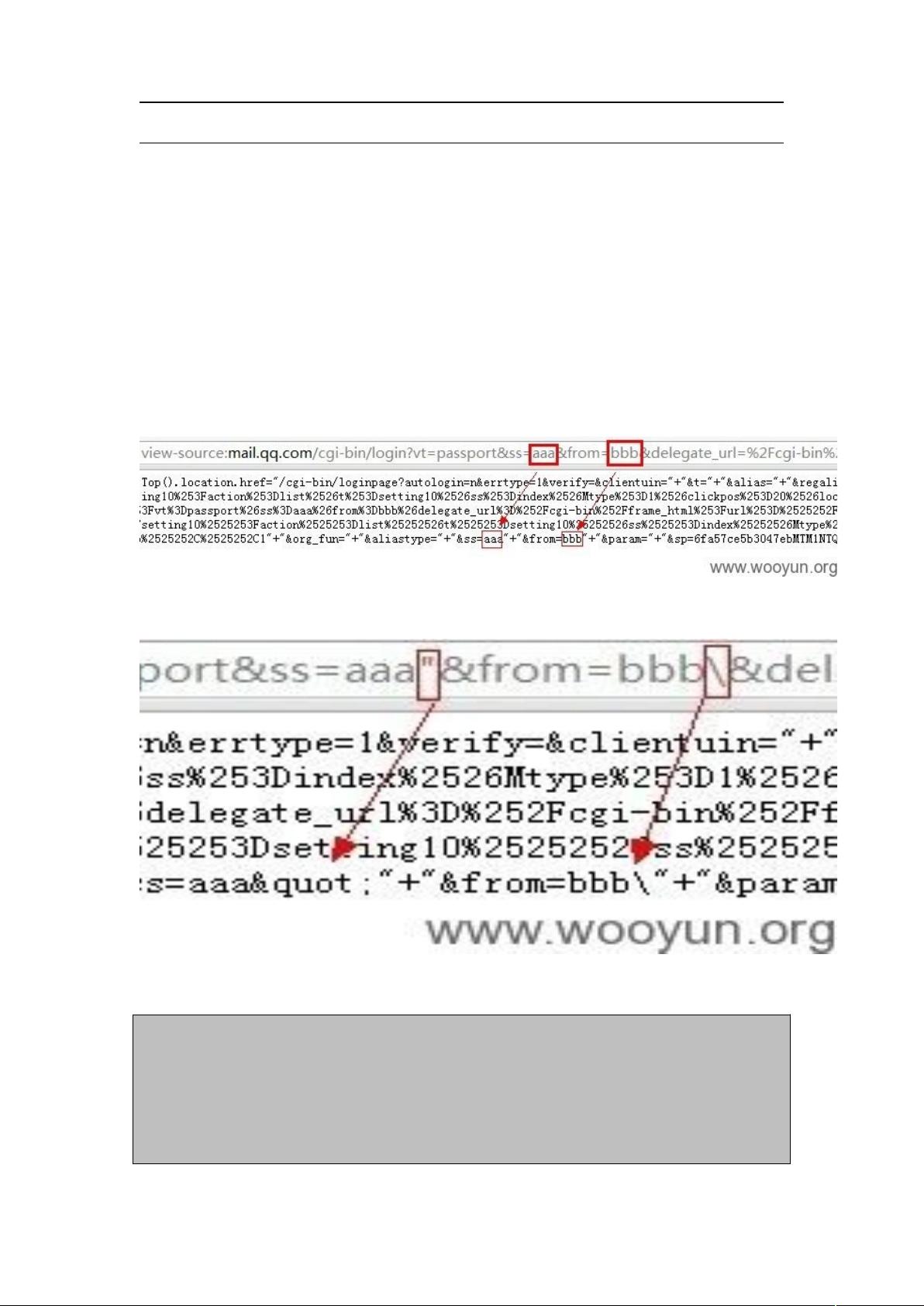

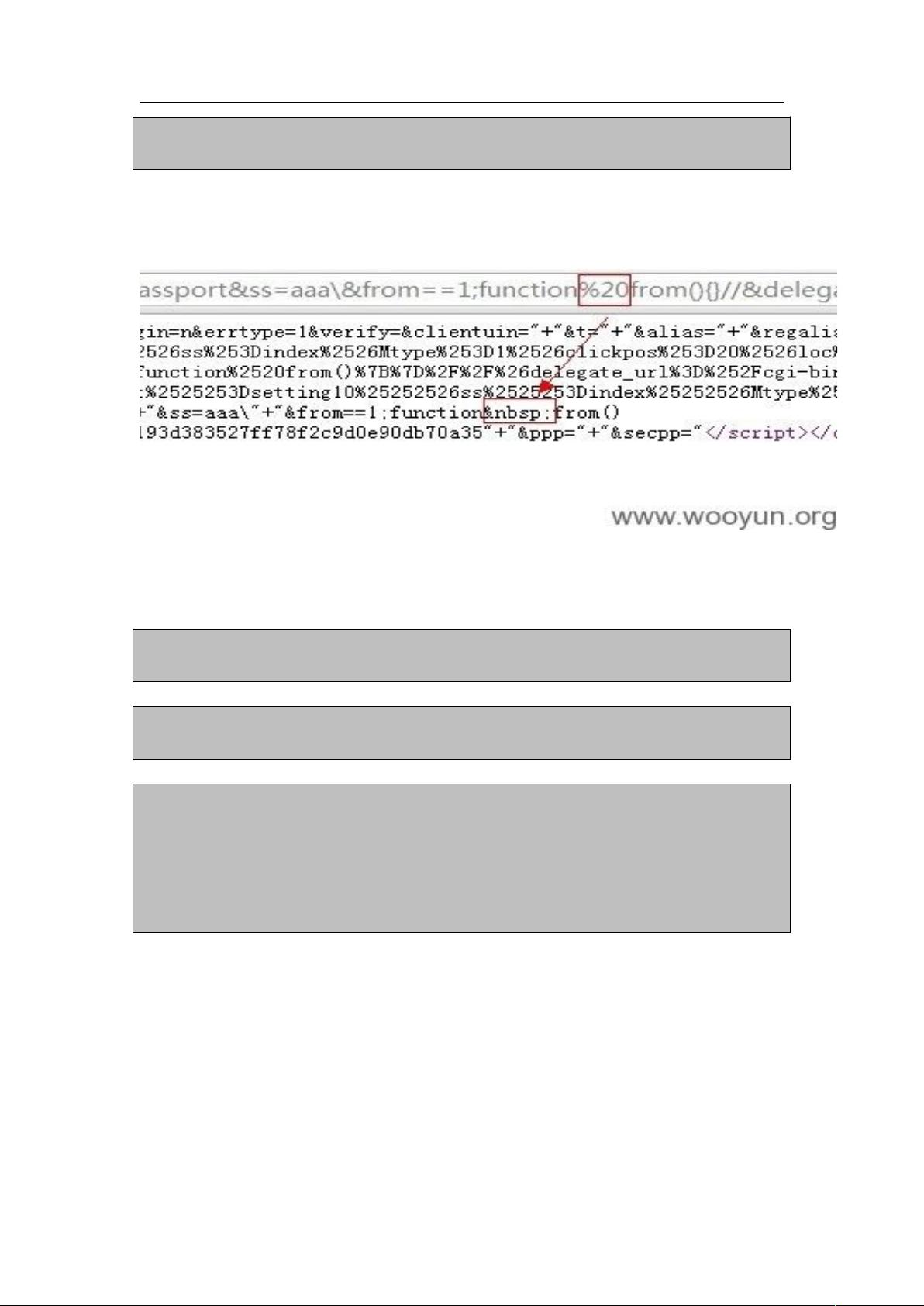

第二节深入讨论了当输入数据出现在`<script>`标签内的XSS情况。在这种特殊情况下,攻击者可能需要绕过更多的过滤机制,因为通常网站会更加警惕`<script>`标签内的内容。不过,即使在`<script>`标签内,如果网站没有对特殊字符进行过滤或编码,攻击者仍然有机会注入恶意代码。针对这种情况,开发者需要检查并过滤`<`, `>`, `/`等关键字符,以防止JavaScript代码被执行。

XSS攻击的防范关键在于对用户输入数据的严格控制和适当的输出编码。开发人员应遵循“不要信任任何输入”的原则,对所有用户提供的数据进行安全处理。同时,教育用户使用安全浏览器并保持其更新,也能增加对XSS攻击的抵抗力。随着网络安全意识的提高和技术的发展,XSS攻击虽然依然存在,但其威胁程度已经大大降低。然而,这并不意味着可以掉以轻心,开发者需要持续关注并采取措施防止XSS漏洞的出现。

2020-06-08 上传

2019-11-20 上传

2019-01-24 上传

2022-05-07 上传

2009-11-17 上传

点击了解资源详情

点击了解资源详情

点击了解资源详情

手艺人123

- 粉丝: 155

- 资源: 13

最新资源

- 黑板风格计算机毕业答辩PPT模板下载

- CodeSandbox实现ListView快速创建指南

- Node.js脚本实现WXR文件到Postgres数据库帖子导入

- 清新简约创意三角毕业论文答辩PPT模板

- DISCORD-JS-CRUD:提升 Discord 机器人开发体验

- Node.js v4.3.2版本Linux ARM64平台运行时环境发布

- SQLight:C++11编写的轻量级MySQL客户端

- 计算机专业毕业论文答辩PPT模板

- Wireshark网络抓包工具的使用与数据包解析

- Wild Match Map: JavaScript中实现通配符映射与事件绑定

- 毕业答辩利器:蝶恋花毕业设计PPT模板

- Node.js深度解析:高性能Web服务器与实时应用构建

- 掌握深度图技术:游戏开发中的绚丽应用案例

- Dart语言的HTTP扩展包功能详解

- MoonMaker: 投资组合加固神器,助力$GME投资者登月

- 计算机毕业设计答辩PPT模板下载