使用eNSP模拟HTTP与DNS:抓包分析Web服务器实验

需积分: 5 69 浏览量

更新于2024-08-05

收藏 761KB DOCX 举报

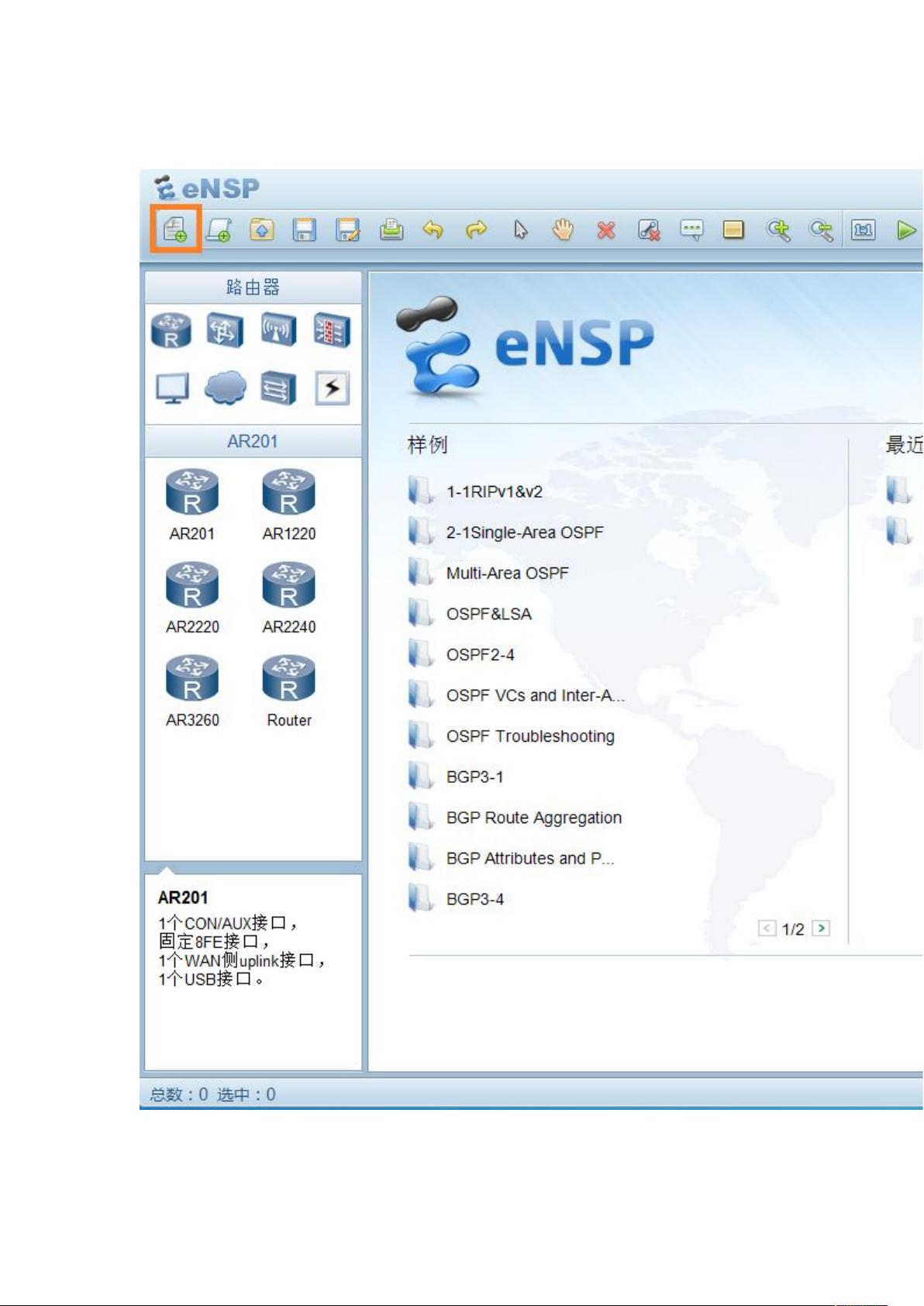

本实验是关于使用eNSP(华为网络仿真平台)和Wireshark进行Web服务器和DNS服务器的部署及抓包分析。实验主要包括环境部署、设备配置、网络拓扑建立、服务器和客户端设置,以及利用Wireshark进行数据包捕获和解析。

在实验中,首先需要在eNSP环境中搭建网络拓扑,包括一台路由器、两台交换机、一台作为HTTP客户访问机的PC(Client)和一台作为域服务器的PC(Server)。路由器的两个接口GE0/0/0和GE0/0/1分别配置了192.168.2.254和192.168.1.254的IP地址,用于连接两个不同的子网。Server的IP地址设定为192.168.1.1,网关为192.168.1.254,同时配置DNS服务,将主机域名www.baidu.com映射到自身的IP地址192.168.1.1。HTTP服务器被配置为使用包含index.html文件的特定目录,并在eNSP中启动服务,显示HTTP地址。

Client的IP地址设为192.168.2.1,网关同样为192.168.2.254,DNS服务器设为192.168.1.1。在Client上通过HTTPClient模拟访问www.baidu.com,同时在路由器的GE0/0/0接口启用Wireshark抓包。

在Wireshark中,实验者对捕获的第一个DNS包进行了分析,得到以下信息:

1)数据帧的大小为73个字节。

2)源MAC地址是54:89:98:2a:ac,这通常代表发送数据的设备的物理地址。

3)目标MAC地址为00:e0:fc:55:20:ac,这通常是接收数据的设备的物理地址。

4)源IP地址是192.168.2开头,这表明请求来自192.168.2子网的某个设备。

这个实验旨在让学生理解网络通信的基本过程,包括DNS查询、HTTP请求和响应,以及如何利用Wireshark这样的工具进行网络流量分析。通过实际操作,可以加深对网络协议、网络设备配置和网络通信流程的理解。

点击了解资源详情

点击了解资源详情

245 浏览量

1202 浏览量

239 浏览量

2022-07-05 上传

2147 浏览量

138 浏览量

162 浏览量

小白兔奶糖ovo

- 粉丝: 5118

- 资源: 30

最新资源

- DS18B20数据手册

- mysql存储和显示图片

- S3C44B0X中文数据手册memory(第四章)

- 测试用例编写的技巧-软件测试基础

- S3C44B0X中文数据手册instru.(第三章)

- RTSP协议PDF文件,主要用vod、iptv等系统

- S3C44B0X中文数据手册model(第二章)

- S3C440B完整中文手册1

- 搭建JDK+Eclipse+MyEclipse+Tomcat

- 匠人手记,很不错的一本书。

- ECMA-262 语言规范

- 2008年上半年系统分析师下午试卷2

- AIX常用命令知识,最基本的AIX管理命令

- 2008年上半年系统分析师上午试卷.pdf

- id3算法的C语言实现

- ActionScript3 性能调整 英文